LSA(Local Security Authority)

前言:学习Windows中的LSA组件所记录的笔记

什么是LSA

LSA(本地安全机构)是 Microsoft Windows 操作系统中安全子系统的核心组件。本地安全机构 (LSA) 负责管理系统的交互式登录。

当用户尝试通过在登录对话框(也就是启动电脑后进入的登录界面)中输入用户名和密码本地登录到系统时,其中在登录过程调用 LSA,它将我们输入的凭据传递给安全帐户管理器SAM(该SAM中存储了相关的管理存储的帐户信息)

过程:LSA 将用户的凭据与 SAM 数据库中的帐户信息进行比较,以确定用户是否有权访问系统。如果在 SAM 数据库中找到用户帐户信息,SAM将通过创建登录会话并将用户的安全标识符(SID)和用户所属的全局组的SID返回给LSA 来对用户进行身份验证。

如果通过的话,LSA授予用户一个访问令牌,其中包含用户的个人和组 SID 及其权限。

这里还需要知道,如果验证通过了之后,那么你的凭据还会存储到lsass.exe中去(当然不是明文存储),这个也就是我们平常用mimikatz来进行获取凭据的一种方法了

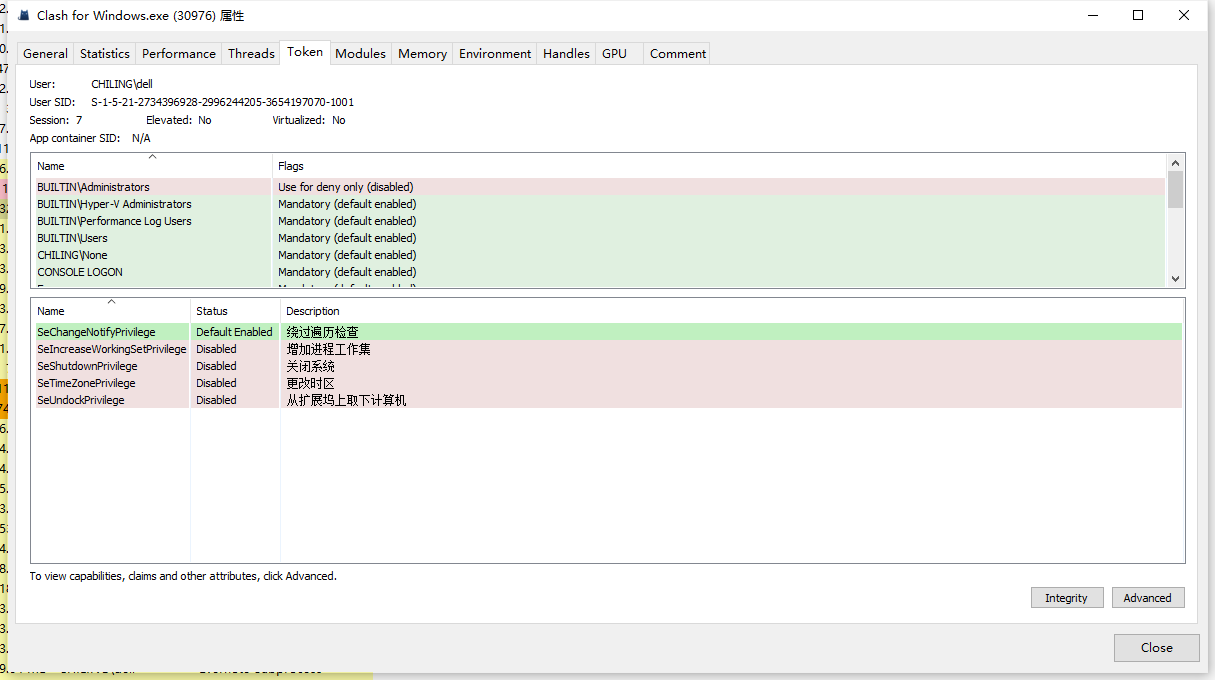

这里的"访问令牌"是指什么呢?其实是Access Token(令牌中包含该登录会话的安全信息。系统在用户登录时创建令牌。代表用户执行的每一个进程都有一个访问令牌的副本。令牌标识了用户身份、用户所属组、用户特权。令牌还标识当前登录会话的登录 SID安全标识符)

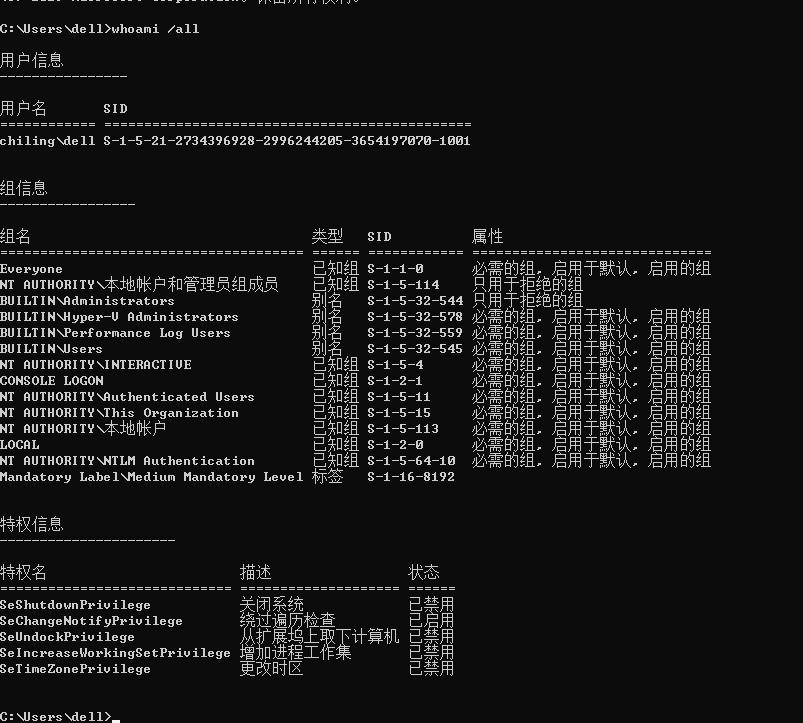

如果查看当前账户的令牌?可以通过微软提供的相关Process Monitor来进行查看,随便打开一个当前用户启动的进程,如下图所示

关于LSA Protection

简介: 微软在 2014 年 3 月 12 日添加了 LSA 保护策略,用来防止对进程 lsass.exe 的代码注入,这样一来就无法使用 mimikatz 对 lsass.exe 进行注入,相关操作也会失败。

浙公网安备 33010602011771号

浙公网安备 33010602011771号