摘要:

关于CKCsec安全研究院 CKCsec安全研究院所有文档开源于语雀,会源源不断更新。 部分内容 微信公众号 知识星球 使用需知 由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。CKCsec安全研究院 拥有对此文章的修改和解释权如欲 阅读全文

posted @ 2022-01-13 09:20

知己呀

阅读(182)

评论(0)

推荐(1)

Cobalt Strike是一款美国Red Team开发的渗透测试神器,常被业界人称为CS,其拥有多种协议主机上线方式,集成了提权,凭据导出,端口转发,socket代理,office攻击,文件捆绑,钓鱼等功能。分为服务端(teamserver)和客户端,服务端是一个,客户端可以有多个,团队可进行分布式协团操作。本篇文章介绍CS的部署安装方式以及基本使用。 阅读全文

Cobalt Strike是一款美国Red Team开发的渗透测试神器,常被业界人称为CS,其拥有多种协议主机上线方式,集成了提权,凭据导出,端口转发,socket代理,office攻击,文件捆绑,钓鱼等功能。分为服务端(teamserver)和客户端,服务端是一个,客户端可以有多个,团队可进行分布式协团操作。本篇文章介绍CS的部署安装方式以及基本使用。 阅读全文

upload-labs文件上传靶场通关笔记 阅读全文

upload-labs文件上传靶场通关笔记 阅读全文

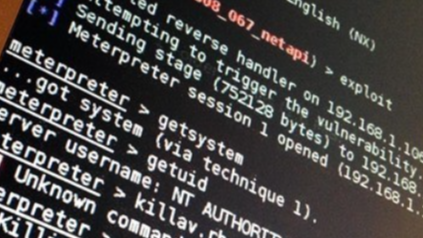

成功拿到目标机器shell后还可以做什么,本篇文章就具体介绍后渗透的一些基本操作 阅读全文

成功拿到目标机器shell后还可以做什么,本篇文章就具体介绍后渗透的一些基本操作 阅读全文

sqlmap 是一个开源渗透测试工具,它可以自动检测和利用 SQL 注入漏洞并接管数据库服务器。它具有强大的检测引擎,同时有众多功能,包括数据库指纹识别、从数据库中获取数据、访问底层文件系统以及在操作系统上带内连接执行命令。这里记录它的使用方式 阅读全文

sqlmap 是一个开源渗透测试工具,它可以自动检测和利用 SQL 注入漏洞并接管数据库服务器。它具有强大的检测引擎,同时有众多功能,包括数据库指纹识别、从数据库中获取数据、访问底层文件系统以及在操作系统上带内连接执行命令。这里记录它的使用方式 阅读全文