20212919-王雨婷 《网络攻防实践》第4周作业

学号 20212919-王雨婷 《网络攻防实践》第4周作业

1.实验内容

- DNS域名查询,并获取信息

- 获取好友社交账号IP地址的地域信息

- nmap漏洞检测软件的使用

- Nessus漏洞检测软件的使用

- 搜索个人上网足迹

DNS(Domain Name System,域名系统):因特网上作为域名和IP地址相互映射的一个分布式数据库,能够使用户更方便的访问互联网,而不用去记住能够被机器直接读取的IP数串。通过主机名,最终得到该主机名对应的IP地址的过程叫做域名解析(或主机名解析)。DNS协议运行在UDP协议之上,使用端口号53。在RFC文档中RFC 2181对DNS有规范说明,RFC 2136对DNS的动态更新进行说明,RFC 2308对DNS查询的反向缓存进行说明。

Nmap:是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端。确定哪些服务运行在哪些连接端,并且推断计算机运行哪个操作系统(这 是亦称 fingerprinting)。它是网络管理员必用的软件之一,以及用以评估网络系统安全。 在长达3.5年之后,Fyodor终于发布了著名开源网络检索工具的最新版本Nmap7。Nmap是最受欢迎的开源网络映射器之一此外,Nmap7这款自动化的扫描器能 够轻易检测到Heartbleed、POODLE、FREAK等严重漏洞。Nmap7中对ssl-enum-ciphers(SSL枚举密码)脚本替换了 新的实现算法,使得它能够通过枚举SSL/TLS协议版本和密码套件来快速分析TLS连接,它还能够迅速识别部署问题。另外,使用Nmap7能够轻易发现 包含漏洞的服务器,Nmap7中包含了对提速和扫描实现的改进。这个工具的新版本包括一个更新、更快的Nmap脚本引擎(Nmap Scripting Engine,NSE),同时它还允许用户编写Lua脚本。

2.实验过程

(1)从www.besti.edu.cn、baidu.com、sina.com.cn中选择一个DNS域名进行查询,获取如下信息:

- DNS注册人及联系方式

- 该域名对应IP地址

- IP地址注册人及联系方式

- IP地址所在国家、城市和具体地理位置

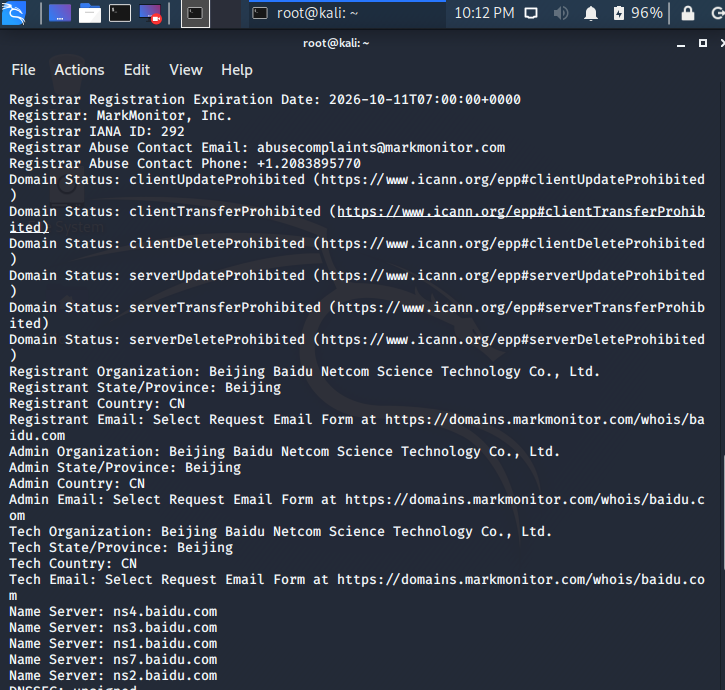

进入kali在terminal输入whois baidu.com进行查询。可以看到DNS注册信息,得到DNS注册地点,DNS注册人及联系方式等。

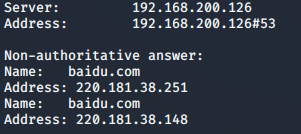

再输入nslookup baidu.com,可以查询IP地址为220.181.38.148

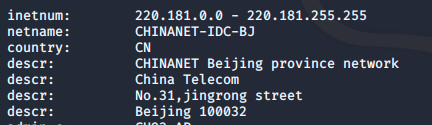

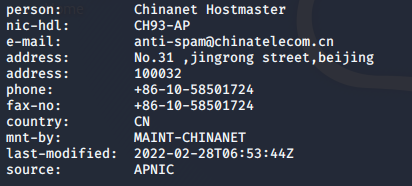

再输入whois搜寻220.181.38.148的IP地址注册人及联系方式、IP所在国家、城市和具体地理位置,如下图所示

(2)获取BBS、论坛、QQ、MSN中某一好友的IP地址,并查询获取该好友所在的具体地理位置。

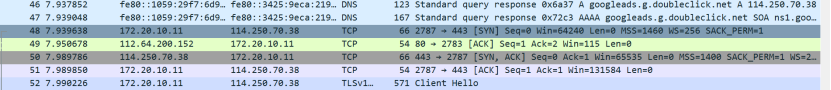

语音通话好友后,打开wireshark通过设置相关筛选条件捕获相关数据包

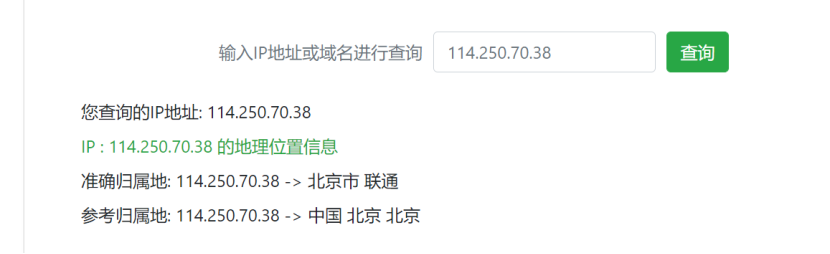

因为好友ip为114.250.70.38在网址https://www.ip138.com/中输入好友ip,查询对方位置是位于北京

(3)使用nmap开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

- 靶机IP地址是否活跃

- 靶机开放了哪些TCP和UDP端口

- 靶机安装了什么操作系统,版本是多少

- 靶机上安装了哪些服务

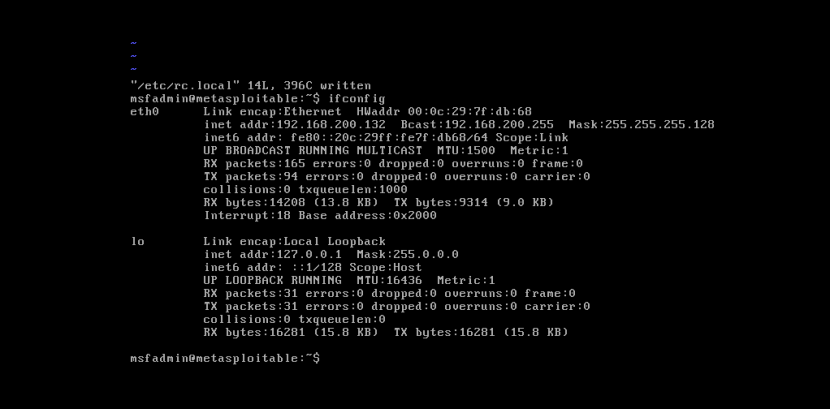

查询靶机Metasploitable_ubuntu的ip为192.168.200.132

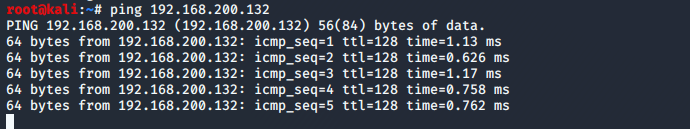

在攻击机kali端ping靶机的ip,看靶机是否处于活跃状态。

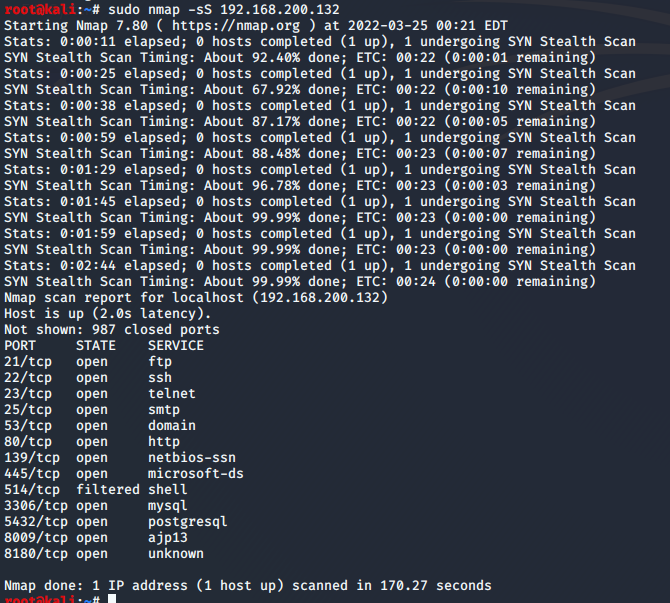

输入nmap -sS 192.168.200.132对TCP端口进行扫描。

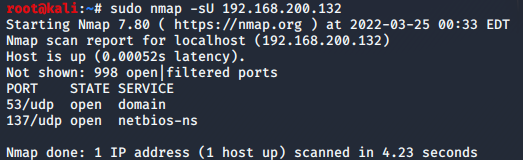

再次输入nmap -sU 192.168.200.132来扫描UDP端口。

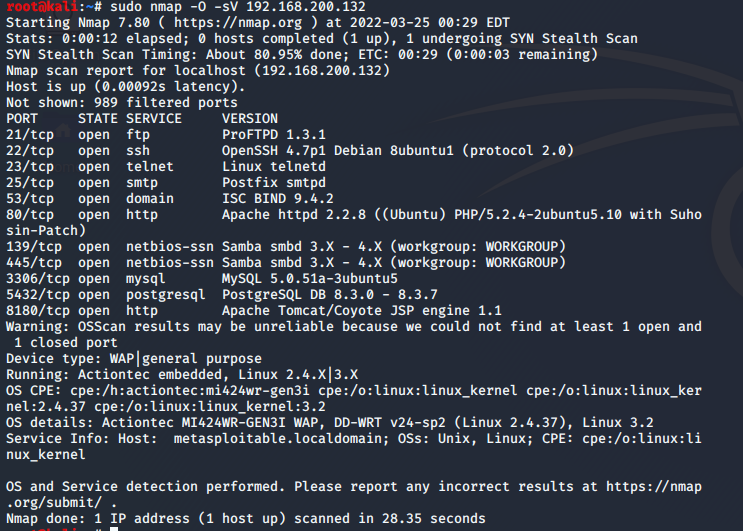

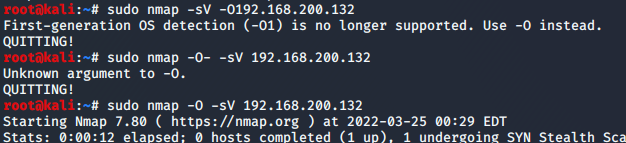

输入nmap -sV -O192.168.200.132进行扫描,查询靶机的操作系统及其相关服务

分析上述扫描到的结果得到如下结论:

1.该IP地址是活跃的

2.开放的TCP端口为21、22、23、25、53、80、139、445、3306等等。

3.开放的UDP端口为53、137。

4.靶机安装的操作系统为metasploitable.linux。

5.靶机安装的服务包含ftp,ssh,telnet,smtp,domain,hhtp等等。

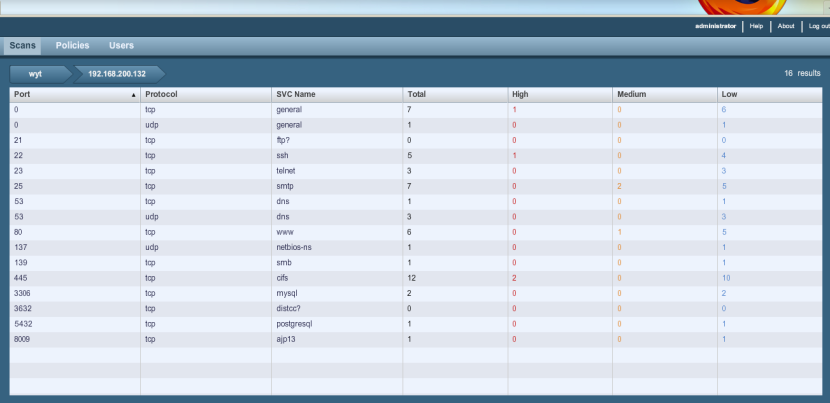

(4)使用Nessus开源软件对靶机环境进行扫描,回答以下问题并给出操作命令。

- 靶机上开放了哪些端口

- 靶机各个端口上网络服务存在哪些安全漏洞

- 你认为如何攻陷靶机环境,以获得系统访问权

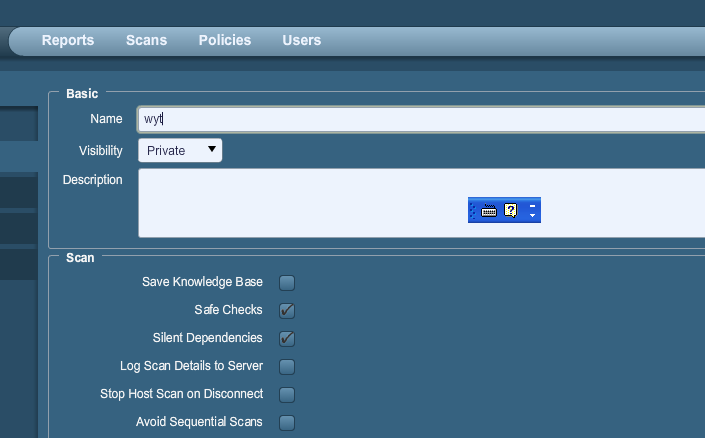

在虚拟机Winxp中打开漏洞扫描软件nessus,输入用户名为administrator, 密码为mima1234。

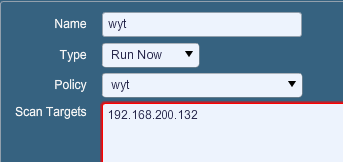

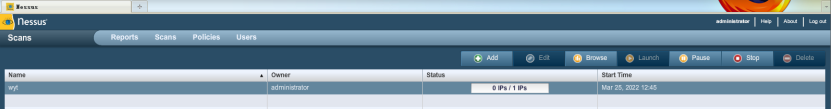

添加Policies后选择scan,再点击add。

并输入靶机IP为192.168.200.132

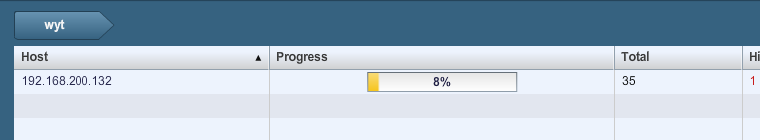

漏洞扫描截图如下

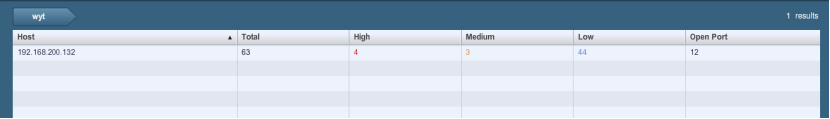

查看漏洞扫描的结果,可以发现nessus对靶机开放的端口进行了扫描,并对其中的漏洞进行了相关分析

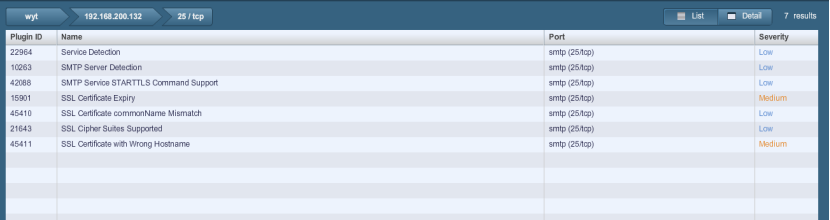

点击端口可得到详细的分析,如下图中25号端口存在SMTP服务的漏洞。

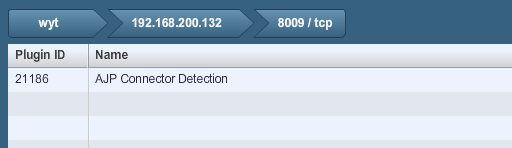

8009端口存在AJP Connector相关漏洞,攻击者可以利用其对服务器发起攻击

(5)通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄漏问题。

额重名很多,算了算了,可能太多人重名也能是一种很好保护个人隐私的方法。

3.学习中遇到的问题及解决

-

问题1:在kali端查询IP地址为192.168.200.132时经常输错导致没有实验结果

![]()

-

问题1解决方案:将命令输入正确即成功

-

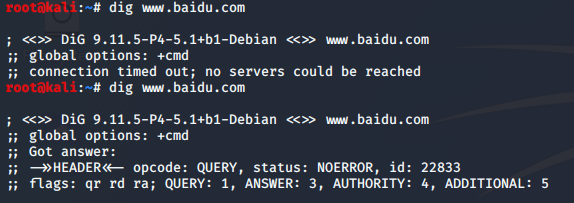

问题2:在kali端输入查找百度信息命令时经常显示输入错误

![]()

-

问题2解决方案:重选网络适配器,重连物理机网络即成功

![]()

4.学习感悟、思考等)

此次实验较为简单,只是在输入命令行时容易出现失误,修改几次就好了,还有虚拟机设置问题,不过这都不是主要学习内容,此次实验让我充分理解了网络安全的重要性,任何网络小纰漏都会导致出现攻击漏洞,造成信息安全威胁,个人网络足迹也能够暴露很多信息,需要我们在生活中注重信息保护。

浙公网安备 33010602011771号

浙公网安备 33010602011771号