# 20212909 2021-2022-2 《网络攻防实践》 第四周(第二次)作业

20212909 2021-2022-2 《网络攻防实践》 第四周(第二次)作业

1. 实验内容

利用实验一配置好的环境,进行网络信息的收集

- DNS域名查询

- 社交账号IP地址的地域信息查询

- nmap漏洞检测软件的使用

- Nessus漏洞检测软件的使用

- 个人信息的检索

2.实验过程

2.1实验环境和工具

环境:上次配好的实验环境,具体看上一篇博客

(1)nmap、Nessus,攻击机kali自带nmap,WinXP自带Nessus,kali的Nessus需要自行安装

(2)物理机QQ

(3)浏览器

2.2实验步骤

-

DNS域名查询

(1)打开物理机的浏览器,搜索http://whoissoft.com/,输入sina.com.cn进行查询,得到DNS注册人及联系方式等

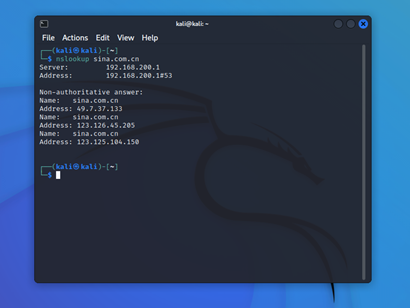

(2)运行虚拟机的攻击机kali,在终端输入nslookup sina.com.cn,查询对应的IP地址

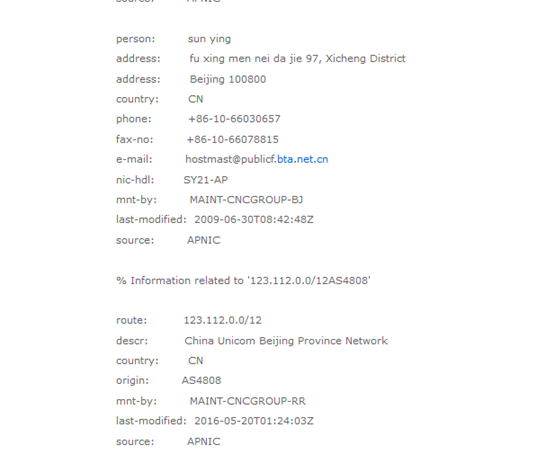

(3)在http://whoissoft.com/输入查询到的IP地址,可以得到具体的国家城市位置信息

-

社交账号IP地址的地域信息查询

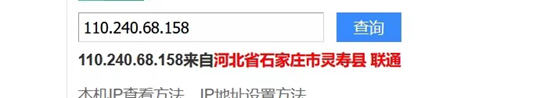

(1)与本科同学进行了QQ语音通话,同时打开wireshark,CRTL+F进行搜索,选择字符串、分组详情,输入020048(qqUDP数据包的前缀)

(2)在网络上找一个查询IP地址的网站进行查询,结果正确,那小子就在那呢

-

nmap漏洞检测软件的使用

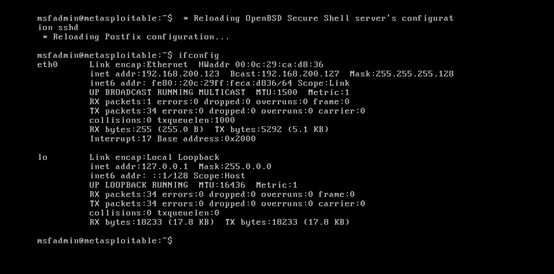

(1)开启Metasploitable (Linux)(账号密码msfadmin),查看ip地址

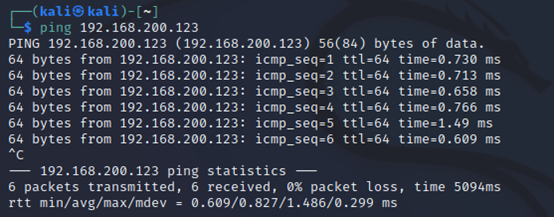

(2)kali ping 靶机能ping通,表示靶机ip处于活跃状态

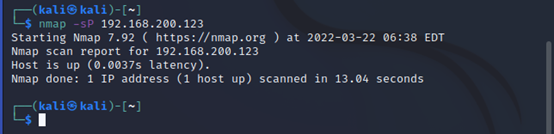

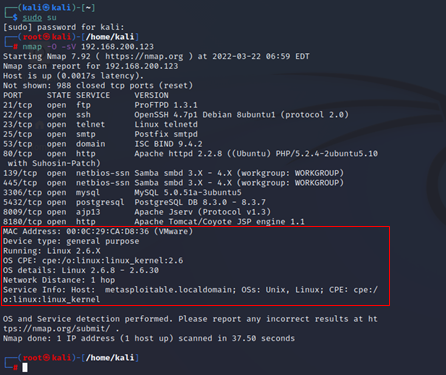

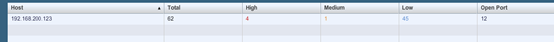

(3)使用指令nmap -sP 192.168.200.123对靶机进行TCP SYN扫描。这一步需要sudo su提权。

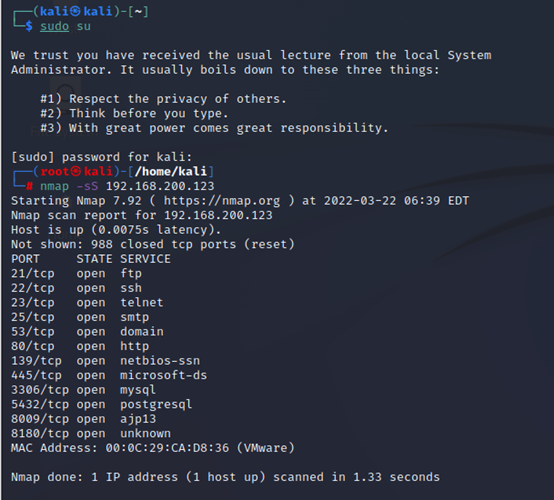

(4)使用nmap -sS 192.168.200.123对TCP,SYN端口进行扫描。

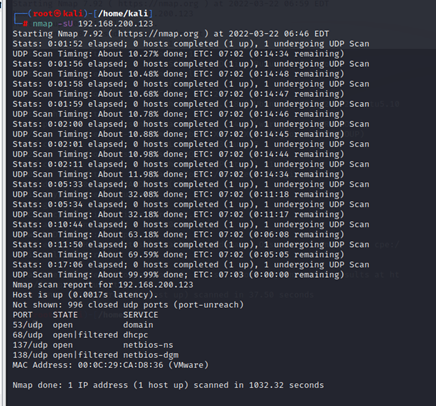

(5)使用nmap -sU 192.168.200.123对UDP端口进行扫描。

(6)使用nmap -O -sV 192.168.200.123对操作系统类型和网络服务进行扫描,可以发现对nmap对可能的操作系统类型进行了排序以及可能性估计。

-

Nessus漏洞检测软件的使用

可以使用攻击机WinXP自带的,也可以在Kali上自己安装

首先介绍使用WinXP自带的Nessus

(1)在开始菜单栏找到并打开Nessus Client

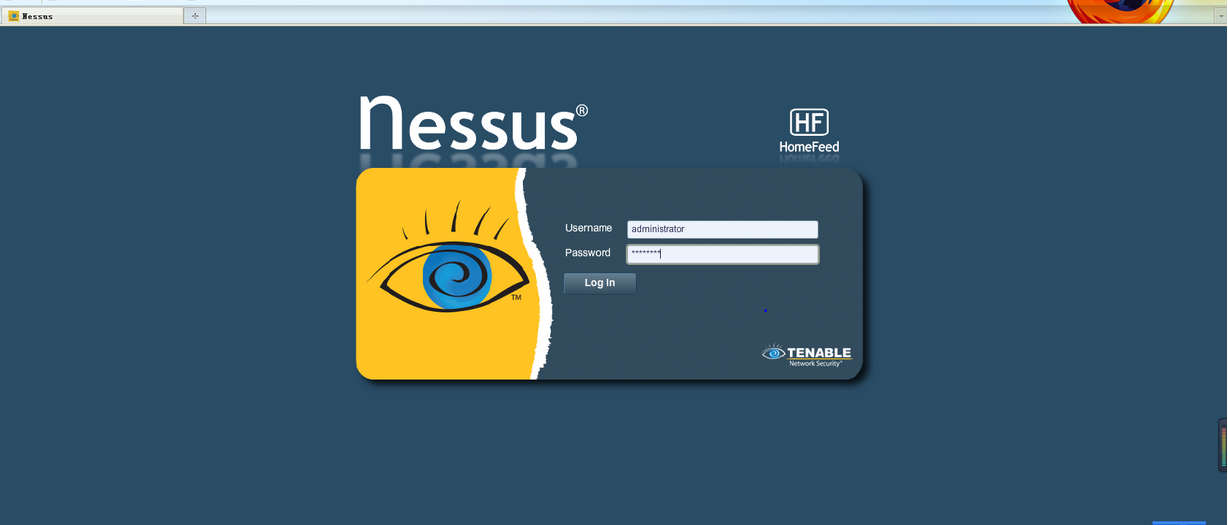

(2)输入账号密码 ,用户名 administrator, 密码 mima1234。

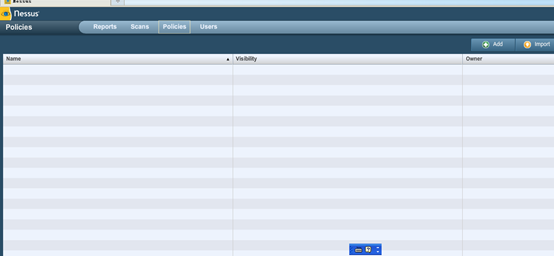

(3)新建一个Policy,点击Add,一路点next就行

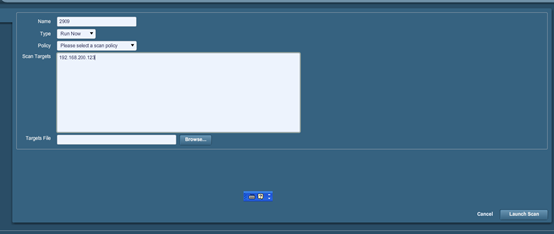

(4)点击Scans,点击新建一个scan,输入靶机IP

(5)扫描时间较长,扫描完成后点击Report,查看22号端口的扫描结果,该端口远程SSH主机密钥较弱。攻击者可以很容易地获取远程私钥,并使用该部分设置解密远程会话或设置中间人攻击。

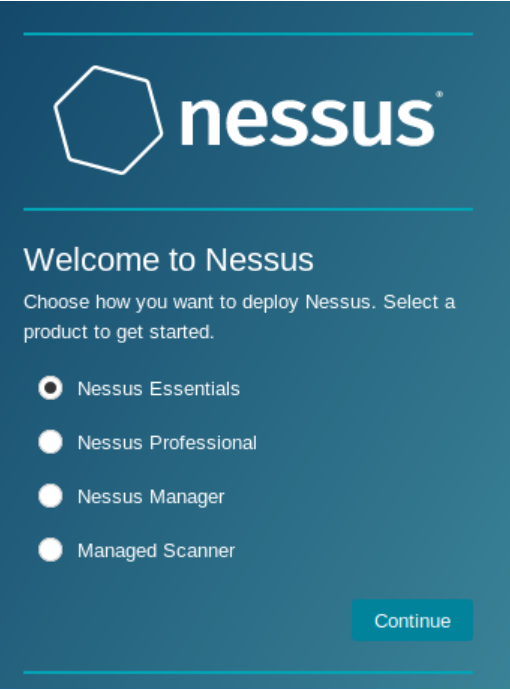

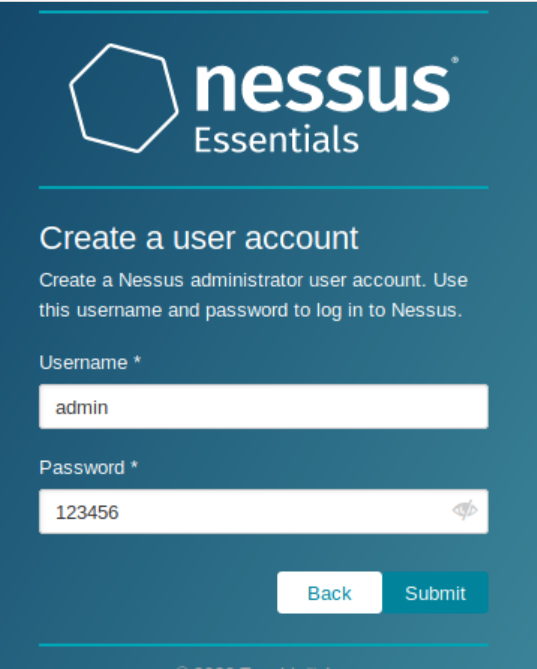

再介绍一下kali安装Nessus

下载Nessus,在Downloads文件夹下打开

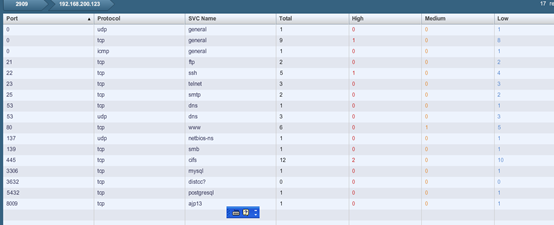

(1)在终端下输入

dpkg -i Nessus-8.9.1-debian6_amd64.deb

进行解压缩

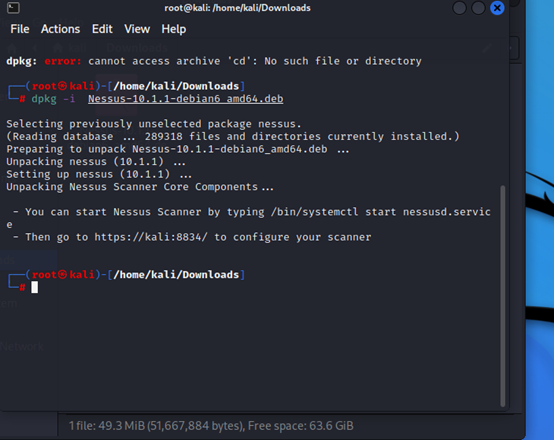

(2)输入

/bin/systemctl start nessusd.service

netstat -ntpl | grep nessus

启动Nessus,并查看是否启动成功

(3)打开网站:http://www.tenable.com/products/nessus/nessus-plugins/obtain-an-activation-code

点击“Nessus Essentials”版本下面的“Register Now”

邮件收到激活码

kali浏览器(左上角图标里有)打开https://localhost:8834/

因为有激活码直接skip

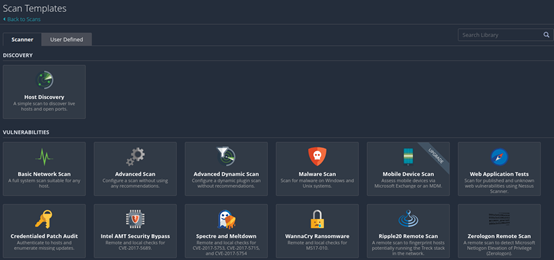

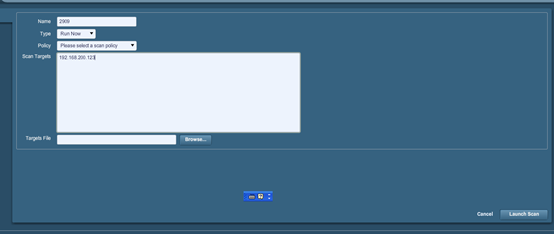

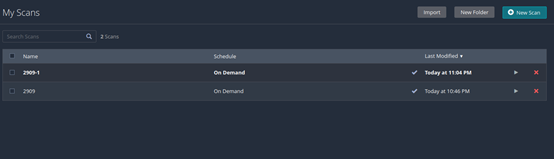

(4)创建一个 Basic Network Scan 类型的 Scan,并添加靶机IP,save

点击Launch,运行扫描

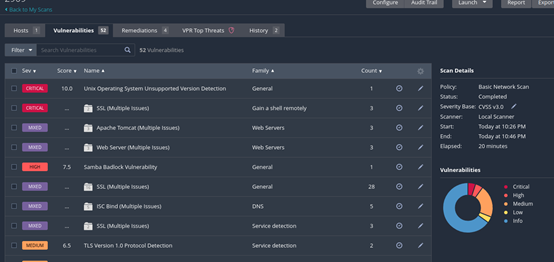

查看report,扫描的漏洞结果

- 个人信息的检索

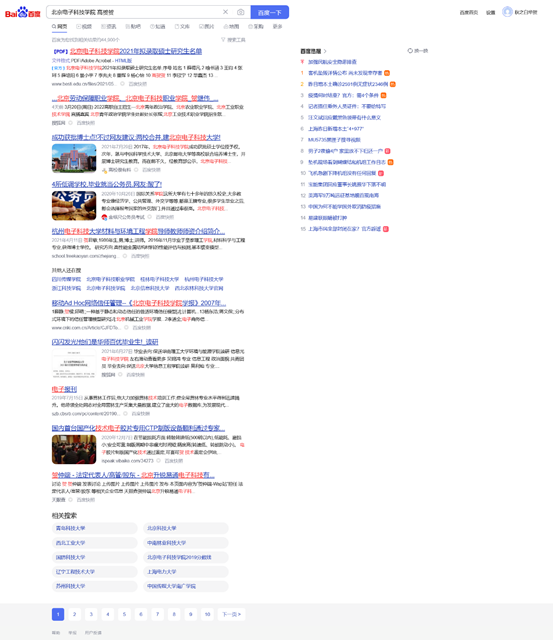

(1)在浏览器内输出自己的名字

(2)加上学校的名字

遇到的问题

在安装kali的Nessus时,在实验室和宿舍的网络环境下都无法安装成功,结果在图书馆的网络下安装成功了。

实践总结

这一周学习了一些常见的网络信息收集技术,包括网络踩点、主机扫描、端口扫描、漏洞扫描、网络查点技术,加深了对网络攻击的认识和理解。

浙公网安备 33010602011771号

浙公网安备 33010602011771号