20199124 2019-2020-2 《网络攻防实践》第3周作业

20199124 2019-2020-2 《网络攻防实践》第3周作业

1.实践内容

在网络攻防过程中,无论攻击者还是防御者,如果想要在攻防对抗博弈中占据优势地 位,都需要通过一系列的网络信息收集技术来尽可能多地获取对方信息。第三章主要讲述了如何进行网络信息收集,如何监测并防范信息收集手段以保护自己的信息。

网络信息收集的方法有一下三种:

•网络踩点(footprinting):Web搜索与挖掘、DNS和IP査询、网络拓扑侦察

•网络扫描(scanning):主机扫描、端口扫描、系统类型探査、漏洞扫描

•网络査点(enumeration):旗标抓取、网络服务查点

1.网络踩点

网络踩点(footprinting)是指攻击者通过对目标组织或个人进行有计划、有步骤的信息收集,从而了解攻击目标的网络环境和信息安全状况,得到攻击目标完整剖析图的技术过程。网络踩点技术手段主要包括一下几种:

Web搜索与挖掘:对于任何组织或者个人,网络上都存在与其相关的大量信息,利用强大的Web搜索引擎,从海量信息库中找出我们想要的信息。基本捜索与挖掘技巧就是借助搜索引擎,例如谷歌、百度等等;高级搜索与挖掘技巧更加精确,可以选择搜索页面语言、搜索页面位置,文件格式等等;元搜索是整合多个搜索引擎的结果。

DNS和IP查询:DNS和IP 信息往往需要在互联网上以公开方式对外发布,并在互联网上的公共数据库中进行维护,供公众査询。公众可以充分地利用这些公开的信息资源。DNS注册信息WHOIS査询、从DNS到IP的映射、IP WHOIS 査询、从DNS与IP到真实世界中的地理位置。不经意地上网也许你的住址就被被人知道了。

网络拓扑侦察:这一手段的目标是尽可能地掌握目标网络的拓扑结构,一分析出对方网络中的弱点。攻击者对网络拓扑结构侦察的主要技术手段是路由跟踪,路山跟踪的工具是在类UNIX操作系统平台上的traceroute和Windows平台上的 tracert客户端程序。

2.网络扫描

网络扫描的基本目的是探测目标网络,以找出尽可能多的连接目标,然后再进一步探 测获取类型、存在的安全弱点等信息,为进一步攻击选择恰当目标和通道提供支持。网络扫描的技术类型包括一下几种:

主机扫描:主机扫描是探测目标网络拓扑结构的一个基本步骤。它是指通过对目标网络IP地址范围进行自动化的扫描,确定这个网络中都存在哪些活跃的设备与系统。主机扫描主要有3种手段:使用ICMP协议的ping扫描,使用TCP协议的主机扫描,使用UDP协议的主机扫描。主机扫描工具种中功能最强最流行的是nmap网络扫描器。针对主机扫描的防御比较困难,网络管理员只能做到严格细致地配置防火墙上允许通行的端口,尽量地将没有必要的端I I进行封禁。

端口扫描:端口扫描用于探查活跃主机上放了 哪些TCP/UDP端口的技术方法。端口扫描需要针对TCP和UDP的端口号段进行两遍扫描探测,以发现分别使用TCP 和UDP的监听网络服务。端口扫描工具中功能强大的依然是nmap。针对端口扫描,网络管理员应该尽可能缩小网络的攻击暴露面。

操作系统与网络服务辨识:这一操作的目的是探査活跃主机的系统及开放网络服务的类型,即了解目标主机上运 行着何种类型什么版本的操作系统,以及在各个开放端口上监听的是哪些网络服务。系统类型探査技术可分为四类:操作系统主动探测技术、操作系统被动辨识技术、网络服务主动探测技术和网络服务被动辨识技术。

漏洞扫描:漏洞扫描的目的是探测发现目 网络中特定操作系统、网络服务与应用程序中存在的安全漏洞。漏洞扫描评估方法包括根据识别出的服务版本判断是否存在漏洞、根据探测岀的特征信息判断是否存在特定漏洞,以及根据模拟攻击测试判断是否可以利用特定 安全漏洞达到非破坏性结果等。Nessus漏洞扫描器是一个功能非常全面和完整的漏洞扫描评估软件,防范漏洞扫描最好的方法就是先行发现安全漏洞与不安全配置。

3.网络查点

网络差点是针对已知的弱点,对识别出来的服务进行更加充分更具针对性的探查,网络查点比网络踩点的入侵程度更深,比网络扫描更有针对性。

网络服务旗标抓取:是指利用客户端工具连接至远程网络服务并观察输出以收集关键信息的技术手段。telnet程序是进行旗标抓取的一个常用工具

通用网络服务查点:攻击FTP协议弱点,利用SMTP电子邮件发送协议查看其他用户的资料。

类UNIX平台网络服务查点:rpcinfo查点远程主机上都有哪些RPC正在监听外来请求,showmount程序在进行NFS査点等。

Windows平台网络服务查点:NetBIOS主机査点、SMB会话查点。

2.实践过程

·DNS与IP查询

首先访问whoiwSoft.com网址查询baidu,com的相关信息。我们可以得到DNS注册人和他的联系方式等,如下图。

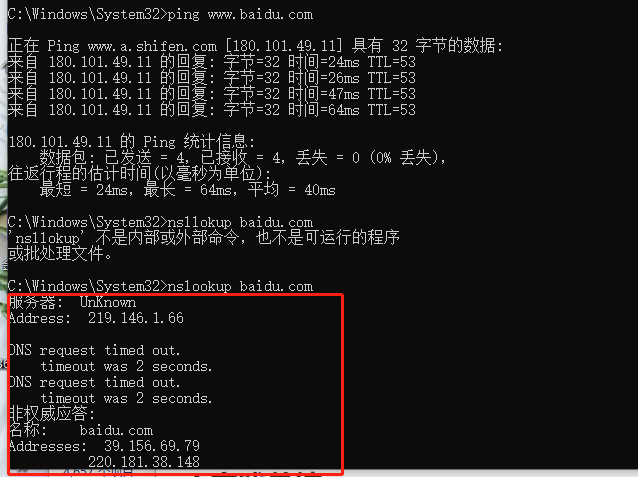

打开本机的cmd,线ping一下baidu.com,再输入以下命令查询baidu.com的IP地址。

nslookup baidu.com

回到WhoisSotf.com网页中,查询IP:220.181.38.148。得到具体国家城市位置信息。

·尝试获取BBS、论坛、QQ、MSN中某好友的IP地址,把那个查询获取该好友所在的具体地理位置。

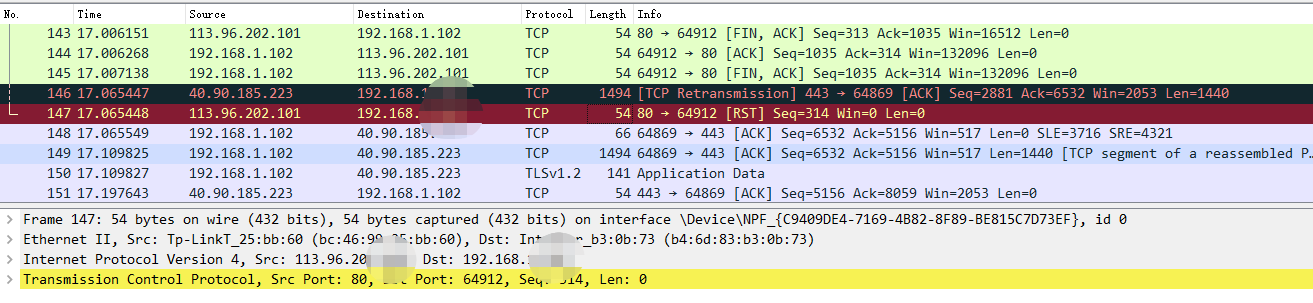

打开Wireshark,选择本地网卡。利用电脑的微信给好友打电话,然后wireshark捕获了对方的IP地址。

在IP位置查询中国的好友的IP对应的地理位置。

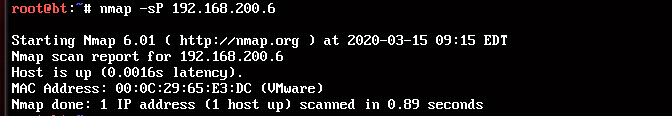

·使用nmap对靶机进行扫描

靶机地址为192.168.200.6,首先使用指令nmap -sP 192.168.200.6查询靶机的IP地址是否活跃,如下图所示,提示“Host is up",说明靶机时活跃的,可以进行扫描。

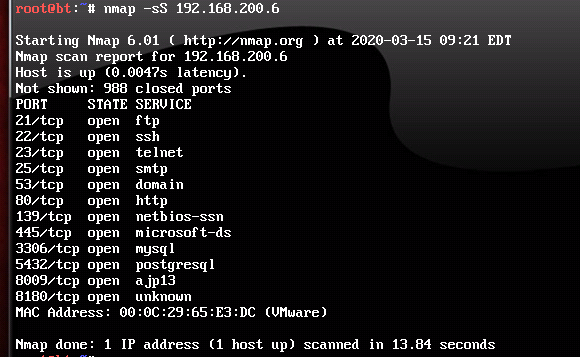

使用命令nmap -sS 192.168.200.6,对靶机进行TCP SYN扫描。扫描结果如下图。

使用命令nmap -sU 192.168.200.6,扫描靶机的UDP端口。扫描结果如下图。

使用命令nmap -O -sV 192.168.200.6,对靶机的操作系统和网络服务进行扫描。结果如下图。

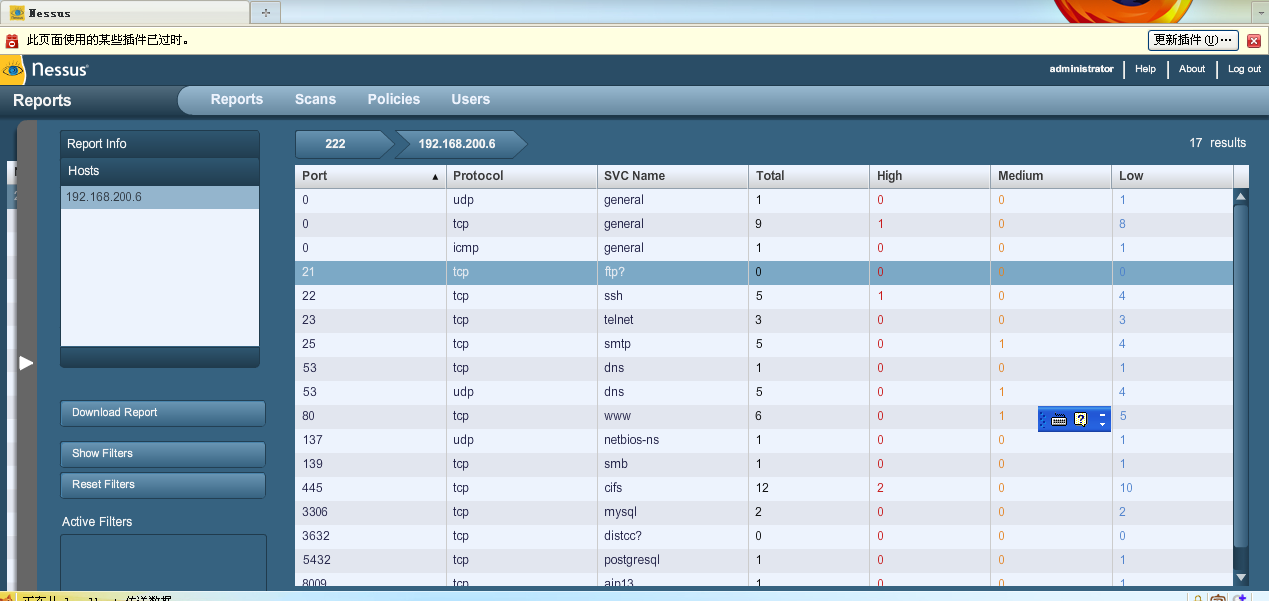

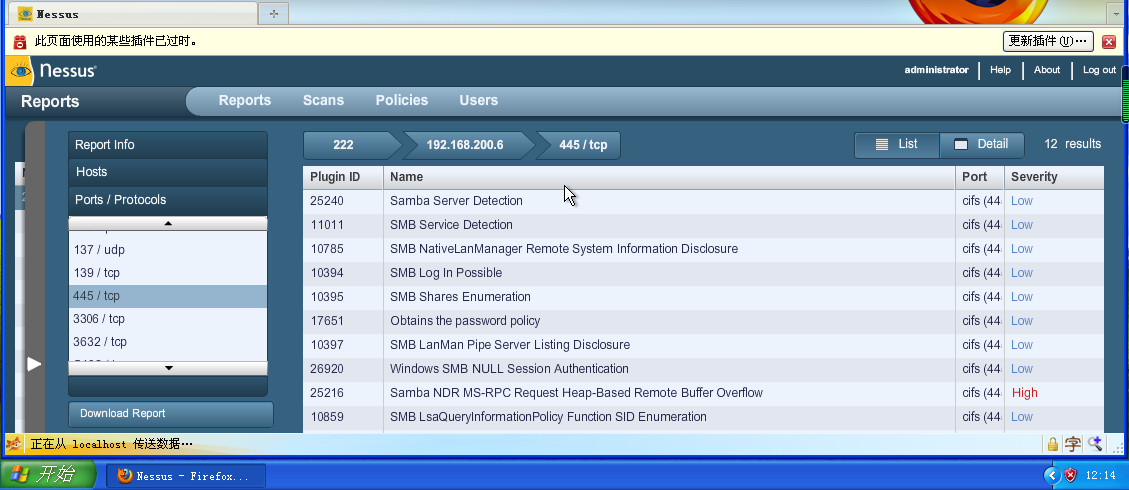

·使用Nessus对靶机环境进行扫描。

由于本人电脑kali安装十分坎坷,于是就使用了WinAttacker中自带的Nessus。感谢某位同学发现了这个,不然这作业怕是悬了。

首次点击Nessus时会提示不安全,不要管,点击添加例外,继续浏览。

登录后,点击policies-Add,添加一个扫描策略。然后重新进入一下网页。

再次进入网站后,点击Scans_Add,添加一个扫描,然后开始扫描。

扫描结束后就可以查看扫描报告了。

·通过搜索引擎搜索自己在网上的足迹,并确认自己是否有隐私和信息泄露问题

到搜索引擎里面搜索自己的名字,发现了和自己同名的营销总监和作家,看来直接搜名字时看不到我这个无名小卒了。

在我不断翻看到第五页时,我看到了我写的博客。看来我的学号已经在网上泄露了。

3.学习中遇到的问题

1.本来因为磁盘大小以及网速问题,没有安装kali,但是本次实验依然要使用kali,所以又进行了安装。但安装后许多功能没法使用,正在进一步解决。

2.本来向使用WinXP来作为靶机的,结果在坚持IP是否活跃时,发现这个IP是不活跃的,于是便使用了Metasploitable-ubuntu来作为靶机。

后来再次查看WinXP的IP,发现需要重新设置网络连接。

浙公网安备 33010602011771号

浙公网安备 33010602011771号