华为防火墙基础配置

- 0.需求

- trust区域设备可以访问dmz区域设备

- dmz区域设备不能访问trust区域设备

- 1.拓扑图

- FW:USG5500版本

![]()

- FW:USG5500版本

- 2.地址规划

- PC1

- IP:10.1.1.1

- MASK:255.255.255.0

- Gateway:10.1.1.254,即FW2 g0/0/1的地址

- PC2

- IP:10.1.2.1

- MASK:255.255.255.0

- Gateway:10.1.2.254,即FW2 g0/0/2的地址

- PC3与Server1

- IP:10.1.3.1(PC3) 10.1.3.10(Server1)

- MASK:255.255.255.0

- Gateway:10.1.3.254,即FW2 g0/0/3的地址

- R1

- g0/0/0 202.1.1.1/24

- g0/0/1 202.1.2.1/24

- Client1

- IP:202.1.2.2

- MASK:255.255.255.0

- Gateway:202.1.2.1

- PC1

- 3.给所有设备配置好IP地址等上网信息

- 4.将端口加入对应的区域

firewall zone trust

set priority 85

add interface GigabitEthernet0/0/1

add interface GigabitEthernet0/0/2

#

firewall zone untrust

set priority 5

add interface GigabitEthernet0/0/0

#

firewall zone dmz

set priority 50

add interface GigabitEthernet0/0/3

-

5.测试

-

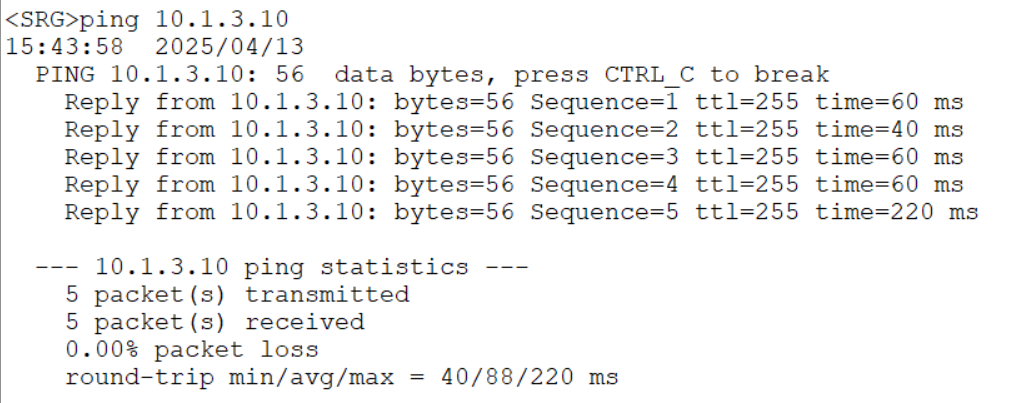

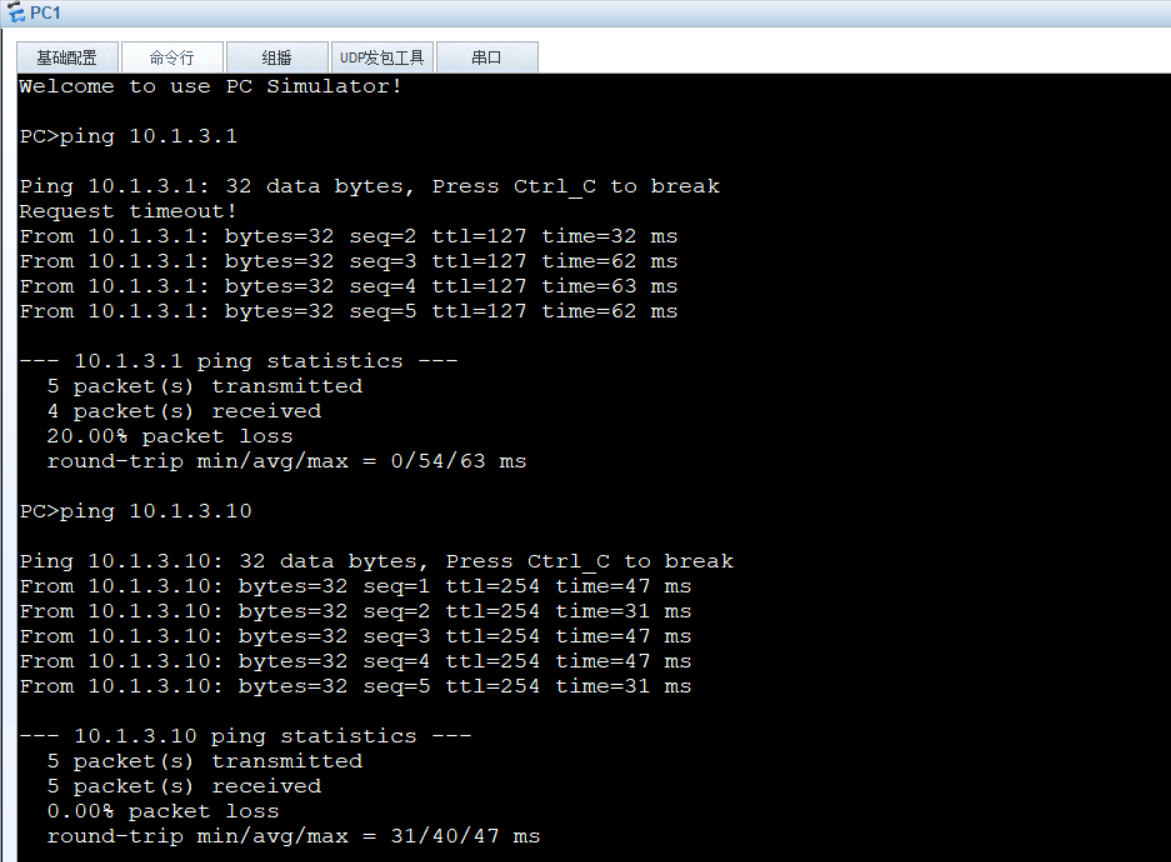

FW2 ping R1/PC1/PC2/PC3/Server都能通讯

![]()

![]()

-

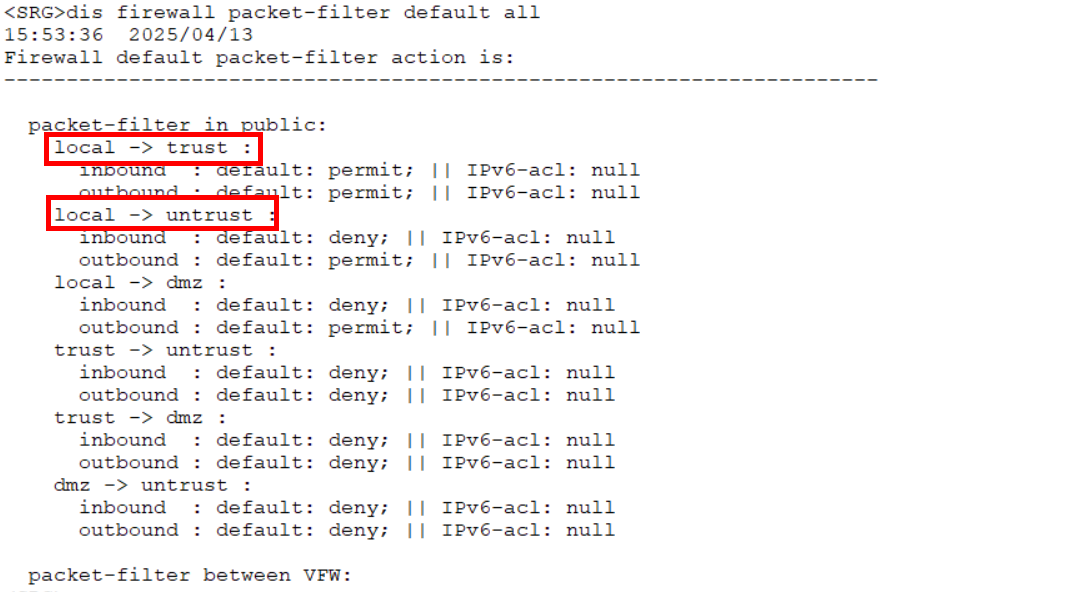

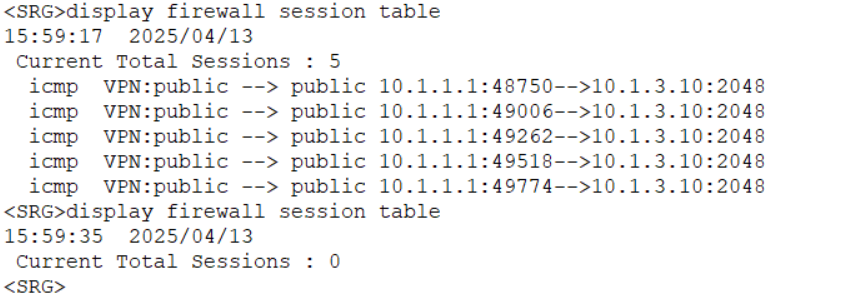

默认情况下,低安全级别都不能访问高安全级别。华为防火墙的端口都属于local区域,local区域安全级别默认100,trust默认85.所以从终端ping FW2不通,但同区域不同设备可以互通

![]()

- 查看FW的区间过程,从优先级高到低是默认允许的。outbound表示从高安全级别到低安全级别,inbound恰好相反

![]()

- 修改区间过程

[SRG]firewall packet-filter default permit interzone trust dmz direction outbound![]()

![]()

-

浙公网安备 33010602011771号

浙公网安备 33010602011771号