2018-2019-2《密码与安全新技术专题》第一次作业

20189216 2018-2019-2 《密码与安全新技术专题》第一次作业

课程:《密码与安全新技术专题》

班级: 1892

姓名: 鲍政李

学号:20189216

上课教师:谢四江

上课日期:2019年2月26日

必修/选修: 选修

1.本次讲座的学习总结

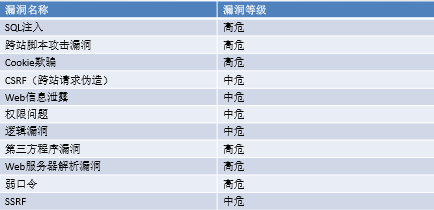

本次讲座的主题为网络(Web)安全与与内容安全。如今,信息化发展凸显了信息安全问题。张老师从Web应用安全和隐私安全两个方面为我们带来了一场精彩的讲座。通过这次讲座,我们知道常见的Web漏洞有如下几个:

通过这次讲座我们知道了什么是SQL注入漏洞、SQL注入分类以及如何判断等等。

还学习到什么是XSS跨站脚本攻击, XSS漏洞分为两类:①反射型XSS ②存储型XSS,认识到XSS的危害,了解持久型跨站脚本攻击场景等等。

学习什么是CSRF跨站请求伪造漏洞,跨站请求伪造(CSRF)场景,如何上传漏洞、解析漏洞,什么是弱口令等等。

在隐私安全部分介绍了用户轨迹的危害以及机器学习的启发。

2.学习中遇到的问题及解决

- 问题1:Apache解析漏洞理解不透彻

- 问题1解决方案:参考学习大佬的博客milantgh

- 问题2:Nginx解析漏洞的学习有困难

- 问题2解决方案:查阅相关资料,学习他人在博客上分享的宝贵的经验涅槃小鸟

3.本次讲座的学习感悟、思考等)

当下,信息化发展凸显了信息安全问题。我们必须做到熟悉一些常见的Web漏洞,只有认识到有漏洞的存在,才知道去预防。关于如何去预防,我们应该做到平时努力学习Web安全方面的专业知识,去图书馆借阅资料,最主要的要学会充分利用网上的资源,去知网、博客等平台去学习去掌握自己需要掌握的知识点。在日常生活中,需要注重自己的隐私安全,需要学会注意保护自己的隐私信息,不能随便将自己的私人信息泄露给他人。正如讲座中说到的“用苹果手机的人去莆田系医院为什么治不好病?” 因为自从苹果手机升级了iOS8以后,就再也不给我们发送用户的IMEI码 了,连cookies都不给看!市面上出现一种“高科技设备”,可以采集到附近的手机号码。真正神秘的地方在于其背后的“大数据”支撑,正是这个数据库里 存了海量的手机MAC地址<->手机号码对照关系,才得以在采集到 MAC地址后把手机号给匹配出来。从这个案例可以看出这是多么的可怕!所以我们必须得重视这个问题,注意保护自己的个人信息!

4.SQL注入漏洞最新研究现状

- 由Haiyan Zhang;Xiao Zhang两人在CSAE '18 Proceedings of the 2nd International Conference on Computer Science and Application Engineering上发表的PHP站点的SQL注入攻击原理和预防技术一文中说到SQL注入攻击已成为黑客攻击的主要方法。 SQL注入漏洞严重威胁着WEB应用系统的安全性。他们以PHP语言为例,详细介绍了SQL注入的原因,对常见的SQL注入攻击方法进行了深入的研究。 在实际渗透测试实践的基础上,提出了SQL注入检测技术,以及在编写WEB程序代码时如何避免SQL注入漏洞。 他们为SQL注入测试提供了详细的技术支持,为SQL注入防御中的WEB信息系统提供了强有力的保障。他们阐述并总结了针对SQL注入的PHP站点进程的攻击原理和攻击实现SQL注入攻击原理和预防技术,并通过手动注入演示了SQL注入漏洞利用方法。由于攻击原则具有一定的通用性,因此用其他语言开发的Web应用程序系统也可以使用本文中描述的方法进行安全性测试。随着SQL注入技术的不断完善,只要Web仍然在程序或源代码中使用,仍然存在漏洞和隐患。

- 由Kevin Ross; Melody Moh; Teng-sheng Moh三人在ACMSE '18 Proceedings of the ACMSE 2018 Conference 中发表的Multi-Source Data Analysis and Evaluation of Machine Learning Techniques for SQL Injection Detection 一文中说到SQL注入仍然是个人信息暴露和金钱损失方面最具破坏性的安全漏洞之一。注入攻击是最新的OWASP Top 10报告中的头号漏洞,并且这些攻击的数量持续增加。传统的防御策略通常涉及静态的,基于签名的IDS(入侵检测系统)规则,这些规则最有效地仅针对先前观察到的攻击但不是未知的或零日攻击。目前很多研究都涉及机器学习技术的使用,这些技术能够检测未知的攻击,但是根据算法在性能方面可能代价高昂。此外,大多数当前的入侵检测策略涉及从网络设备或Web应用程序主机收集进入Web应用程序的流量,而其他策略则从数据库服务器日志中收集数据。他们从两个点收集流量:Web应用程序主机和位于webapp主机和关联的MySQL数据库服务器之间的Datiphy设备节点。在他们对这两个数据集的分析以及两者之间相关的另一个数据集中,他们已经能够证明使用基于规则和决策树等算法的相关数据集获得的精度与具有神经的算法几乎相同。

- 由Areej Algaith ; Paulo Nunes ; Fonseca Jose ; Ilir Gashi ; Marco Vieira 五人在2018年第14届欧洲可靠计算会议(EDCC)中发表的使用不同的静态分析工具查找SQL注入和跨站点脚本漏洞一文中研究了结合几个SAT以最好地满足开发人员需求的问题。他们提供了基于先前发布的数据集分析各种静态分析工具的性能的结果,该数据集是由于使用五种不同的SAT来发现两种类型的漏洞,即SQL注入(SQLi)和跨站点脚本(XSS),在WordPress内容管理系统(CMS)的132个插件中。他们基于二元分类器的既定测量结果,即对可使用这5个SAT工具构建的所有可能的不同组合的灵敏度和特异性来呈现结果。然后,他们提供经验支持的指导,指出SAT工具的哪些组合为检测具有低误报率的漏洞提供了最大的好处。

- 由Olajide Ojagbule ; Hayden Wimmer ; Rami J. Haddad三人在SoutheastCon 2018中发表的使用SQLMAP进行SQL注入的内容管理系统的漏洞分析一文中提到SQLi是黑客用来利用Web应用程序中的安全漏洞的最常用技术之一。 他们使用名为Nikto的漏洞扫描程序,然后使用SQLMAP进行渗透测试,比较了三种最常用的内容管理系统中发现的SQLi漏洞。 这是在安装在LAMP服务器(Iocalhost)上默认WordPress,Drupal和Joomla网站页面上进行的。 结果显示,每个内容管理系统都不容易受到SQLi攻击,但会对可能被利用的其他漏洞发出警告。 此外,还提出了可以实施以防止SQL注入的实践。

- 由Qi Li ; Fang Wang ; Junfeng Wang ; Weishi Li四人在IEEE车载技术交易中发表的基于LSTM的智能交通系统SQL注入检测方法一文中说到随着智能交通的日益普及,其安全问题也引起了人们的关注。 SQL注入攻击是智能交通系统中最常见的攻击之一。他们提出了一种基于LSTM的SQL注入攻击检测方法,该方法可以自动学习数据的有效表示,并且在面对复杂的高维海量数据时具有很强的优势。同时,提出了一种基于通信攻击行为分析的注入样本生成方法。此方法可以正式建模SQL注入攻击并生成有效的正样本。它可以有效地解决阳性样品不足引起的过度拟合问题。结果表明,该方法提高了SQL注入攻击检测的准确率,降低了误报率,优于几种相关的经典机器学习算法和常用的深度学习算法。

参考资料

- SQL Injection Attack Principles and Preventive Techniques for PHP Site

- Multi-source data analysis and evaluation of machine learning techniques for SQL injection detection

- Finding SQL Injection and Cross Site Scripting Vulnerabilities with Diverse Static Analysis Tools

- Vulnerability Analysis of Content Management Systems to SQL Injection Using SQLMAP

- LSTM-based SQL Injection Detection Method for Intelligent Transportation System

浙公网安备 33010602011771号

浙公网安备 33010602011771号