请叫我CISP之二 网络安全监管

一、网络安全法律体系建设

1.1 计算机犯罪

1)概念:信息是手段或概念;对国家、团体或个人造成伤害;违反刑法、刑事处罚

2)趋势:无意识到有组织;从个体侵害到国家威胁;跨越计算机本身实施能力;低龄化成法律制约难题

1.2 我国立法体系

1)立法是形成法律的过程,是网络空间治理的基础工作

2)我国采取多级立法机制:法律、行政法规、地方性法规、地方政府规章、部门规章

1.3 网络安全法

1)各国网络安全立法的重点制度

- 对传统网络安全制度立法修正

- 对新问题进行应对:关键基础设施保护等

- 网络安全立法演变为全球范围内的利益协调与国家主权斗争

2)网络安全法出台背景

- 三次审议、两次公开征求意见与修改

- 落实国家总体安全观的重要措施,维护网络安全对客观需要,维护人民群众切身利益对迫切需要

3)主要结构

- 7章79条

- 第一章总则

明确网络空间主权原则:

A. 确立网络空间主权原则

B. 明确网络安全管理体制及职责分工

C. 明确特定情况下对域外适用效力 - 第二章网络安全支持与促进

总体方针政策,指导性条款

A. 建立标准体系

B. 网络安全人才培训 - 第三章网络运行安全

A. 等级保护制度

B. 明确网络运营者的安全义务:内部安全管理、安全技术措施、数据安全管理、网络身份管理、应急预案机制、安全协助义务

C. 明确网络产品、服务提供者安全义务:强制标准义务、告知补救义务、安全维护义务、个人信息保护

D. 明确一般性安全保护义务 所有部门:安全信息发布、禁止危害行为、信息使用规则

E. 关键信息基础设施 - 内涵:一旦遭到破坏,危害国家安全、国计民生、公共利益

- 外延:具体范围由国务院制定;鼓励设施以外运营商参与设施保护

- 管理机制:国家网信部门负责统筹协调

- 建设要求:确保业务稳定、持续运行

- 运营者安全保护义务:

A. 人员安全管理

B. 数据境内留存(2017年4月国家网信办《个人信息和重要数据出境安全评估办法(征求意见稿)》,明确审查范围:50w人,1000GB,七个领域)

C. 应急预案机制

D. 风险评估机制 - 明确网络安全审查制度:2017年5月《网络安全产品与服务审查办法》

- 第四章网络信息安全

A. 重视对个人信息保护:保护规范;规范主体

B. 规范信息管理:监督主体(网信部门与有关部门)

C. 确定信息管理中相关职责:个人与组织、网络运营者、电子信息发送服务者、应用软件下载服务提供者等职责略有不同

D. 2017年5月《互联网新闻信息服务管理规定》国信办1号令

E. 2017年5月《互联网信息内容管理行政执法程序规定》国信办1号令 - 第五章监测预警与应急处置

A. 工作制度化、法制化 - 第六章法律责任

A. 对违法行为规定了民事责任、行政责任、刑事责任 - 第七章附则

1.4 网络安全相关法规

1)行政法相关法规

2) 民法相关法规

3) 刑法相关法规

4) 其他网络安全相关法规及条款

- 国家安全法

- 保密法

- 电子签名法

- 反恐怖主义法

- 密码法 2018年9月7日,十三届全国人大常委会立法规划(共116件),《中华人民共和国密码法》位于第一类项目:条件比较成熟、任期内拟提请审议的法律草案

二、国家网络安全政策

2.1 国家网络空间安全战略

1)七种新机遇

2) 六大严峻挑战

3) 发展战略目标

4) 四项原则

5) 九大任务

2.2 网络安全等级保护政策

1)《中华人民共和国计算机信息系统安全保护条例》规定了计算机系统实现安全等级保护

2) GB17859正式细化等级保护要求,划分五个级别

3) 网络安全法明确我国实行网络安全等级保护制度

三、网络安全道德准则

3.1 道德约束

1) 道德:一定社会或阶级用以调整人们之间利益关系对行为准则,也是评价人们行为善恶对标准

2) 道德和法律

3) 道德约束

- 道德约束是建立在完善的法律基础上

- 惩戒性条款的管理制度是组织内部建立职业道德约束的有效手段之一

- 培训与教育是不可或缺的增强员工道德意识的途径

3.2 职业道德准则

1) 概念

- 专业人员在为公众提供服务时如何使用自己掌握的知识(个人和企业行为)

2) 著名的计算机职业伦理守则 - 美国计算机学会(ACM)职业伦理守则(四部分24条)

- 英国计算机学会(BCS)伦理守则(四部分17条:社会公众利益、相关权利机关机构责任、职业责任、职业能力和责任)

- 澳大利亚计算机学会伦理守则(十部分46条)

- 计算机伦理十诫(摩西十诫)

3) CISP职业道德准则 - 维护国家、社会和公众的信息安全

- 诚实守信、遵纪守法

- 努力工作、尽职尽责

- 发展自身、维护荣誉

四、信息安全标准

4.1 标准

为了在一定范围内获得最佳秩序,经协商一致制定并由公认机构批准,共同使用的和重复使用的一种规范性文件

4.2 标准化

为了在一定范围内获得最佳秩序,对现实问题或潜在问题制定共同使用和重复使用的条款的活动

4.3 标准化组织

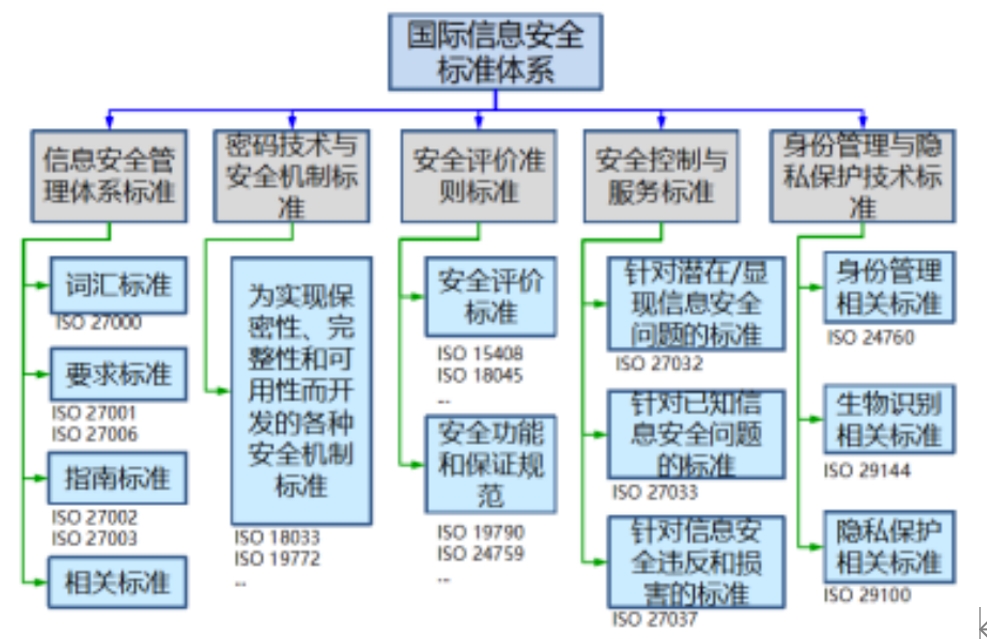

1) 国际标准化组织(ISO)

- 工作组WG1~WG5,主要负责研究和指定信息安全管理体系、密码学与安全控制、信息安全评估、安全控制与服务以及身份管理与隐私保密等领域等信息安全国际标准

- 工作组AG1,SG1和SWG-T,主要负责管理咨询、数据安全和跨领域等课题

- 目前共有P(正式)成员国家46个,O(观察)成员国家32个

2) 国际电工委员会(IEC) - JTC1

3) Internet工程任务组(IETF) - 负责互联网相关技术规范的研发和制定

A. IKE、IPSec、TLS、电子邮件、网络认证和密码标准由该工作组发布

4) 国际电信联盟(ITU)及国际电信联盟远程通信标准化组织(ITU-T) - 国际电报和电话咨询委员会CCITT

- SG17组

5) 国际信息处理联合会第十一技术委员会IFIPTC11 - 每年组织举行一次信息安全的国际研讨会(公安部参加)

6) 电气和电子工程师学会IEEE - 1980年2月建立一个委员会负责制定有关网络的协议标准(802.1~9)

7) 欧洲计算机制造商协会ECMA

8) 美国国家标准化协会(ANSI)

9) 美国国家标准技术研究院(NIST)

10)美国国家标准局NSB - 有国家标准与技术研究院NIST进行制定美国联邦信息处理标准

A. 公布了DES、参加了《CC》的制定、制定了EES

4.4信息安全评估国际标准的发展

1) 《可信计算机系统评估准则》(TCSEC):定义七个安全级别

2) 《加拿大可信计算机产品评价标准》(CTCPEC)

3) 在六国七方(英、加、法、德、荷、美国国家安全局及国际标准和技术研究所)合作研究《信息技术安全通用评估准则》简称CC

- 1996年发布1.0版

- 1999年发布2.1版,并被ISO批准为国际标准(2005),ISO/IEC 15408:1999《信息技术 安全技术 信息技术安全评估准则》

- 2001年我国将《CC》修订版等同采用为国家标准GB/T18336-2001(2008)

- 组成部分

A. 介绍基本概念和基本原理

B. 提出安全功能要求

C. 提出安全保证要求 - 表达结构

A. 类class---蔟family---组件component

B. 安全焦点-安全目的-安全要求 - ISO/IEC 15408:2005

A. 11个功能类

B. 7个保证类 配置管理、交付与运行、开发、指导性文档、生命周期支撑、测试、脆弱性判定

C. 7级安全等级EAL - EAL1到EAL7逐渐提高

- 等级名称

a. 功能测试;结构测试;系统第测试和检查;系统地设计、测试和复查;半形式化设计和测试;半形式化验证的设计和测试;形式化验证的设计和测试 - 先进性

A. 结构开放性

B. 表达开放性

C. 实用性

4.5 国际信息安全标准体系

4.6 我国标准化组织

1) 中国国家标准化管理委员会 我国最高级别国家标准机构

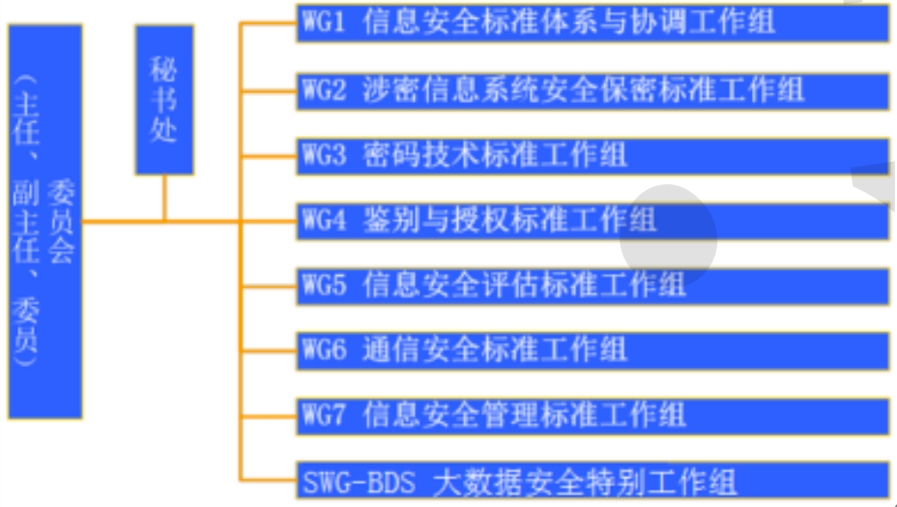

2) 全国信息安全标准化技术委员会(TC260)

- 由国家标准委直接领导,对口ISO/IEC JTC1 SC27

- TC260组织结构

![]()

4.7 我国标准分类

1) GB强制性国家标准

2) GB/T推荐性国家标准

3) GB/Z国家标准指导性技术文件

- 由于技术发展过程中或其他理由,将来可能达成一致意见指导性技术文件

- 实施后3年内必须进行复审

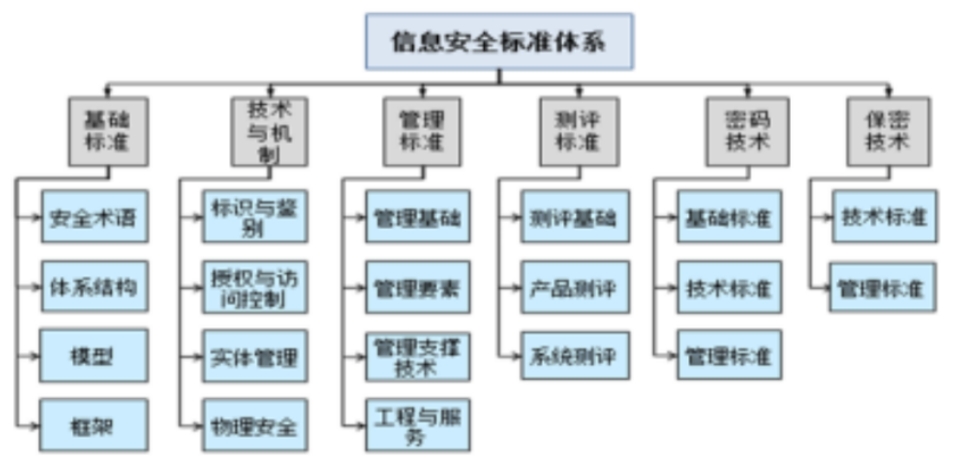

4) 我国信息安全标准体系

![]()

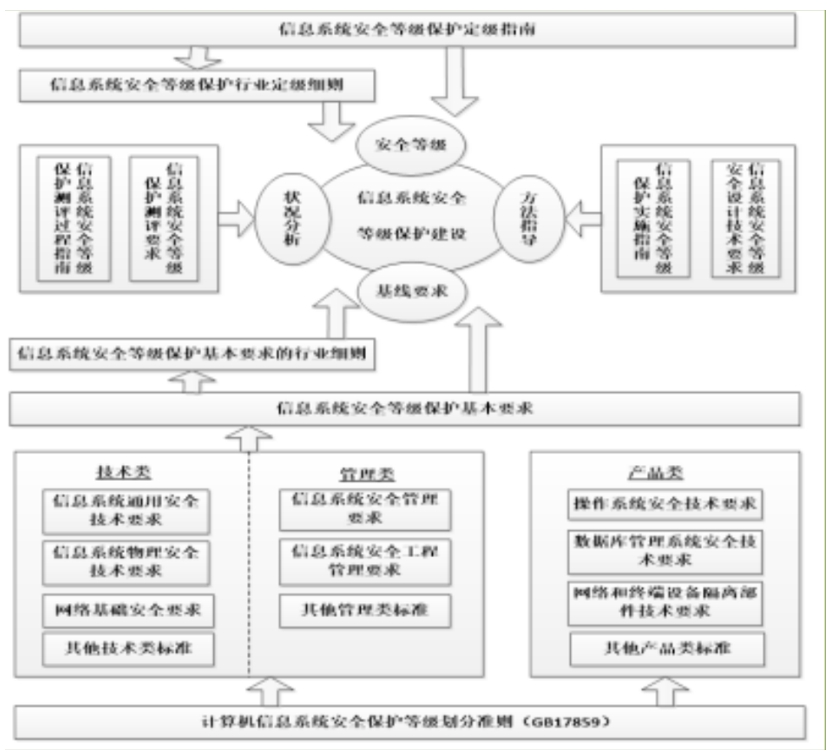

4.8 等保

1) 等级保护标准族

- 安全等级类

A. GB/T22240-2008《信息安全技术 信息系统安全保护等级保护定级指南》

B. 各类行业顶级准则 - 方法指导类

A. 对如何开展等级保护工作做了详细规定

B. GB/T25058-2010《信息安全技术 信息系统安全等级保护实施指南》

C. GB/T25070-2010《信息系统等级保护安全设计技术要求》等 - 状况分析类

A. 对如何开展等级保护测评工作做出了详细规定

B. GB/T28448-2012《信息安全技术 信息系统安全等级保护测评要求》

C. GB/T28449-2012《信息安全技术 信息系统安全等级保护测评过程指南》等 - 基线要求类

A. GB/T22239-2008《信息安全技术 信息系统安全等级保护基本要求》、GB/T20271-2006《信息系统通用安全技术要求》、GB/T21052-2007《信息系统物理安全技术要求》

B. 分技术类、管理类和产品类等标准,分别对某些专门技术、管理和产品进行要求

![]()

2) 等级保护工作流程 - 定级

A. 一级最低,五级最高

B. 根据保护对象受到破坏时受侵害对客体对重要程度以及对客体对侵害程度

C. 对业务信息和系统服务分别定级,取最大值 - 备案

- 差距分析

A. 发现系统当前安全状况与《等级保护基本要求》之间差距,指导下一步整改工作

B. 差距分析流程与等级保护测评一致 - 建设整改

A. 依据 GB/T25070-2010《信息系统等级保护安全设计技术要求》

B. 依据《等级保护差距分析报告》中提出的安全建设整改需求,设计《等级保护安全建设整改方案》 - 验收测评

- 定期复查

3) 等级保护扩展要求 - 云计算安全要求

A. 在通用要求基础上对二至四级云计算平台对安全提出了补充要求,分为技术要求和管理要求两大类 - 移动互联网安全

A. 对一至四级移动互联网的安全提出了补充要求 - 物联网安全

A. 对一至四级物联网的安全提出了补充要求 - 工业控制安全

A. 对一至四级工业控制系统对安全提出了补充要求,主要针对技术要求

浙公网安备 33010602011771号

浙公网安备 33010602011771号