腾讯云违规封禁提醒:服务器存在对外攻击行为

收到违规提醒:服务器存在对外攻击行为,已阻断对其他服务器22端口的访问。

问题定位

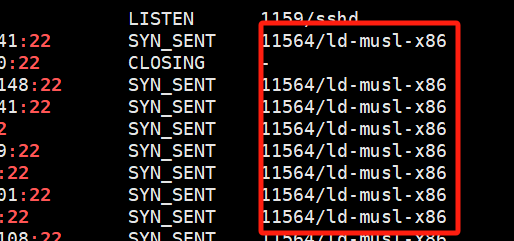

1.查看端口使用情况

既然和22端口有关,那就先查看22端口的使用情况: netstat -anp|grep :22

2.查看进程信息

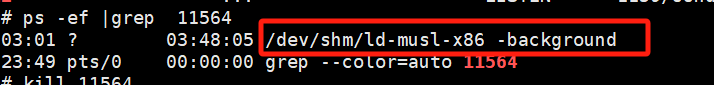

从上面可以看到,访问22端口的是11564/ld-musl-x86进程。查看进程相关信息ps -ef |grep 11564

3.初步处理

杀死进程kill -9 11564 ,删除可执行文件 rm -r /dev/shm/ld-musl-x86

等待第二天解封后,查看结果。

再次违规封禁

没想到睡了一觉就忘了这茬事儿,直到晚上11点,又收到了腾讯云的短信。按之前的流程查看情况,发现昨天删除的文件又出现了,文件创建时间在凌晨。我猜测是服务器被入侵,或者是服务器上还有别的脚本没有被删除干净。

1.修改服务器密码

修改了服务器登录密码,对22端口加了ip白名单。第三天早上查看发现文件没有被创建,应该是服务器被破解了,修改密码加白名单是有用的。不过,我想知道别人在我的服务器上具体做了什么,所以又把密码改了回去,放开了22端口的访问ip。

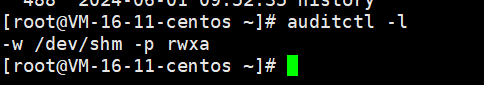

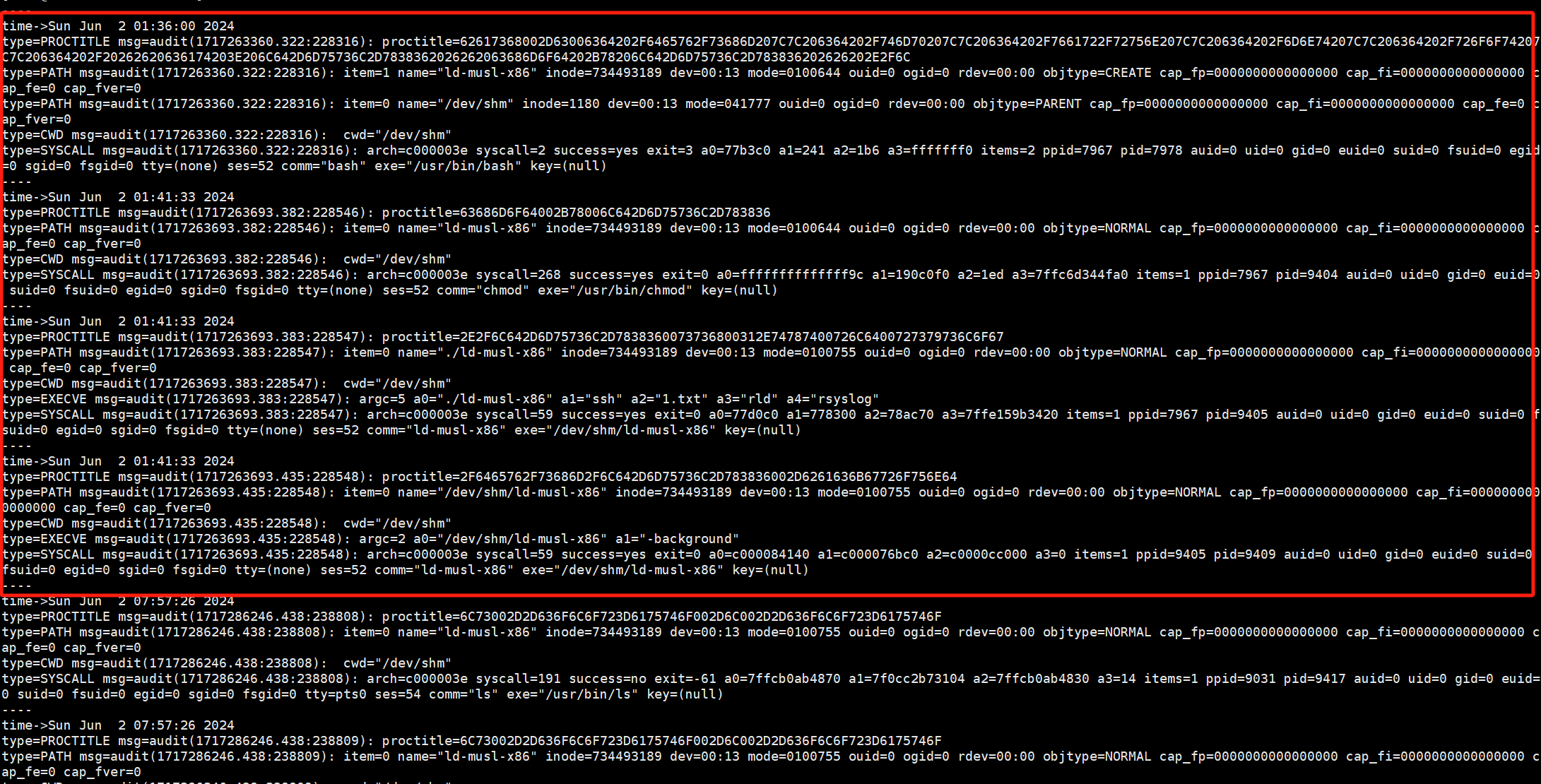

2. 开启auditd监控

auditd是linux下的审计工具,可以记录系统发生的事情。尝试对/dev/shm目录开启监控,如果文件再次创建,就能通过日志,和这个文件相关的操作信息。

2.1 auditctl和ausearch命令

通过 auditctl -w /dev/shm指定要审计的文件目录,如果ld-musl-x86这个文件再次被创建,就可以通过ausearh -f ld-musl-x86查看。

auditctl -l 查看刚才定义的规则。

2.2 操作示例

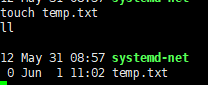

在/dev/shm下创建文件temp.txt touch temp.txt

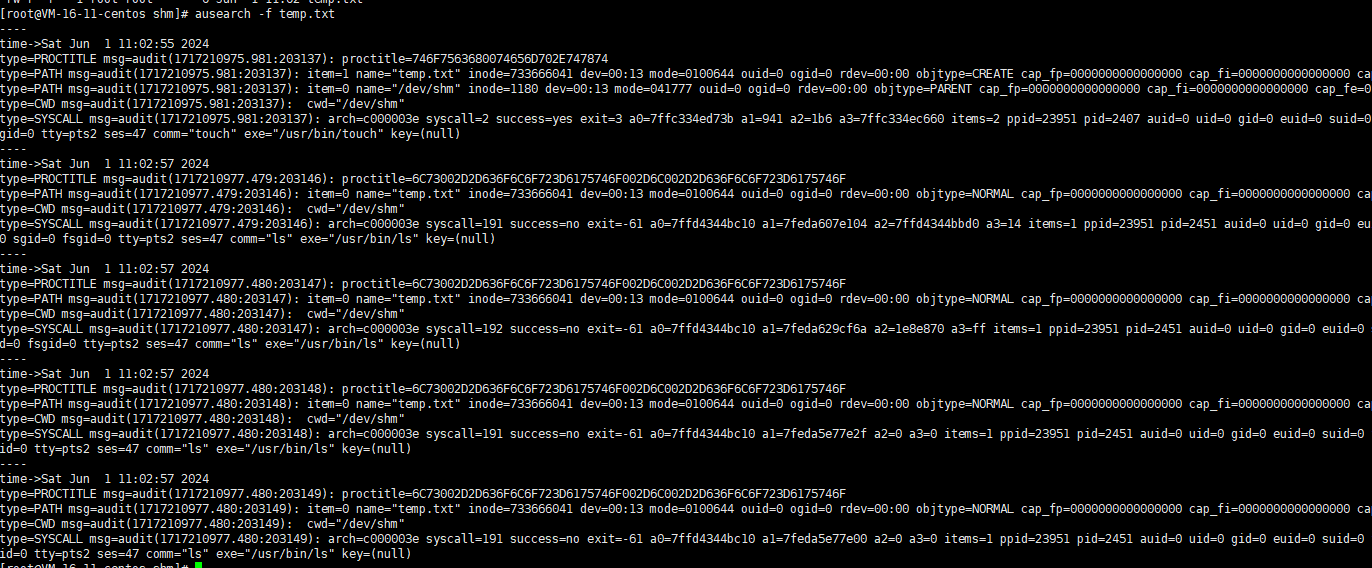

使用ausearch -f temp.txt查看

后续

解析第一行中的proctitle=62617368002D63006364202F6465762F73686D207C7C206364202F746D70207C7C206364202F7661722F72756E207C7C206364202F6D6E74207C7C206364202F726F6F74207C7C206364202F20262620636174203E206C642D6D75736C2D7838362026262063686D6F64202B78206C642D6D75736C2D783836202626202E2F6C

将十六进制转为字符串: bash-c cd /dev/shm || cd /tmp || cd /var/run || cd /mnt || cd /root || cd / && cat > ld-musl-x86 && chmod +x ld-musl-x86 && ./l

然后...然后我也不知道还能做什么了...

修改密码,设置白名单,就先到这里了。

浙公网安备 33010602011771号

浙公网安备 33010602011771号