doi:10.3233/978-1-58603-929-5-131

Handbook of Satisfiability

Armin Biere, Marijn Heule, Hans van Maaren and Toby Walsh (Eds.)

IOS Press, 2009

© 2009 Joao Marques-Silva, Ines Lynce and Sharad Malik and IOS Press. All

rights reserved.

Chapter 4

Conflict-Driven Clause Learning

SAT Solvers

Joao Marques-Silva, Ines Lynce and Sharad Malik

SAT求解器在许多领域都有广泛的应用,以下是一些例子:

计算机科学

工程领域

数学与理论研究

商业与应用

其他专业领域

特殊应用场景

注意事项虽然SAT求解器非常强大,但它们也有局限性。对于某些特别大或者高度非线性的问题,传统的SAT方法可能不够高效,此时可能需要结合其他技术和算法来共同解决。 总之,随着技术的不断进步和创新,SAT求解器的应用范围还在不断扩大和深化。 |

|||||||||||||||||||||||||

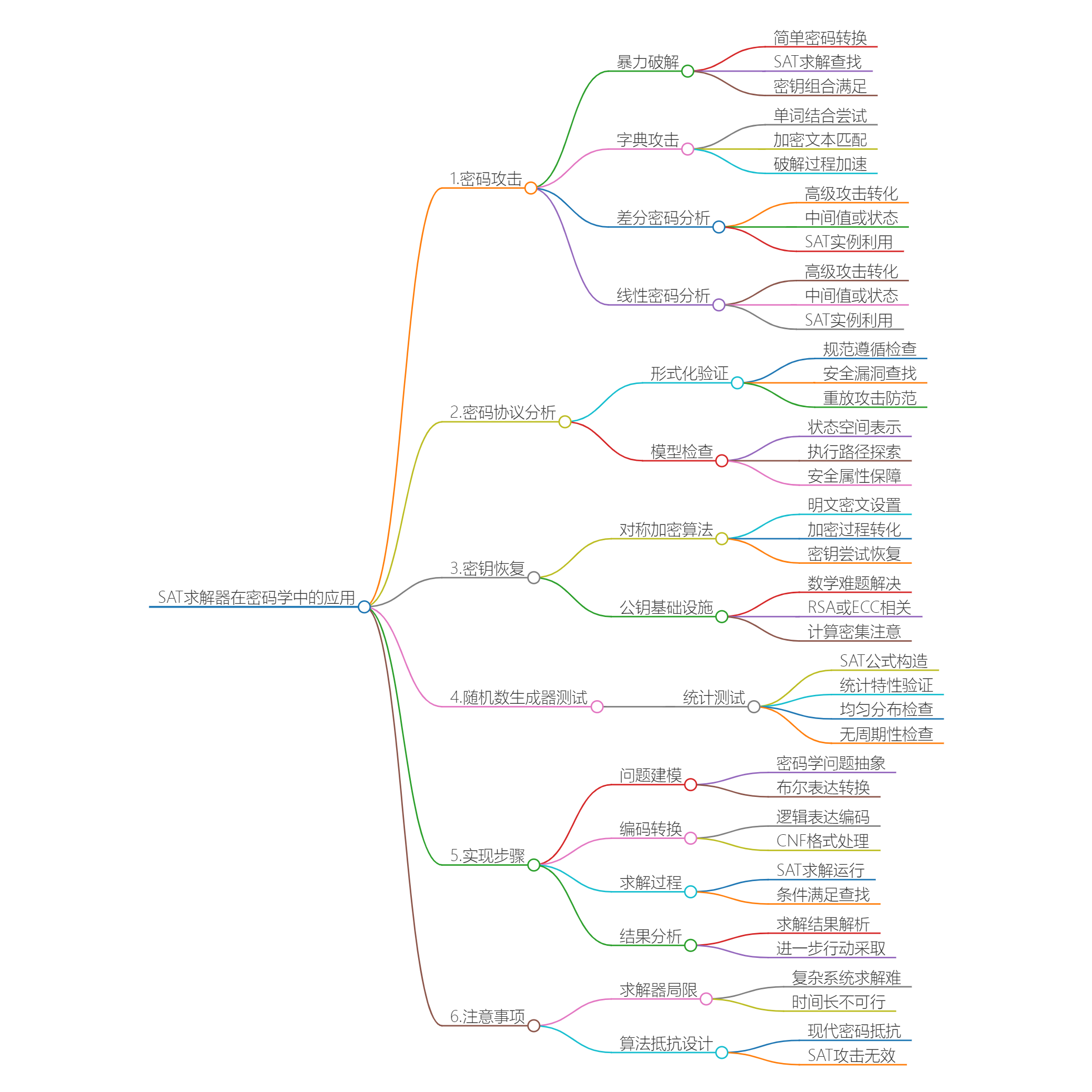

在密码学中,SAT求解器主要用于破解密码和分析密码系统的安全性。以下是SAT求解器在密码学中的一些应用:

1. 密码攻击

2. 密码协议分析

3. 密钥恢复

4. 随机数生成器的测试

实现步骤

注意事项

总之,SAT求解器为密码学领域提供了一种强大的分析和破解工具,但使用时需要综合考虑其局限性和伦理法律问题。

合法合规的密码安全性分析如果你对密码系统的安全性感兴趣,并希望进行合法的研究或评估,可以考虑以下几个方面: 1. 了解密码学基础

2. 参与漏洞赏金计划

3. 使用合法的工具和技术

4. 进行代码审计和安全评估

5. 教育和培训

6. 遵守法律法规

如何合法地使用SAT求解器如果你确实想使用SAT求解器来进行研究,以下是一些合法的应用场景:

结论总之,利用技术来提升安全性和保护隐私是非常重要的,但必须始终在法律允许的范围内行事。通过合法途径学习和实践可以帮助你成为一个负责任的信息安全专家。 |

|||||||||||||||||||||||||

| 在密码破解和分析中,以下是一些常见的需要避免的错误:

一、技术层面

二、法律和道德层面

三、策略层面

|

|||||||||||||||||||||||||

|

在密码破解和分析中,有效地处理和分析大量数据至关重要。以下是一些关键步骤和技巧: 一、数据收集与预处理

二、数据处理技术

三、数据分析方法

四、优化与调试

五、安全与合规性

六、工具与资源

总之,有效地处理和分析大量数据需要综合运用多种技术和方法。通过优化数据处理流程、选择合适的工具和技术、以及确保数据安全和合规性,可以显著提高密码破解和分析的效率和准确性。 |

|||||||||||||||||||||||||

|

DPLL求解器的组织结构主要包括以下几个关键部分:

1. 基本原理DPLL是一种基于回溯搜索的算法,用于解决布尔可满足性问题(SAT)。其核心思想是通过递归地尝试为变量赋值,并在发现冲突时进行回溯。 2. 主要步骤DPLL求解器的主要步骤如下: a. 选择变量和赋值

b. 单元传播(Unit Propagation)

c. 冲突检测

d. 回溯

3. 回溯策略DPLL求解器可以采用不同的回溯策略: a. 顺序回溯(Chronological Backtracking)

b. 非顺序回溯(Non-chronological Backtracking)

4. 优化技术为了提高DPLL求解器的性能,通常会结合以下优化技术: a. 启发式变量选择

b. 冲突驱动子句学习(CDCL)

5. 终止条件DPLL求解器在以下情况下终止:

总结DPLL求解器通过递归地尝试变量赋值、应用单元传播、检测冲突并进行回溯来解决SAT问题。其组织结构的核心在于有效地管理变量赋值和冲突处理,结合各种优化技术以提高求解效率。 |

|||||||||||||||||||||||||

|

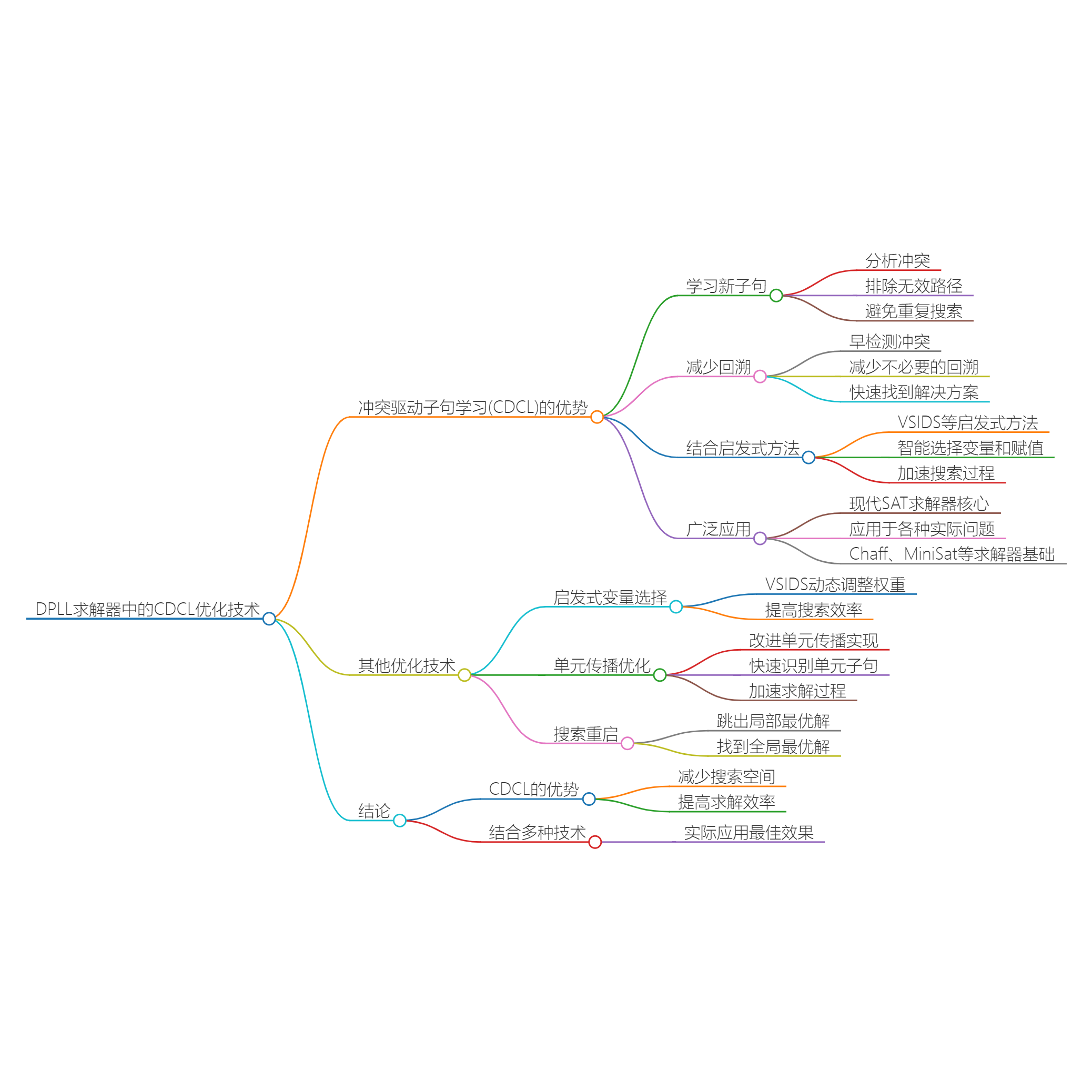

在DPLL求解器的优化技术中,**冲突驱动子句学习(CDCL)**通常被认为是最有效的技术之一。CDCL不仅提高了求解效率,还显著减少了搜索空间。以下是CDCL的一些关键优势:

冲突驱动子句学习(CDCL)的优势:

其他优化技术:虽然CDCL被认为是最有效的优化技术之一,但其他技术也有其重要性:

结论:总体而言,CDCL因其能够有效减少搜索空间和提高求解效率而被认为是DPLL求解器中最有效的优化技术之一。然而,实际应用中,结合多种优化技术通常能够取得最佳效果。

|

|||||||||||||||||||||||||

|

在CNF公式不可满足的情况下,除了使用回溯法(包括DPLL和CDCL等方法)进行判断外,还有以下一些方法可以用来判断CNF公式的不可满足性:

1. 模型检查

2. 定理证明

3. SAT求解器的不可满足性输出

4. 基于冲突的分析

5. 数学方法

6. 启发式搜索

7. 并行计算

8. 基于图的算法

总结判断CNF公式不可满足性的方法有很多,选择哪种方法取决于具体的应用场景和需求。对于大多数实际应用,使用SAT求解器是最常见和高效的方法。

|

|||||||||||||||||||||||||

|

将 CNF 公式转化为图结构并利用图算法来判断其(不可)满足性是 SAT 研究领域的一个重要分支。这种方法的核心思想是利用图的理论性质(如连通性、环的存在、覆盖问题等)来捕捉或推导出 CNF 公式的特定逻辑性质。 以下是对该领域研究进展的简要介绍,涵盖主要转换方法、核心算法思想和研究趋势: 一、 主要的 CNF-to-Graph 转换方法

二、 判断不可满足性的图方法 (重点)

三、 研究趋势与挑战

总结将 CNF 转化为图结构(尤其是蕴含图)并用图算法求解是 SAT 研究的核心,特别是现代冲突驱动子句学习 (CDCL) 求解器的基石。蕴含图高效地捕获了单元传播和冲突推导的逻辑依赖关系,是这些求解器证明不可满足性的主要机制。其他图模型(关联图、超图、因子图)主要用于结构分析、启发式引导、特征提取、特定问题求解和极小不可满足核心(MUS)提取。 研究进展主要体现在 CDCL 框架内对蕴含图分析的持续深入优化、将图结构信息整合进 CDCL 策略(分支、重启、学习)、以及(特别是近年来)利用图结构特征和图神经网络 (GNN) 来指导或增强传统 SAT 求解过程。虽然纯粹的静态图算法在证明一般规模的不可满足性上难以超越 CDCL,但图的结构化分析、度量和 GNN 模型为提升 SAT 求解器的性能(特别是针对结构化问题)和适应性提供了强大的新工具和方向。挑战在于如何平衡这些方法带来的额外计算开销与获得的收益,以及如何有效处理高度非结构化的实例。 |

|||||||||||||||||||||||||

|

梳理将 CNF 公式转化为图结构并利用图算法研究 SAT (特别是不可满足性) 方面的经典和具有代表性的文献。这些文献涵盖了不同种类的图表示和对应的关键思想: 一、 基础与理论奠基

二、 蕴含图与冲突驱动学习 (CDCL) - 核心机制 (证明不可满足性的主力)

三、 关联图/图结构启发式

四、 超图与 MUS (极小不可满足子集) 提取 / 结构分解

五、 因子图/置信传播 (Belief Propagation)

六、 图神经网络 (GNN) 与学习结合图结构 (最新趋势)

总结与选择建议

这份列表涵盖了从基础理论到核心算法再到最新趋势的代表性工作。具体阅读时,可以根据您当前的研究兴趣点聚焦于相关的类别。希望这对您的研究有所帮助!祝您研究顺利! |

|||||||||||||||||||||||||

|

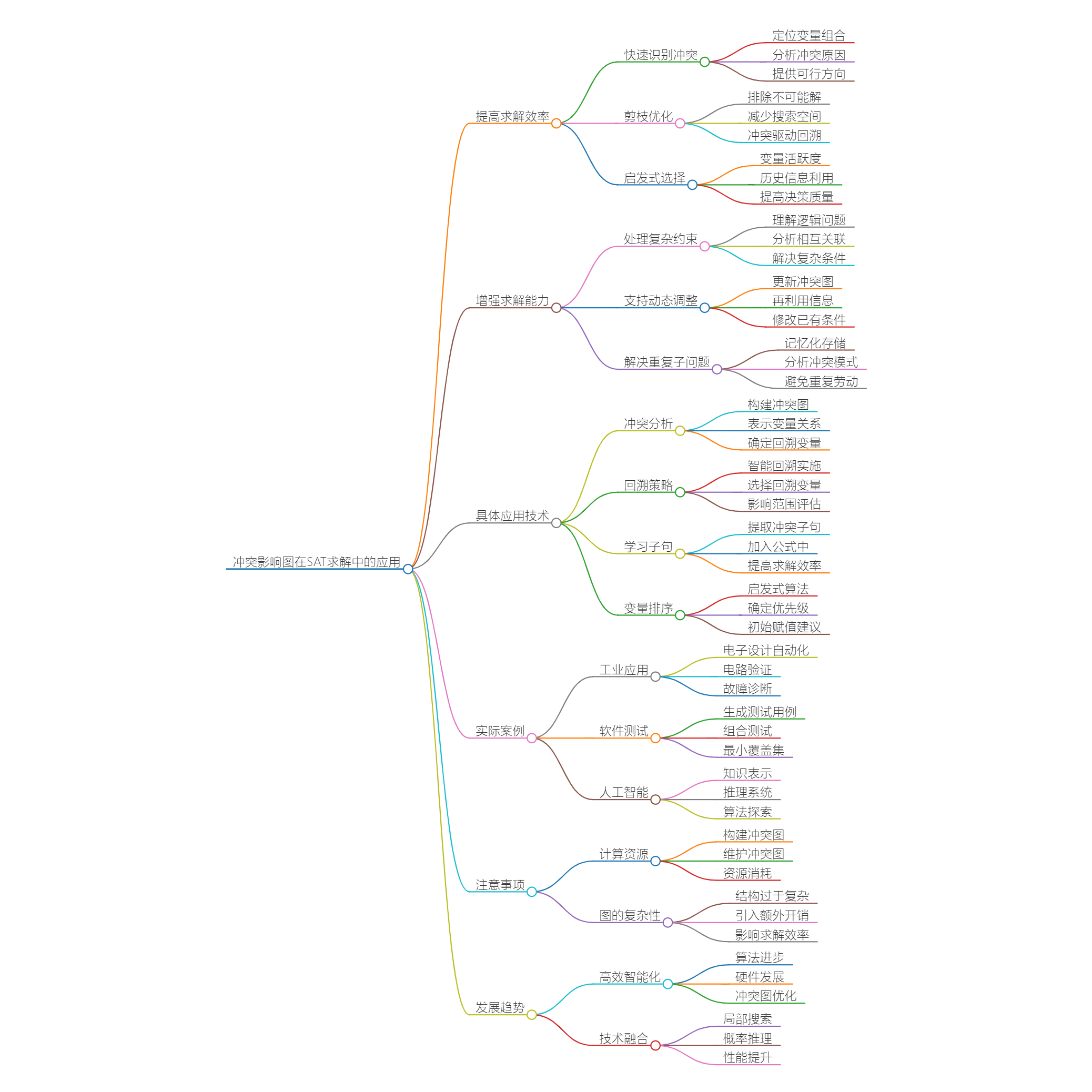

"Implication Graph with Conflict"(冲突影响图)指的是在使用冲突驱动子句学习(Conflict-Driven Clause Learning, CDCL)算法解决布尔可满足性问题(Boolean Satisfiability Problem, SAT)时,构建的一个有向无环图(Directed Acyclic Graph, DAG),该图反映了变量赋值之间的逻辑推导关系,并且在图中标识出了导致冲突(即某个子句变为不满足状态)的情况。 在SAT求解过程中,每当通过单位传播(Unit Propagation)产生一个冲突时,就会在影响图中表示出来。具体来说,影响图中的节点表示变量赋值,边表示由于某个变量的赋值导致另一个变量必须被赋予特定值的逻辑推导关系。当单位传播导致某个子句不满足时,会在图中添加一个特殊的节点(通常用κ表示)来表示这个冲突。 例如,在文档中提到的"Implication Graph with Conflict"示例中,由于某些变量的赋值,导致了子句(x5 ∨ x6)变为不满足状态,这个冲突在影响图中通过特殊节点κ和相关边来表示。这样的冲突标识是冲突分析(Conflict Analysis)过程的一部分,该过程用于从冲突中学习新的子句,并决定回溯到哪个决策水平(decision level)。 总结来说,"Implication Graph with Conflict"是在SAT求解中使用的一种图形表示方法,它不仅展示了变量赋值之间的逻辑关系,还特别标记了导致冲突的情况,这对于理解和解决SAT问题中的冲突至关重要。 |

|||||||||||||||||||||||||

|

冲突影响图在SAT求解中的应用主要体现在以下几个方面: 提高求解效率

增强求解能力

具体应用技术

实际案例

注意事项

发展趋势

总之,冲突影响图已经成为现代SAT求解器不可或缺的一部分,极大地推动了该领域的发展和应用。

|

|||||||||||||||||||||||||

| 思考完成

冲突影响图(Conflict-Driven Clause Learning, CDCL)是一种用于提高SAT求解器性能的技术,它通过学习从冲突中产生的新子句来避免重复搜索相同的错误路径。以下是构建和维护冲突影响图以提升SAT求解性能的一些关键步骤: 构建冲突影响图

维护冲突影响图

注意事项

实用工具和建议

总之,有效地构建和维护冲突影响图需要综合考虑算法设计、数据结构优化以及实际应用场景等多个方面。通过不断实践和调整,可以逐步提升SAT求解器的性能。 |

|||||||||||||||||||||||||

| 冲突影响图在SAT求解中的应用存在以下局限性: 一、内存消耗方面

二、时间效率方面

三、算法适应性方面

|

|||||||||||||||||||||||||

|

在SAT(布尔可满足性问题)求解中,冲突影响图(Conflict-Driven Clause Learning, CDCL)是一种常用的求解算法。要量化评估冲突影响图的维护效果,可以从以下几个方面进行:

1. 求解时间

2. 冲突次数

3. 学习子句的质量

4. 变量赋值和状态空间探索

5. 内存使用情况

6. 可扩展性和稳定性

7. 启发式策略的效果

8. 对比实验

9. 可视化工具

10. 用户反馈和应用场景

实施步骤

注意事项

总之,综合运用多种方法和工具可以全面而准确地评估冲突影响图的维护效果,从而不断优化SAT求解器的性能。 |

|||||||||||||||||||||||||

|

基于您的需求(蕴含图可视化 + 性能分析/实时监控),以下推荐几款专业工具和方案,分两部分进行说明: 一、 蕴涵图可视化与分析(特定于SAT/CDCL)CDCL求解器的蕴含图本质是有向无环图(DAG)或含环冲突图,其可视化通常需要定制化工具(开源较少)。以下是可行的方案: 1. 专用研究工具(推荐尝试)**

2. 开源求解器内嵌调试接口

3. 学术可视化工具(需二次开发)

二、 性能监控与分析(通用工具链)1. 调用图(Call Graph)与性能分析

2. 实时监控仪表盘

三、 推荐工具链组合

四、可运行的示例流程

关键建议

如需具体工具的代码示例或配置模板,可进一步告知目标求解器(如MiniSat/CaDiCaL)和语言(C++/Python),我将提供详细实现片段。 |

|||||||||||||||||||||||||

|

https://www.netdata.cloud/

Netdata是一款开源的实时监控工具,支持系统资源、应用性能及跨平台对比分析。以下是使用Netdata的核心步骤和功能介绍:

平均CPU占用约5%,内存占用150MB,适合高负载环境 五、注意事项

|

|||||||||||||||||||||||||

浙公网安备 33010602011771号

浙公网安备 33010602011771号