第一章日志分析-apache日志分析 wp

简介

账号密码 root apacherizhi

ssh root@IP

1、提交当天访问次数最多的IP,即黑客IP:

2、黑客使用的浏览器指纹是什么,提交指纹的md5:

3、查看包含index.php页面被访问的次数,提交次数:

4、查看黑客IP访问了多少次,提交次数:

5、查看2023年8月03日8时这一个小时内有多少IP访问,提交次数:

wp

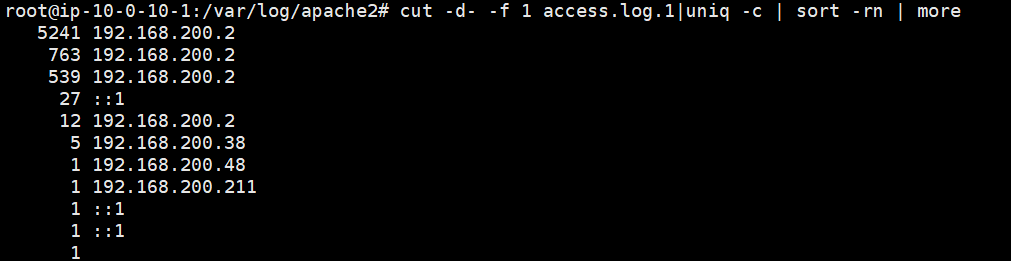

1、提交当天访问次数最多的IP,即黑客IP:

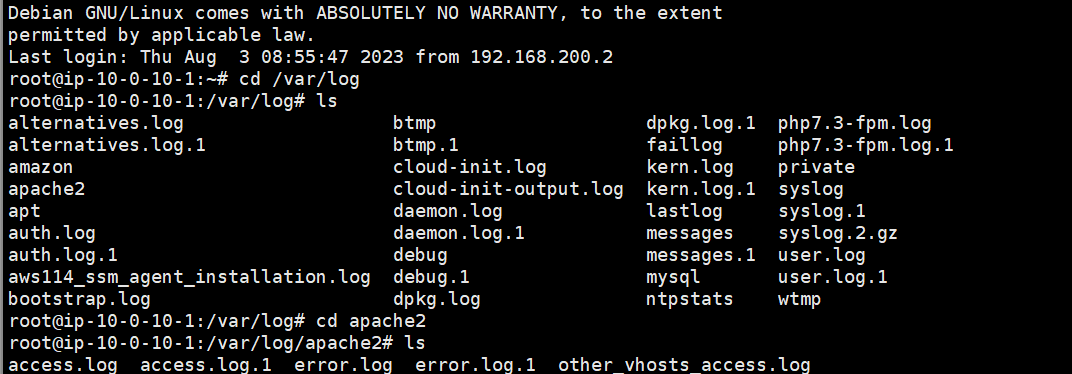

打开题目使用Xshell连接

因为是要查找当天访问最多的ip,所以需要查看access日志,使用命令:

cd /var/log

cd apache2

cut -d- -f 1 access.log.1|uniq -c | sort -rn | more

命令解析:

cut -d- -f 1 access.log.1

cut:文本切割工具

-d-:指定分隔符为连字符

-f 1:提取第一个字段

uniq -c

uniq:去重

-c:在每一行的前面加入重复次数

sort -rn

sort:排序

-rn:数值降序

flag{192.168.200.2}

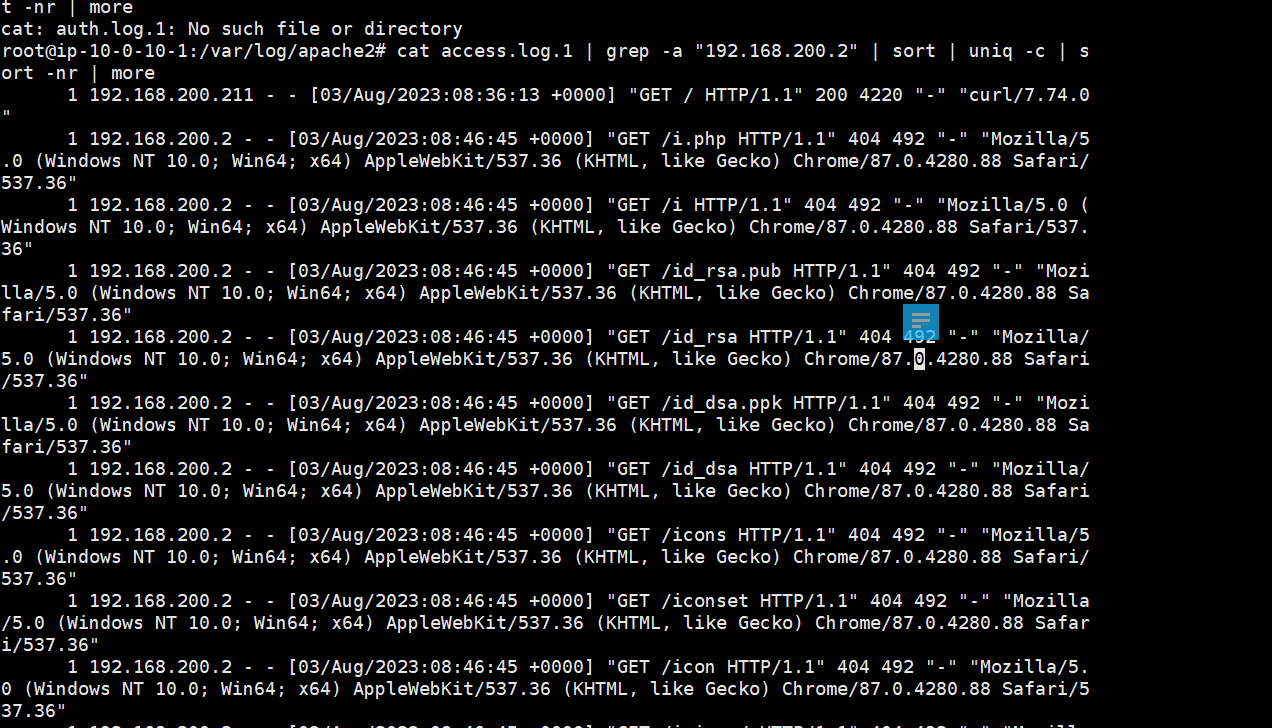

2、黑客使用的浏览器指纹是什么,提交指纹的md5:

我们现在已知黑客ip,直接构建命令搜索黑客IP即可

cat access.log.1 | grep -a "192.168.200.2"

flag{2d6330f380f44ac20f3a02eed0958f66}

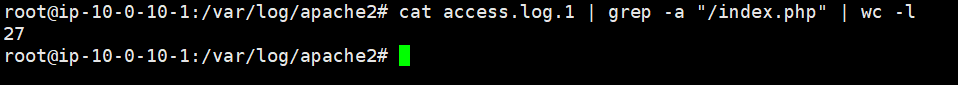

3、查看包含index.php页面被访问的次数,提交次数:

cat access.log.1 | grep -a "/index.php" | wc -l

命令解析:

cat access.log.1 | grep -a "/index.php" | wc -l

grep -a "/index.php"

查看文件

-a:将二进制文件以文本形式输出

wc -l

统计次数

flag{27}

4、查看黑客IP访问了多少次,提交次数:

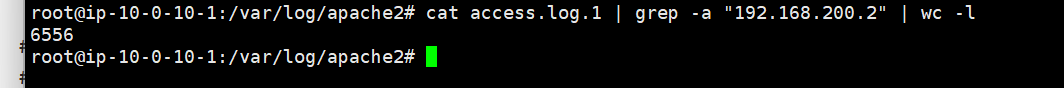

cat access.log.1 | grep -a "192.168.200.2" | wc -l

cat access.log.1 | grep -a "192.168.200.2 - -" | wc -l

那个,在截图中是6556,但是flag是6555

原因是如果使用第一个命令的话他可能会匹配到192.168.200.25这样的ip,所以会比正确的多

而使用第二个命令是因为在日志中的标准表达形式是

192.168.200.2 - - [03/Aug/2023:08:46:38 +0000] "GET /.hg/store/undo HTTP/1.1" 404 456 "-" "Mozilla/5.0 (Windows NT 10.0; Win

64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/87.0.4280.88 Safari/537.36"

所以使用第二个命令会更加精准

flag{6555}

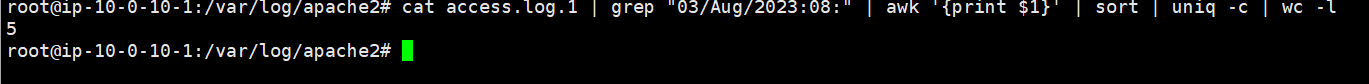

5、查看2023年8月03日8时这一个小时内有多少IP访问,提交次数:

cat access.log.1 | grep "03/Aug/2023:08:" | awk '{print $1}' | sort | unip -c | wc -l

命令解析:

awk '{print $1}'

只打印第一行

flag{5}

浙公网安备 33010602011771号

浙公网安备 33010602011771号