对于**凉的一次内网测试

本文章从本人另一博客搬运而来,作者系属一人!由于特殊原因,创作将于同年6月22日后正式开始!另附私人博客:https://doc.cukee.cc/archives/403

孤独与热闹,现实与网络,我们总是在孤单之中成长,感谢你的拒绝,感谢我们的遇见,谢谢你!我承认我自卑!

相遇不容易,且行且珍惜!

最近天气比较热,所以才放假,我就来到碰碰凉来蹭空调(笔者很穷的QAQ),

本来是打算写一篇关于编程的文章(就是那个完全),但是,想起不久前,朋友爆破了某某克的监控,

所以我也打算试一下,于是有了以下故事.

还是提前声明,仅作为测试,未违反相关法律,漏洞已经提交相关SRC。

本文仅作为交流与学习,如使用本技术违法犯罪,与作者无关,特此声明!

首先我们对该局域网内可能存活的主机进行扫描

nmap -sP 192.168.1.1/24

我们可以看到在名称那里有个dahua,翻译过来就是大华科技(应该是这个意思吧我英语不好),他成功吸引了我的注意,于是我进一步对他进行端口扫描。

nmap -Pn 192.168.1.120

发现了一个554端口,问一波百度,发现属实是录像机,同时发现80端口,这就说明属于联网型监控。

完美说明了百度的重要性

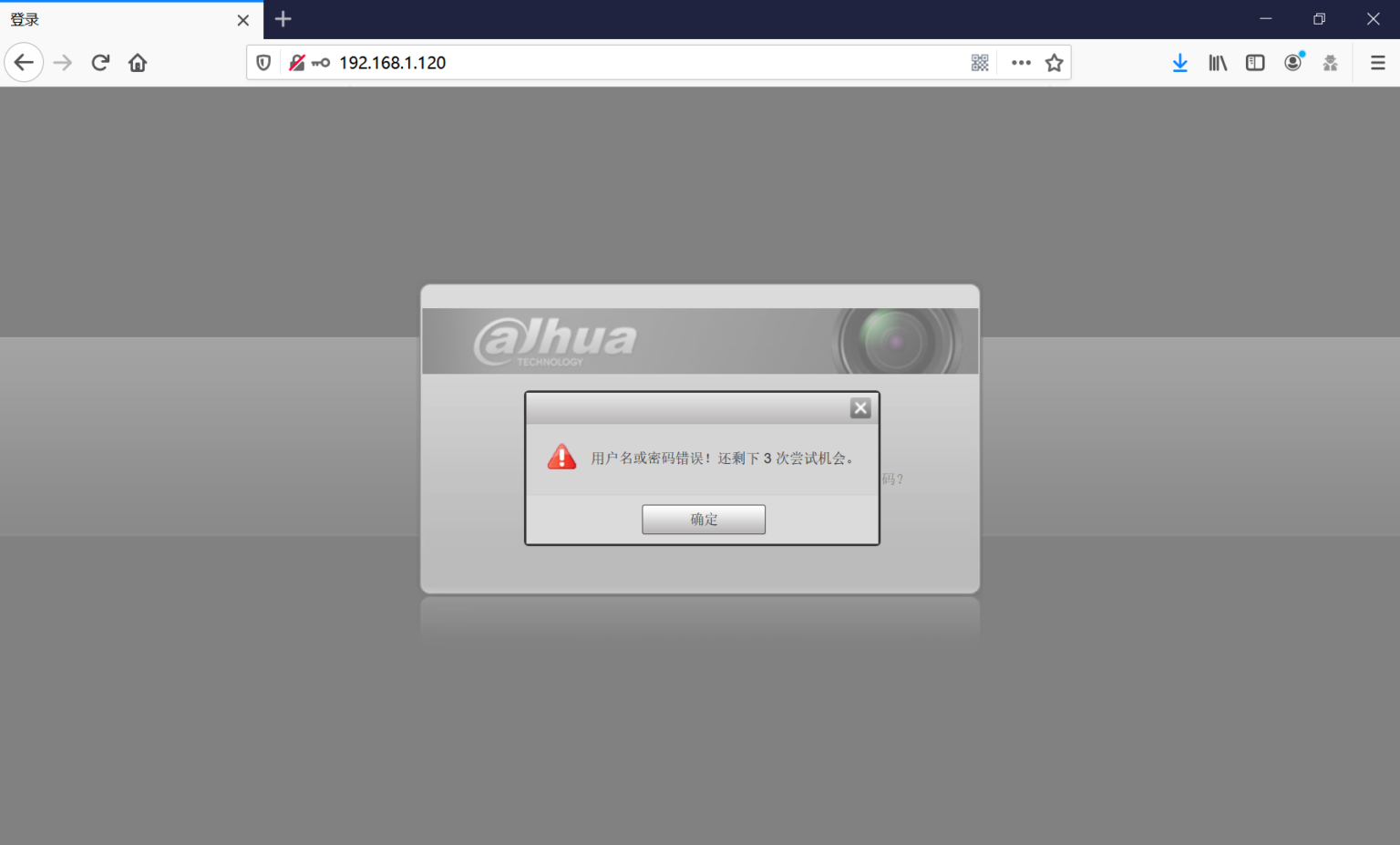

然后我们在浏览器访问这个地址,发现登录界面有一个验证次数的限制。

但是不慌,考虑到静态页试着刷新一下,发现只是个前端限制没有写入后台。

然后我们拿出神器burp进行爆破,如图所示

然后,就是善后了,不做过多解释,这篇文章其实就是为了水一下hhh

好了就到这里,其实只要有密码的地方就可以爆破,今天运气不错,限制次数是在前端,不然就麻烦一些,还要进行绕过什么的。

emmm好了就到这里吧,还是那句话,仅用于交流违法后果自负!

ps.小声逼逼(大佬们轻喷,没错原理就是这么简单,博客本来就是自己写着玩的所以还请,喷子和脾气不好的大佬们绕行,万分感谢!)

技术这条路是孤独,我希望几年后再看自己,会对自己说,yuanyuan你尽力了,你没有辜负自己的年华

浙公网安备 33010602011771号

浙公网安备 33010602011771号