摘要:

前言 如果目标服务器开启了ssi功能,那么shtml文件将可以执行任意命令。如果上传文件程序限制了php文件的上传,且没有限制shtml文件上传,我们可以上传一个shtml文件,并利用<!--#exec cmd="命令" -->语法执行任意命令。 漏洞环境 该环境使用vulhub搭建,该漏洞路径为 阅读全文

posted @ 2023-02-26 19:33

有趣的渣子

阅读(116)

评论(0)

推荐(0)

首先按CTEL+ATL+T打开终端进入管理员控制,输入myfconsole进入metasploit(MSF) 查找永恒之蓝(编码为ms17-010)输入search ms17-010 这里主要是使用msf的exploit(攻击模块)和auxiliary(辅助模块) 首先使用辅助模块扫描 输入show 阅读全文

首先按CTEL+ATL+T打开终端进入管理员控制,输入myfconsole进入metasploit(MSF) 查找永恒之蓝(编码为ms17-010)输入search ms17-010 这里主要是使用msf的exploit(攻击模块)和auxiliary(辅助模块) 首先使用辅助模块扫描 输入show 阅读全文

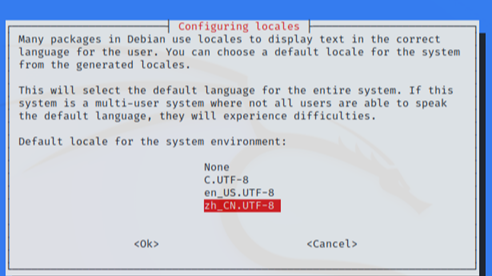

CTRL+ALT+T打开命令终端输入“dpkg-reconfigure locales” 小键盘上下键选择语言 空格确定 TAB选择OK 最后输入reboot重启kali,开机汉化成功 阅读全文

CTRL+ALT+T打开命令终端输入“dpkg-reconfigure locales” 小键盘上下键选择语言 空格确定 TAB选择OK 最后输入reboot重启kali,开机汉化成功 阅读全文