漏洞挖掘-01

!!!注意:以下内容参考:【Burpsuite教程】108集(全)手把手带你挖掘漏洞,从入门到入狱,2025网络安全零基础入门教程!!!_哔哩哔哩_bilibili

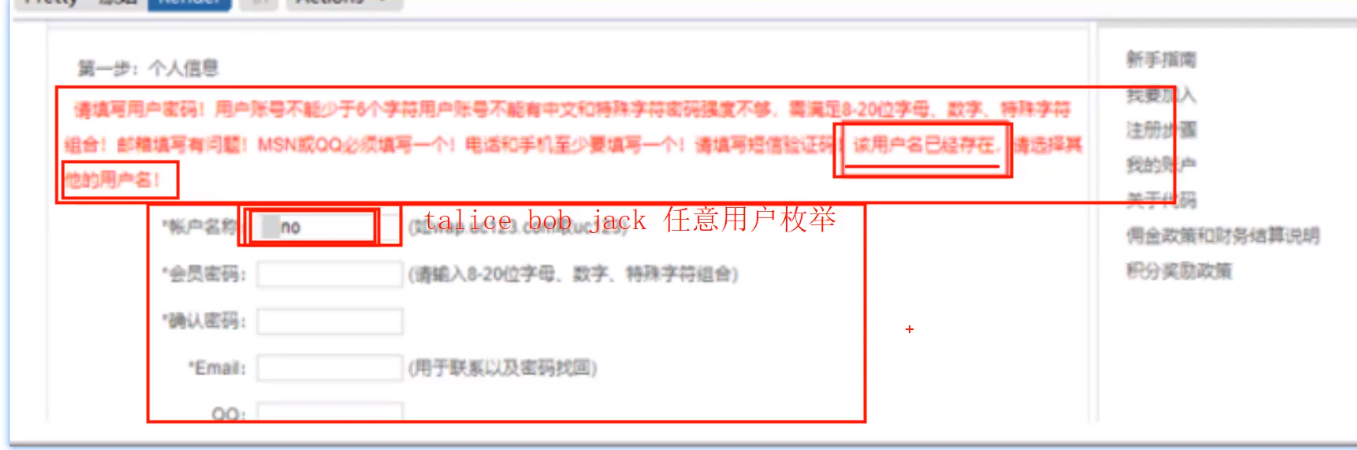

用户名枚举

以一个注册页面为例,若是当我们输入用户名时,它立马提示该用户名存在,那么这里存在用户名枚举的漏洞,我们可以通过建立一个用户名字典,然后撞库爆破的方式,得到该应用一共多少个用户,用户名分别是什么。

以此类推我们可以尝试其它地方是否也存在此类漏洞;如,在登录界面若是输入用户名,他就立即提示该用户不存在(假设我们输入的用户名不存在);那么可以据此来爆破它存在那些用户;或是在登录时,它会先检查用户名是否存在,并根据返回信息能判断用户名是否存在,且对登录次数等没有做任何限制,也可以据此来爆破存在那些用户,设置其密码有可能被爆破出来。

验证码绕过漏洞

只要需要手机号、邮箱等的地方,都可能会存在或是需要验证码,如账号注册,登录,密码修改等情况

可能造成的后果:任意账号登录,重置,注册等危害;因为当下许多平台都可以通过验证码登录的功能;如手机验证码登录等

以下均以手机验证码为例!!

短信验证码

1、短信验证码爆破

没有对输入次数进行限制,可以对其进行爆破。先让其正常发送应该验证码到手机上,就可以得到验证码的一些基本信息,如:验证码有几位,有哪些字符组成等。

若是验证码位数较多,爆破时间太长:

可以尝试开启多个BP,然后将爆破内容分为几份,同时非批爆破:例如有10万个数据,可以将其分为10份,开启10个BP,同时跑。

2、短信验证码回显

正常情况下短信验证码只发送给对应手机,但是有时由于程序员的粗心大意,验证码除了发送给手机外,还会存在于返回给浏览器(如:用浏览器登录某个平台)的数据包中(响应包)。

3、验证码与手机没有绑定关系

正常流程下:对应手机验证码只有对应手机才可以用,它们之间存在一个绑定关系;但是有时可能会出现手机和验证码之间没有绑定关系的这种错误流程,此时A手机的验证码,其它手机也可以用,即只要有验证码,随便什么手机号都可以用。由此可以登录其它用户的账号,或是利用其它人手机号注册账号等。

4、验证码转发

正常情况下:请求验证码时,只能输入一个手机号,但若是没有手机号的格式、个数、长度等进行限制的情况下;我们在请求验证码时输入多个手机号,此时,输入的几个手机都会收到验证码。

若是前端后端都没有限制,那我们可以直接在输入框中输入多个手机号

若是只在前端做了限制,那我们可以抓包,修改储存手机号的那个参数:可以在参数中写入多个手机号或是重复写入该参数,从而使多个手机都能收到同一个的验证码

浙公网安备 33010602011771号

浙公网安备 33010602011771号