SSH安全 白名单安装限制实战:AllowUsers 限制指定 IP 登录

简介

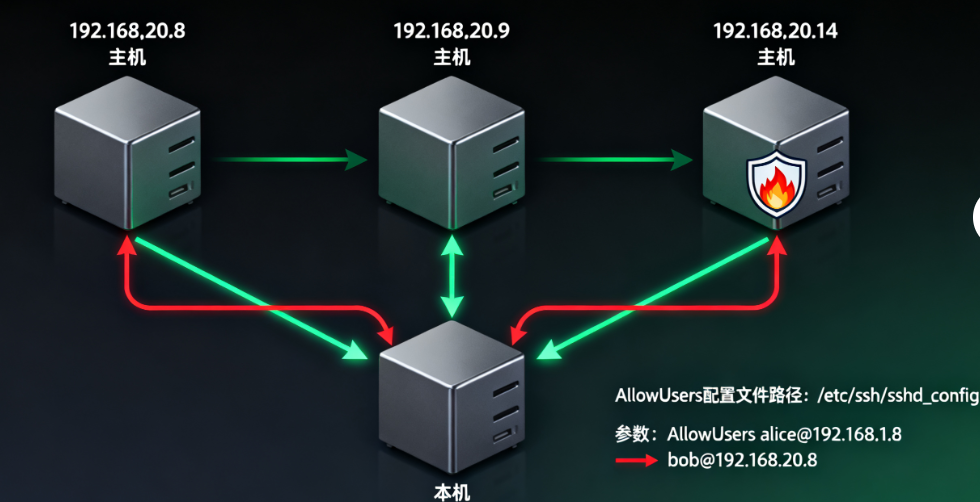

在 Linux 服务器管理中,SSH 登录的安全控制是基础且关键的环节。本文围绕/etc/ssh/sshd_config配置文件中的AllowUsers参数展开实操测试,通过多主机场景验证其功能,先在 192.168.20.14 主机配置规则限制仅允许 192.168.20.9 登录,成功拦截 192.168.20.8 及跨网段的 192.168.1.8,后续补充规则允许多 IP 访问后,所有指定主机均实现正常登录。全文以分步测试、结果验证的方式,清晰演示如何通过AllowUsers参数精准配置 SSH 登录白名单,为服务器 SSH 访问的安全加固提供可落地的实操方案

--------------------------------------------------------------------------------------------------------

三台主机ip:

192.168.20.8

192.168.20.9

192.168.20.14

本机ip192.168.1.8

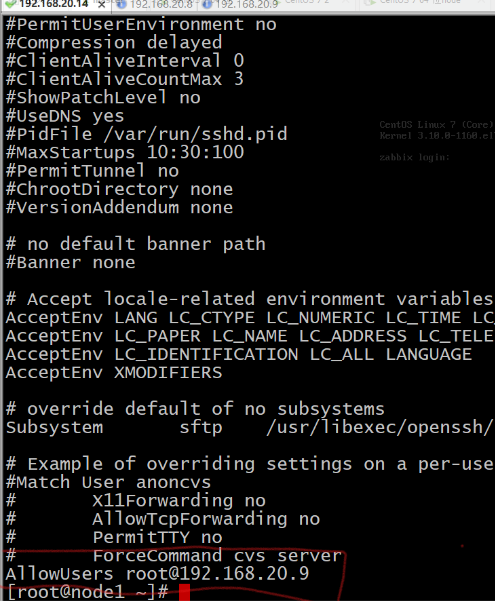

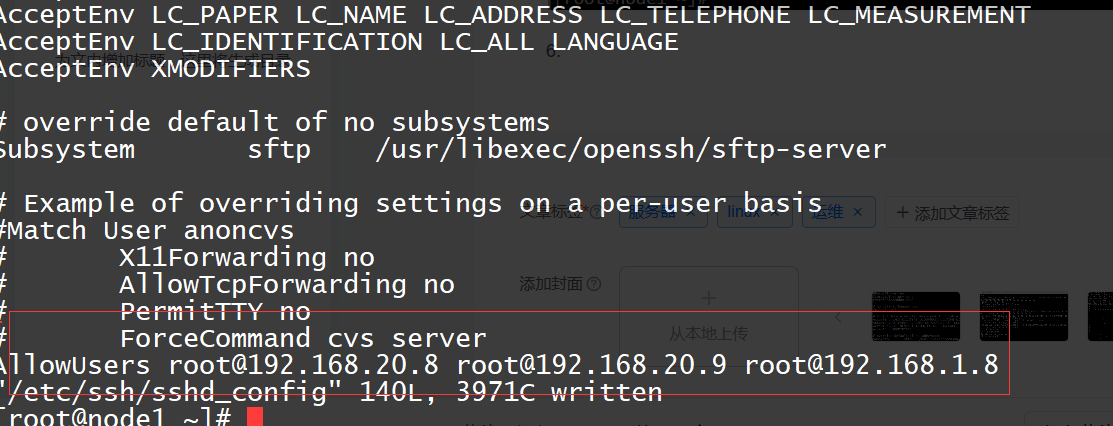

1.在192.168.20.14上设置好访问规则,限制除192.168.20.9以外ssh登录

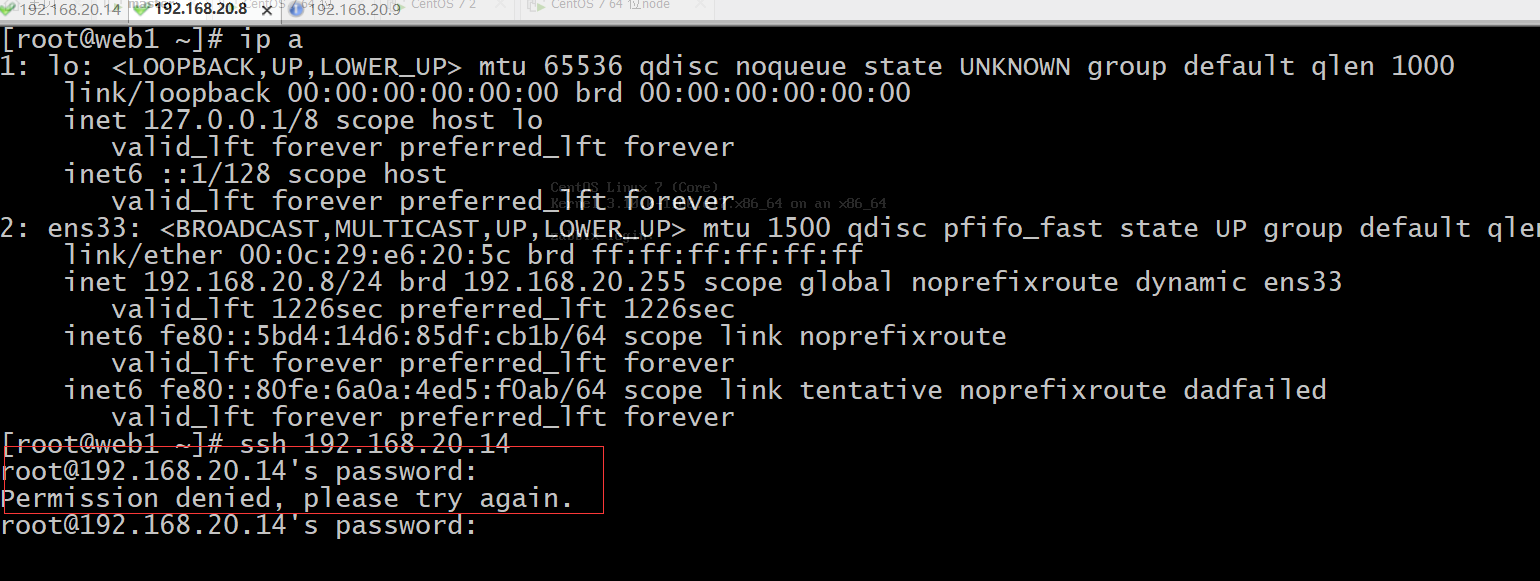

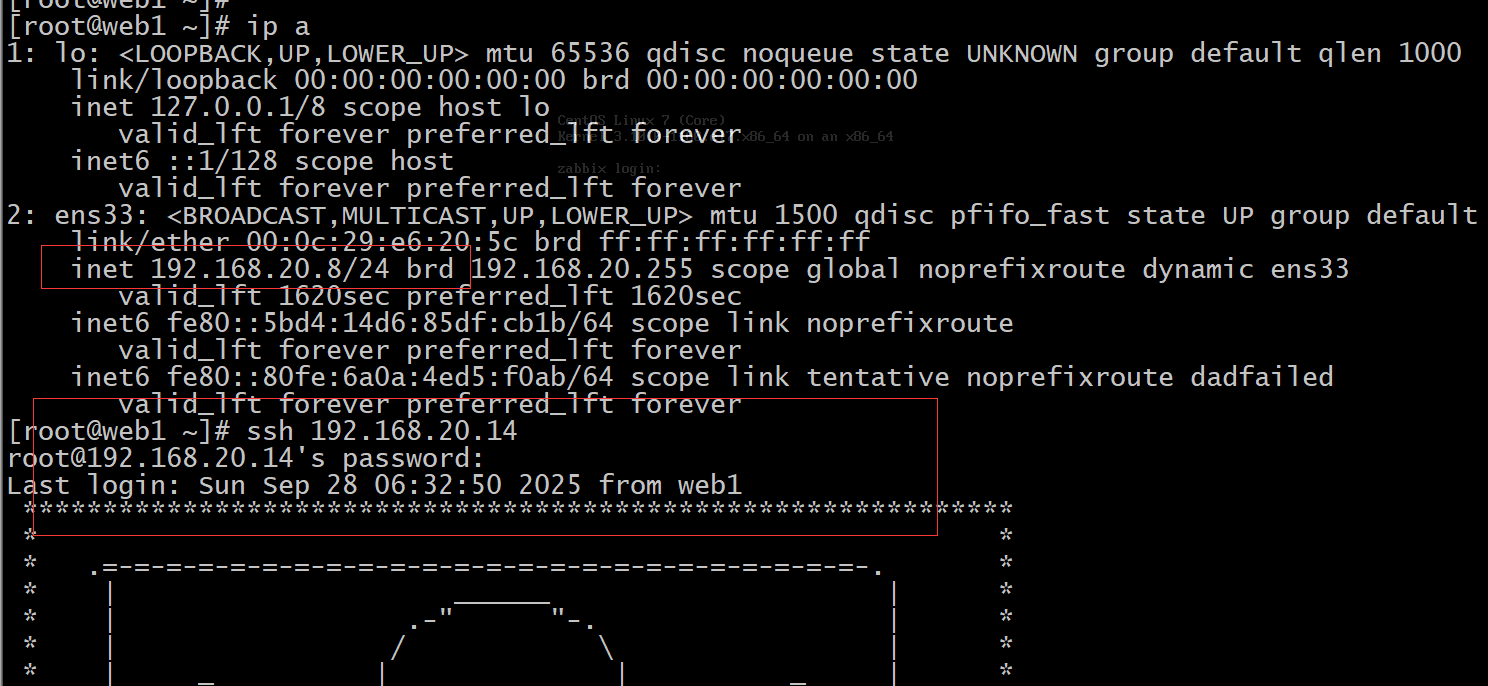

2.在192.168.20.8登录192.168.20.14 发现没有权限访问

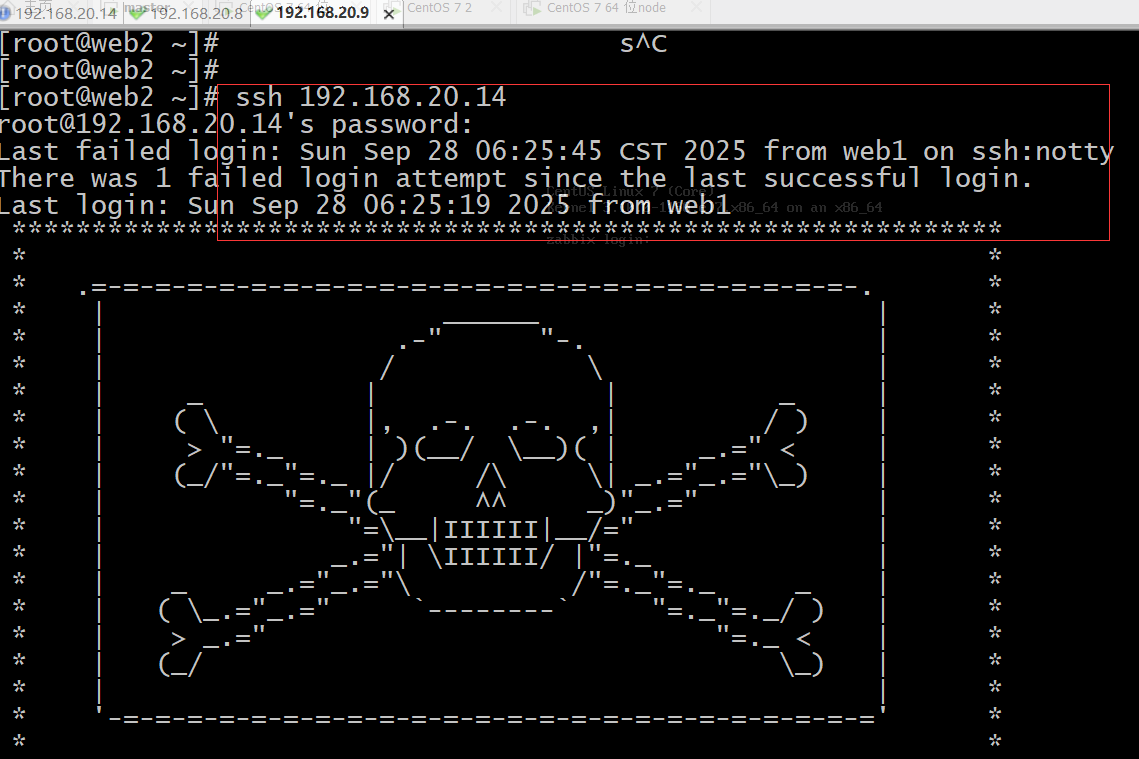

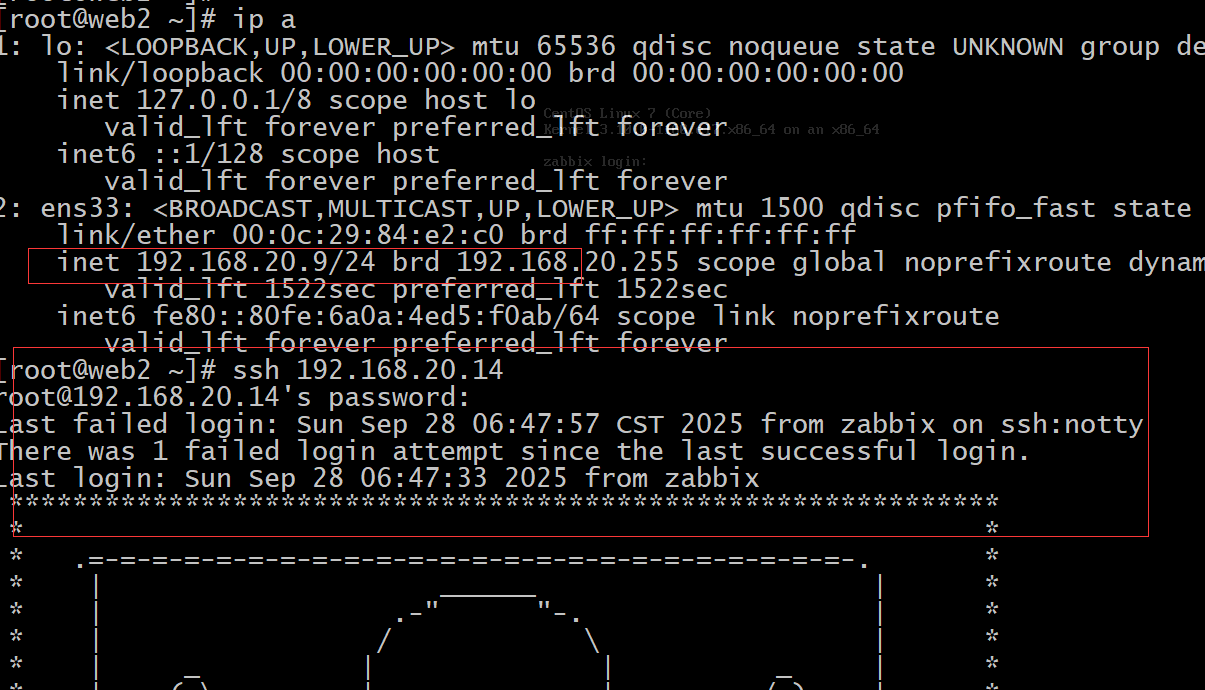

3.在192.168.20.9登录192.1168.20.14 发现登录成功

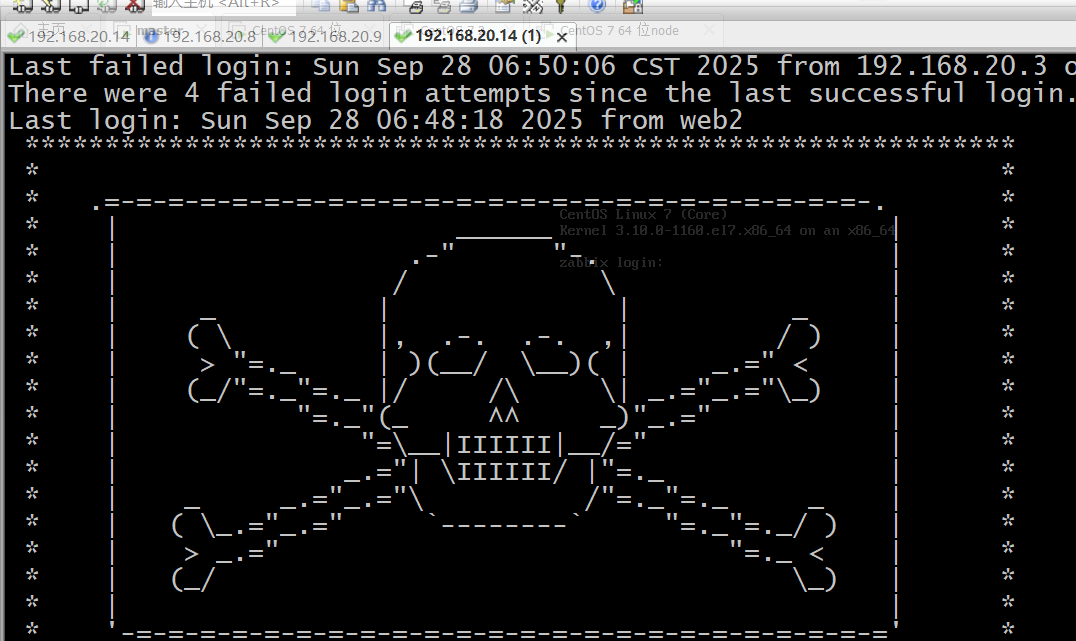

4.使用192.168.1.8本机ssh远程 发现一直连接不上

5.重新添加规则

允许访问的ip:AllowUsers root@192.168.20.8 root@192.168.20.9 root@192.168.1.8

[root@node1 ~]# vi /etc/ssh/sshd_config

6.192.168.20.8 ssh成功

7.192.168.20.9 登录成功

8.本机192.168.1.8 登录成功

通过测试,得到在/etc/ssh/sshd_config文档中配置AllowUsers root@ip信息 就可以设置ssh远程白名单

浙公网安备 33010602011771号

浙公网安备 33010602011771号