数美滑块demo

aHR0cHM6Ly9jYXN0YXRpYy5mZW5na29uZ2Nsb3VkLmNuL3ByL3YxLjAuNC9zbGlkZS9lbWJlZC5odG1s

conf请求主要拿到一些链接(可以不用管),register中拿到图片信息

smcp.js可以通过https://www.51shizhi.com/tool/js-anti-obfuscate-io来解混淆。

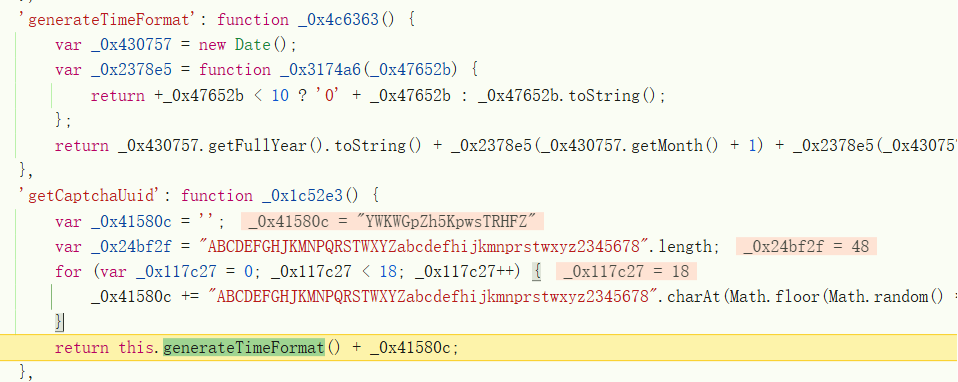

register中的两个参数organization来源于html页面中,captchaUuid是一个随机值,返回值中拿到图片信息

captcha-sdk.min.js同样可以通过上面进行解混淆,但是有格式化检测,需要压缩一下

格式化检测是通过isJsFormat方式来的

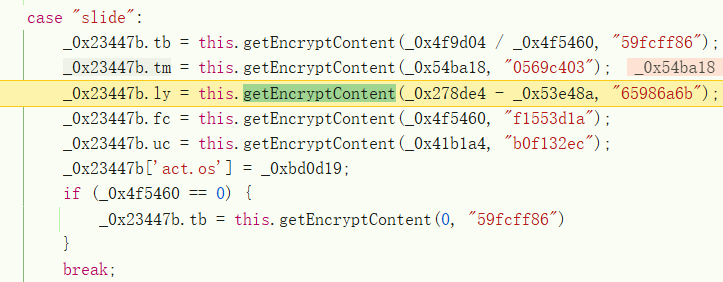

后面直接在页面搜12个加密参数就可以找到加密位置

剩下的就是把getEncryptContent抠出来就行了。主要是一个des加密,然后在进行btoa。数据需要先转化成字符串,不能直接使用数据+""的形式。

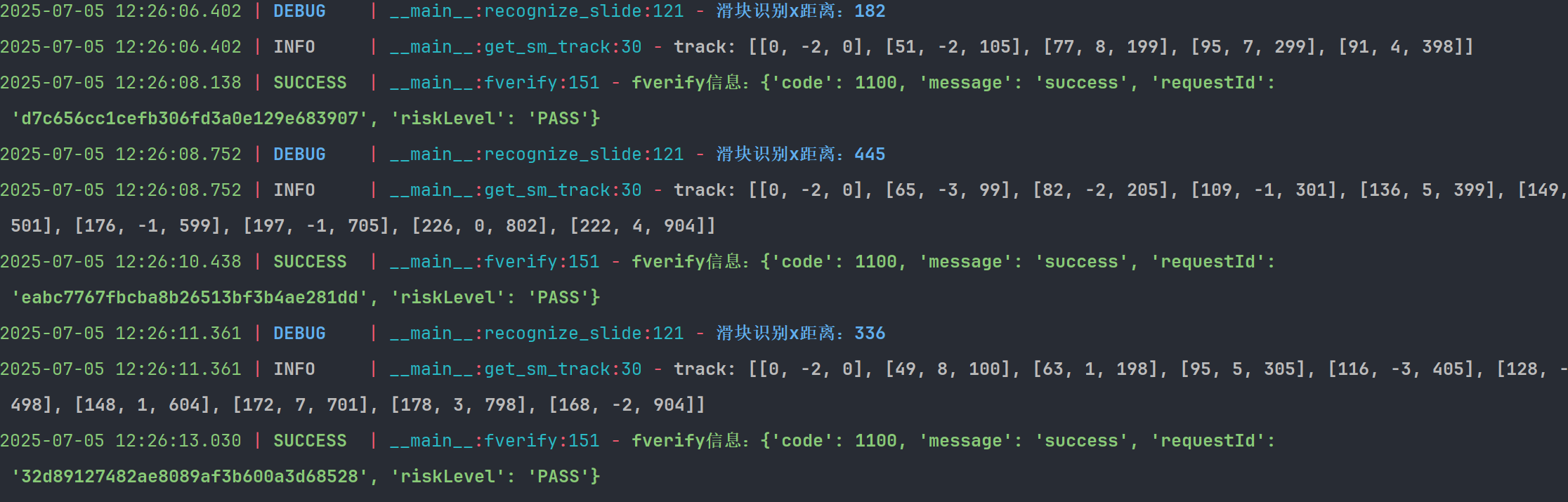

缺口位置可以用ddddocr识别,结果需要除以2

浙公网安备 33010602011771号

浙公网安备 33010602011771号