20212901 薛德凡 《网络攻防实践》第一周作业

网络攻防实践环境的搭建

实验目的

本次实验的目的是搭建网络攻防环境。

网络攻防是一个需要将基础知识和实践能力进行紧密结合的技术方向,注重实际的实践技术能力的培养与提升,才能避免陷入“纸上谈兵”的尴尬境地。为了更好的学习网络攻防技术,提升实践技术能力,需要一个适宜的实验学习环境,本次实验提供了如何构建一套实验环境的具体方案。由于将Internet直接作为学习环境并在上面随意寻找目标,利用随处可得的攻击工具进行攻击尝试与实践的做法是不恰当的,这违背了传统黑客道德与精神,并且效率低下。所以我们在有限的资源条件(一台个人电脑)下,如何构建我们自己专属的网络攻防实验环境呢?这就用到了虚拟化工作环境。虚拟化能够从有限硬件设备中虚拟出额外的硬件资源,并支持在这些虚拟硬件设备上构建完整的虚拟化系统。

实验虚拟机介绍

攻击机

Kali2020.1: Linux攻击机,默认用户名和密码均为kali。该系统自带安全工具集,提供渗透测试和安全审计等多种工具,渗透测试和安全审计人员可直接使用。

WinXPattacker:WindowsXP攻击机,默认密码为mima1234。

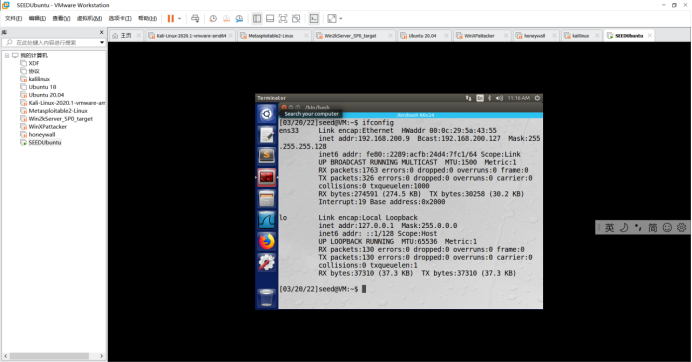

SeedUbuntu:可作为攻击机/靶机,一个帮助学习计算机安全的虚拟实验环境,包括软件安全, 网络安全,Web安全还有移动端安全等。默认用户名密码为seed/dees,root密码为seedubuntu。

靶机

Win2kserver:Win2000靶机,用户名:Administrator 密码:mima1234。

Metasploit2:是一个包含很多安全漏洞的Ubuntu系统,可作为安全工具测试和演示常见漏洞攻击。默认用户名密码为msfadmin

蜜网网关

第三代蜜网网关ROO:基于Linux2.6的Fedora Core3剪裁版。

只要一个主机或者网站接入互联网,只要能和外部产生通信,就有被黑客攻击的可能。而蜜罐和蜜网就是采用一种“欺骗防御”的手段来进行防御的,它使用某种陷阱来引诱攻击者,就可以避免自身不被攻击,并让攻击者误以为自己已经成功渗透目标主机。可以说蜜罐是诱使攻击者盗取有价值数据或进一步探测目标网络的单个主机,蜜网由多个蜜罐构成,常被配置成模拟一个实际的网络——有文件服务器、Web服务器等等。蜜罐技术用了一种“隔离”的思想进行防御,具备数据捕获、数据分析和数据控制方面的功能,并且有助于被攻击者对攻击者的方法进行监视,进而找到其他的防御方法。与此类似的工具还有cuckoo沙箱,它能让恶意软件在一个封闭的环境中安装和执行,令研究人员得以观测恶意软件的行为,识别潜在风险,开发应对措施。

网络攻防环境拓扑图

实验步骤

1、虚拟机网卡设置

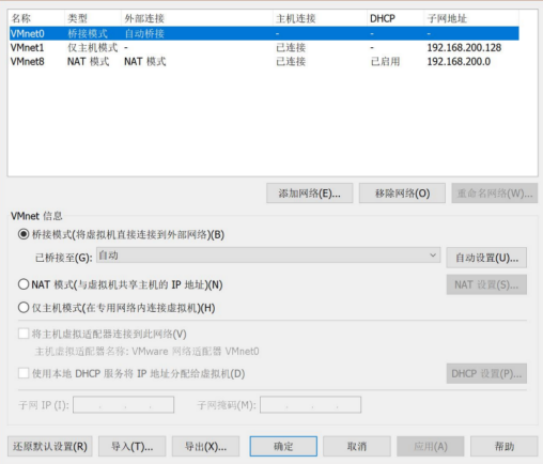

在vmware中选择虚拟网络编辑器,添加网卡并设置vmnet0为桥接模式,vmnet1为仅主机模式,vmnet2为Nat模式。

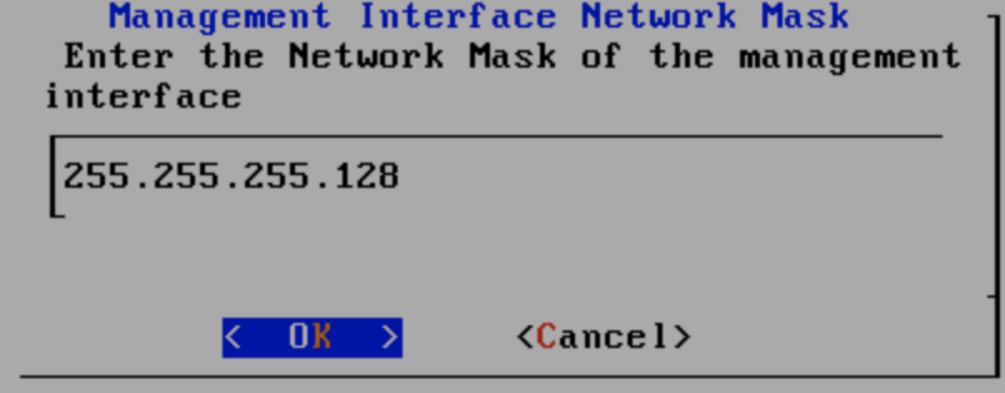

其中vmnet1要关闭DHCP服务并将其子网配为192.168.200.128,子网掩码为255.255.255.128

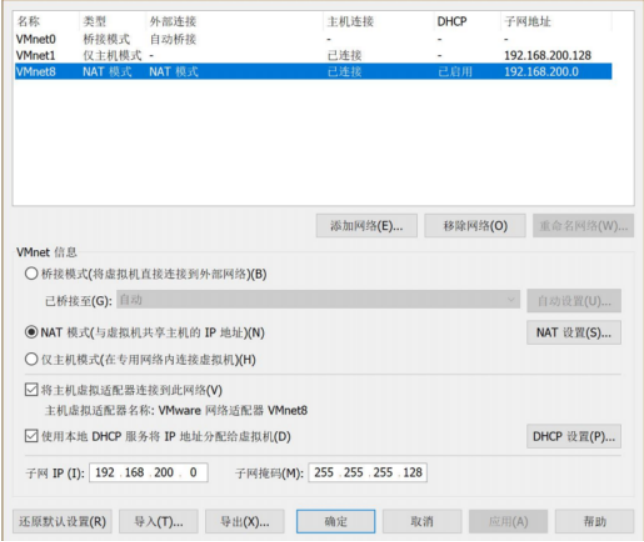

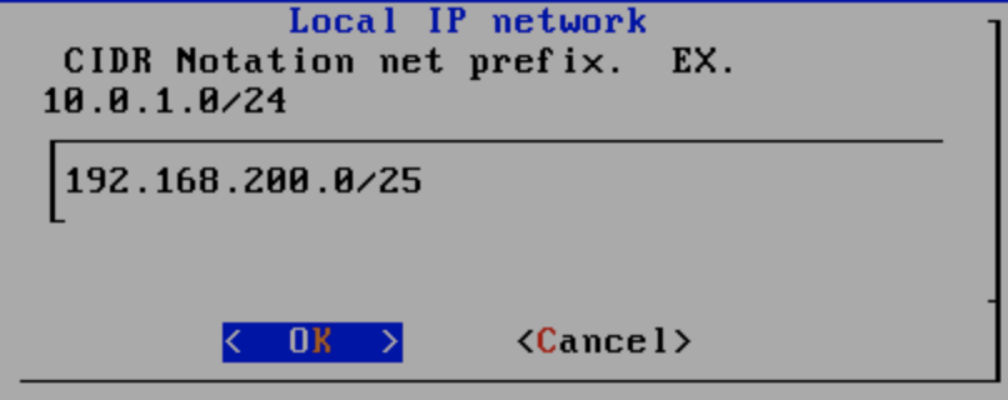

选择Vmnet8为NAT,开启Vmnet8的dhcp服务,配置为192.168.200.0/25

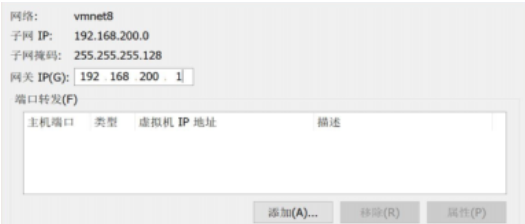

Nat的ip设置为192.168.200.1

kali虚拟机安装

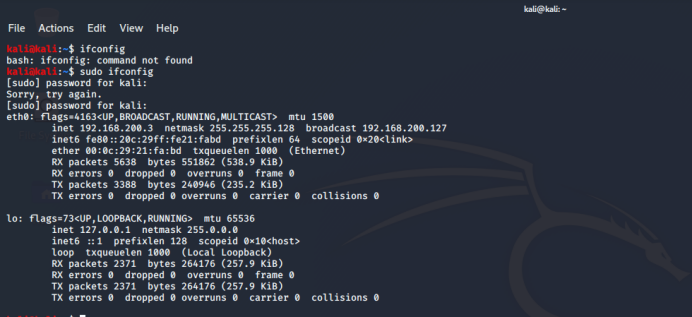

用户名:kali ,密码kali

kali的ip为192.168.200.3

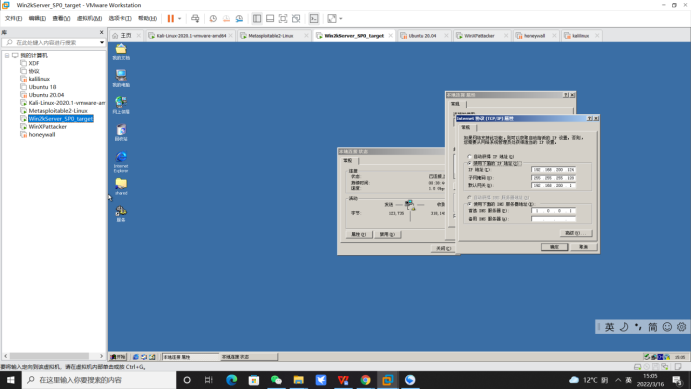

Win2kServer安装

密码:mima1234,对应ip为192.168.200.131

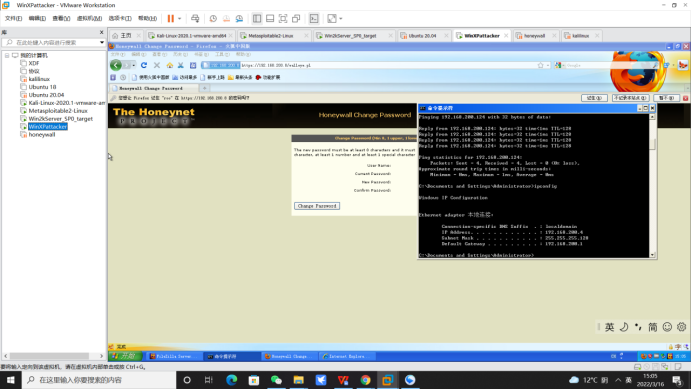

WinXPattacker安装

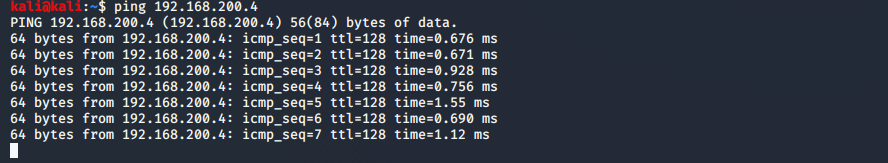

密码:mima1234,ip为192.168.200.4

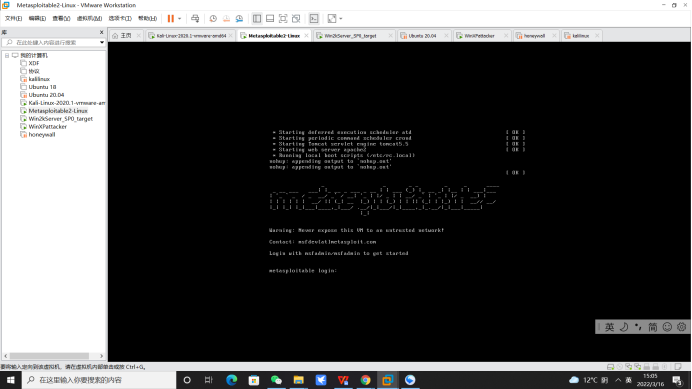

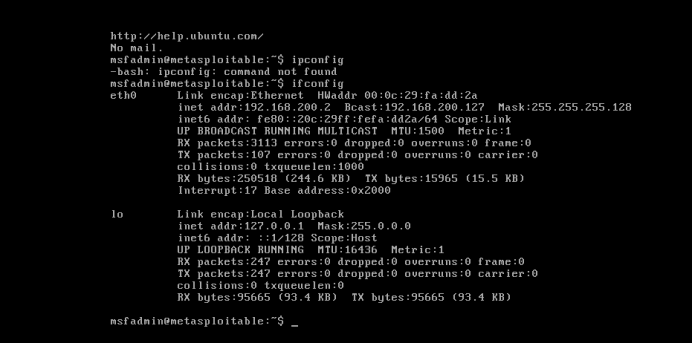

Linux靶机metasploitable2安装

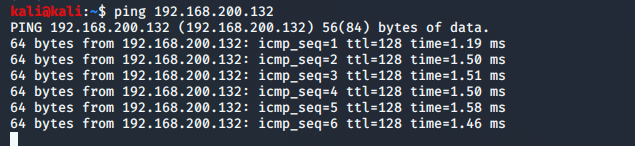

对应ip为192.168.200.132

SeedUbuntu安装

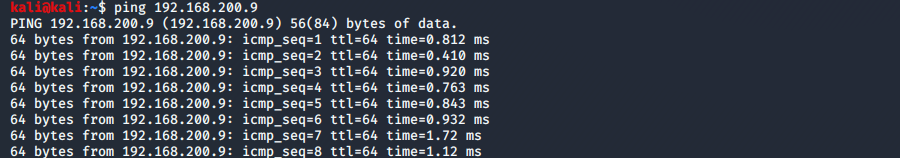

对应ip地址为192.168.200.9

蜜网网关的安装

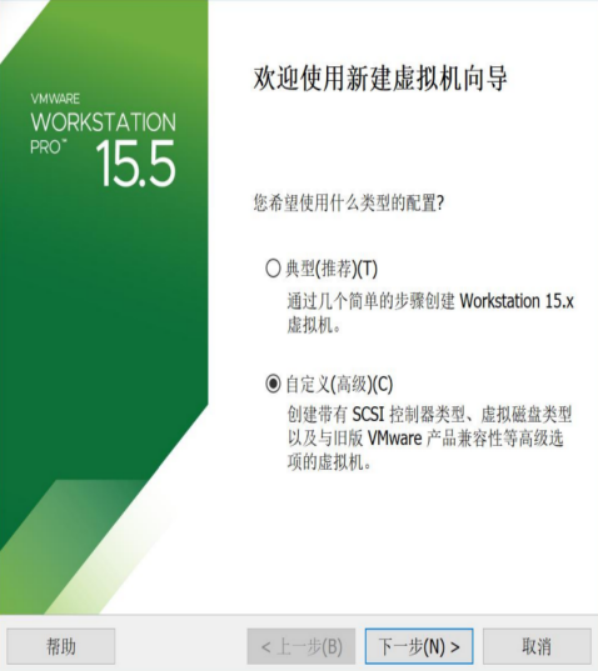

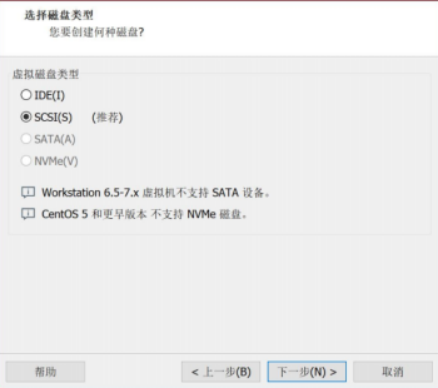

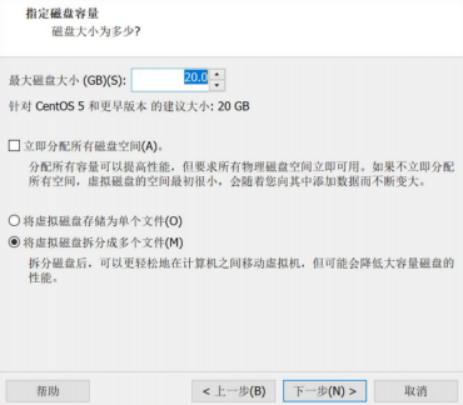

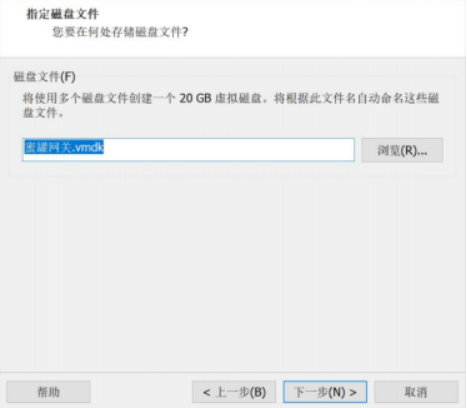

新建虚拟机→自定义→下一步;

由于蜜罐的版本都比较老,这里兼容性选择Workstation6.5-7.x→下一步;

选择操作系统

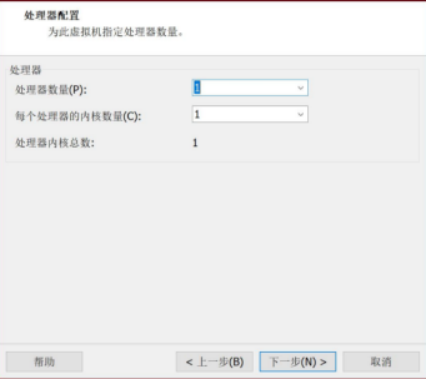

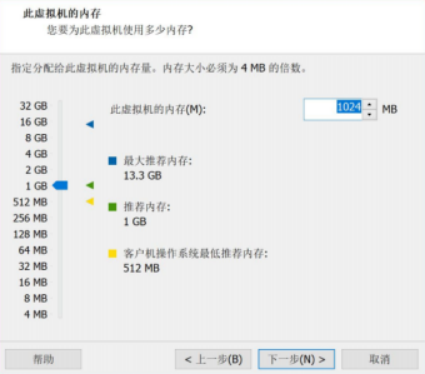

进一步配置

编辑虚拟机设置→CD/DVD(IDE)→使用IOS映像文件→选择准备好的ios镜像文件,并添加两个网络适配器,其中默认网卡设置NAT模式;2号设置仅主机模式;3号设置NAT模式;

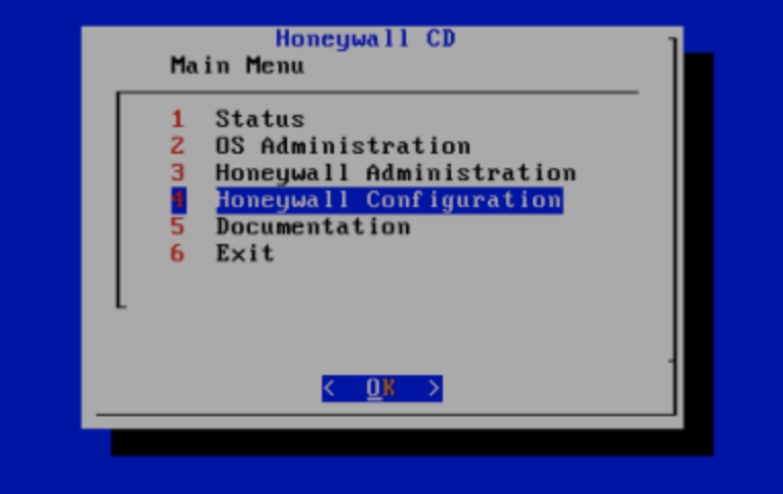

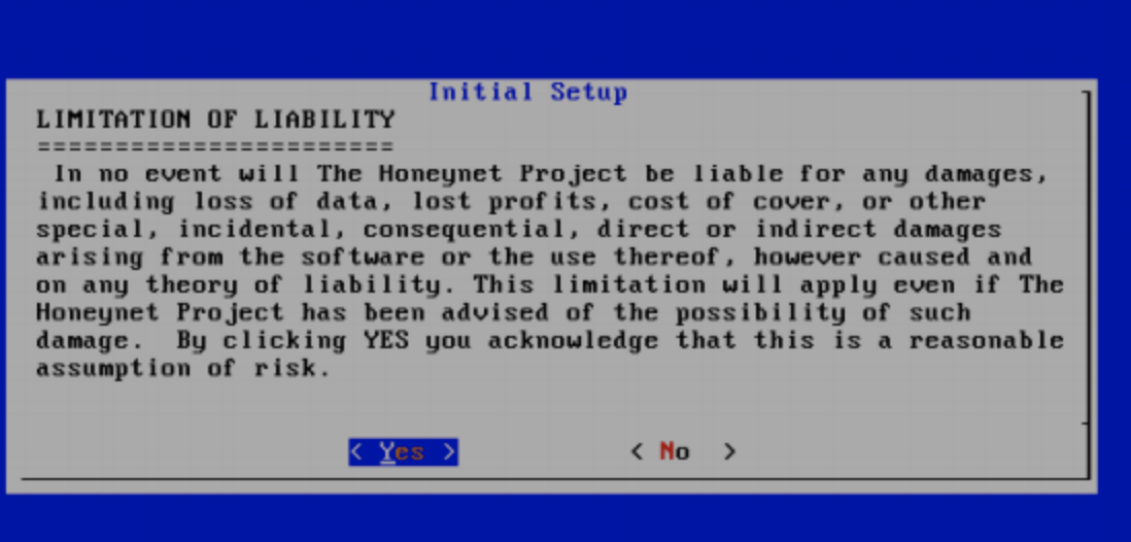

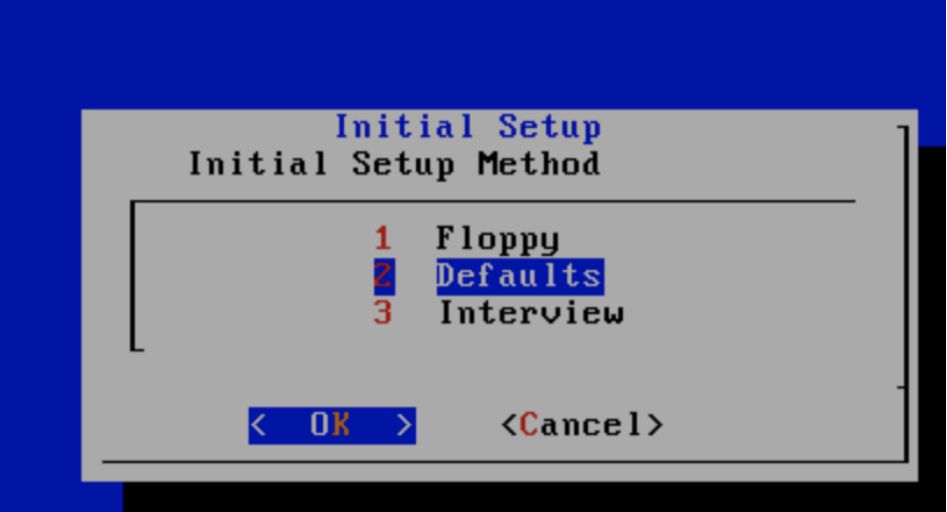

开启虚拟机进入蜜罐页面:

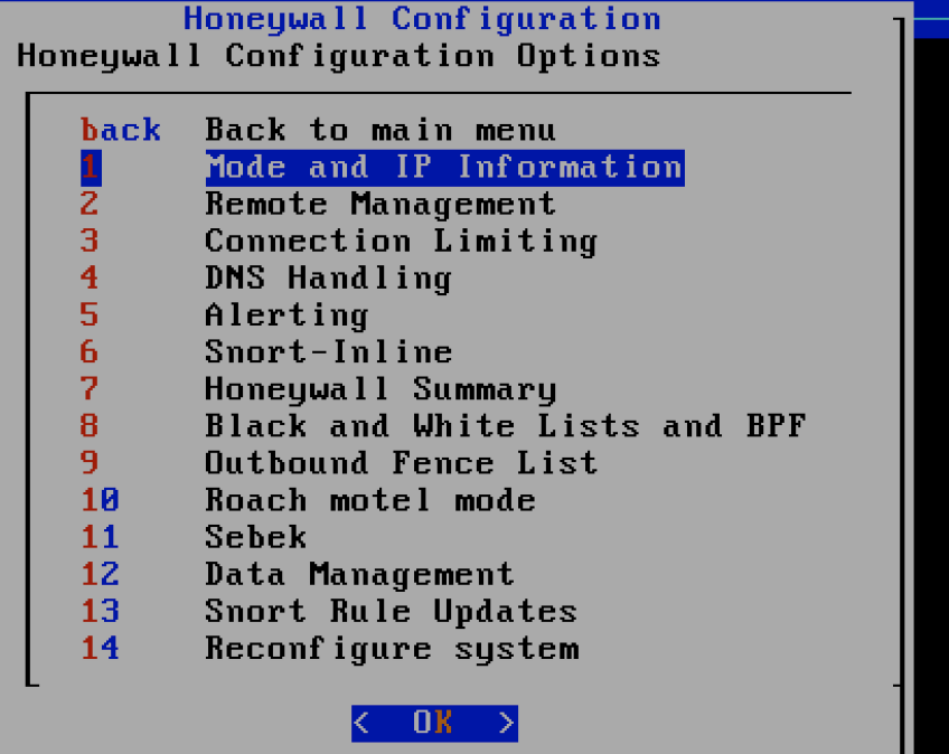

蜜罐网关配置:

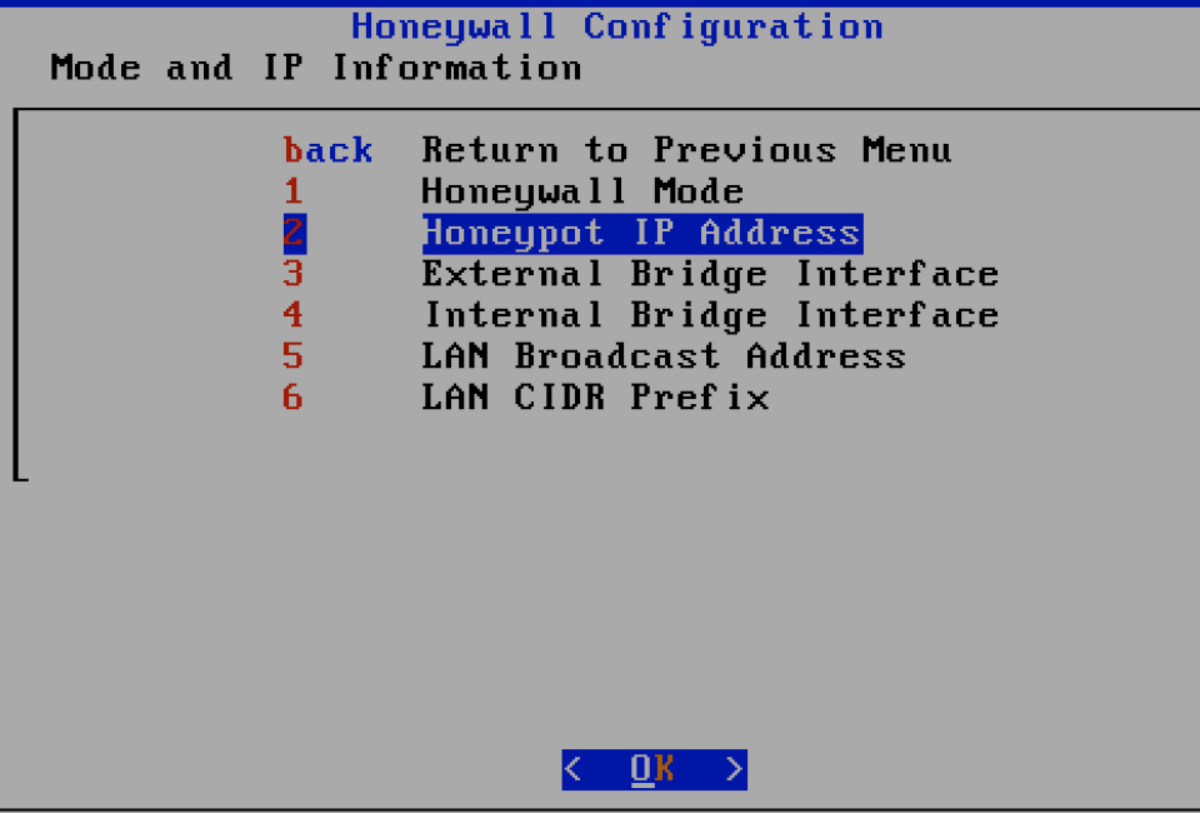

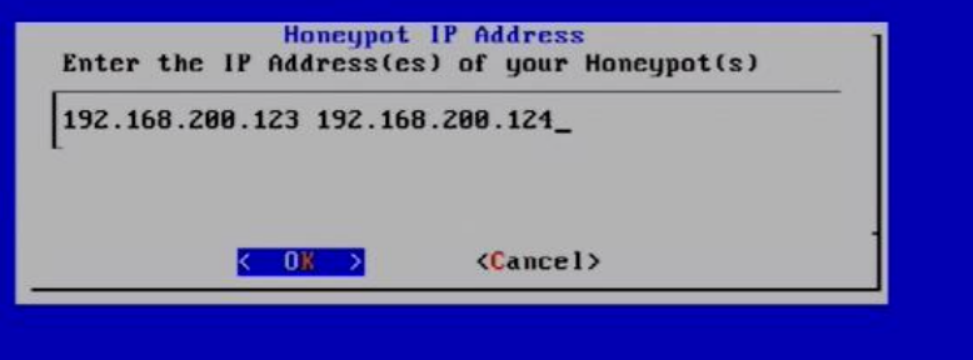

蜜罐信息配置:

网关管理配置:

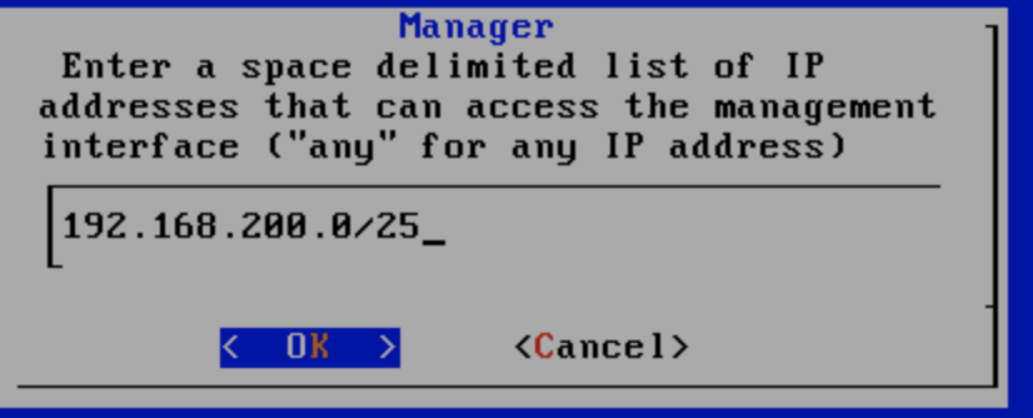

HoneyWall Configuration -> Remote Management -> Management IP Address 设置用于管理的IP地址:

设置子网掩码:

设置网关:

设置远程控制端IP范围:

Sebek 服务器端配置:

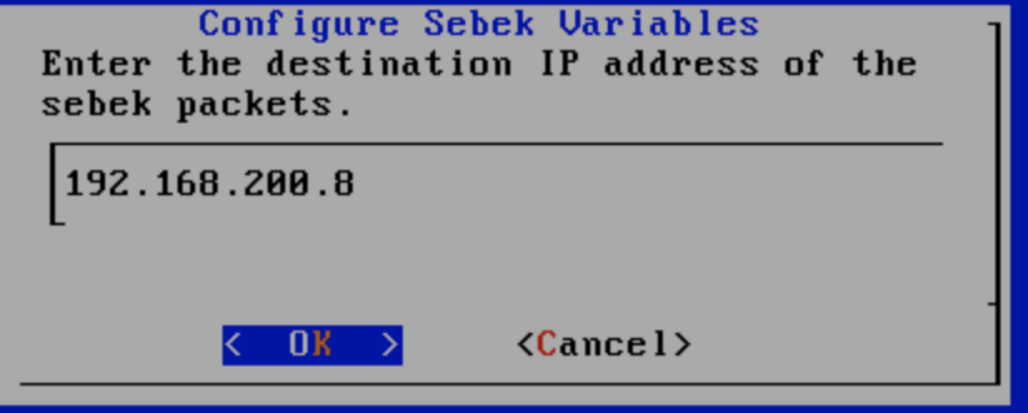

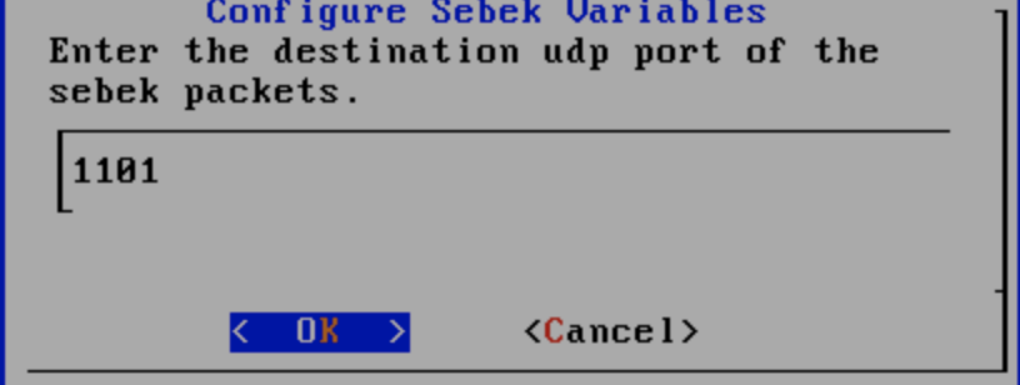

回到主界面->HoneyWall Configuration -> Sebek -> Sebek服务器端IP地址:

目标端口保持默认1101,然后选择Drop

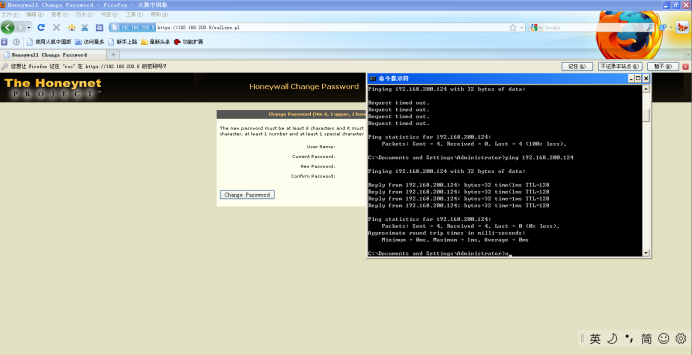

接下来在靶机WinXPattecker中输入https://192.168.200.8。

更改后出现页面

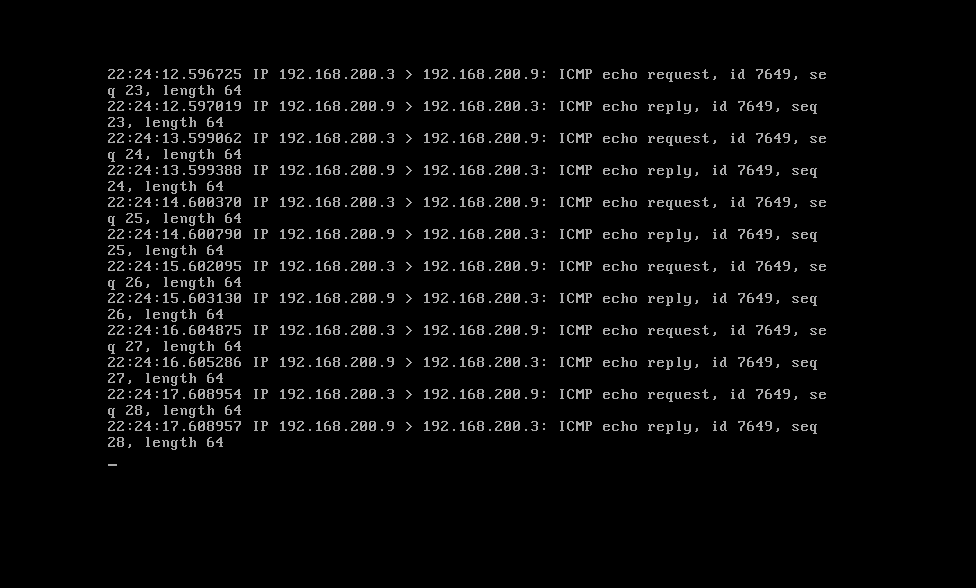

蜜罐监听功能

虚拟机ping连通性测试

kali攻击机ping其他靶机

Winxp攻击机ping其他靶机

kali攻击机ping Winxp攻击机

学习中遇到的问题及解决

- 问题1:由于我的Vmware版本为12,比较低,在安装其中部分虚拟机时出现系统崩溃蓝屏的情况。

- 问题1解决方案:通过更新vmware的版本解决问题。

- 问题2:配置虚拟机的时候,没有明确各个虚拟机的网口配置,导致WindowsXp不能成功ping向蜜罐。

- 问题2解决方案:更改WindowsXp的网口设置后解决了问题。

- 问题3:视频中靶机的ip配置有问题,两个靶机和攻击机配在了一个子网里。

- 问题3解决方案:按照子网掩码255.255.255.0。将两个靶机设置为192.168.200.131和192.168.200.132.

学习感悟

本科期间安装过xp,ubuntu,kali等虚拟机,但是对于其中的网口配置等问题一直是照搬别人的指令,没有仔细思考。经过本次实验不同虚拟机之间的ping等操作,我对于虚拟机网络的配置有了更深的理解。

浙公网安备 33010602011771号

浙公网安备 33010602011771号