Goby+AWVS 实现攻击面检测

针对不断扩大的攻击面,需要企业从攻击者的视角出发,从外部探测企业的网络资产,并对Web 站点进行深入扫描,及时发现并处理高危风险,进而能够有效收敛攻击面。

通过一些工具自动化检测攻击面,在一定程度上可以提升安全人员的工作效率,本文分享的是Goby+AWVS 实现攻击面检测,下面一起来学习一下吧。

使用场景:企业资产探测、web漏洞扫描、团队协作等。

01、Goby服务器安装部署

将Goby部署到服务器运行,就可以实现无限扫描,其他成员只需要接入服务器就可以共享资产,有利于团队协助。

(1)下载Goby,解压缩

wget https://gobies.org/goby-linux-x64-1.9.325.zip

unzip goby-linux-x64-1.9.325.zip

(2)后台运行,输出到指定日志文件

#创建.sh并写入命令

/home/admin/goby-linux/golib/goby-cmd-linux -apiauth user:pass -mode api -bind 0.0.0.0:8361

#实现屏幕输出记录到日志文件

nohup sh goby.sh > info.log &

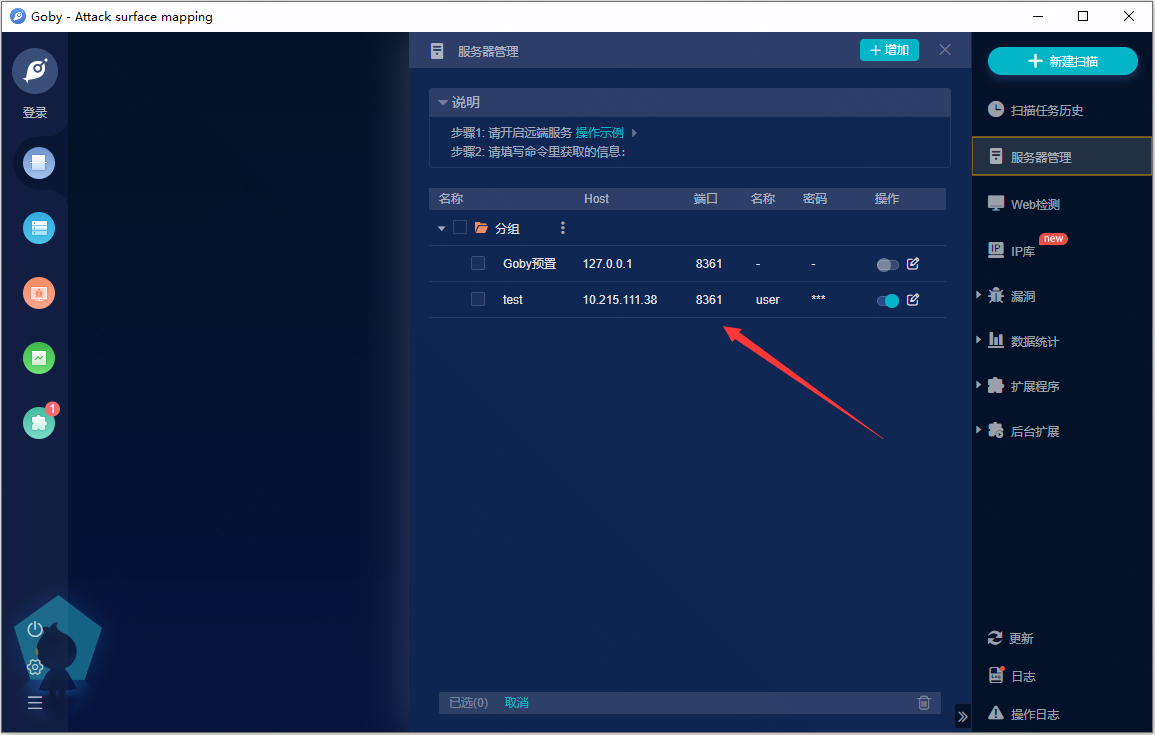

(3)本地Goby客户端,服务器管理-->增加,填写远端服务器信息。

02、联动AWVS漏洞扫描

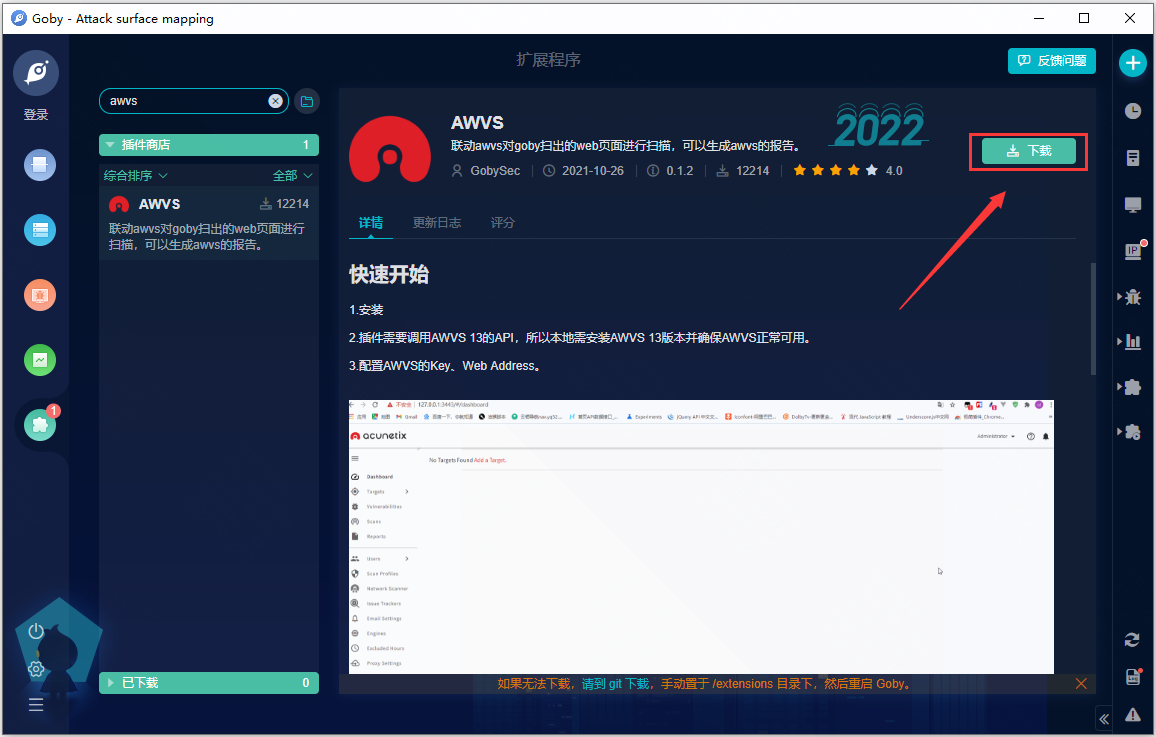

(1)Goby扩展程序,下载AWVS插件。

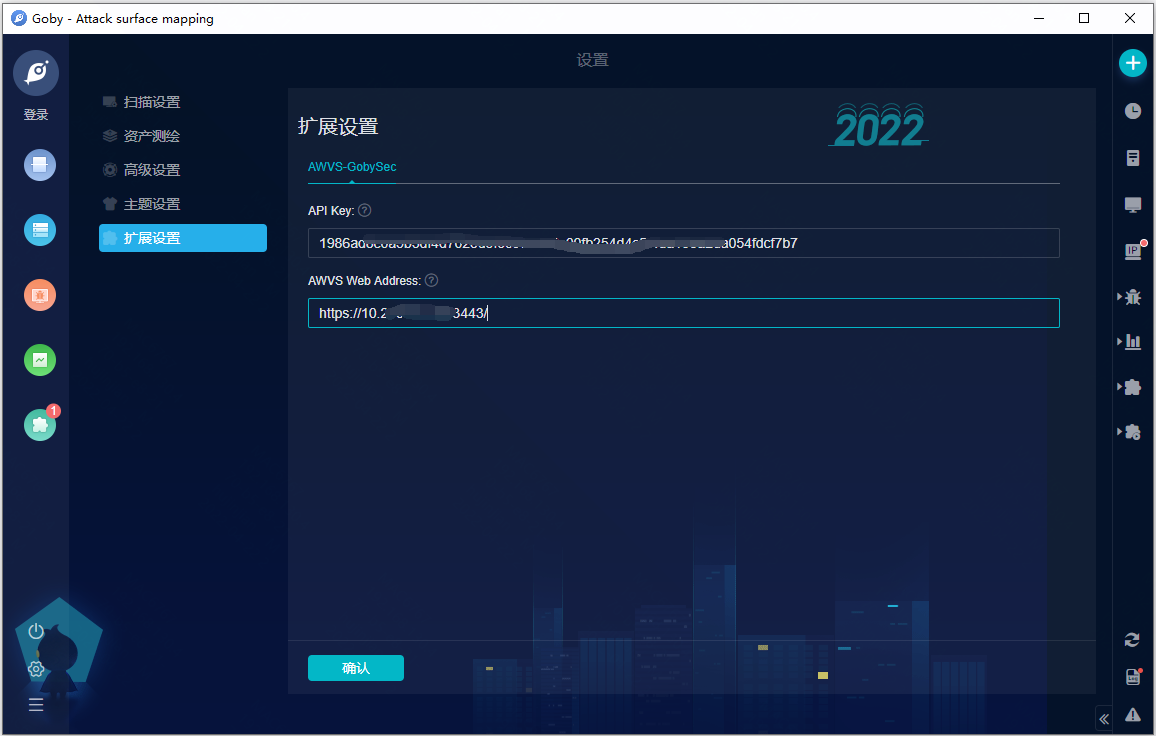

(2)在Goby,设置-->扩展设置,填写AWVS的API Key及地址。

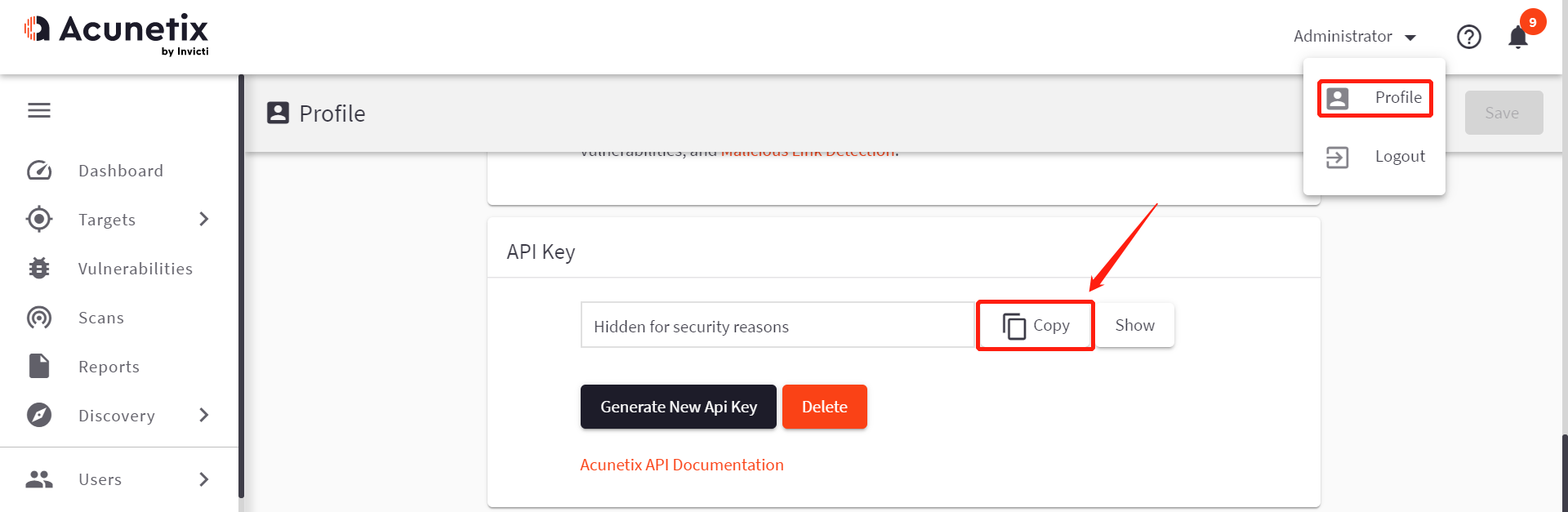

AWVS的API Key获取位置如下:

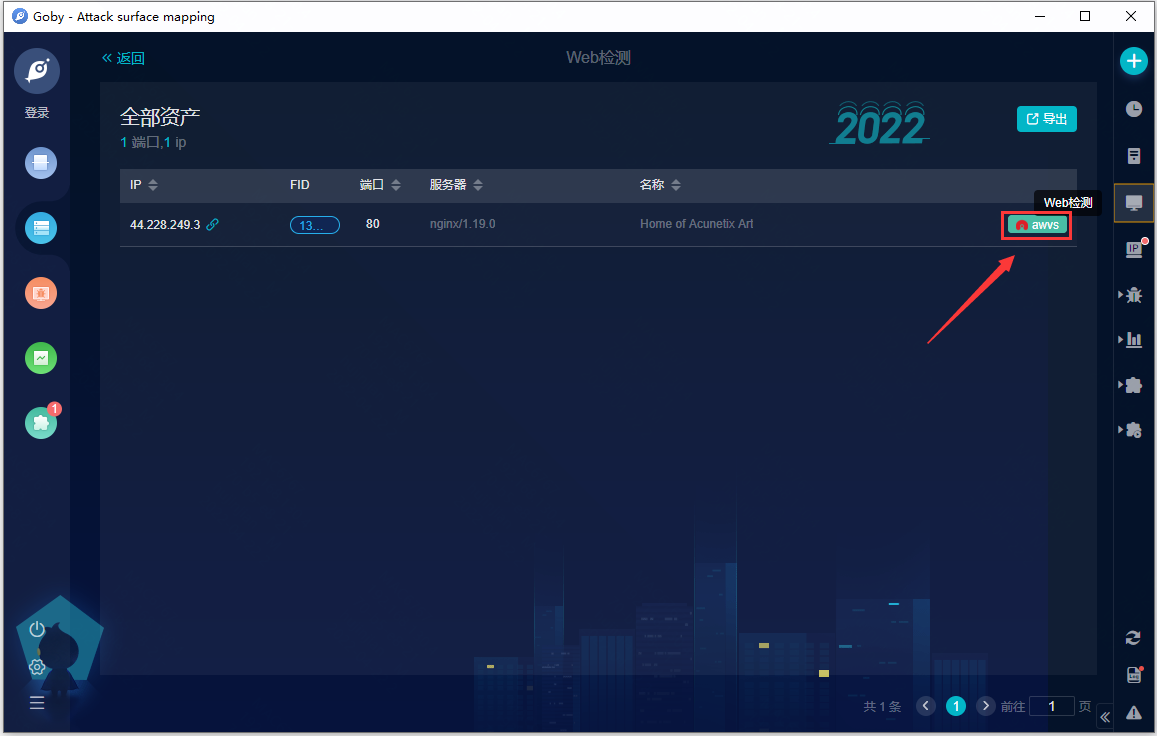

(3)在Goby的Web检测里,看到扫描出来的资产,可以直接点击AWVS的按钮,就可以开启扫描任务。

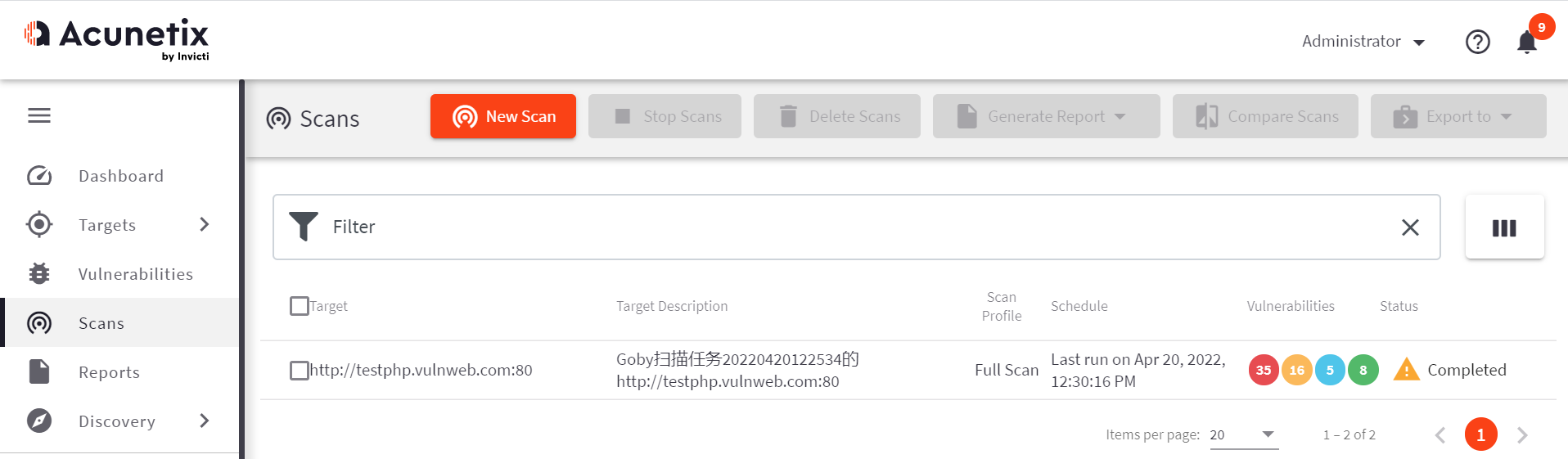

(4)在AWVS控制台,可以看到Goby下发的扫描任务,并且已完成扫描任务。

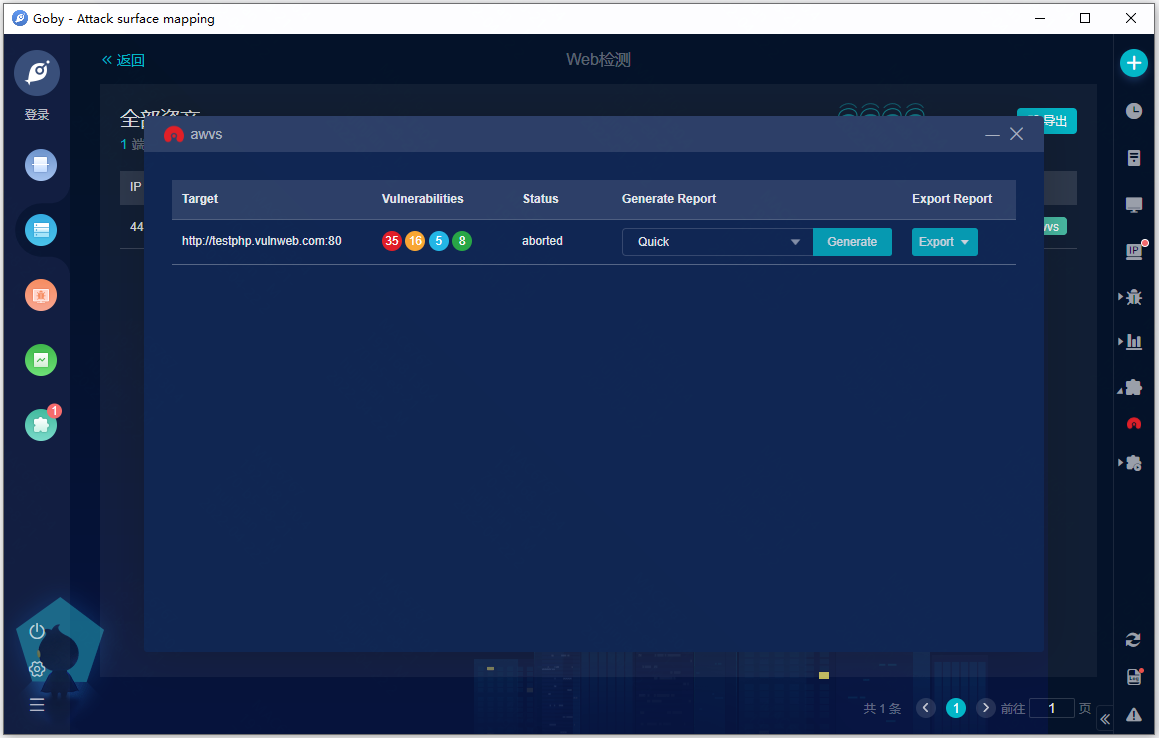

(5)回到Goby客户端,可以看到漏洞扫描结果,可导出漏洞报告。

参考链接:

https://blog.csdn.net/youshijifen/article/details/121230193

https://baijiahao.baidu.com/s?id=1711933880480991059&wfr=spider&for=pc

本文由Bypass整理发布,转载请保留出处。

欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

浙公网安备 33010602011771号

浙公网安备 33010602011771号