Splunk系列:Splunk数据导入篇(二)

一、简单概述

splunk支持多种多样的数据源,支持上传文件,监控本地的文件,配置通用转发器等方式。所有的设置基本上都可以通过Web页面、splunk CLI命令和直接修改配置文件(需重启splunk生效)三种方式。

最常见的两种场景,比如收集syslog 日志以及使用通用转发器(Agent)收集数据,我们来做一个简单的应用示例吧。

二、应用实例:收集syslog日志

2.1、Linux rsyslog客户端配置

(1)rsyslog安装

yum install rsyslog

(2)启用TCP进行传输

vim /etc/rsyslog.conf

# Provides TCP syslog reception #若启用TCP进行传输,则取消下面两行的注释

$ModLoad imtcp

$InputTCPServerRun 514

*.* @@192.168.44.130:514

(3)重启rsyslog服务

systemctl restart rsyslog

2.2、Splunk TCP监听配置

(1)依次访问访问首页--> 添加数据 -->监视 -->TCP/UDP,选择TCP,确认端口,点击下一步。

(2)选择来源类型,确认主机和索引,点击检查。

(3)检查确认后,点击提交。

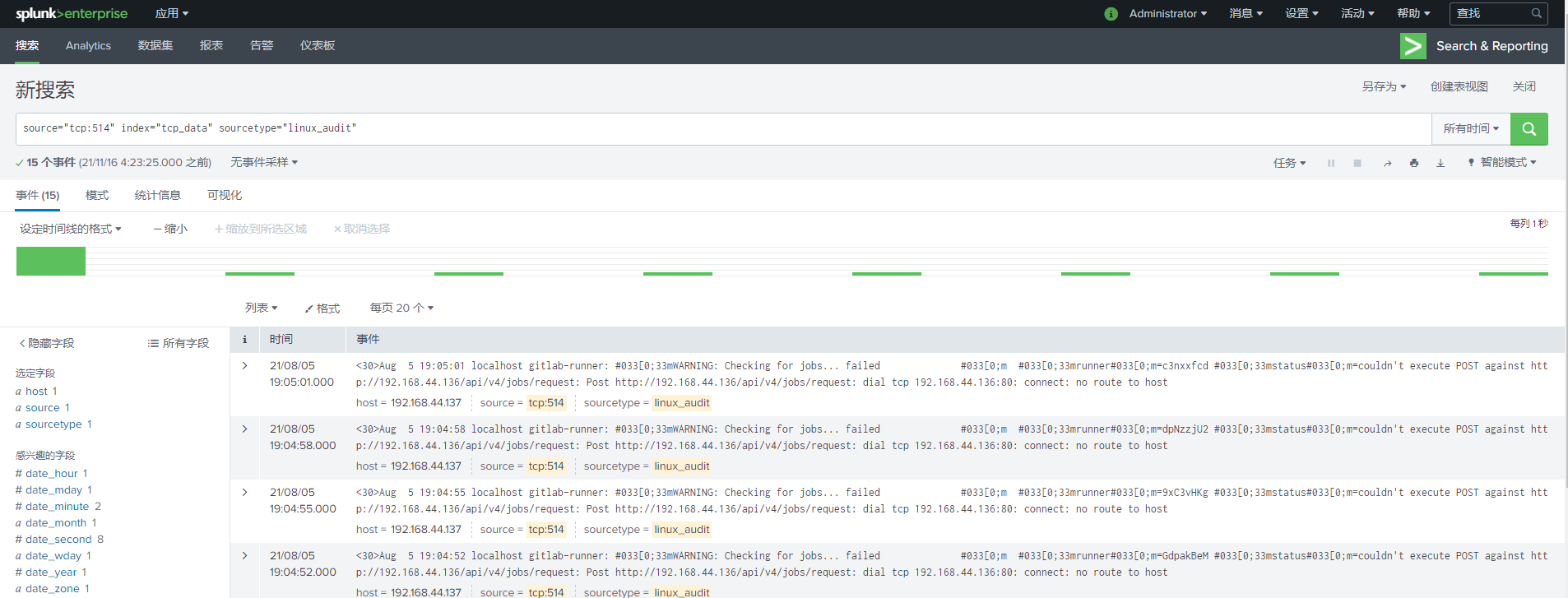

(4)这里已经完成TCP监听端口的创建,点击开始搜索,可以发现linux客户端传输过来的syslog数据。

三、应用实例:使用通用转发器收集Windows日志

3.1 配置Splunk接收端口

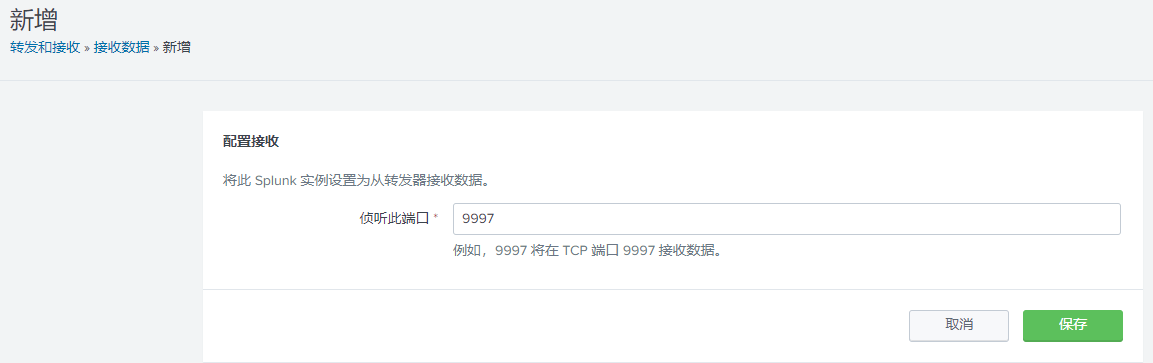

(1)设置-->转发和接收-->配置接收,新增接收端口

3.2 配置Windows通用转发器

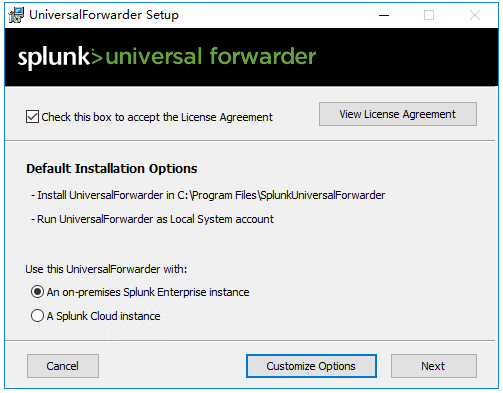

(1)双击msi文件进行安装

(2)将通用转发器配置为部署客户端。

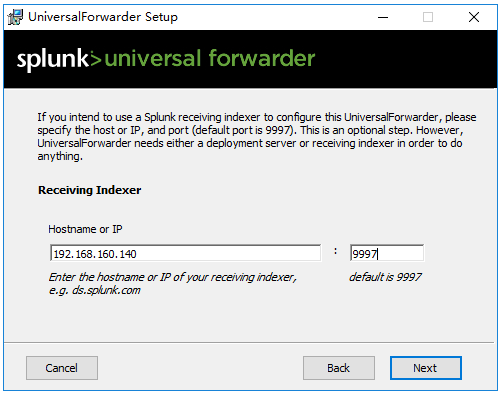

(3)配置接收的服务器端口

(4)点击install,直到完成安装。

3.3 添加Windows事件日志

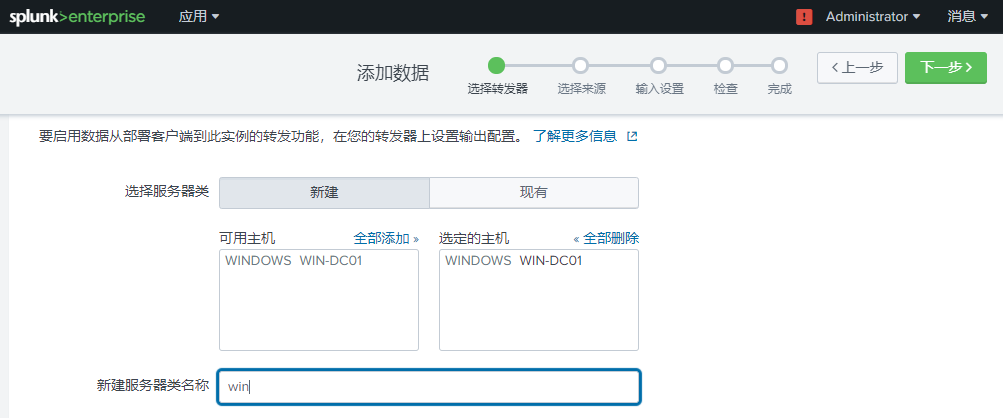

(1)在设置-->转发器管理里面,可以看到已上线的客户端。

(2)设置-->数据输入,选择Windows事件日志,新建新远程Windows事件日志

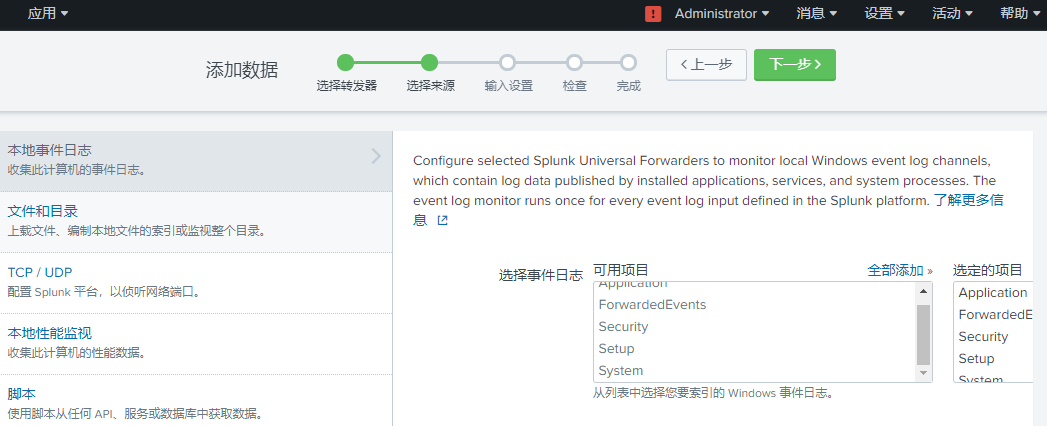

(3)选择来源,选择事件日志。

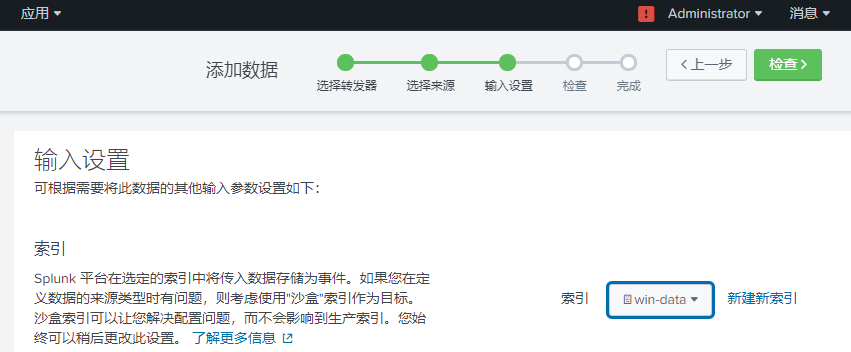

(4)选择索引,或者新建索引。

(5)检查后提交。

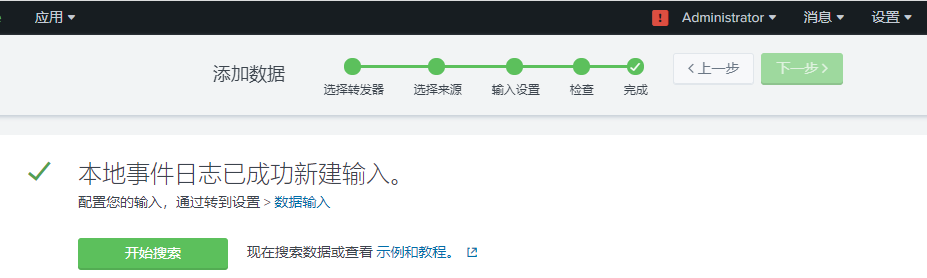

(6)完成数据添加。

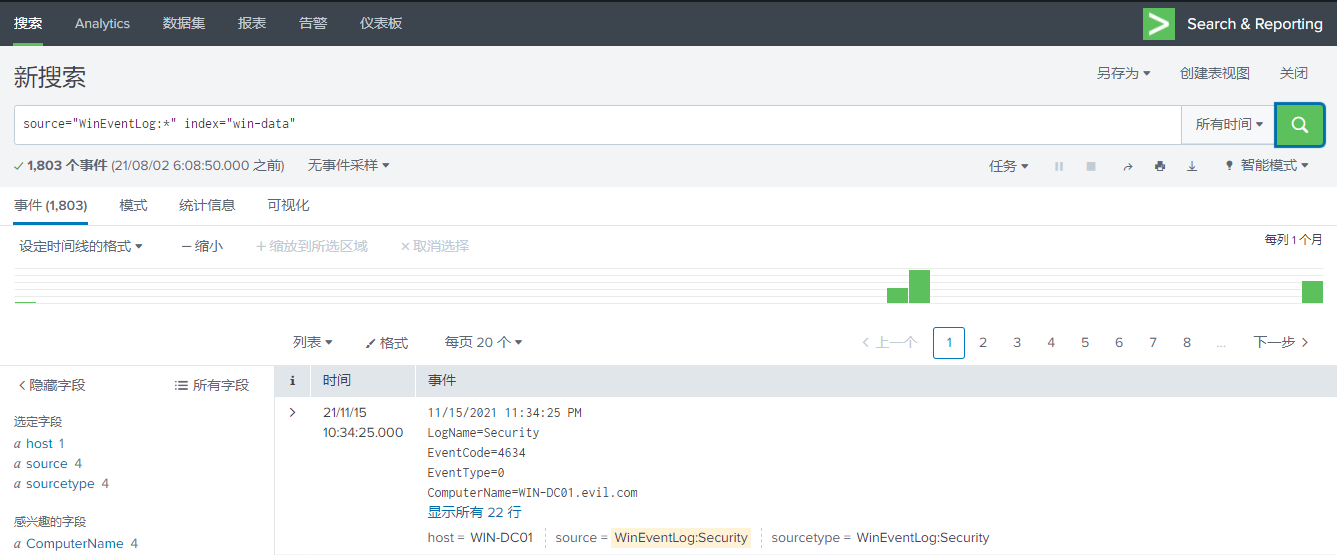

(7)点击开始搜索,成功获取到Windows事件日志。

浙公网安备 33010602011771号

浙公网安备 33010602011771号