如何快速构建内部钓鱼平台

钓鱼邮件是一种比较常见的网络攻击手法,很多企业都深受其扰,稍有不慎将会导致数据被窃取。各种安全意识培训,其实都不如真刀真枪的演练一次来得深刻。

今天,来分享一下如何快速构建内部钓鱼平台,实现一站式钓鱼邮件攻防演练环境的准备。

1、Gophish搭建

Gophish是一款专为企业和渗透测试人员设计的开源网络钓鱼工具包,整体安全运行其实非常简单,通过它可以快速地设置和执行网络钓鱼攻击,提高企业内部员工的安全意识。

Github 地址:

https://github.com/gophish/gophish/

(1) 下载解压缩

wget https://github.com/gophish/gophish/releases/download/v0.11.0/gophish-v0.11.0-linux-64bit.zip unzip gophish-v0.11.0-linux-64bit.zip

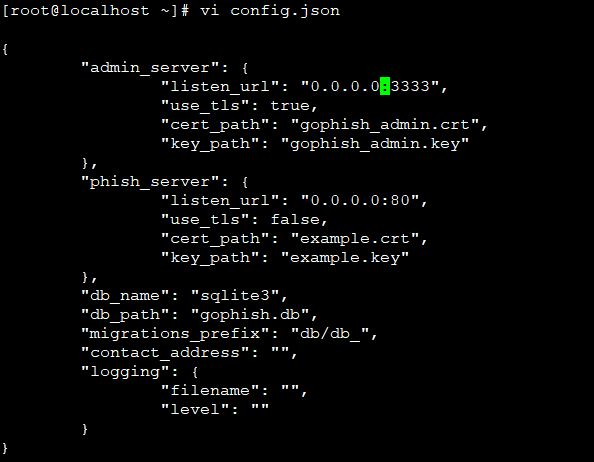

(2)修改配置文件

admin_server是后台管理页面,将127.0.0.1 改为 0.0.0.0,默认开放的端口3333。phish_server是钓鱼网站,默认开放80端口。

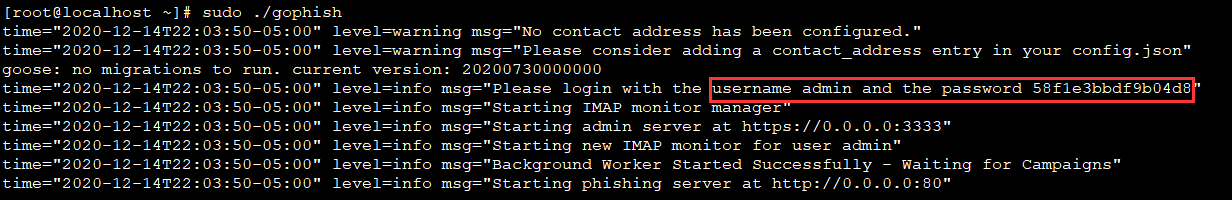

(3)启动gophish

chmod 777 gophish ./gophish

成功启动后,在命令行输出的初始账户密码可以用来登录控制台。

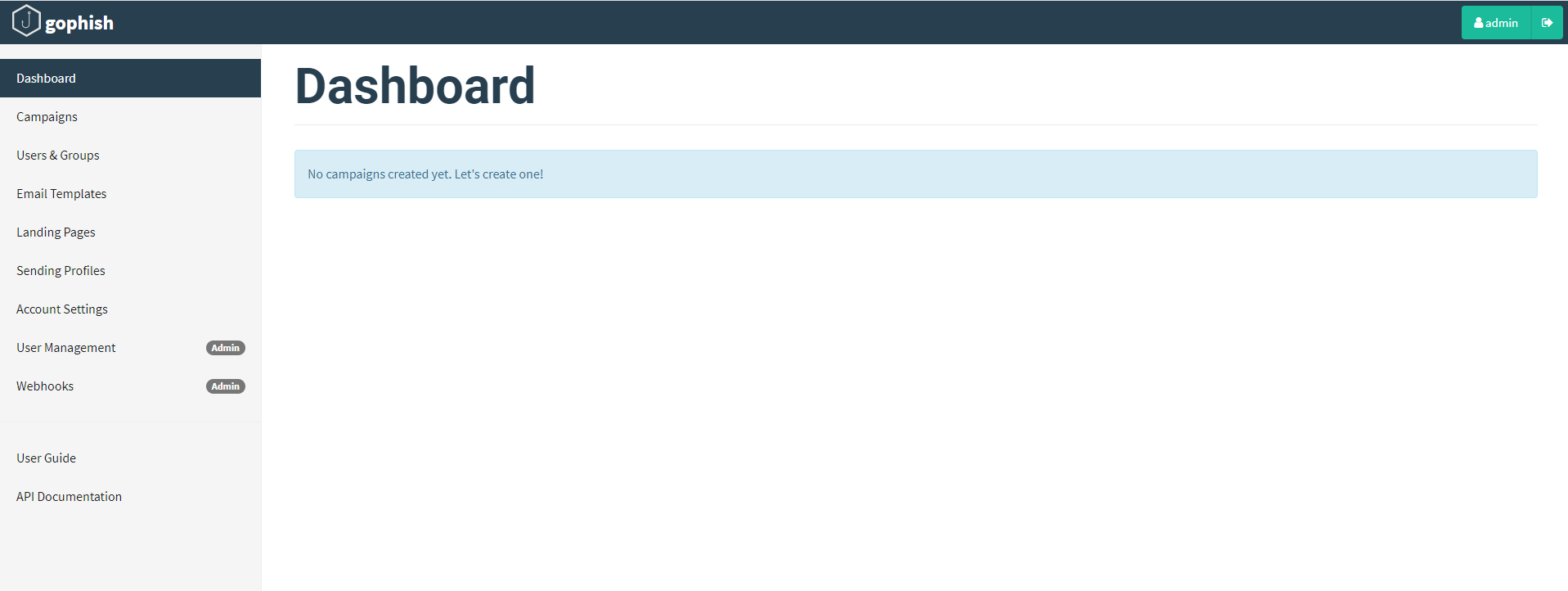

(4)访问管理后台

首次登录强制修改密码,要求八位以上字符。

https://x.x.x.x:3333/

2、SMTP服务器搭建

(1)安装postfix

yum install postfix

(2)修改配置文件

vi /etc/postfix/main.cf # 75行:设置myhostname myhostname = mail.test.com # 83行: 设置域名 mydomain = test.com # 99行: 设置myorigin myorigin = $mydomain # 116行: 默认是localhost,修改成all inet_interfaces = all # 119行: 推荐ipv4,如果支持ipv6,则可以为all inet_protocols = ipv4 # 165行: 设置mydestination mydestination = $myhostname, localhost.$mydomain, localhost, $mydomain # 264行: 指定内网和本地的IP地址范围 mynetworks = 192.168.0.0/16,127.0.0.0/8 # 419行: 取消注释,邮件保存目录 home_mailbox = Maildir/ # 572行: 取消注释,设置banner。 smtpd_banner = $myhostname ESMTP

(3)启动postfix服务

systemctl start postfix

(4)发送测试邮件

#安装mailx yum install mailx echo "email content" | mail -s "title" 6767*****@qq.com

3、Gophish 设置

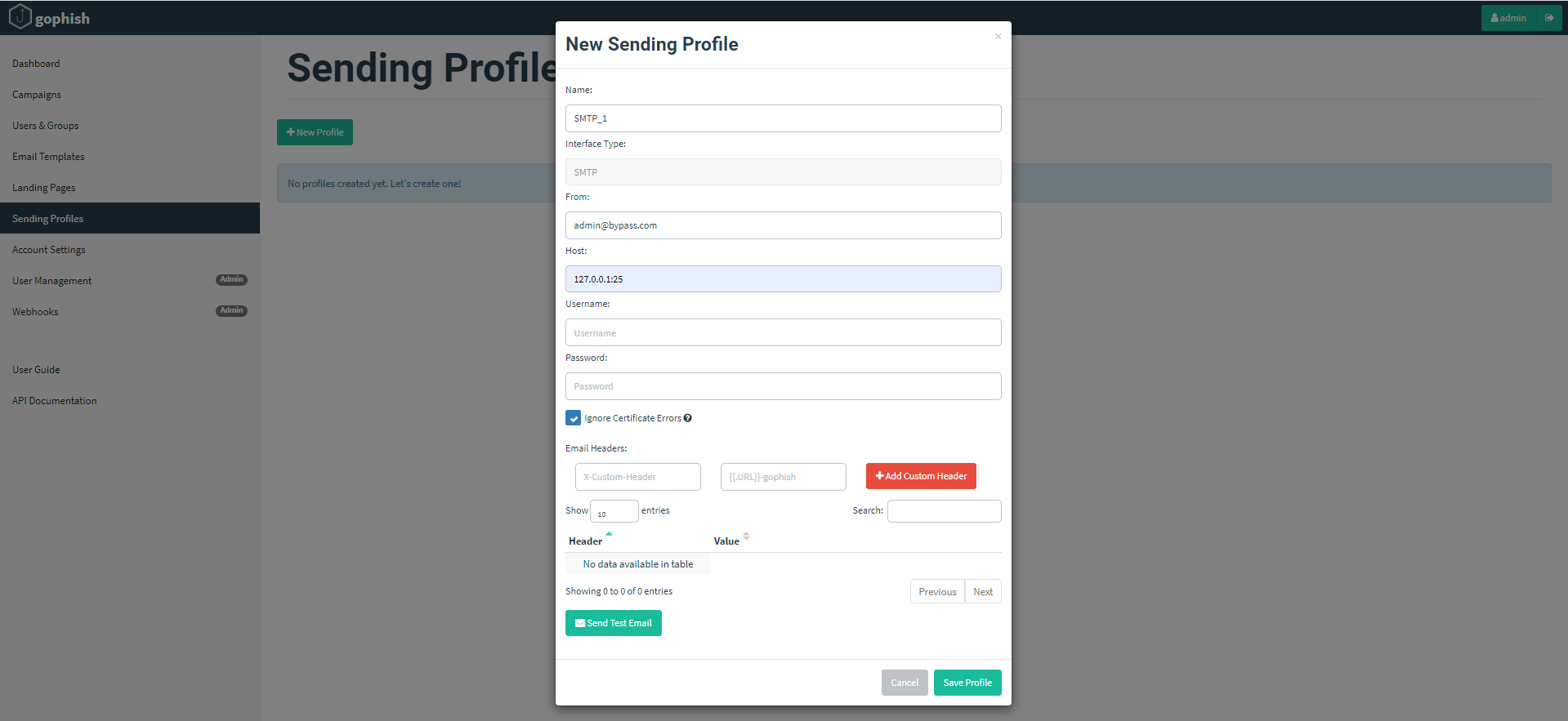

(1)配置smtp邮箱信息

这里,因为smtp服务器与Gophish在同一服务器上,填写smtp服务器地址为:127.0.0.1:25,点击Send Test Email,添加测试邮箱发送测试邮件。

测试邮箱成功收到测试邮件,确认SMTP服务器连接成功。

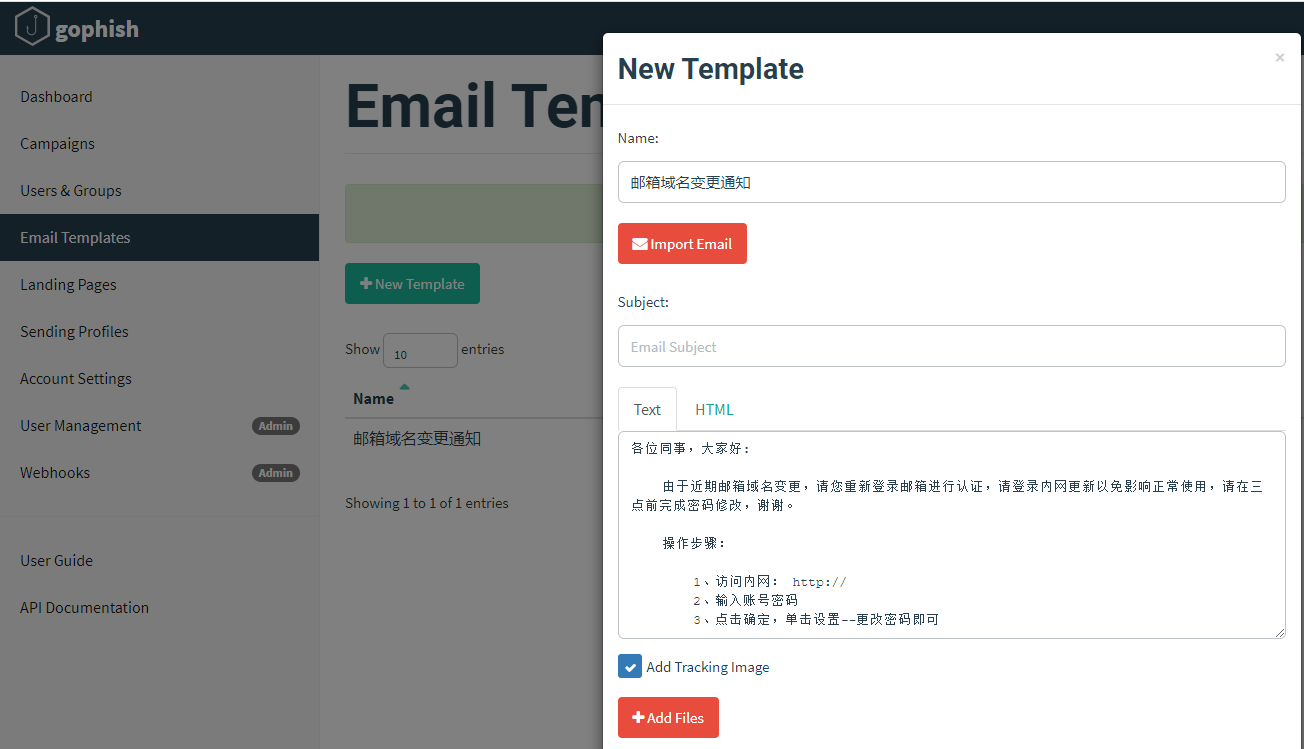

(2)编辑邮件模板

(3)导入目标用户和组

(4)设置钓鱼网页

这里提供一个简单的demo测试,可根据目标网站或系统模仿登录页面,比如邮箱/门户等。

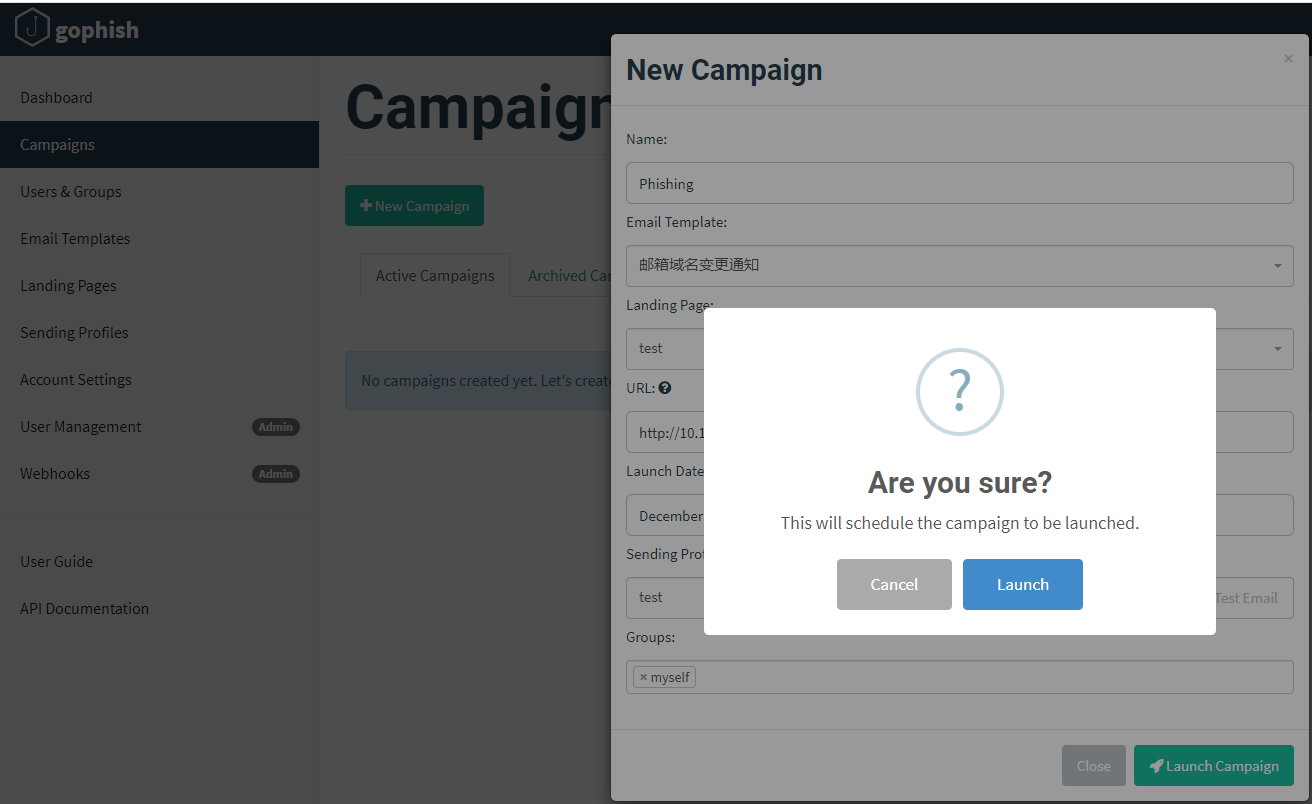

(5)发起钓鱼活动

填写对应信息,发起钓鱼活动

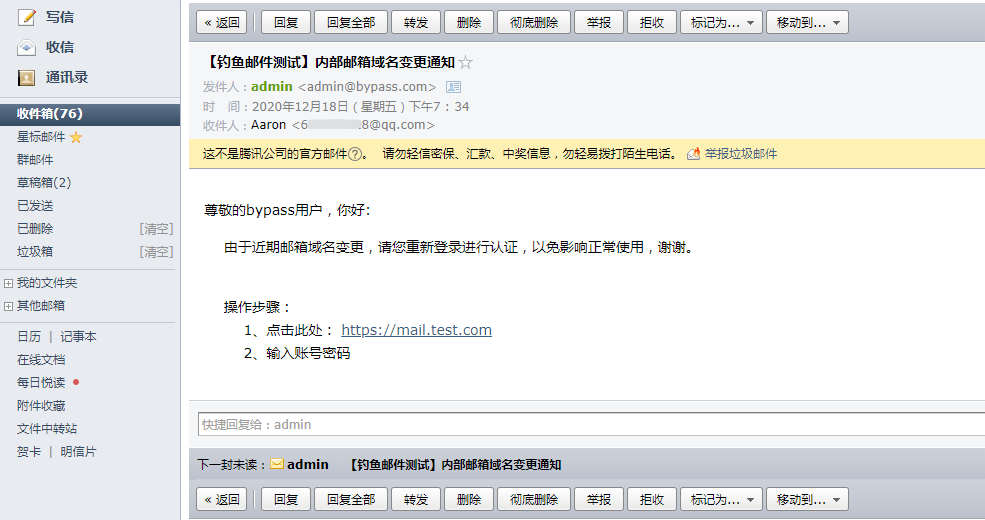

(6)效果展示

假设,目标邮箱收到邮件,点击链接,输入账户密码。

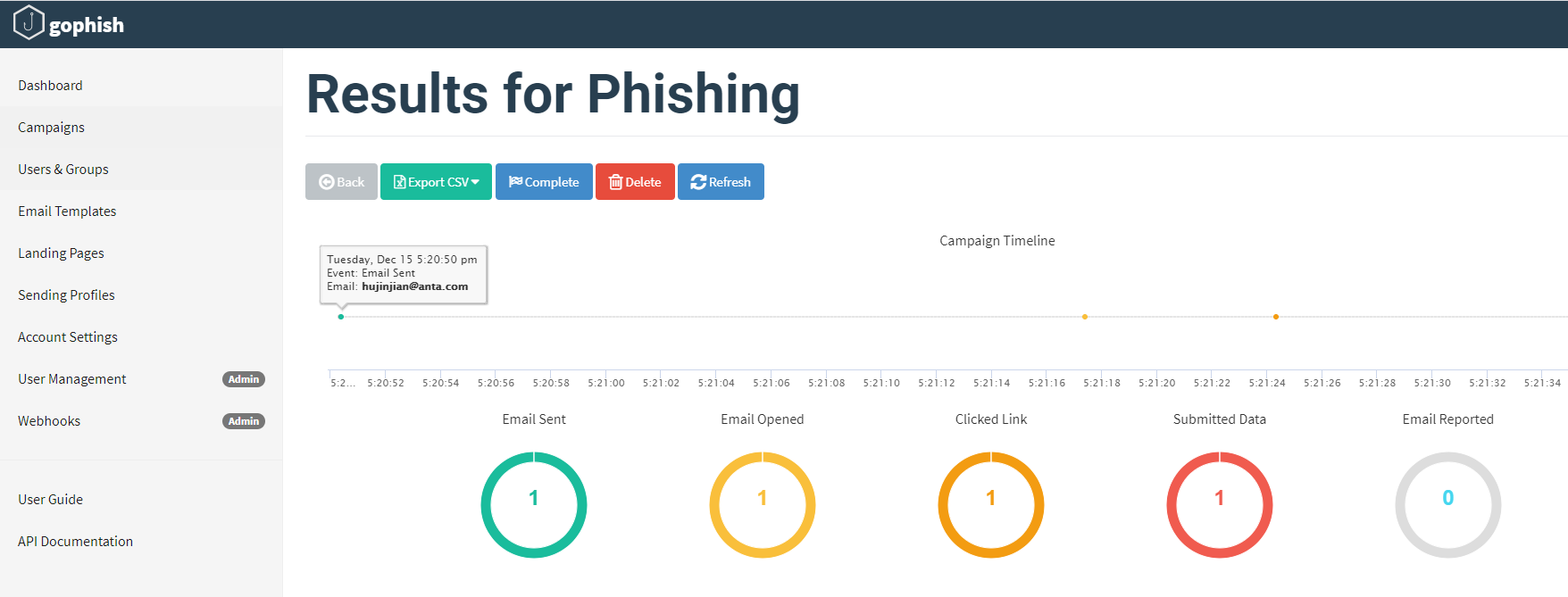

那么,在gophish控制台可以很清晰地看到用户邮件阅读的轨迹,从邮件发送,打开邮件,点击链接,填写信息等行为都会被记录下来。

浙公网安备 33010602011771号

浙公网安备 33010602011771号