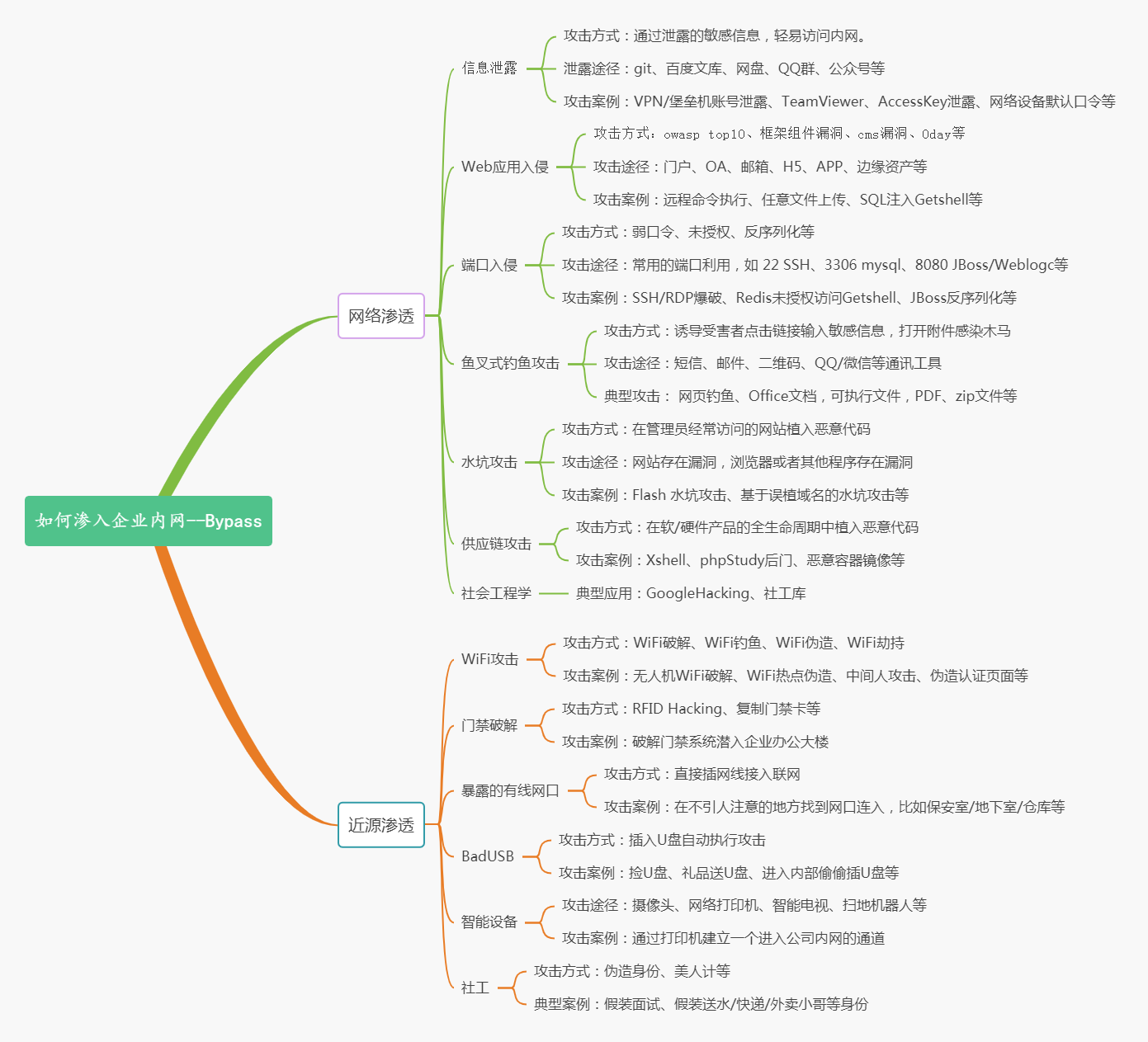

一张图告诉你,如何渗入企业内网

渗入企业内网,成功获得起始攻击点,这就是一个很有意思的话题,因为有各种有趣的攻击方式。

对攻击者来说,攻击是一种成本,选择一条成功率高的攻击路径尤为重要,这个路径就是一种攻击策略。而对于防守方来说,熟悉各种攻击方式,尽可能减少攻击面的暴露,这是一种防守策略。

在这里,我专门梳理了一张脑图,将渗透方式分为网络渗透和近源渗透。网络渗透,只需一台笔记本就能完成攻击,无需考虑距离。而近源渗透的场景里,攻击者往往就在目标企业附近甚至大楼内部。

网络渗透

信息泄露

攻击方式:通过泄露的敏感信息,轻易访问内网。

泄露途径:git、百度文库、网盘、QQ群、公众号等

攻击案例:VPN/堡垒机账号泄露、TeamViewer、AccessKey泄露、网络设备默认口令等

Web应用入侵

攻击方式:owasp top10、框架组件漏洞、cms漏洞、0day等

攻击途径:门户、OA、邮箱、H5、APP、边缘资产等

攻击案例:远程命令执行、任意文件上传、SQL注入Getshell等

端口入侵

攻击方式:弱口令、未授权、反序列化等

攻击途径:常用的端口利用,如 22 SSH、3306 mysql、8080 JBoss/Weblogc等

攻击案例:SSH/RDP爆破、Redis未授权访问Getshell、JBoss反序列化等

鱼叉式钓鱼攻击

攻击方式:诱导受害者点击链接输入敏感信息,打开附件感染木马

攻击途径:短信、邮件、二维码、QQ/微信等通讯工具

典型攻击:网页钓鱼、Office文档,可执行文件,PDF、zip文件等

水坑攻击

攻击方式:在管理员经常访问的网站植入恶意代码

攻击途径:网站存在漏洞,浏览器或者其他程序存在漏洞

攻击案例:Flash 水坑攻击、基于误植域名的水坑攻击等

供应链攻击

攻击方式:在软/硬件产品的全生命周期中植入恶意代码

攻击案例:Xshell、phpStudy后门、恶意容器镜像等

社会工程学

典型应用:GoogleHacking、社工库

近源渗透

WiFi攻击

攻击方式:WiFi破解、WiFi钓鱼、WiFi伪造、WiFi劫持

攻击案例:无人机WiFi破解、WiFi热点伪造、中间人攻击、伪造认证页面等

门禁破解

攻击方式:RFID Hacking、复制门禁卡等

攻击案例:破解门禁系统潜入企业办公大楼

暴露的有线网口

攻击方式:直接插网线接入联网

攻击案例:在不引人注意的地方找到网口连入,比如保安室/地下室/仓库等

BadUSB

攻击方式:插入U盘自动执行攻击

攻击案例:捡U盘、礼品送U盘、进入内部偷偷插U盘等

智能设备

攻击途径:摄像头、网络打印机、智能电视、扫地机器人等

攻击案例:通过打印机建立一个进入公司内网的通道

社工

攻击方式:伪造身份、美人计等

典型案例:假装面试、假装送水/快递/外卖小哥等身份

浙公网安备 33010602011771号

浙公网安备 33010602011771号