20199127 2019-2020-2《网络攻防实践》第二周作业

20199127 2019-2020-2《网络攻防实践》第二周作业

| 本次作业属于哪个课程 | 《网络攻防实践》 |

|---|---|

| 这个作业的要求在哪里 | 第二次作业-实践一 网络攻防环境的搭建 - 作业 |

| 我在这个课程的目标是 | 学习和掌握网络攻防相关知识、技术、能力 |

| 这个作业在哪个具体方面帮助我实现目标 | 学会了搭建简单的网络攻防实践网络环境 |

| 参考文献 | 其他同学博客; [《基于第三代蜜网的VNet网络攻防实验环境构建 》学习指导](file:///C:/Users/ym/Documents/WeChat Files/qq1051880437/FileStorage/File/2020-03/网络攻防环境搭建.pdf) |

1.知识点梳理与总结

一些概念:

- 靶机:包含系统和应用程序安全漏洞,作为攻击目标的主机

- 攻击机:安装一些专用软件,用于发起网络攻击的主机

- 攻击检测、分析与防御平台:最佳位置是靶机的网关

- 网络检验:通过网络将靶机、攻击机和具备检测分析防御功能的网关进行连接

- 蜜网:构建部署陷阱网络进行诱骗与分析网络攻击的一种手段

- 蜜网网关:作为透明网关的攻击行为捕获与分析平台

主要内容:

本周学习内容包括网络攻防技术的概述,以及网络攻防实验环境的搭建。具体如下。

2.攻防环境搭建详细过程

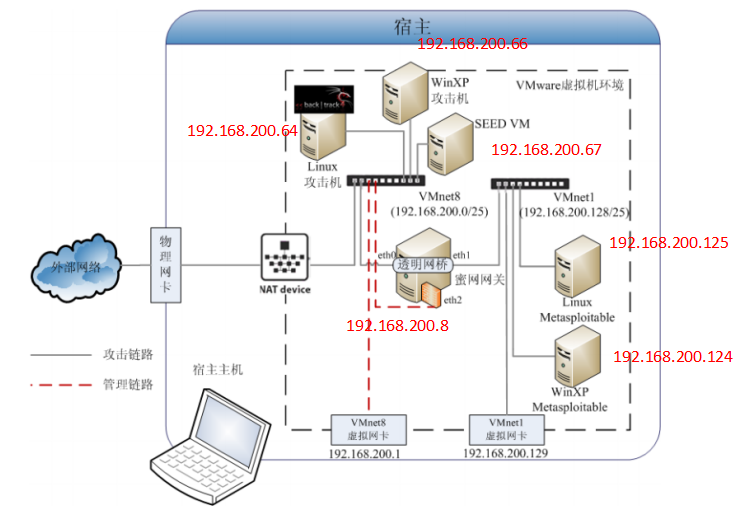

2.1 VM网络拓扑结构

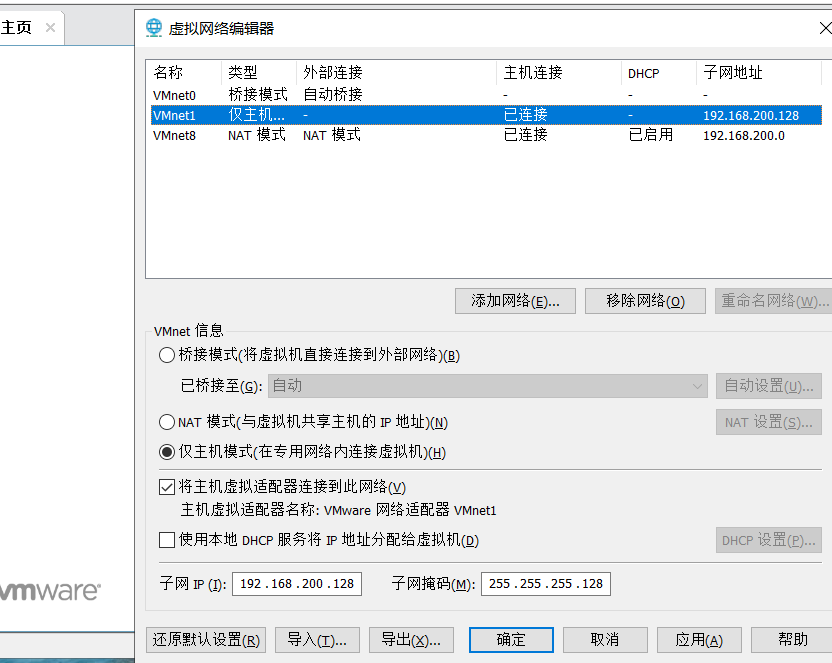

2.2 VM网络设置

VMnet1与VMnet8设置如下,务必保证完全准确(VMnet0用不到,无需设置)

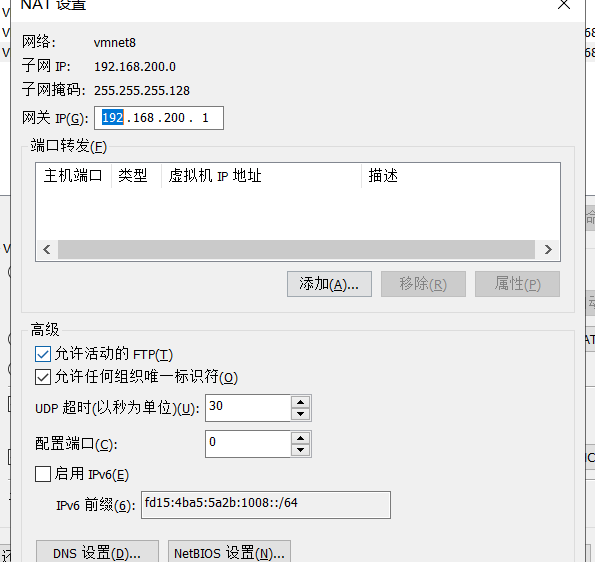

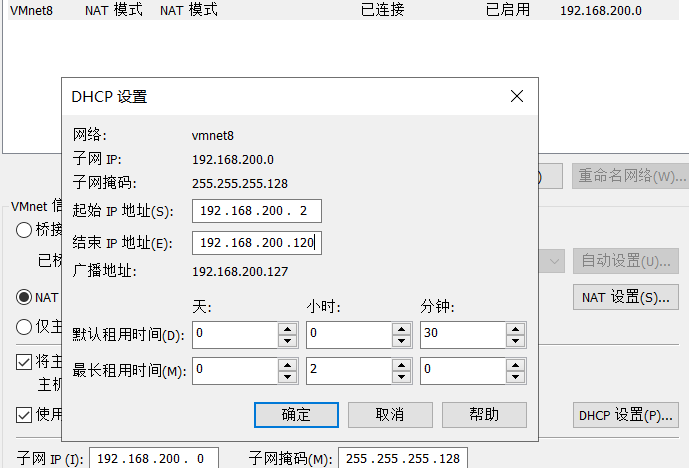

其中VMnet8的NAT和DHCP采用如下设置。

至此,虚拟机网络适配器设置完成。

2.3 linux攻击机-Kali安装和设置

-

打开VMware workstation pro后,选择打开虚拟机。kali-linux以VM虚拟机.vmx文件形式打开,选择文件路径,按步骤安装。

-

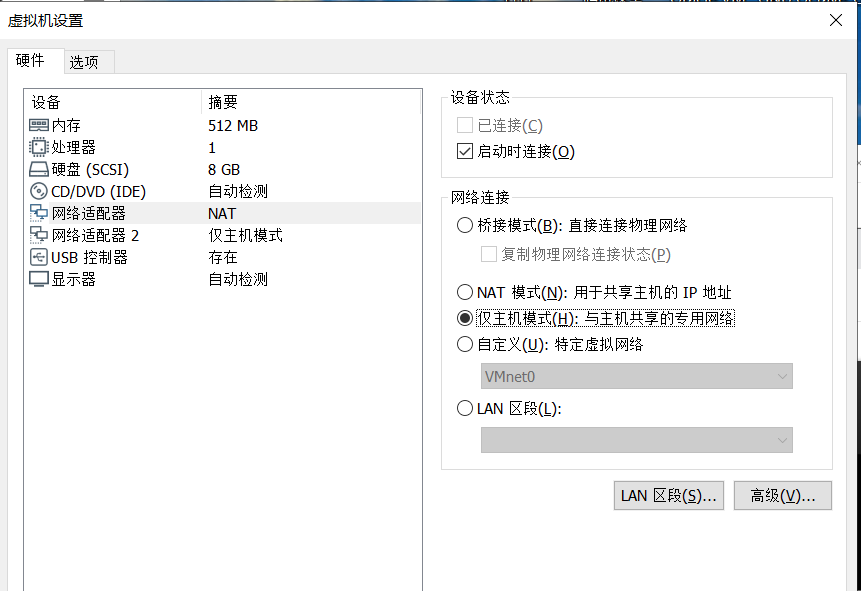

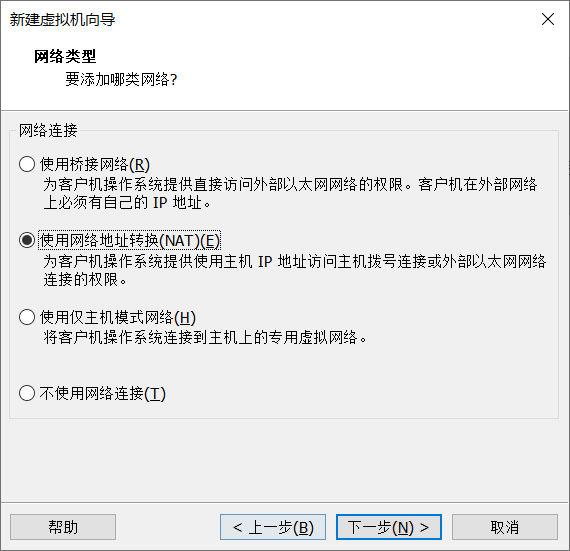

完成安装后设置kali的网卡,如下选择NAT模式(或自定义VMnet8,两者相同)

![]()

-

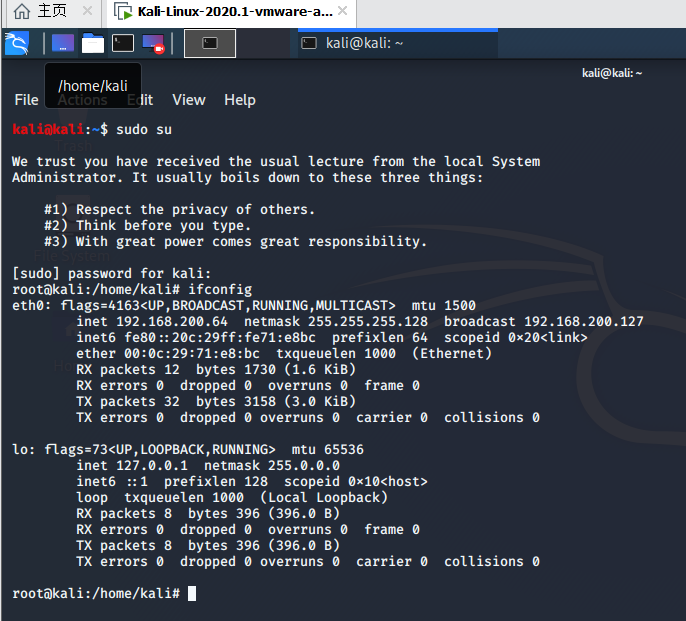

完成网卡设置后进入系统,进行软件设置。kali的用户名,密码和root密码为

kali。下图显示了登录->提权-安装net-tools(ifconfig包)->查看网络信息几个步骤。

![]()

至此,kali-linux攻击机安装设置完成,记录kali的ip地址。

2.4 Windows靶机-win2kServer安装和设置

-

win2kServer通过虚拟机镜像导入,安装方式同kali-linux。按步骤安装。

-

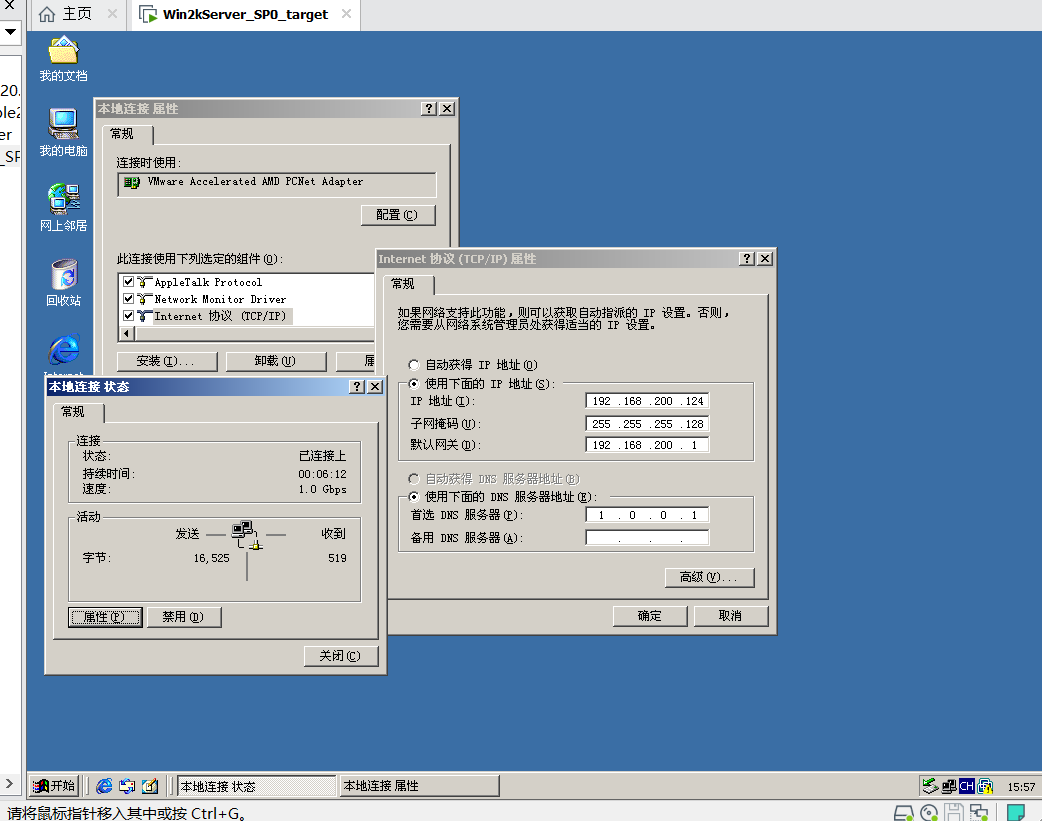

安装完成后进入系统,账号为:administrator。密码为:mima1234。进入系统后单击右下角本地连接图标,在系统内设置网卡和ip,并记录,如下

![]()

至此,Win2kServer靶机安装设置完成。

2.5 Windows攻击机-Windows Attacker安装和设置

-

winXPattacker通过VM虚拟机镜像导入,安装方式如上两种。

-

安装完成后设置网卡如下

-

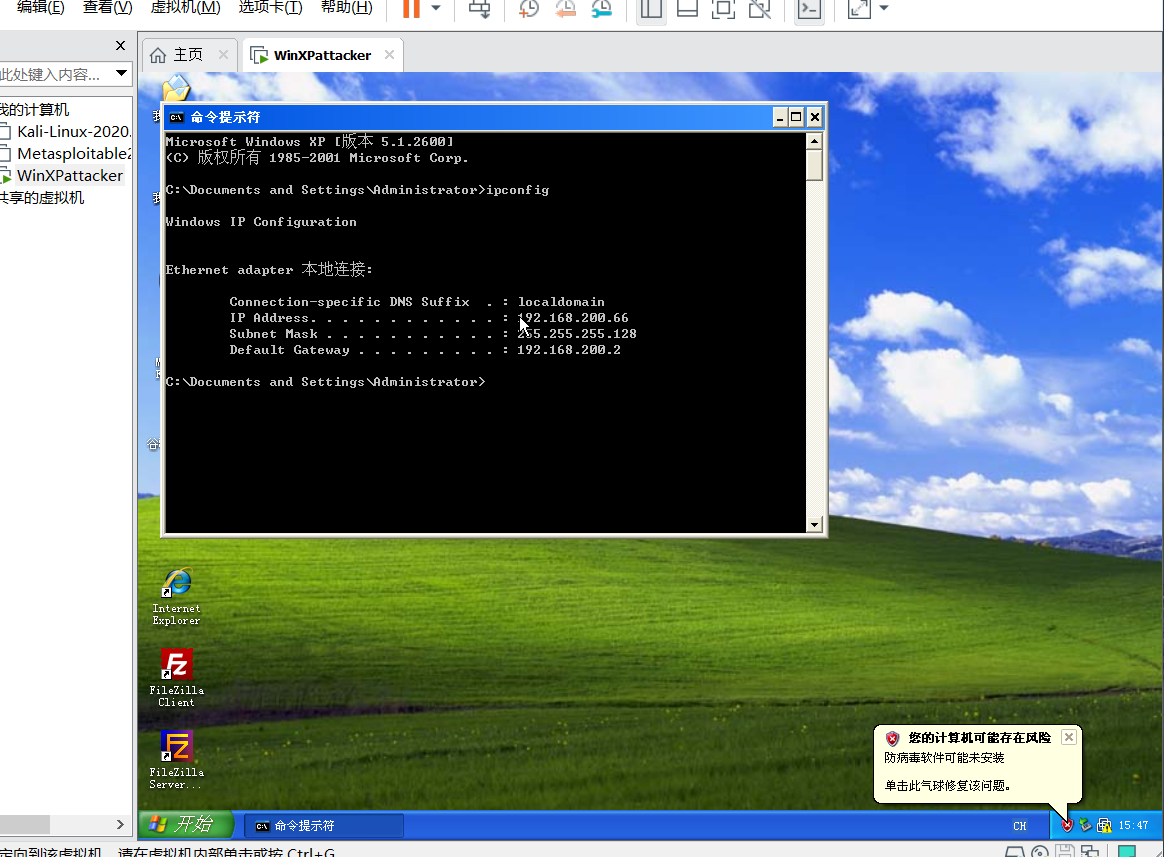

进入系统,因为此时系统通过DHCP获得ip地址,不需要再设置,可以通过命令提示符输入

ipconfig命令查看ip地址。如图

至此,winXPattacker安装设置完成,记录ip地址。

2.6 metasploitable2-linux安装和设置

-

同样通过VM虚拟机镜像导入,安装方式相同。

-

安装完成后设置网卡为仅主机模式。

-

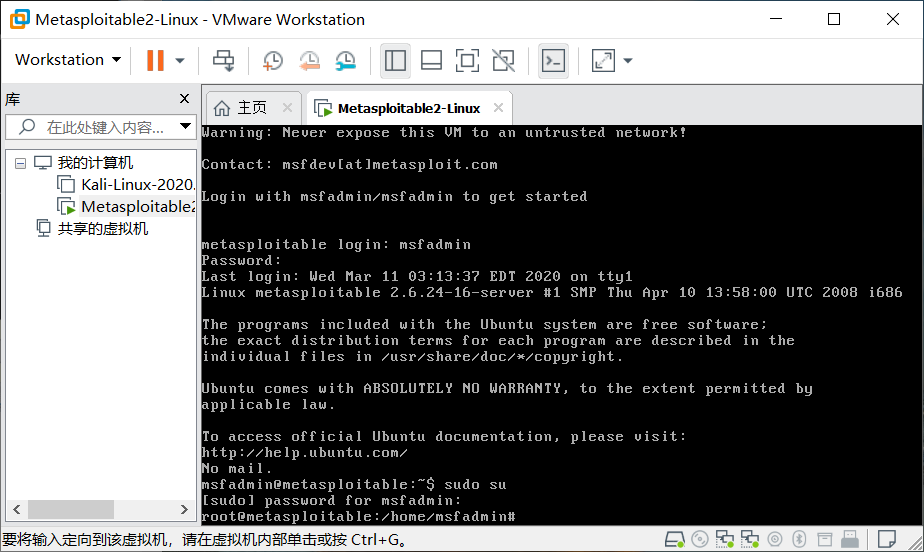

设置完成后输入账号密码(均为msfadmin)并进入系统,并通过sudo su提升权限(root密码:

msfadmin),之后进行ip地址设置,具体为:

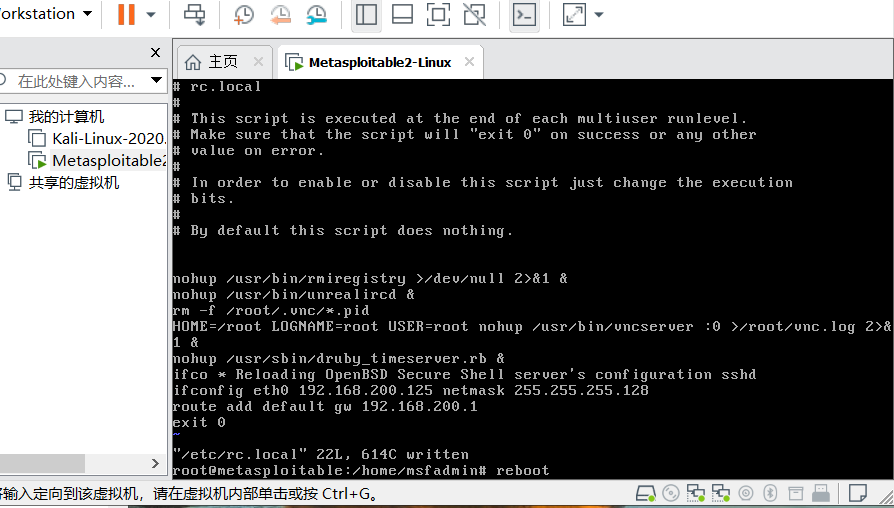

输入 vim /etc/rc.local

按i键进入编辑模式,方向键控制光标方向(hjkl四个键也行)在文件倒数第二行exit0之前, 插入以下两句

ifconfig eth0 192.168.200.125 netmask 255.255.255.128

route add default gw 192.168.200.1

现在按ESC键, 再按 :wq 然后回车。

之后`reboot`重启

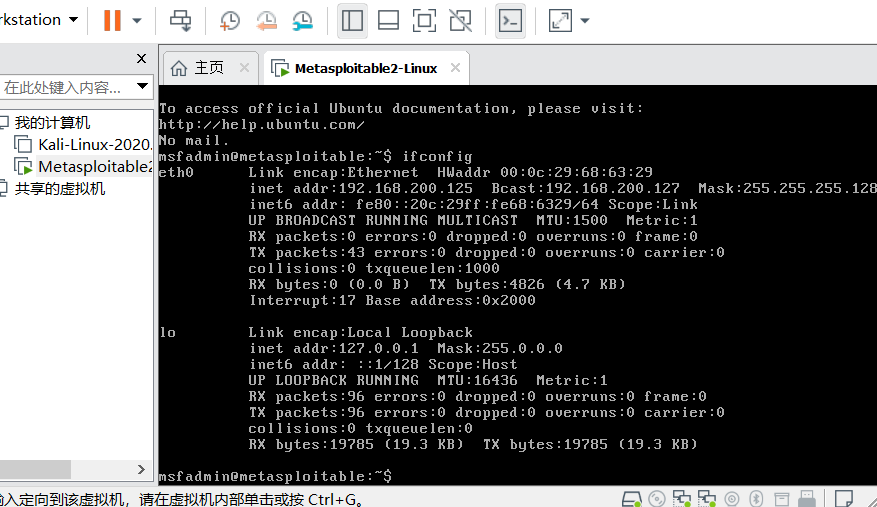

- 完成后执行ifconfig命令查看ip地址。

![]()

确认无误后,metasploitable2-linux设置完成。记录ip地址。

2.7 SEEDUbuntu-linux安装和设置

-

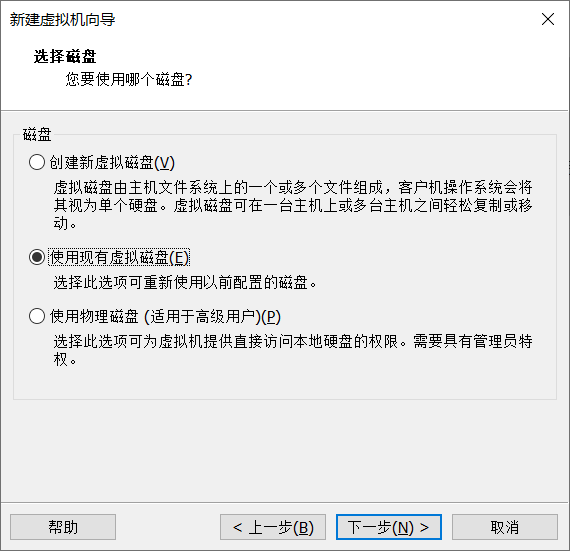

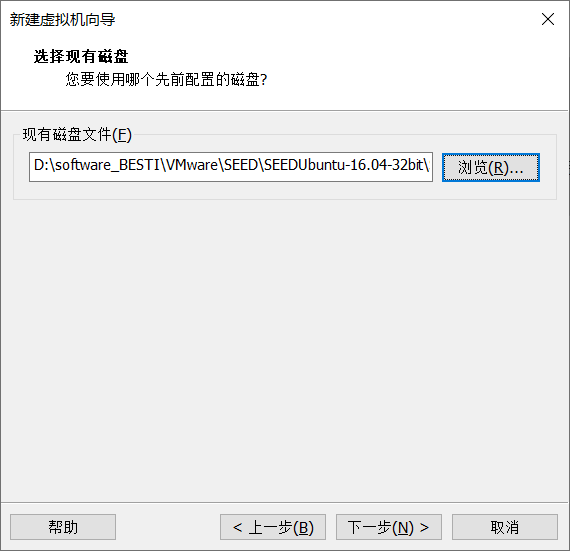

SEEDUbuntu通过VM虚拟机vmdk磁盘镜像导入,选择新建虚拟机->自定义安装->兼容XX->稍后安装系统->选择linux、版本ubuntu->输入名称位置->连续6个下一步->使用现有虚拟磁盘->选择seedubuntu的vmdk文件,按步骤完成安装。

![]()

![]()

![]()

![]()

![]()

![]()

-

完成安装之后设置网卡为NAT模式

-

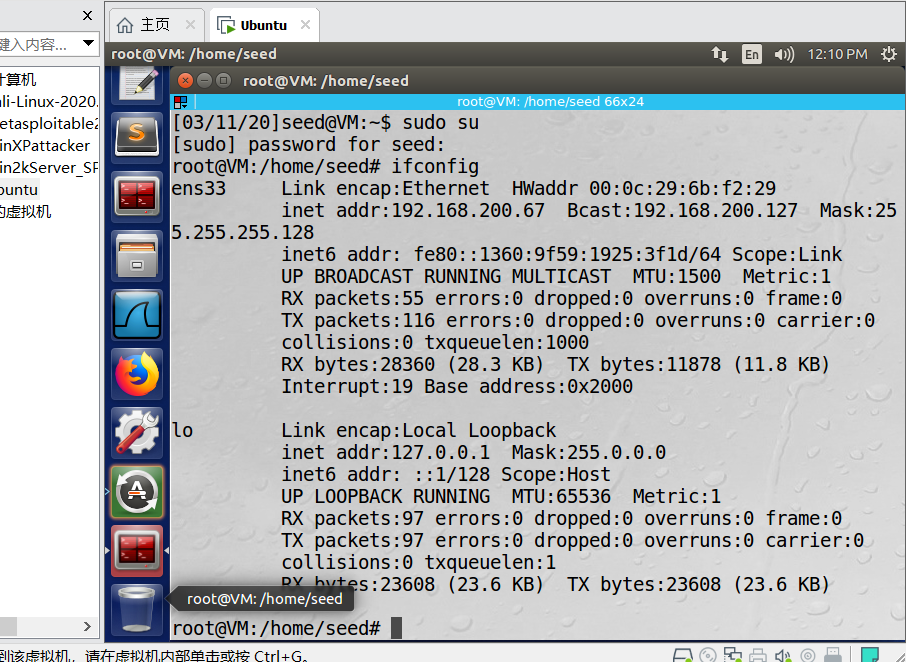

进入系统,进入root模式(密码:seedubuntu),通过ifconfig命令查看ip地址和网络信息。如下

![]()

SEEDUbuntu安装完成,记录ip地址。

2.8 蜜罐网关安装和设置

-

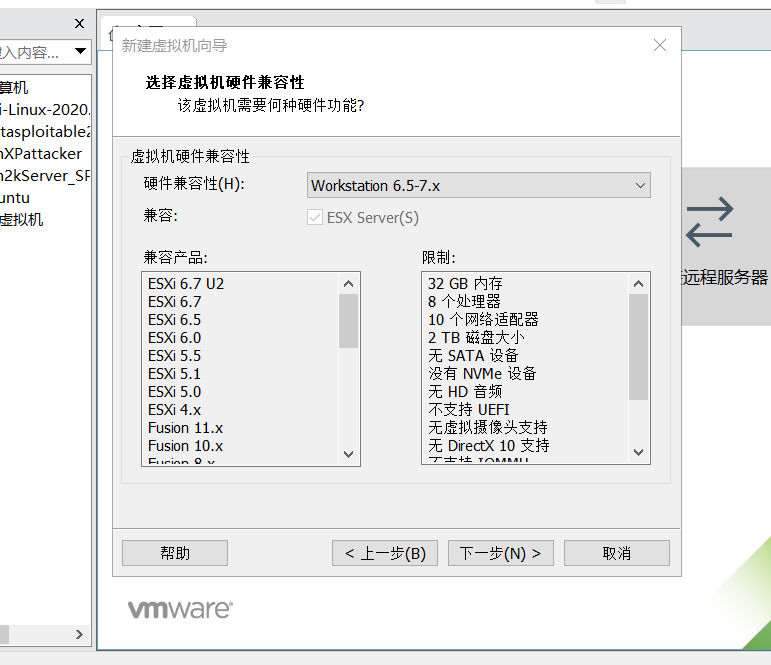

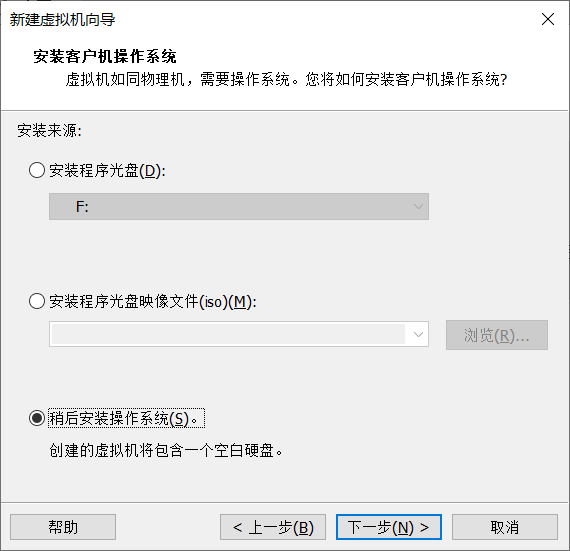

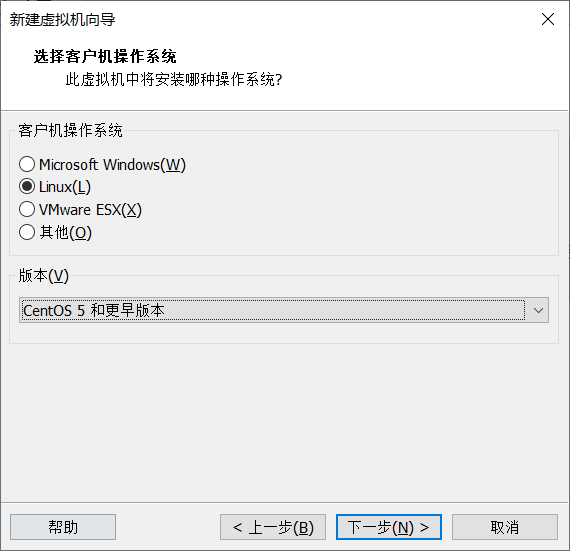

按如下步骤进行安装:自定义(高级)->硬件兼容性(Workstation 6.5-7.x)->稍后安装操作系统->版本(CentOS 5 和更早版本)->按默认下一步->使用网络地址转换(NAT)->按默认进行至安装程序结束。

![]()

![]()

![]()

-

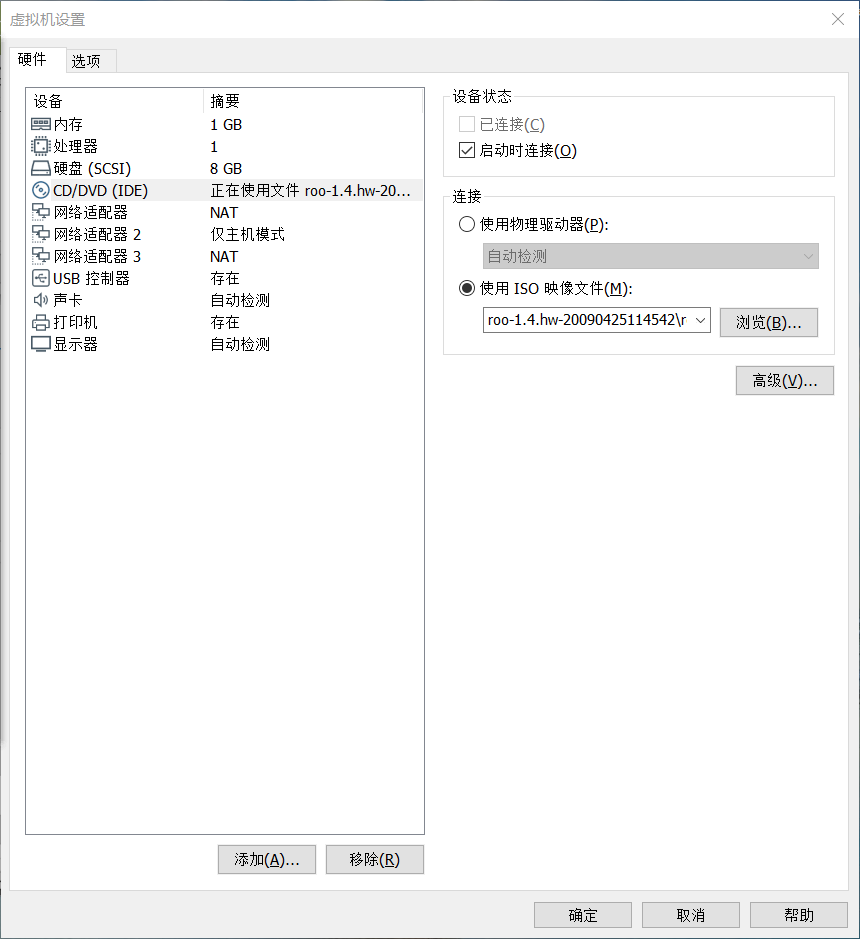

打开虚拟机设置,如下添加老师提供的ISO映像文件,并额外添加两个网卡,设置三个网卡如下,顺序不可颠倒

![]()

-

进入系统(账号为roo,密码为honey),使用

su -提权,密码为honey。通过下列命令进入配置界面

cd /usr/sbin

./menu

-

按如下步骤进行ip和其他网络信息配置。(有部分内容未截图,可能没注意对照)

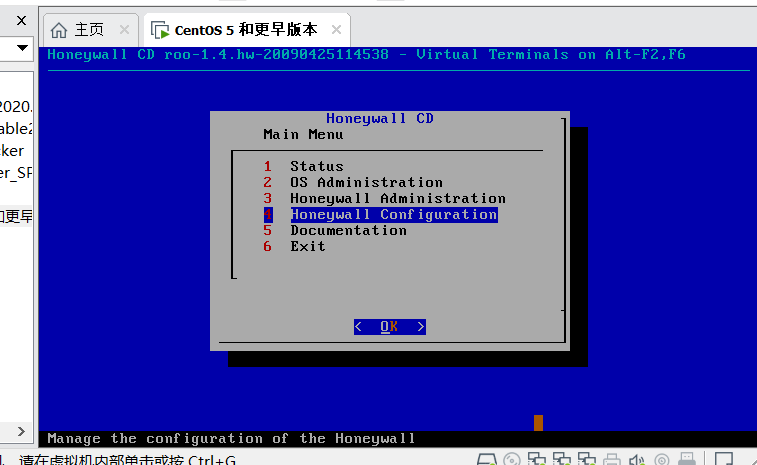

选择 4 HoneyWall Configuration

选择 1 Mode and IP Information

选择 2 Honeypot IP Address

honeypot IP Address输入:192.16.200.124 192.168.200.125

![]()

![]()

保存后返回上一目录

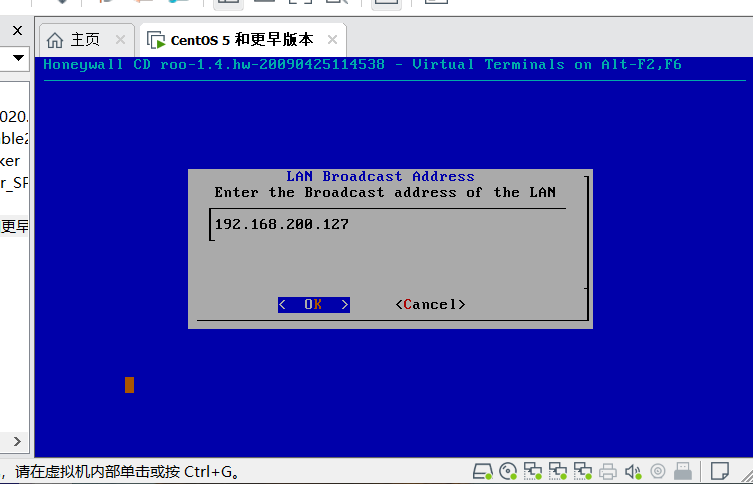

选择 5 LAN Broadcast Address

蜜网网段的广播 IP 地址

输入:192.168.200.127

![]()

选择 6 LAN CIDR Prefix

蜜网网段配置,CIDR 格式

输入:192.168.200.0/25

![]()

保存后返回蜜网网关配置主界面

选择 4 HoneyWall Configuration

选择 2 Remote Management

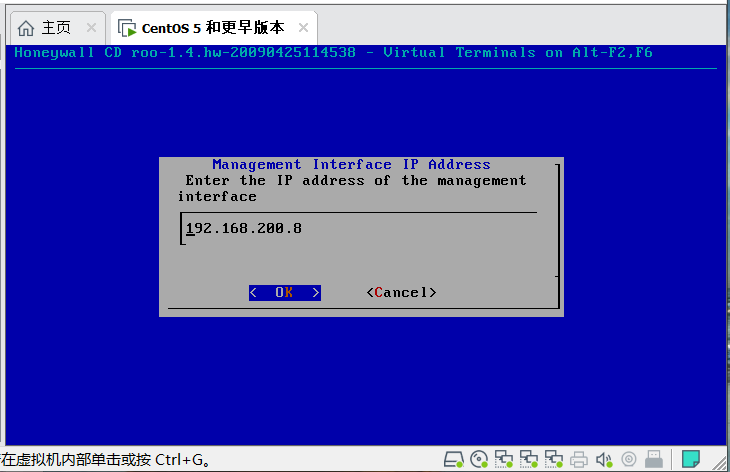

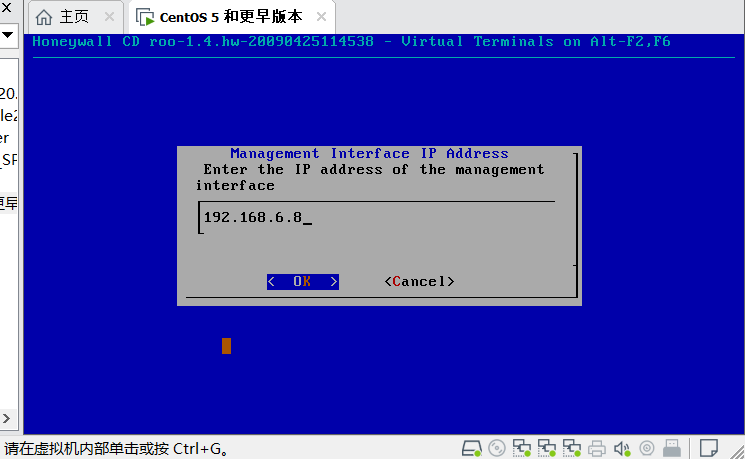

选择 1 Management IP Address

设置管理口的 IP地址

输入:192.168.200.8

![]()

选择 2 Management Netmask

管理口 IP地址的掩码

输入:255.255.255.128

选择 3 Management Gateway

管理口的网关

输入:192.168.200.1

选择 7 Manager

蜜网网关管理网段

输入:192.168.200.0/25

蜜网网关配置主界面

选择 4 HoneyWall Configuration

选择 11 Sebek

Sebek 服务器端 IP地址,设置为管理口 IP,输入ip后之后选项默认

输入ip为:192.168.200.8

这一步完成后,进行仔细检查,查看是否有输入错误,有则改之。 -

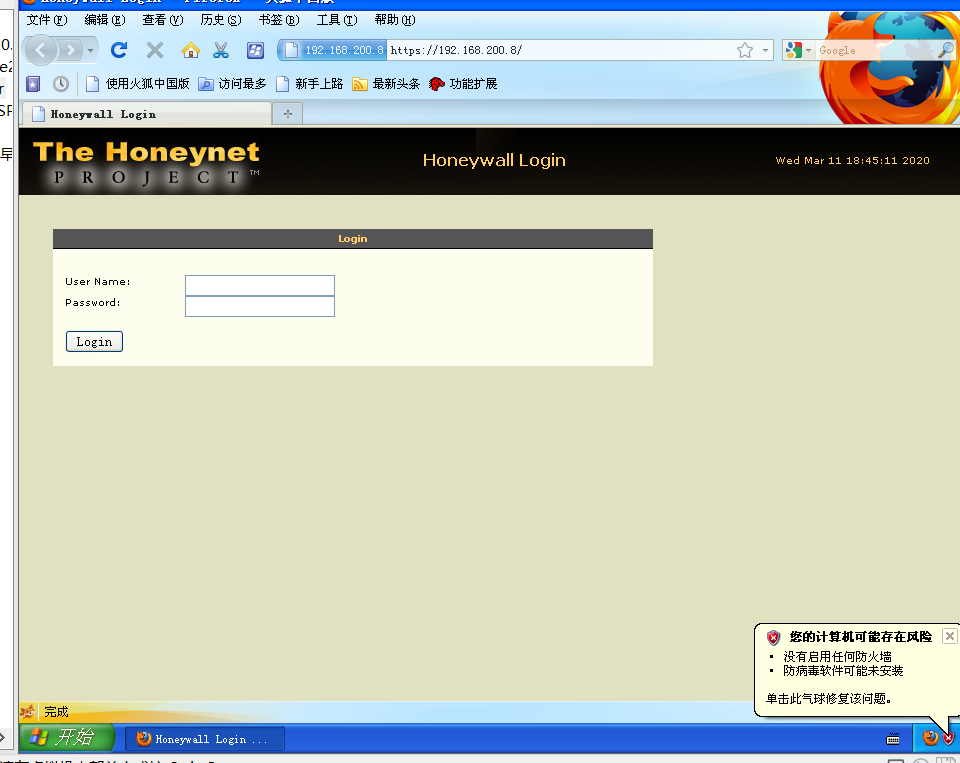

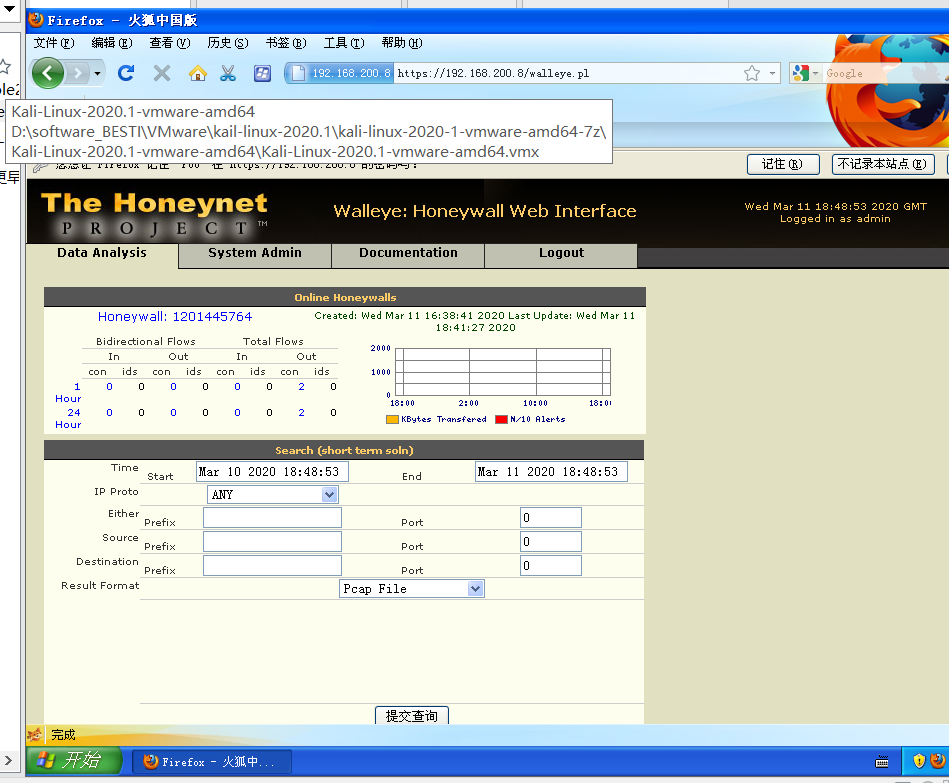

回到WinXPattacker中,浏览器打开https://192.168.200.8,能够进入则说明各个步骤安装设置无误,可以看到如下界面

之后输入账号roo,密码honey,然后重置密码,出现以下界面。

至此基本完成。

2.9测试

winXPattacker ping kali-linux

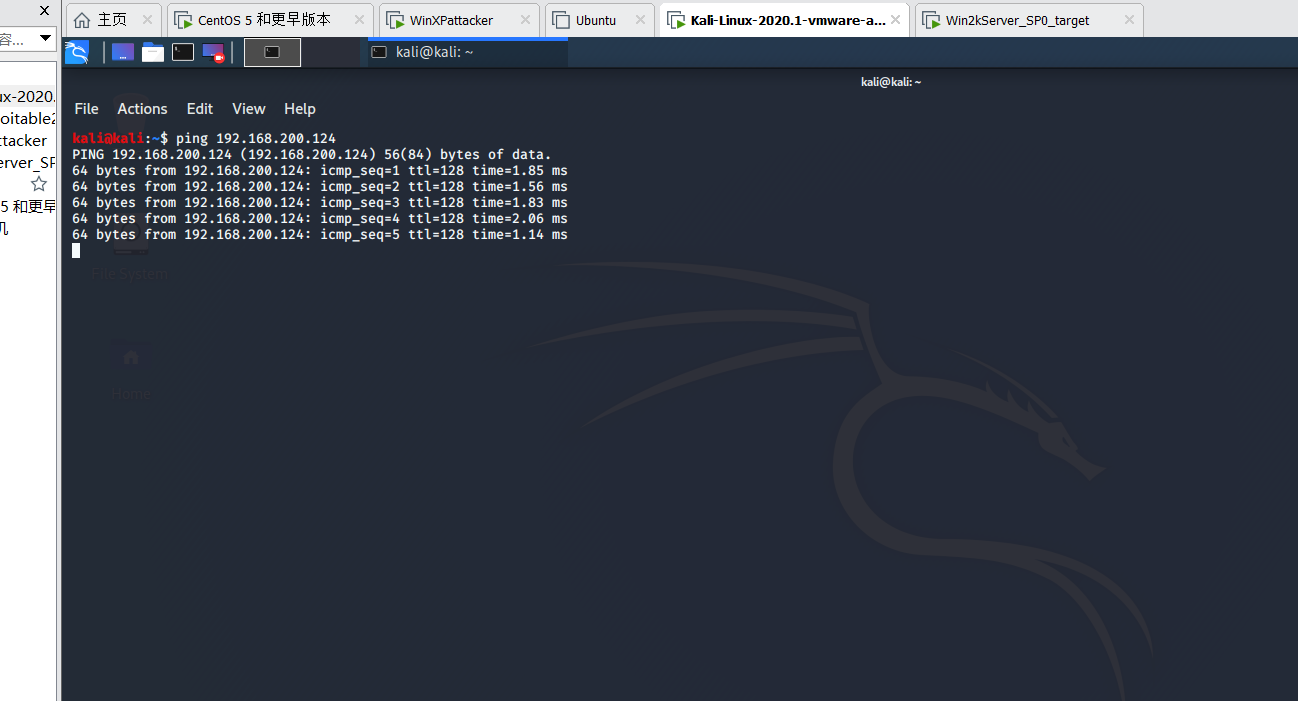

kali-linux ping win2kServer

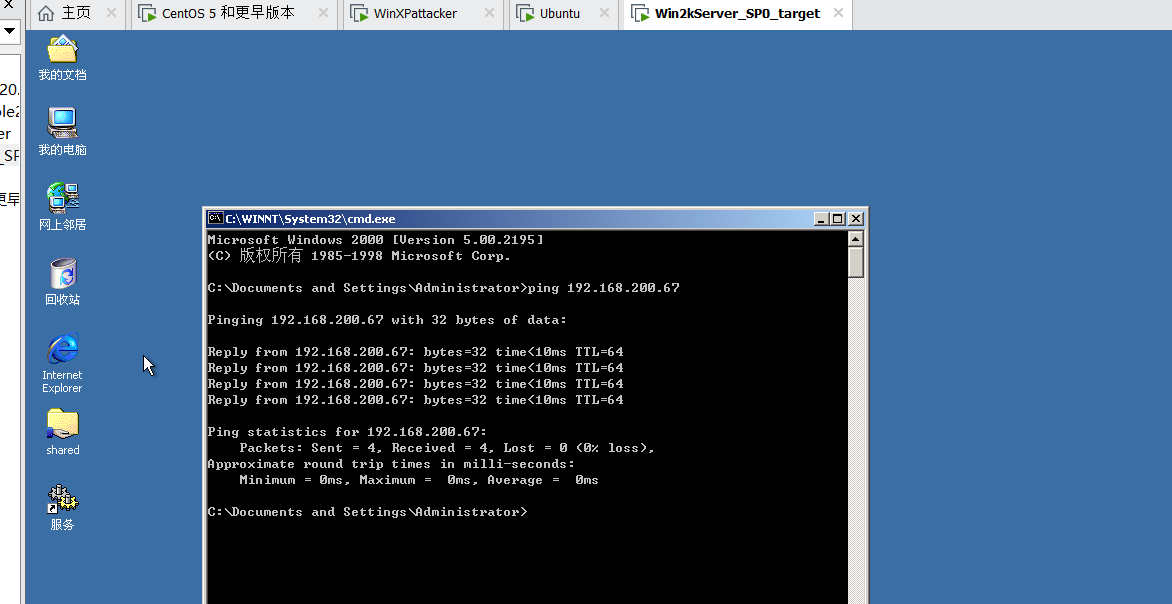

win2kServer ping SEEDUbuntu

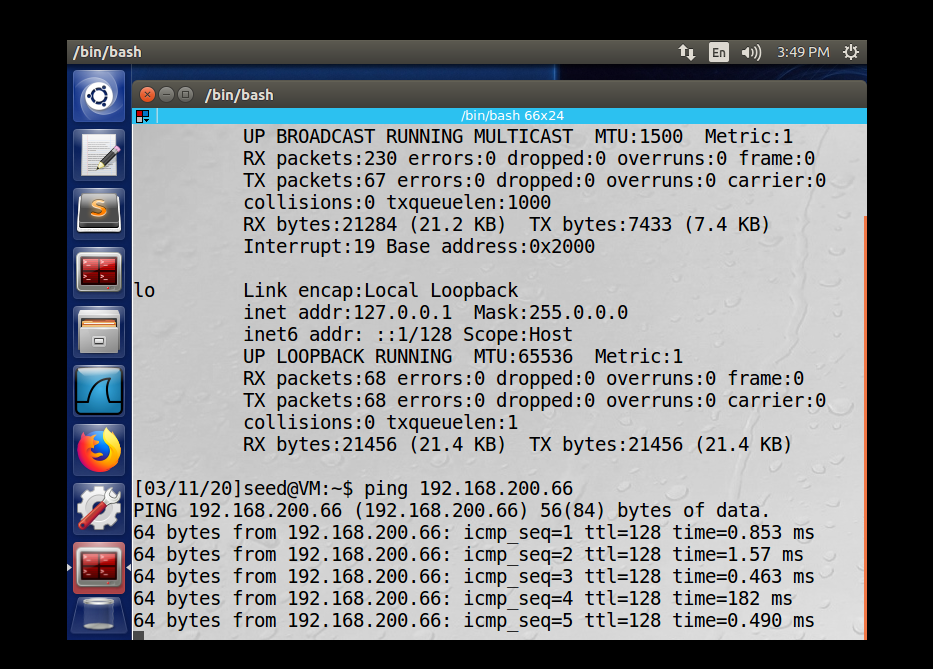

SEEDUbuntu ping winXP

3.遇到的问题和解决

-

由于步骤繁多,总有输入和设置错误,导致网址打不开。

解决方法:耐心,仔细,出错了慢慢找问题。

-

错误连接全局ip,导致所有虚拟机本地连接丢失,ip丢失。

解决方法:断开后重新连接,所有本地连接恢复。

-

虚拟机内存设置不合理,多部虚拟机同时运行出现宿主机系统卡顿。

解决方法:移除过大内存虚拟机,释放内存后重新安装;挂起部分以避免过多虚拟机同时运行。

-

完全退出VMware workstation pro后,发现宿主机右下角有其相关服务的图标,打开任务管理器,发现即使完全退出软件后,重新启动电脑这些服务仍在运行,占用电脑内存(即使一点点,我也无法容忍)

![]()

解决方法:将他们的启动模式更改为手动,通过网络找到脚本禁止他们自启动,待需要打开VMware时,再手动打开。(需要的同学可自行百度)

流程过多,部分内容未截图。

-

4.学习感悟和思考

本次攻防环境搭建流程多,操作机械和繁琐,需要保持良好心态,保持耐心。搭建过程中对网络设置和网络信息相关知识有了实践性的理解,将空洞的知识真正吸收,有所收获。这类实践耗费大量时间精力,宜适当休息,放松身体、眼睛和精神。

浙公网安备 33010602011771号

浙公网安备 33010602011771号