2020/11/19域6错题分析

83.Ryan正在考虑在他的Web应用程序测试程序中使用模糊测试。那么Ryan在做决策时应考虑模糊测试的以下哪些限制?

A:

他们经常只发现简单的错误。

回答错误

B:

测试人员必须手动生成输入。

C:

模糊测试可能无法完全覆盖代码。

正确答案

D:

模糊测试无法重现错误。

```解析:

这是书上原话,我记错了。

模糊测试通常不能完全覆盖代码,一般仅限于检测不涉及复杂业务的简单漏洞(这里的)。

A选项相比于C选项,C选项更优,因为A选项课本里说是只能检查到业务逻辑的简单漏洞,而A选项没有说明是否再业务逻辑的漏洞。

89.Saria需要编写代码审查建议书,并希望确保审阅者考虑到其组织应用程序背后的业务逻辑。她应该在RFP中指定什么类型的代码审阅?

A:

静态

B:

模糊

C:

手工

正确答案

D:

动态

回答错误

```解析:

这题主要是考审查代码的特点

静态:不运行代码,一般使用工具来检查代码。

动态:通过运行软件来使用人和工具检查软件有没有错误和漏洞,但是此时软件运行,代表编译了,那么是看不到源代码的,所以不能审查业务逻辑。

静态和动态都是代码审计,为了能够检查漏洞和运行正常。

模糊:模糊也是一种动态测试,但是它像软件提供预期之外的输入来测试软件运行状况。虽然能检查一些简单的业务逻辑漏洞,但是手工更符合。

手工:为了测试代码是否符合法律,业务逻辑的测试,需要一行一行的进行测试。逻辑漏洞只有手工测试才能测出来。

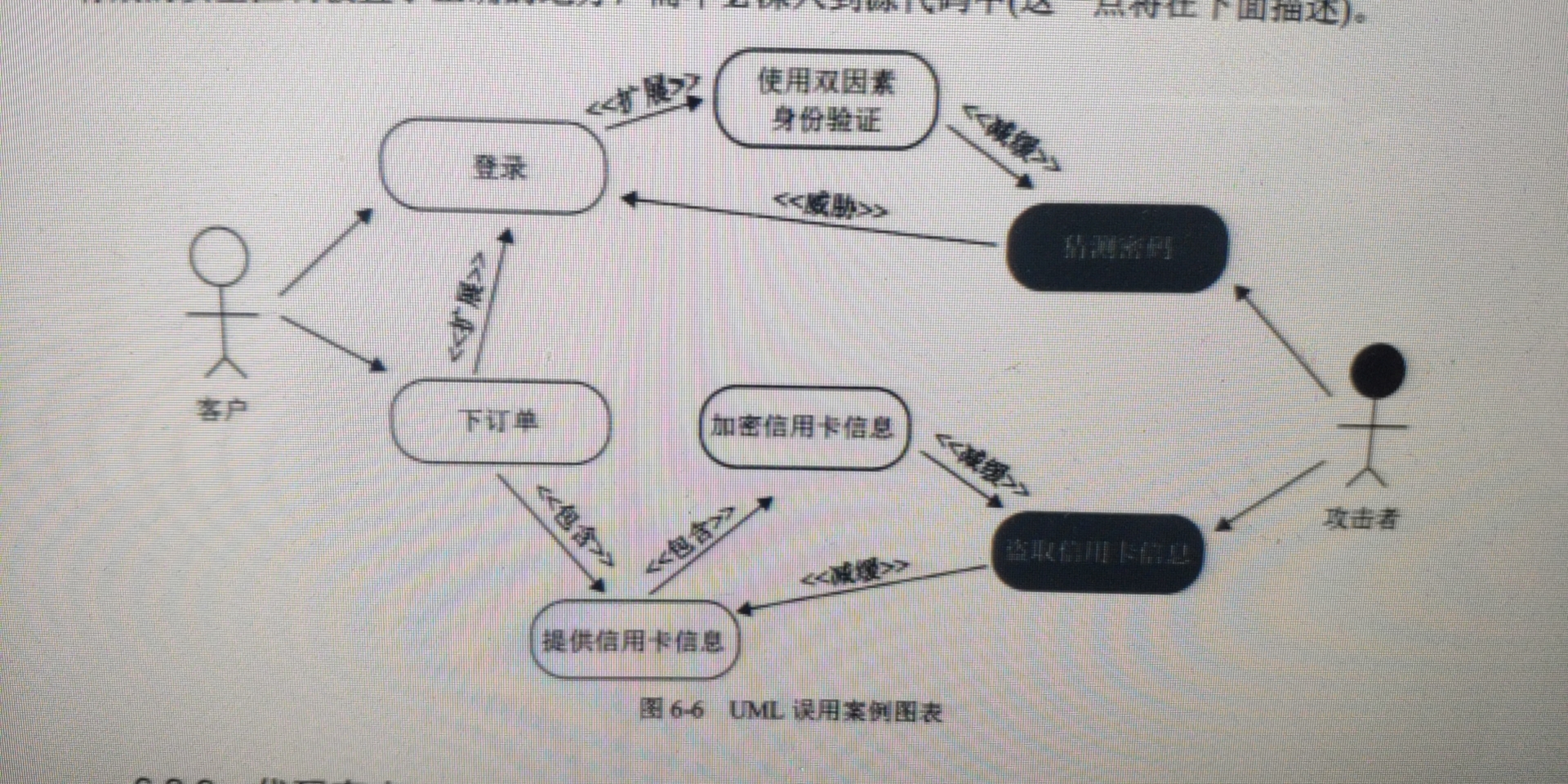

90.在应用程序威胁建模中使用的什么类型的图表,会包括恶意用户以及缓解和威胁等描述?

A:

威胁树

B:

STRIDE图

回答错误

C:

误用案例图

正确答案

D:

DREAD图

解析:

```STRIDE模型,属于威胁建模模型的威胁分类方案,包括6个部分:欺骗,篡改,否认,信息泄露,拒绝服务,特权提升。这6个威胁中没有包括恶意用户的描述

误用案例不仅仅只是使用错误输入来进行测试,误用案例就是模仿攻击者角色和他想要执行的行为。

看了这个图片就理解了,我一开始以为误用例只有恶意用户,后两项没有。

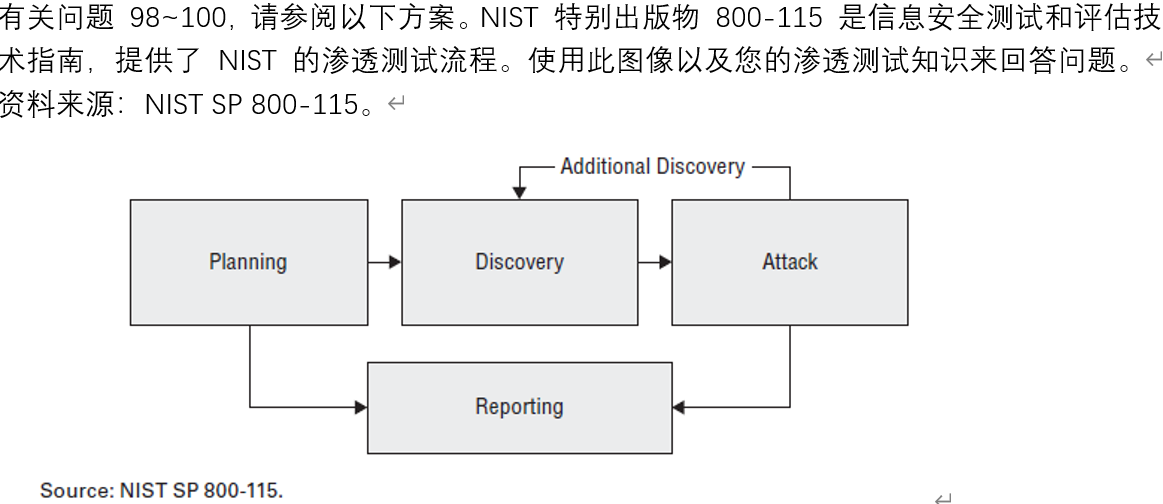

99.NIST指定了四个攻击阶段步骤:获取访问权限、升级特权、系统浏览和安装额外工具。一旦攻击者安装额外工具,渗透测试人员通常会返回到什么阶段?

A:

发现

回答错误

B:

获得访问权限

正确答案

C:

提升特权

D:

系统浏览

```解析:

错这道题我是不熟悉渗透测试的目的

渗透测试:安全工程师模拟黑客,在合法范围内,通过信息收集,漏洞挖掘,信息提权的方式。

这题主要是题目已经规定了我们从攻击过程的四个攻击过程中选择答案

浙公网安备 33010602011771号

浙公网安备 33010602011771号