中国菜刀

下载解压是一个包文件,直接wireshark分析

既然是菜刀,那么会有eval木马和shell.php,那么肯定就是http流或者tcp流了

****eval — 把字符串作为PHP代码执行

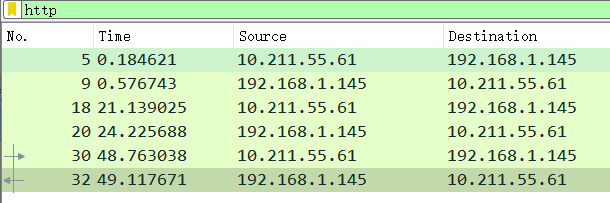

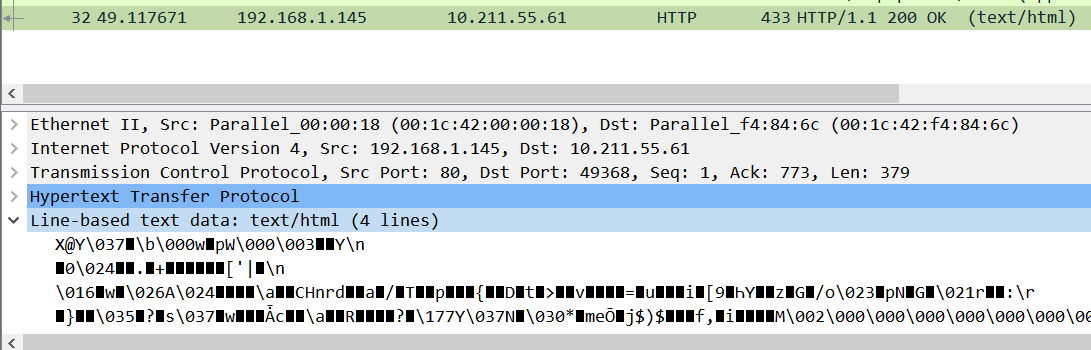

首先http,看到只有6条记录,逐条分析:

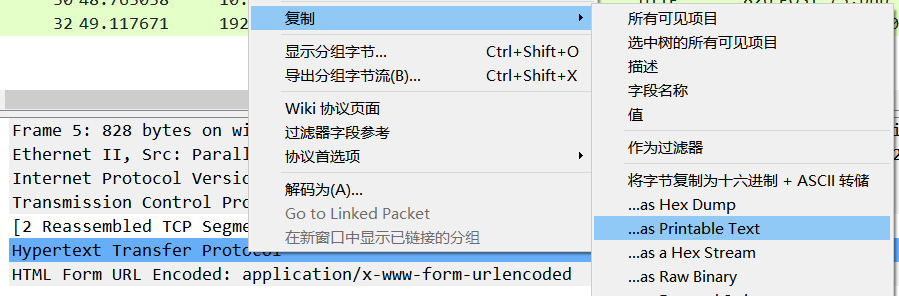

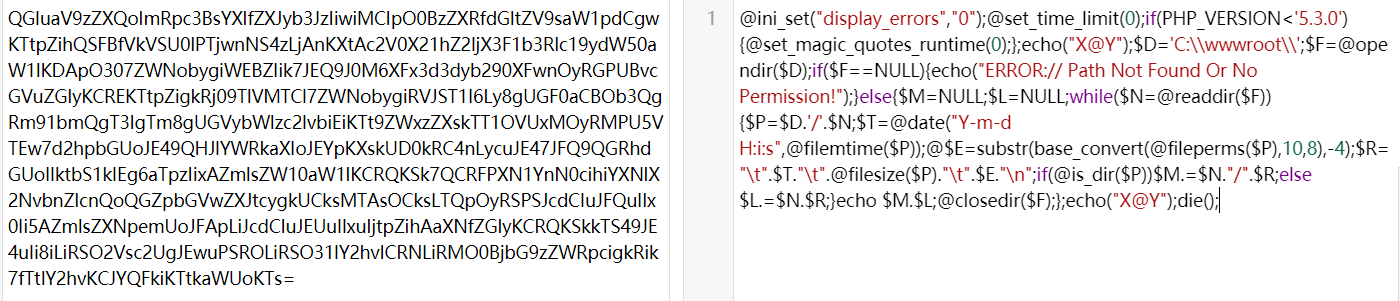

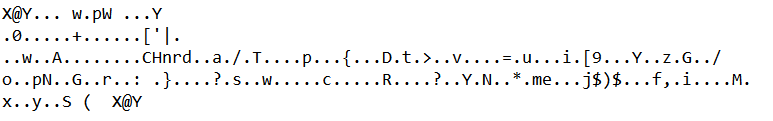

我们把html文本给复制出来,之后删去一些不必要的东西,拿去解密(记得加==)

```@ini_set("display_errors","0");

@set_time_limit(0);if(PHP_VERSION<'5.3.0'{

@set_magic_quotes_runtime(0);

};

echo("X@Y");

$D='C:\\wwwroot\\';

$F=@opendir($D);

if($F==NULL){echo("ERROR:// Path Not Found Or NoPermission!");}

else{$M=NULL;

$L=NULL;

while($N=@readdir($F)){$P=$D.'/'.$N;$T=@date("Y-m-d H:i:s",@filemtime($P));

@$E=substr(base_convert(@fileperms($P),10,8),-4);

$R="\t".$T."\t".@filesize($P)."\t".$E."\n";

if(@is_dir($P))$M.=$N."/".$R;else $L.=$N.$R;

}echo $M.$L;@closedir($F);

};

echo("X@Y"); //应该是上传什么,结果输出这个X@Y如果是菜刀下载文件的流量,需要删除分组字节流前开头和结尾的X@Y字符,否则下载的文件会出错。

```die();

当我们看到最后一个包的时候,这大概率是个压缩包

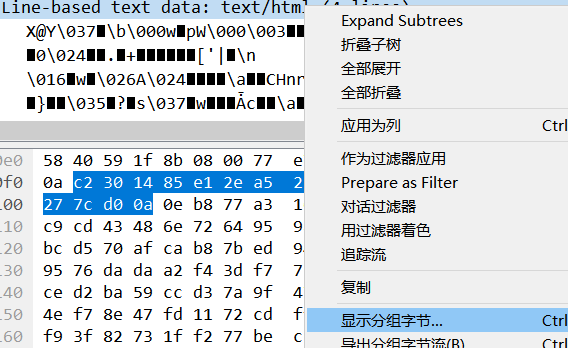

我们显示分组字节查看这个压缩包

这个时候我们看到开头有X@Y,这个时候我们屏蔽前三个字节

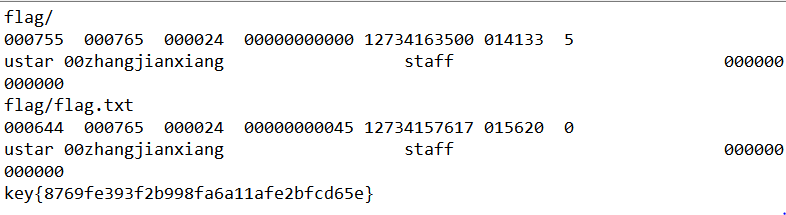

出现flag,这个是压缩格式,我们拿去base64是弄不出来的

浙公网安备 33010602011771号

浙公网安备 33010602011771号