安全机制:身份认证 + 访问控制 + 审计(日志)

远程访问:telnet+ssh、PAM

用户:root(UID:0)、普通用户(UID:500~65535)、系统用户(UID:1~499),通过UID来辨别

一:建立与删除普通用户账户,管理组

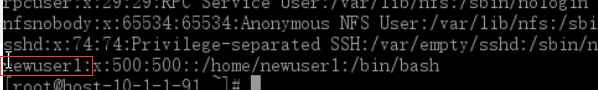

1.1 创建一个新用户

useradd 用户名

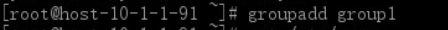

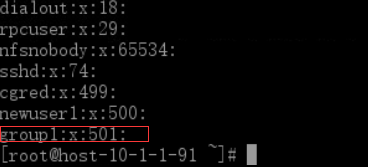

1.2 创建一个新的组

groupadd 组名

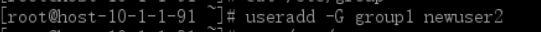

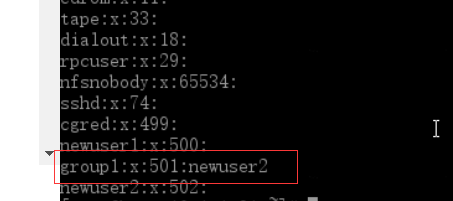

1.3 创建一个新用户newuser2并将其加入用户组group1中

useradd -G 组名 用户名

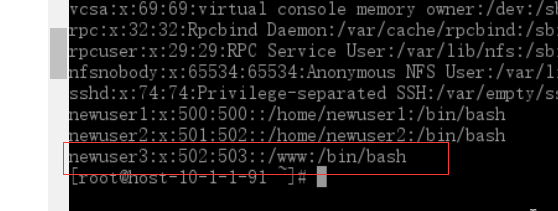

1.4 创建一个新用户newuser3,指定登录目录为/www,不创建自家用户目录(-M)

useradd -d /登录密码名 -M 用户名

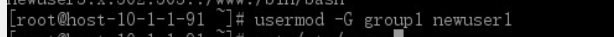

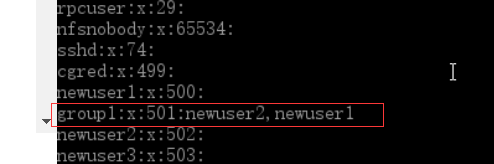

1.5 将用户newuser1添加到附加组group1中

usermod -G 组名 用户名

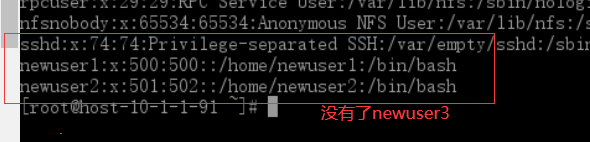

1.6 删除用户newuser3,用户uers3从用户组中消失

userdel 用户名

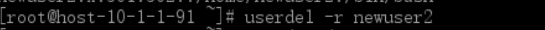

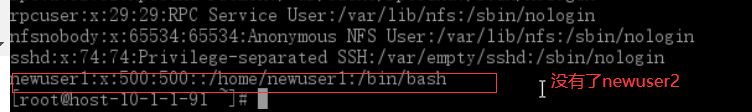

1.7 删除用户newuser2,同时删除自家目录

userdel -r 用户名

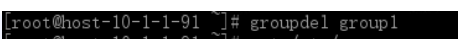

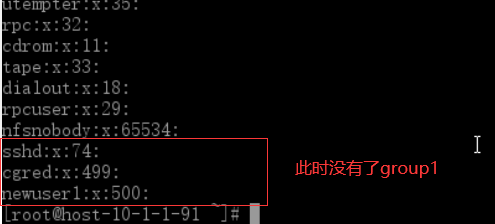

1.8 删除组group1,则组group1中的用户则被分配到其自己分配的私有组中

groupdel 组名

二:用户口令管理与口令时效管理

passwd 命令

用法:passwd [参数] 用户名

参数:

-

-l 禁用用户帐户口令

-

-S 查看用户帐户口令状态

-

-u 恢复用户帐户口令

-

-d 删除用户帐户口令

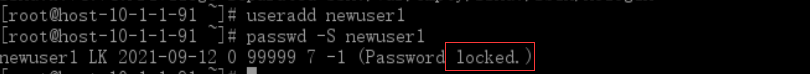

新建newuser1账户,查看用户口令状态,默认为禁用状态。

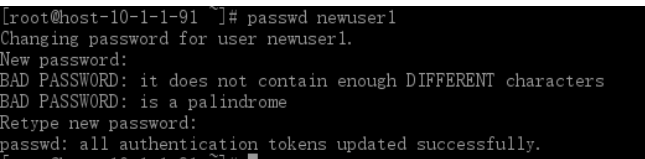

1、然后给newuser1创建口令,设置为111111

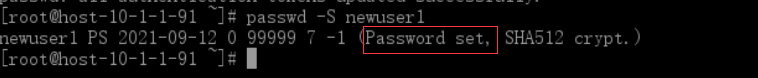

再次查看newuser1的状态

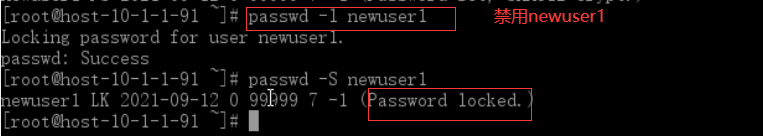

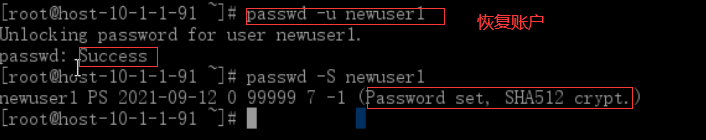

2、禁用账户newuser1

3、恢复newuser1

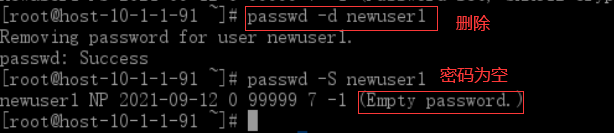

4、删除newuser1账户口令

chage 命令

作用:用于密码实效管理,该是用来修改帐号和密码的有效期限。它可以修改账号和密码的有效期

用法:chage [参数] 用户

参数:

-

-d:从1970年1月1日起,指定密码最后修改日期

-

-E:密码到期的日期,过了这天,此账号将不可用。0表示马上过期,-1表示永不过期。

-

-h:显示帮助信息并退出

-

-I:列出用户以及密码的有效期

-

-m:密码可以更改的最小天数。为零代表任何时候都可以更改密码。

-

-M:密码保持有效的最大天数。

-

-W:密码过期前,提前收到警告信息的天数。

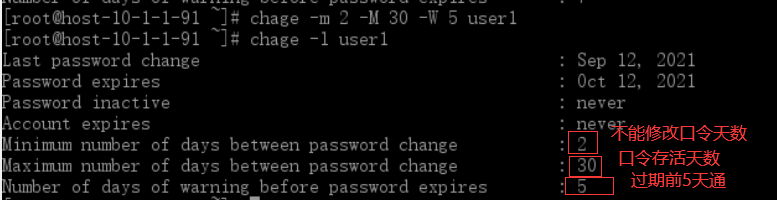

例如:要求用户user1两天内不能更改口令(-m 2)

并且口令最长的存活期为30天(-M 30)

并且口令过期前5天通知用户(-W 5)

chage -m 2 -M 30 -W 5 user1

查看user1当前口令失效信息:

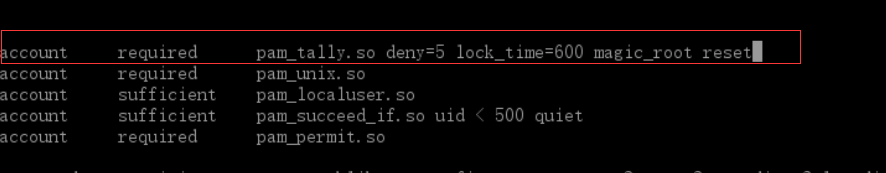

三:PAM可插拔验证模块

1. 指定密码复杂性

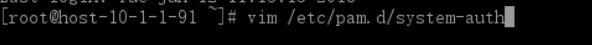

修改/etc/pam.d/system-auth配置:(注意:在root用户下进行,其余用户对这个文件只有读的权限)

限制密码最少有:2个大写字母,3个小写字母,3个数字,2个符号

文件中有一行为:password requisite pam_cracklib.so try_first_pass retry=3

在其后追加如下参数: ucredit=-2 lcredit=-3 dcredit=-3 ocredit=-2

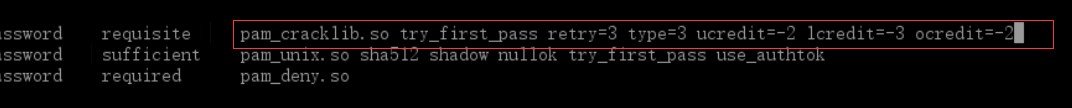

2. 验证时若出现任何与pam_tally有关的错误则停止登录

auth required pam_tally.so onerr=fail magic_root

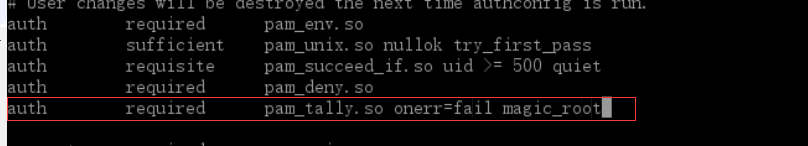

3. 账号验证过程中一旦发现连续5次输入密码错误,就通过pam_tally锁定此账号600秒

浙公网安备 33010602011771号

浙公网安备 33010602011771号