CVE-2016-2183 windows漏洞修复指南

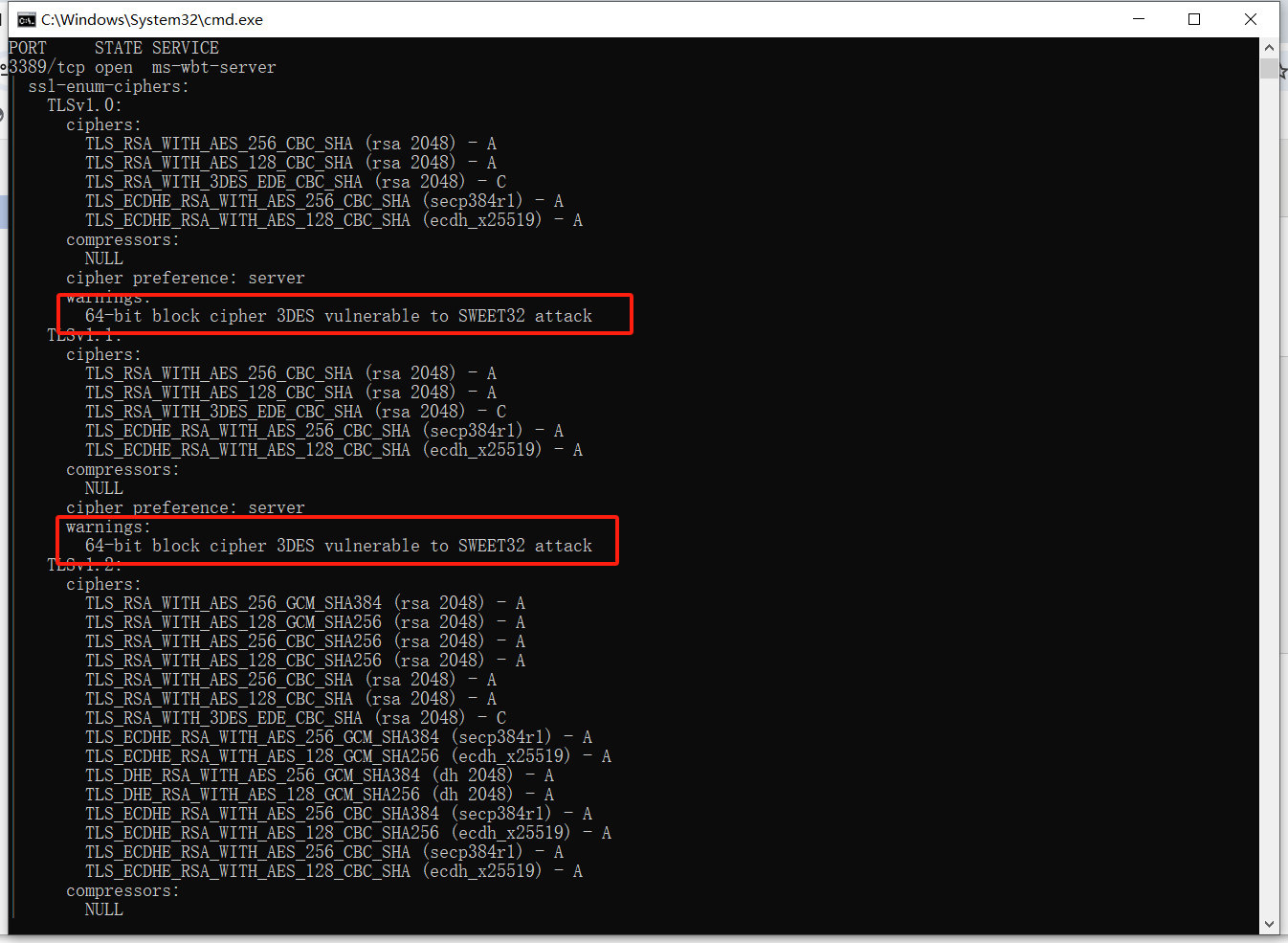

1、漏洞检测

使用 nmap命令,修改localhost,对应ip

nmap.exe -p 3389 --script ssl-enum-ciphers localhost

2、修复过程

按 Win + R 键,输入 regedit,然后按 Enter。在注册表编辑器中,导航到以下路径:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Hashes

在 Ciphers 文件夹下,为以下每个易受攻击的加密算法创建一个新的 DWORD(32位)值,并将其值设置为 0(禁用):

DES 56RC4 128/128

Triple DES 168

RC2 128/128

RC4 64/128

RC4 56/128

RC2 56/128

RC4 40/128

RC2 40/128

禁用弱哈希算法:在 \SCHANNEL\Hashes 文件夹下,可以禁用 MD5:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurityProviders\SCHANNEL\Hashes

MD5

创建一个新的 DWORD(32位)值,并将其值设置为 0。如下图所示:

注意事项:对“CIPHERS”项或“HASHES”项的任何内容更改都将立即生效,无需重启系统。

再次检测

漏洞已修复,如下图:

浙公网安备 33010602011771号

浙公网安备 33010602011771号