23、账号与权限管理

账号与权限管理

例如 生产当中 要自己创建账号 30天与 90天账号密码

本章内容

管理员用户账号和组账号

管理目录和文件的属性

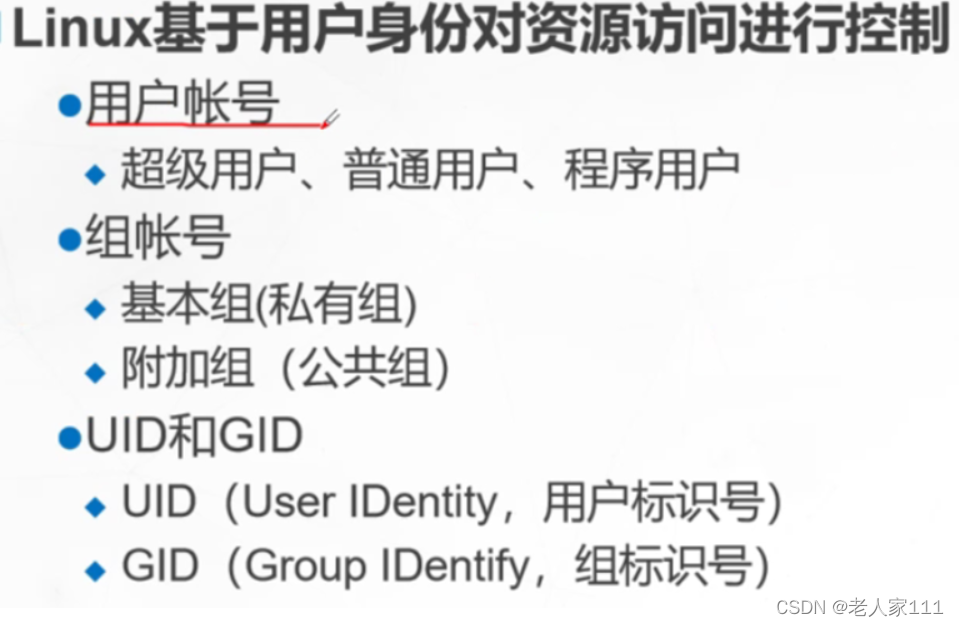

1、组的分类

当一些用户需要做同一件事情的时候,把他们加到一个组中便于管理

1、基本组,一般新建用户的时候会随用户自动创建,与用户同名

2、附加组,一般一个用户可以有0个或多个附加组

一个用户只有一个基本组,可以有多个附加组

为什么会创建家目录?为什么会UID从1000开始,UID最大是多少?是由于/etc/ login.defs这个文件中的配置决定的。

2、用户的分类

Linux用户三种角色

超级用户:root用户是 Linux操作系统中默认的超级用户账号,对本主机拥有至高无上的权限,类似于windows操作系统中的 Administrator 用户。只有当进行系统管理、维护任务时,才建议使用root 用户登录系统,日常事务处理建议只使用普通用户账号。

root拥有对系统的最高的管理权限 ID=0

普通用户:普通用户账号需要由root用户或其他管理员用户创建,拥有的权限受到一定限制,一般只在用户自己的宿主目录中拥有完整权限

系统用户 UID:1-999(centos7版本) 1-499 (centos6版本)

UID:即每个用户的身份标示,类似于每个人的身份证号码.

程序用户:在安装Linux操作系统及部分应用程序时,会添加一些特定的低权限用户账号,这些用户一般不允许登录到系统,而仅用于维持系统或某个程序的正常运行,如 bin、daemon、ftp、mail 等

伪用户一般不会用来登录系统的,它主要是用于维持某个服务的正常运行.如: ftp,apache

UID:即每个用户的身份标示,类似于每个人的身份证号码.

管理员组:root, 0

普通组:GID

系统组:1-499 (centos6) , 1-999 (CENTOS7)

普通组:500+ (centos6) , 1000+ (CENTOS7)

表示该账户需要密码才能登录,为空时,账户无须密码即可登录组账号

基本组:基于某种特定联系(如都需要访问 FTP服务)将多个用户集合在一起,即构成一个用

户组,表示该组内所有用户的账号称为组账号。每一个用户账号至少属于一个组,这个组称为该用户的基本组(或私有组):

附加组:若该用户同时还包含在其他的组中,则这些组称为该用户的附加组(或公共组〉。

例如,用户 zhangsan是技术部的员工,与部门内的其他同事同属于基本组 tech,后来因工作安排需要,公司将zhangsan加入邮件管理员组 mailadm,则此时用户 zhangsan同时属于tech、mailadm组,tech组是其基本组账号,而 mailadm 组是其附加组账号。

对组账号设置的权限将适用于组内的每一个用户账号。

简说:

用户和组的关系

用户是员工 组 是职位

员工可以兼职多个岗位

总有一个最重要的身份 主要组合附加组

主要组 必须要一个组有且唯一

附加组 可有可无 有可以有多个

默认行为当你创建一个新用户时会自动创建一个和之同名的主组

3、passwd 文件账号记录详细说明

root : x: 0:0: root: / root :/bin/ bash详解如下:

root:用户名,用户名仅是为了方便用户记忆。Linux系统是通过UID来识别用户身份,分配用户权限。

x;表示此用户设有密码,但不是真正的密码,真正的密码保存在/etc/shadow文件

Linux系统把真正的加密密码串放置在/etc/shadow文件中,此文件只有root用户可以浏览和操作,最大限度地保证了密码的安全。

补充:

注意! ! !,虽然"x"并不表示真正的密码,但也不能删除,如果删除了

“x”,那么系统会认为这个用户没有密码,从而导致只输入用户名而不用输入密码就可以登陆(只能在仗用无密码登录,远程是不可以)。

0:用户账号的UID号。

0:所属基本组账号的GID号

root:描述性信息,此字段只是用来解释这个用户的意义而已

/root:宿主目录,即该用户登录后所在的默认工作目录

注:通常称为用户的主(家)目录。例如: root主目录为/root,普通用户odysee的主目录为/home/odyset/bin/bash录shell等信息,用户完成登录后使用的

/ etc/ shadow (影子文件)

/etc/ shadow 文件只有root

用户拥有读权限,其他用户没有任何权限,这样就保证了用户密码的安全性

和/etc/passwd文件一样,文件中每行代表一个用户,同样使用":"

作为分隔符,不同之处在于,每行用户信息被划分为9个字段

第一列:账户名

第二列:存放真正加密的密码,采用SHA512散列算法,更加安全

!!和*表示没有密码不能登陆,新创建用户也是!!,如果密码前面显示双感叹号表示该账户被锁定了

第三列:上一次修改密码的时间,从1970年1月1日开始算的,因为1970年是linux的诞生日,date -d"1970-01-01 15775 days"可以查看哪一天改过

第四列:多久之后才可以修改密码,如果是0,则密码可以随时修改第五列:密码有效期,默认99999,表示永久生效

第六列:密码到期前的第几天发出告警信息,默认是7天,每次登录系统都会向该账户发出"修改密码”的警告信息

第七列:密码过期的宽限天数,过期后的几天还是可以登陆的,如果过了宽限天数,系统将不再让此账户登陆,也不会提示账户过期,是完全禁用

第八列:账号失效时间,使用自―1970年1月1日以来的总天数作为账户的失效时间

第九列:保留,未使用

原来用MD5 现在用SHA15

4、charge 命令 修改账号的有效期限

chage命令:用来修改帐号和密码的有效期限,针对目前系统已经存在的用户

chage[选项]用户名

-m:密码可更改的最小天数。为零时代表任何时候都可以更改密码。

-M:密码保持有效的最大天数。chage -M 60 root

-w:用户密码到期前,提前收到警告信息的天数。

-E:帐号到期的日期。过了这天,此帐号将不可用。-

d:上一次更改的日期。

-i:停滞时期。如果一个密码已过期这些天,那么此帐号将不可用。

-l:例出当前的设置。由非特权用户来确定他们的密码或帐号何时过期。

例: chage -E 2019-04-29 test // 其中,test为用户,用户将在2019年4月29日失效(不可登录)

chage -d 2019-06-30 test //设置test用户最后一次修改密码的日期为2019年6月30日

chage -d 0 test //则代表该test用户需立即修改密码

date -d “+45 days” -u //如果不知道时间可以用date查看

-u : UTC时间

总结:

第三个宁段为:密码最后一次修改的时间 ( chage -d)

第四个字段为:密码最小修改间隔时间 ( chage -m)

第五个字段为:密码的有效期 ( chage -M)

第六个字段为:密码需要变更前的警告天数 ( chage -w)

第七个字段为:密码过期后的宽限天数 ( chage -I)

第八个字段为:账号失效时间 ( chage -E)

实际操作

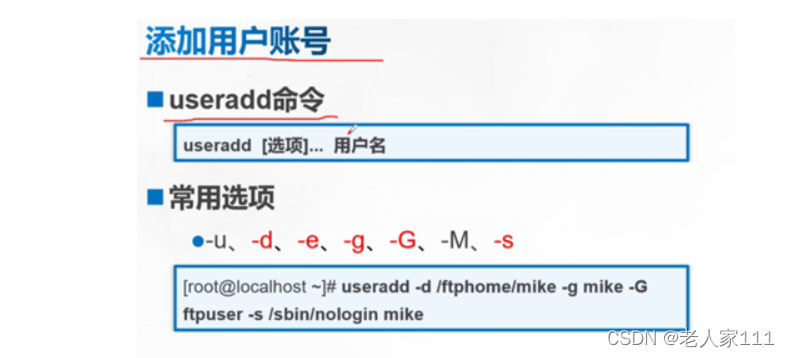

5、添加用户账号

添加用户账号

-u:指定用户的UID号,要求该UID号码未被其他用户使用

-d:指定用广的宿主目录位置(当与-M一起使用时,不生效)

-e:指定用户的账户失效时间,可使YYY-MM-DD的日期格式。

-G:指定用户的附加组名(或使用GID 号)。

-g:指定用户的基本组名(或使用GID号) -

-M:不建立宿主目录,即使/etc/login.defs 系统配置中己设定要建立宿主目录。

-s:指通定用户的登录shell

-s 指定用户不能登录shell 后面跟参数 /sbin/nologin

zhangsan

id zhangsan

tail -i /etc/passwd

tail -i /etc/shadow

ls /home

创建一个辅助管理员账号

admin,将其基本组指定为"wheel”,附加组指定为"root",宿主目录指定为"/admin"

useradd -d /admin -g wheel -G root admin

id admin

在账号管理工作中,有时候会希望在新建账号的同时指定该账号的有效刚限,或者要求

新建的账号不能登录系统(如仅用于访问FTP服务),这时可分别使用"-e“和"-s"选项。例如,执行以下操作可以创建一个名为 lisi的FTP账号(禁止终端登录),该账号将于2021-07-07 失效

useradd -e 2021-07-07 -s /sbin/nologin lisi

useradd -M zhang

定该账号的有效刚限,或者要求

新建的账号不能登录系统(如仅用于访问FTP服务),这时可分别使用"-e“和"-s"选项。例如,执行以下操作可以创建一个名为 lisi的FTP账号(禁止终端登录),该账号将于2021-07-07 失效

useradd -e 2021-07-07 -s /sbin/nologin lisi

useradd -M zhang

useradd -u 666 san

总结 :学会账号与权限管理

浙公网安备 33010602011771号

浙公网安备 33010602011771号