251027 复现VMScape

251027 复现VMScape

VMScape 工作重要成果是利用 Spectre-BTI 攻击方式由 Guest 攻击 Host。

一是暂态执行的影响大、变种多,做 VMScape 作为切口方便理解整个暂态执行体系,我们后续也有可能在暂态执行上继续做点工作。

二是暂态执行里包括隐蔽信道构建,其中的 cache line 侧信道也很值得学习。

资源获取

论文

- Spectre Attacks: Exploiting Speculative Execution

- Meltdown: Reading Kernel Memory from User Space

- A systematic evaluation of transient execution attacks and defenses

- VMSCAPE: Exposing and Exploiting Incomplete Branch Predictor Isolation in Cloud Environments

- 后续补充

安全公告

仓库网址

- VMScape on Github

- transientfail 对应文献 A systematic evaluation of transient execution attacks and defenses

复现VMScape end-2-end攻击记录:

版本:fcba2573c971c7dc3

1104 反馈问题

-

运行

bash container.sh报错:container.sh: 行 16: http_proxy: 未绑定的变量- 解决:

设置了http_proxy值为http://127.0.0.1:10808或http://$ip_value:10808,到最后container内部会按传递进去的http_proxy值下载package,报错:

最终是要更改Error: Failed to fetch http://archive.ubuntu.com/ubuntu/pool/main/g/gcc-15/libatomic1_15.2.0-4ubuntu4_amd64.deb Unable to connect to 127.0.0.1:10808:container.sh里写法设置为一个empty string:

且排查过程中发现-E "http_proxy=${http_proxy:-}" \ -E "https_proxy=${https_proxy:-}" \bash contrainer.sh在debootstrap下载package速度极慢,尝试开启代理无用,最终更换其中源为国内源

- 解决:

-

运行

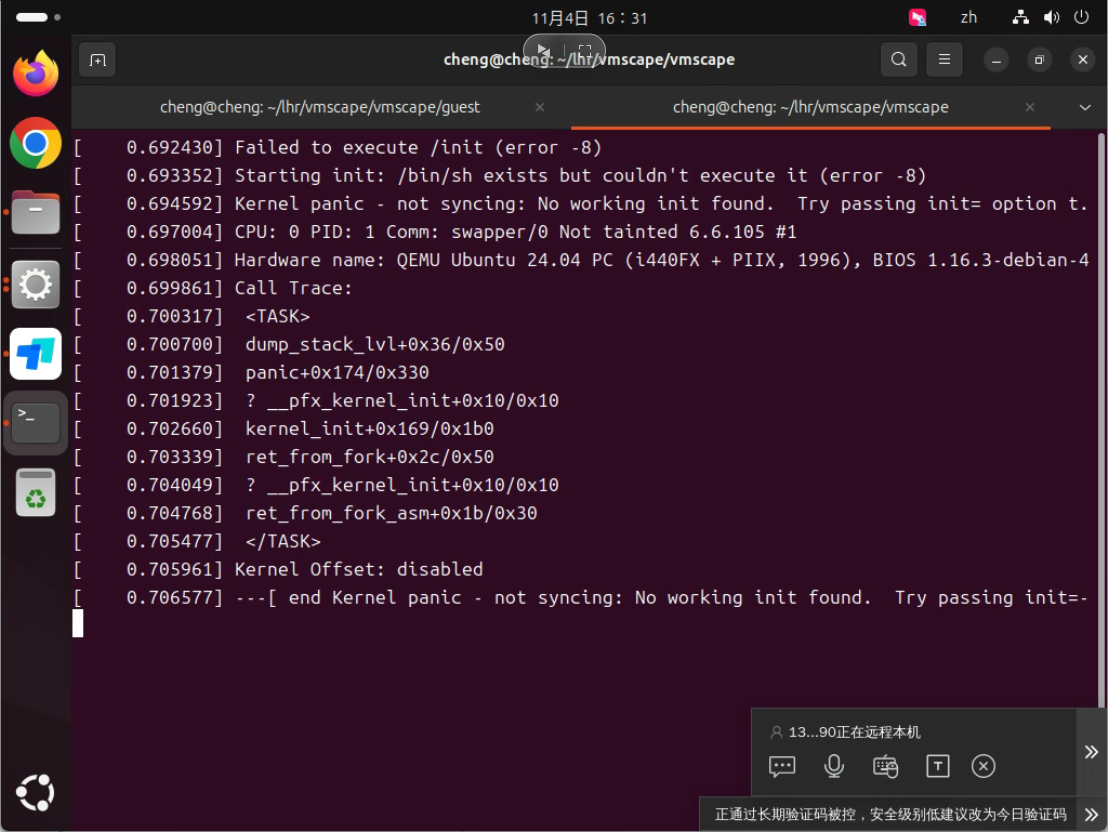

bash guest/run-vm.sh报错:![img]()

- 根本原因:

bash build.sh时调用gen_initramfs.sh,未能成功下载busybox,导致生成的initramfs-eval.cpio.gz文件中没有可以执行的busybox,QEMU成功运行但虚拟机未能成功启动。

- 根本原因:

浙公网安备 33010602011771号

浙公网安备 33010602011771号