ARP攻击原理解析

零:基础

0,ARP协议属于数据链路层协议。ARP协议发明的原因是,以太网中,MAC是不变的,但是IP会经常变化,IP地址是位于网络层而不是数据链路层,所以需要ARP协议来处理MAC地址和IP地址的关系

1,MAC地址唯一性

2,以太网数据包包头部信息(Ethernet header for this Ethernet packet)包含了源MAC地址和目的MAC地址

3,以太网地址具有广播地址 ff:ff:ff:ff:ff:ff,所以任何以太网数据包发网特定的地址将会发往所有被连接的设备

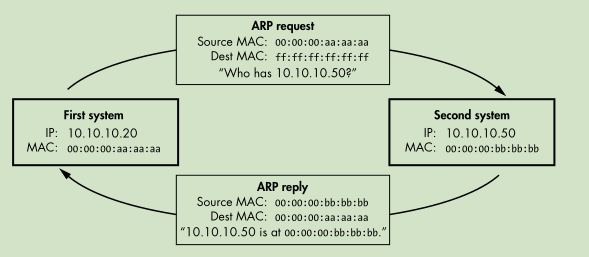

4,ARP协议中,两种最重要的形式就是,ARP请求和ARP应答(包含发送方的MAC地址和IP地址),任何数据包的以太网头部(Ethernet header)都包含一个值(a type value),这个值用来判断是ARP类型信息(ARP-type message)还是IP数据包(IP packet)

5,ARP请求是发送到广播地址的,所有设备都能收到,路由器就可以用来获取每个设备的IP地址和每个设备的MAC地址,用来形成MAC与IP的对应表

6,下图就是两个系统ARP请求和ARP应答的简单流程(Frist system 没有ARP缓存,所以它进行了广播)

一:ARP攻击三要素

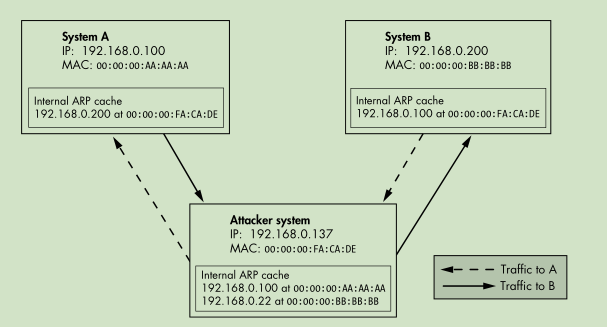

0,伪造发送方IP地址,产生ARP攻击的条件的根本原因是无法验证数据包中的发送方IP地址真假,可以伪造数据包中的发送方IP地址

1,当接受方收到包含IP地址的ARP应答的时候,接收方会更改自己的IP地址和MAC地址的对应表,对比后,如果是新的MAC地址,就会覆盖(ARP缓存如果设置为静态就不会覆盖),PS:这好像就是传说中的毒化ARP缓存。

2,ARP数据是没有状态信息的,这是为了简化协议(协议设定的初衷),这也就意味着系统即便是发起没有ARP请求,也能接收到ARP应答,攻击流程如下图

三:用工具,嘿嘿嘿。。。

浙公网安备 33010602011771号

浙公网安备 33010602011771号