GandCrab v5.2 勒索病毒分析

样本分析

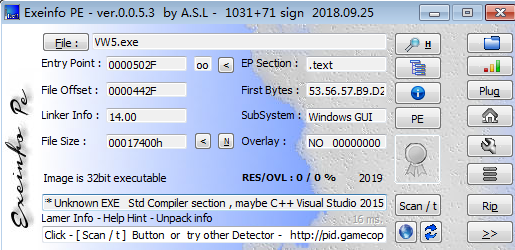

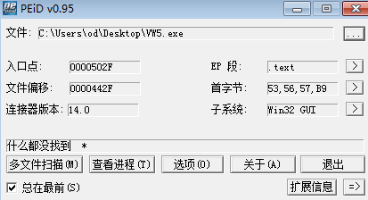

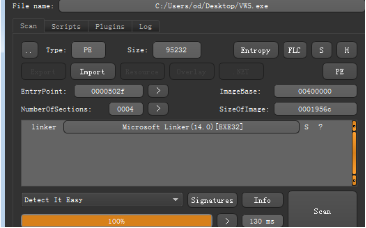

PE基本信息

|

样本信息 |

vw5.exe |

|

MD5 |

b48f9c12805784546168757322a1b77d |

|

SHA256 |

3ebec93588b67b77545bb9aaf353fc66911c2ea7f4cfee86b93581dea95fabf1 |

|

文件大小 |

93.0kb |

|

编译信息 |

vs2015 |

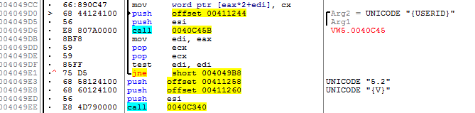

通过od查看,可以看出版本号为5.2

该程序是由vs2015编译的32位可执行程序

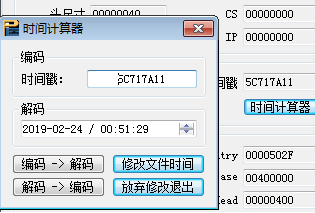

病毒修改时间为2019-2-24

该程序未发现加壳信息

执行流程简介

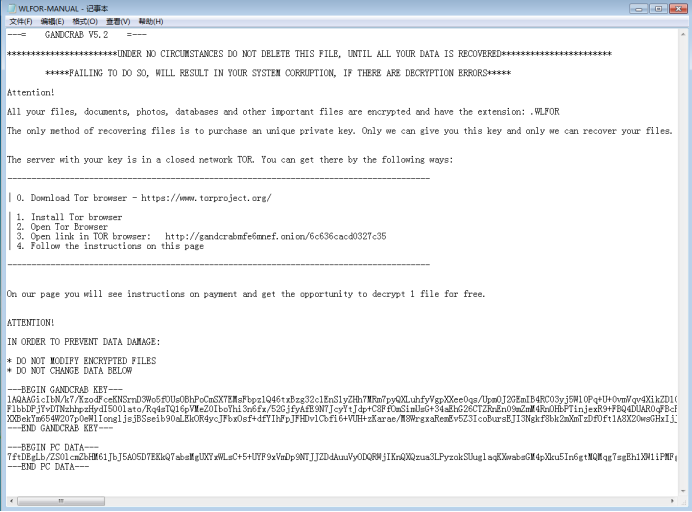

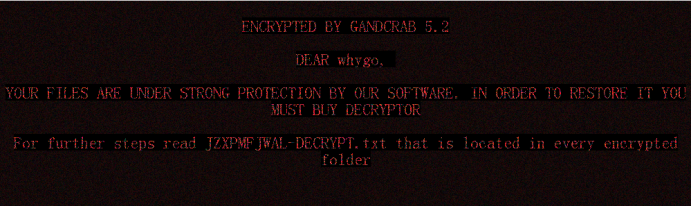

程序首次执行时,会获取本机所有信息,生成勒索ID,如果属于特定地区语言,就不对此电脑进行加密,否则会遍历计算机文件,对文件进行加密,并在同级目录下生成勒索信(-MANUAL.txt)并更换桌面壁纸为特定壁纸,勒索信内容如下:

对样本分析

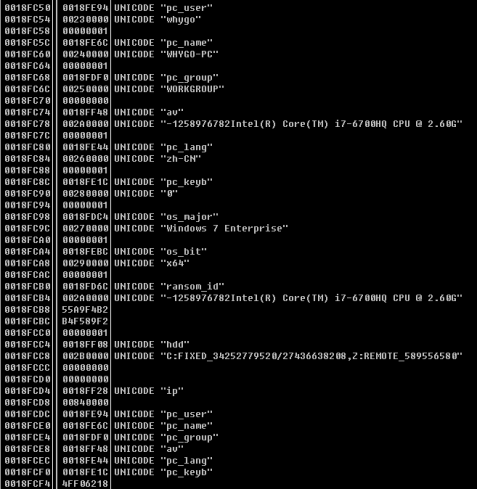

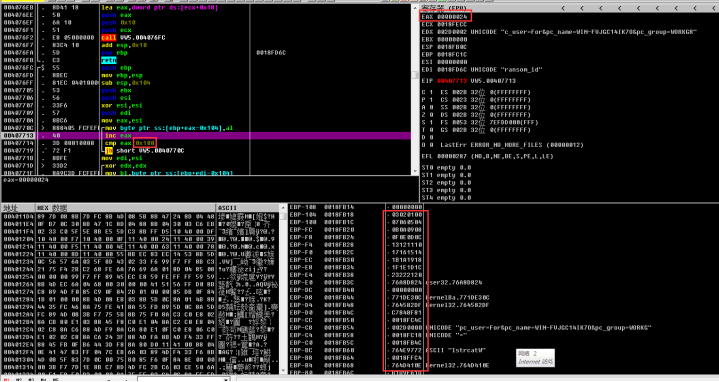

获取本机的信息

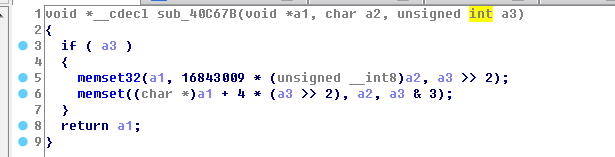

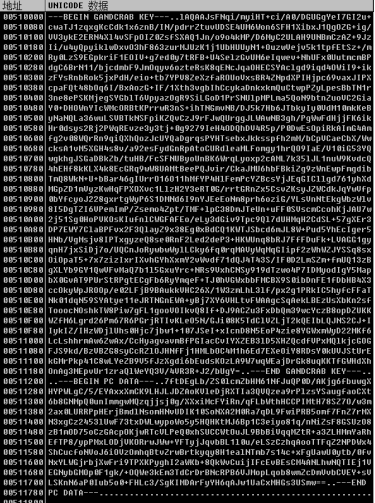

SBOX:

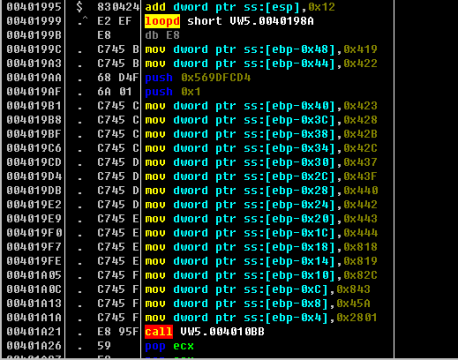

使用以下语言,就不会对本电脑加密

|

0x419 |

俄语 |

0x422 |

乌克兰语 |

|

0x423 |

比利时语 |

0x428 |

塔克吉语 |

|

0x42B |

亚美尼亚东部 |

0x42C |

阿赛里语(拉丁文) |

|

0x437 |

格鲁吉亚 |

0x43F |

哈萨克语 |

|

0x440 |

吉尔吉斯西里尔文 |

0x442 |

土库曼语 |

|

0x443 |

乌兹别克语(拉丁文) |

0x444 |

塔但语 |

|

0x818 |

罗马尼亚语 |

0x819 |

俄罗斯-摩尔多瓦 |

|

0x82c |

阿赛里语(西里尔文) |

0x843 |

乌兹别克(西尔里文) |

|

0x45A |

叙利亚语 |

0x2801 |

阿拉伯语(叙利亚) |

创建互斥体

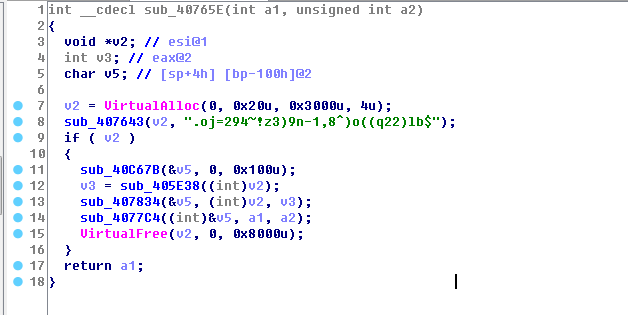

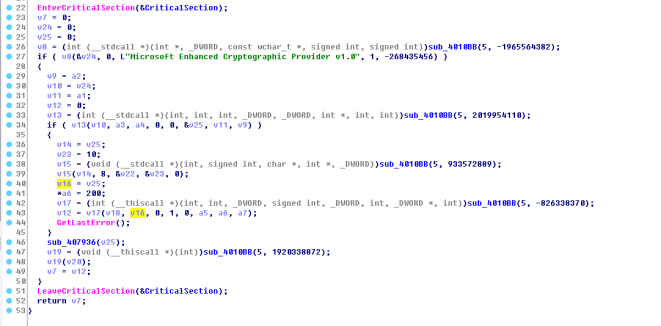

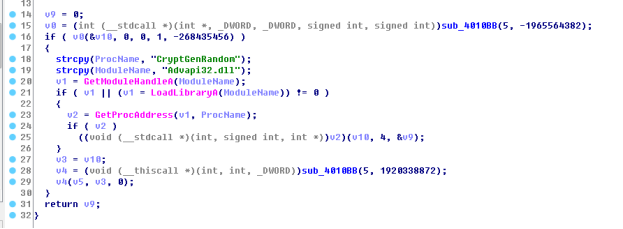

RC4加密算法函数

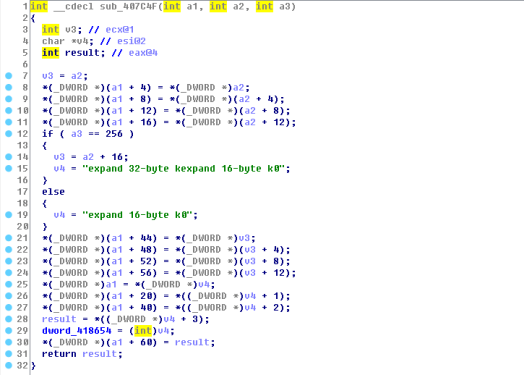

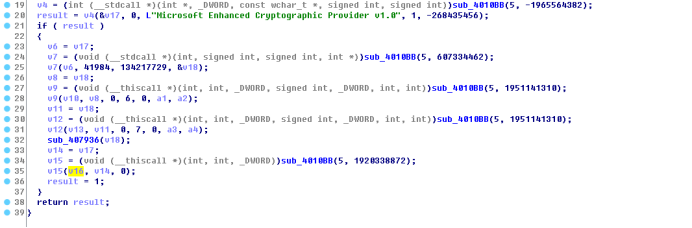

生成用户的公私钥函数

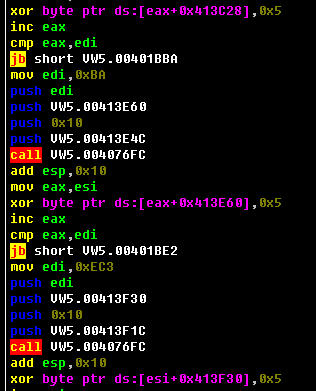

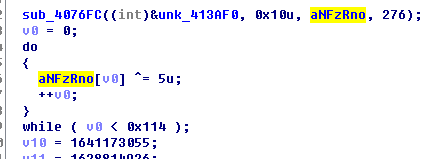

与5做异或运算以后,再计算本机的base64,及RSA加密后的数据

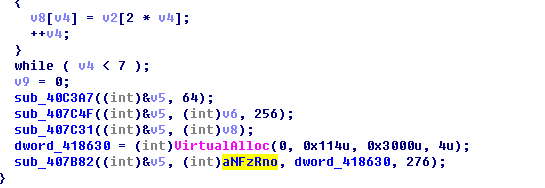

对公钥的加密

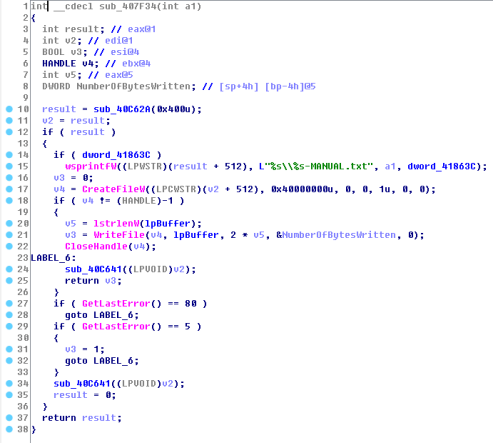

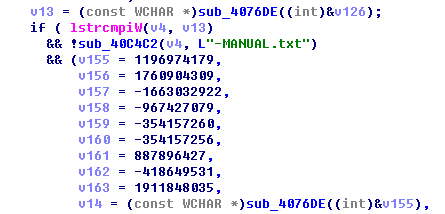

创建勒索信,名字以-MANUAL.txt命名

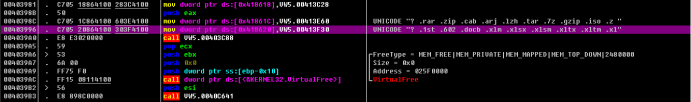

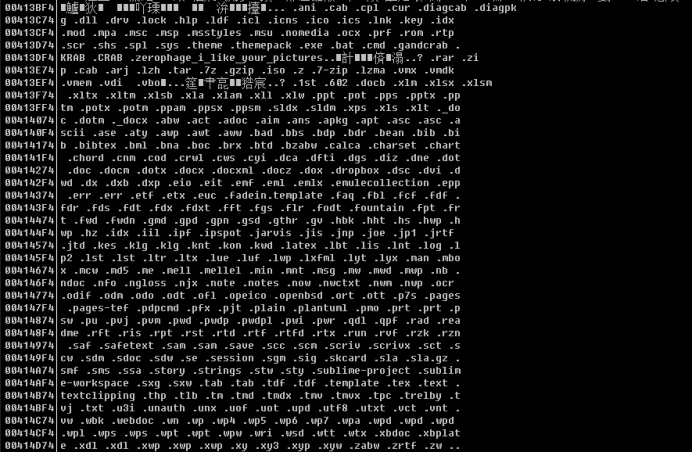

会被加密文件的后缀名

勒索信信息

生成的勒索信不再加密

随机生成加密文件的后缀

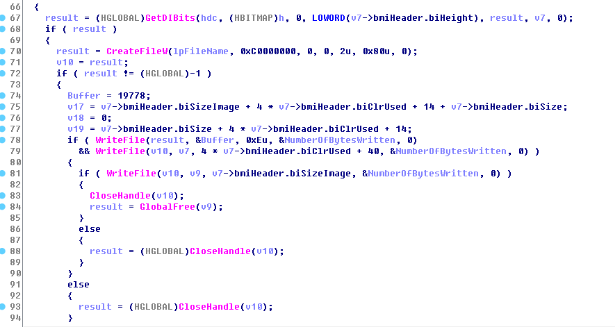

病毒生成的桌面

浙公网安备 33010602011771号

浙公网安备 33010602011771号